缓冲区溢出攻击:原理、类型与防范策略

需积分: 13 30 浏览量

更新于2024-08-05

1

收藏 281KB PDF 举报

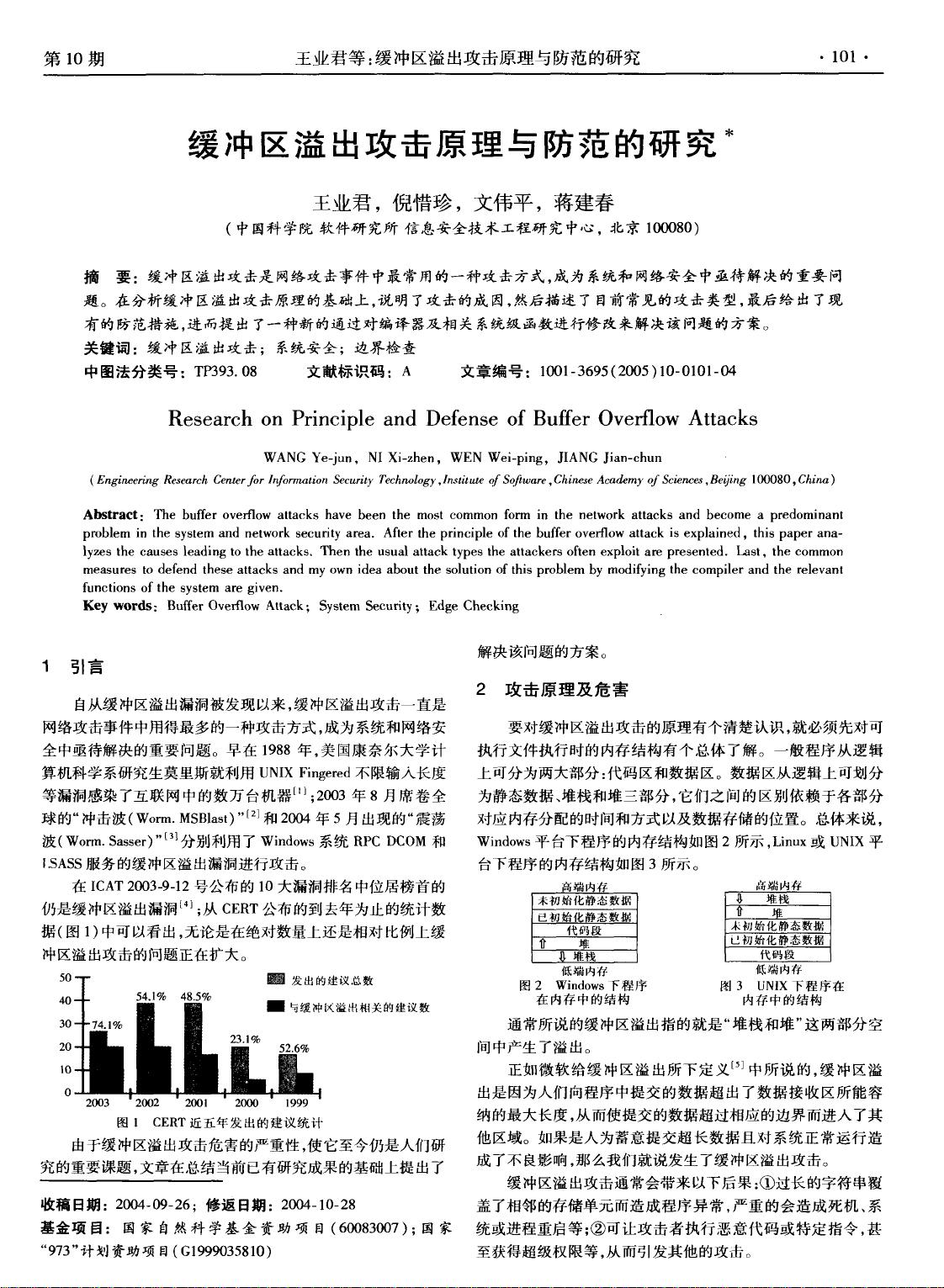

本文档深入探讨了"缓冲区溢出攻击原理与防范的研究"这一主题,针对网络攻击中频繁使用的缓冲区溢出攻击进行了详细剖析。首先,作者阐述了缓冲区溢出攻击的基本原理,这种攻击利用程序内存管理的漏洞,通过向缓冲区输入超过其预定大小的数据,导致数据覆盖,从而破坏程序的正常执行流程或获取未授权的控制权。攻击者通常利用特定的编程缺陷,如不正确的内存分配和释放、缺乏有效的边界检查等来进行此类攻击。

接着,文中列举了常见的缓冲区溢出攻击类型,包括栈溢出、堆溢出和格式化字符串漏洞等,每种类型的攻击都有其特定的触发条件和影响范围。例如,栈溢出常发生在函数调用过程中,而堆溢出则涉及动态内存分配,格式化字符串漏洞则利用了字符串处理函数的缺陷。

防范缓冲区溢出攻击是网络安全的重要课题,作者介绍了现有的防御策略,如输入验证、使用安全编程语言特性(如C/C++的`sizeof`和`memcpy`的正确使用)、编译器选项的设置(如开启地址空间布局随机化ASLR)以及操作系统层面的改进(如内核的权限控制)。然而,这些方法并不能完全消除风险,因为攻击者总能找到新的绕过手段。

作者在此基础上提出了创新性的解决方案,即通过修改编译器和系统级函数来增强对缓冲区溢出的防护。这可能包括开发新的编译器插件,自动检测并修复潜在的溢出漏洞,或者引入更严格的内存保护机制,使得溢出数据无法达到关键区域。

这篇文章深入研究了缓冲区溢出攻击的根源、攻击手段和防御措施,同时也展示了在当前安全威胁形势下寻求更有效解决方案的积极探索。对于IT专业人员和网络安全研究人员来说,这篇论文提供了宝贵的知识和思考方向,强调了持续改进和技术创新在对抗这类常见攻击中的必要性。

2021-09-07 上传

2019-07-22 上传

2021-09-10 上传

2021-09-24 上传

2022-02-08 上传

2008-12-03 上传

2010-04-10 上传

2021-09-30 上传

2023-12-26 上传

Champhoenix

- 粉丝: 180

- 资源: 57

最新资源

- 掌握Jive for Android SDK:示例应用的使用指南

- Python中的贝叶斯建模与概率编程指南

- 自动化NBA球员统计分析与电子邮件报告工具

- 下载安卓购物经理带源代码完整项目

- 图片压缩包中的内容解密

- C++基础教程视频-数据类型与运算符详解

- 探索Java中的曼德布罗图形绘制

- VTK9.3.0 64位SDK包发布,图像处理开发利器

- 自导向运载平台的行业设计方案解读

- 自定义 Datadog 代理检查:Python 实现与应用

- 基于Python实现的商品推荐系统源码与项目说明

- PMing繁体版字体下载,设计师必备素材

- 软件工程餐厅项目存储库:Java语言实践

- 康佳LED55R6000U电视机固件升级指南

- Sublime Text状态栏插件:ShowOpenFiles功能详解

- 一站式部署thinksns社交系统,小白轻松上手