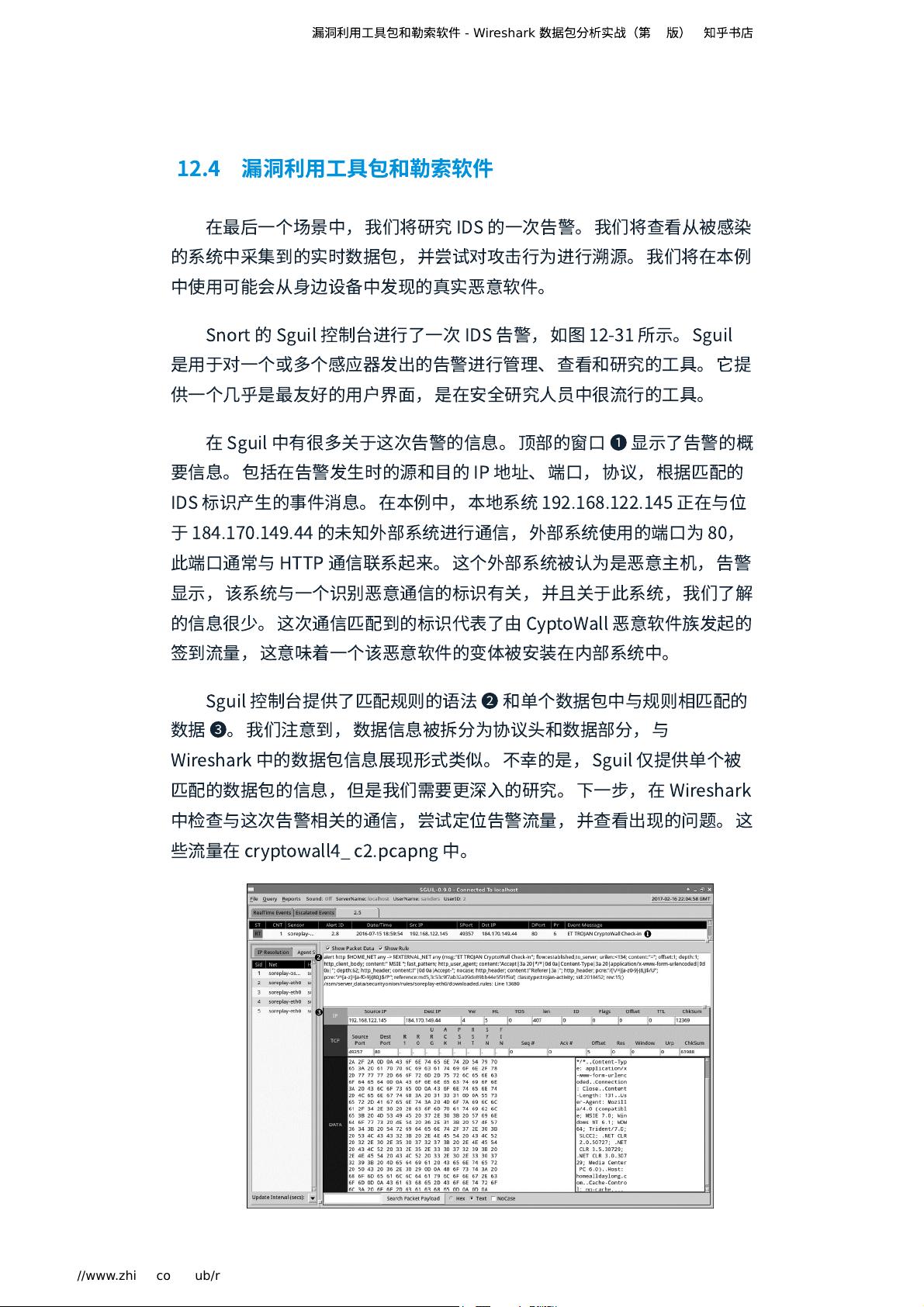

"本文主要介绍了如何使用Wireshark分析数据包来追踪漏洞利用工具包和勒索软件。文章以一个具体的IDS告警事件为例,展示了Sguil控制台的使用,以及如何通过Sguil发现可能的恶意活动。告警涉及的事件是一个内部系统与外部IP之间的通信,该通信被标记为与CryptoWall恶意软件家族相关。通过Sguil提供的信息,我们可以了解到匹配的规则和数据包详情,但为了深入研究,需要借助Wireshark进一步分析相关通信数据,这些数据存储在'cryptowall4_c2.pcapng'文件中。"

在这段描述中,我们探讨了网络安全领域中的关键概念:

1. **漏洞利用工具包**:这些工具包是黑客用于自动探测和利用系统漏洞的集合,使攻击者能够快速发动攻击。在案例中,虽然没有具体提到哪个工具包,但通常它们包含了多种攻击手段,允许攻击者针对不同类型的漏洞进行操作。

2. **勒索软件**:如CryptoWall,是一种恶意软件,它可以加密用户的重要文件并要求支付赎金以解锁。这类攻击通常通过电子邮件、恶意链接或下载的附件传播,一旦感染,会对个人和企业的数据安全造成严重威胁。

3. **入侵检测系统( IDS )**:如Snort,是用来监控网络流量并检测潜在攻击行为的工具。当它检测到可疑或恶意活动时,会触发告警。

4. **Sguil**:是一个流行的IDS事件管理和分析工具,它提供了友好的用户界面,可以方便地查看和研究来自多个传感器的告警信息。

5. **数据包分析工具Wireshark**:是网络分析的强大工具,可以解码和深入分析网络通信细节,用于故障排查、安全分析等。在这个例子中,Wireshark将用于更深入地分析与告警相关的通信数据。

6. **数据包捕获文件(pcapng)**:'cryptowall4_c2.pcapng'是包含网络通信记录的文件,Wireshark可以打开这种文件,以便分析特定的网络交互。

通过对这个告警事件的分析,我们可以学习如何识别和追踪恶意活动,以及如何使用专业工具进行调查和响应。这不仅是网络安全专业人士的日常工作,也是所有网络管理员和IT人员应该掌握的基本技能,以保护他们的网络免受威胁。通过深入理解这些工具和概念,可以更好地预防和对抗网络犯罪。