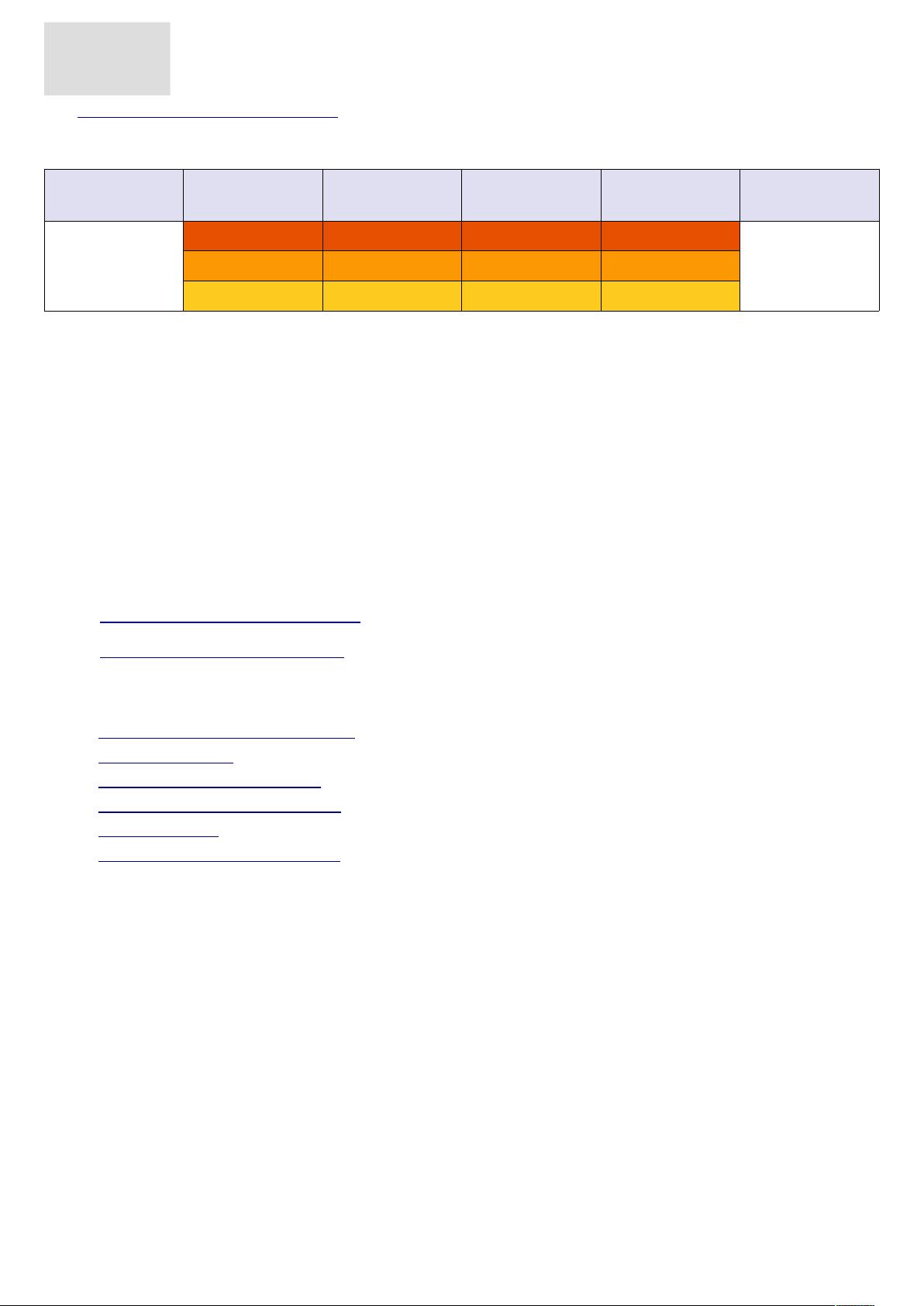

2019年OWASP API安全十大威胁详解

需积分: 9 80 浏览量

更新于2024-07-15

收藏 3.23MB PDF 举报

"owaspapisecuritytop10.pdf" 是一份关于2019年OWASP(开放网络应用安全项目)发布的API安全十大风险的指南,旨在帮助开发者、安全专家和组织了解并应对API(应用程序接口)的安全威胁。

在该文档中,OWASP列出了API安全面临的最严重的十种风险,以下是对这些风险的详细解释:

1. **API1: 2019 Broken Object Level Authorization**

这个问题指的是API在授权管理上存在漏洞,导致用户可以访问或操作他们不应拥有的对象。这可能是因为权限控制机制不完善,使得攻击者能够绕过限制,访问敏感数据或执行非授权操作。

2. **API2: 2019 Broken User Authentication**

API的身份验证机制如果存在缺陷,攻击者可能能够伪造或破解用户身份,获取未经授权的访问。这包括密码哈希算法不安全、会话管理不当、凭证泄露等情况。

3. **API3: 2019 Excessive Data Exposure**

这是指API在响应中暴露了过多的数据,可能导致敏感信息泄漏。这可能是因为默认配置过于宽松,或者没有对返回信息进行适当的过滤和限制。

4. **API4: 2019 Lack of Resources & Rate Limiting**

如果API没有实施资源管理和速率限制,攻击者可能会滥用服务,导致拒绝服务(DoS)攻击,或者通过大量请求来挖掘敏感信息。

5. **API5: 2019 Broken Function Level Authorization**

类似于 Broken Object Level Authorization,但关注的是功能级别的权限控制,如果API未正确实现,用户可能可以执行超出其权限范围的操作。

6. **API6: 2019 Mass Assignment**

当API允许大规模赋值时,攻击者可以通过修改参数值来修改原本不应该改变的数据,导致数据篡改或隐私泄露。

7. **API7: 2019 Security Misconfiguration**

API的安全配置错误可能导致多种风险,如未打补丁的软件、默认密码、不必要的端口开放等,这些都是攻击者利用的入口点。

8. **API8: 2019 Injection**

注入攻击,如SQL注入或命令注入,发生在API未能正确验证和转义用户输入的情况下,攻击者可以借此执行恶意代码。

9. **API9: 2019 Improper Assets Management**

资产管理不当可能导致无法追踪API及其依赖项的完整性和安全性,从而使系统易受攻击。

10. **API10: 2019 Insufficient Logging & Monitoring**

日志记录和监控不足使得攻击行为难以检测和响应。缺乏有效的日志策略可能导致安全事件被忽视,延迟了对威胁的识别和处理。

此外,文档还讨论了开发人员和DevSecOps团队如何针对这些问题采取下一步行动,以及OWASP提供的数据和方法论。OWASP是一个致力于提高应用安全的开源社区,提供免费的工具、标准、书籍、演讲和教程等资源,以支持更安全的应用程序和API的开发、采购和维护。

2024-10-15 上传

2024-10-15 上传

2024-10-15 上传

2024-10-15 上传

greycat

- 粉丝: 0

- 资源: 2

最新资源

- C语言快速排序算法的实现与应用

- KityFormula 编辑器压缩包功能解析

- 离线搭建Kubernetes 1.17.0集群教程与资源包分享

- Java毕业设计教学平台完整教程与源码

- 综合数据集汇总:浏览记录与市场研究分析

- STM32智能家居控制系统:创新设计与无线通讯

- 深入浅出C++20标准:四大新特性解析

- Real-ESRGAN: 开源项目提升图像超分辨率技术

- 植物大战僵尸杂交版v2.0.88:新元素新挑战

- 掌握数据分析核心模型,预测未来不是梦

- Android平台蓝牙HC-06/08模块数据交互技巧

- Python源码分享:计算100至200之间的所有素数

- 免费视频修复利器:Digital Video Repair

- Chrome浏览器新版本Adblock Plus插件发布

- GifSplitter:Linux下GIF转BMP的核心工具

- Vue.js开发教程:全面学习资源指南