交换机ARP攻击防御配置指南

需积分: 8 83 浏览量

更新于2024-08-05

收藏 232KB DOC 举报

"ARP攻击防御配置文档主要针对网络配置和维护人员,讲解了如何在交换机上设置防御ARP攻击的措施。文档详细介绍了多种防御策略,包括防止IP报文攻击、报文限速、源MAC地址固定检测、源MAC一致性检查、ARP主动确认以及ARPDetection功能的配置和维护。ARP协议的无安全性使其容易被攻击者利用,如伪造ARP报文、发送大量无效IP报文等,从而导致网络性能下降甚至瘫痪。为应对这些威胁,网络设备提供了一系列防护技术,以确保网络的安全稳定运行。"

在局域网环境中,ARP(Address Resolution Protocol)协议是用于将IP地址转换为物理MAC地址的关键协议。然而,由于其设计时未考虑安全因素,ARP成为了恶意攻击者的目标。他们可以通过伪造ARP响应来欺骗网络中的设备,使得数据包被错误地发送到攻击者那里,或者通过发送大量的ARP请求和响应报文,造成网络拥塞,甚至导致设备性能下降。

文档的第一部分,ARP攻击防御简介,阐述了ARP攻击的基本概念,包括攻击者如何通过假冒身份、制造网络混乱来实施攻击。常见的ARP攻击类型包括ARP欺骗、ARP洪水攻击等,这些攻击可能导致数据泄露、服务中断等问题。

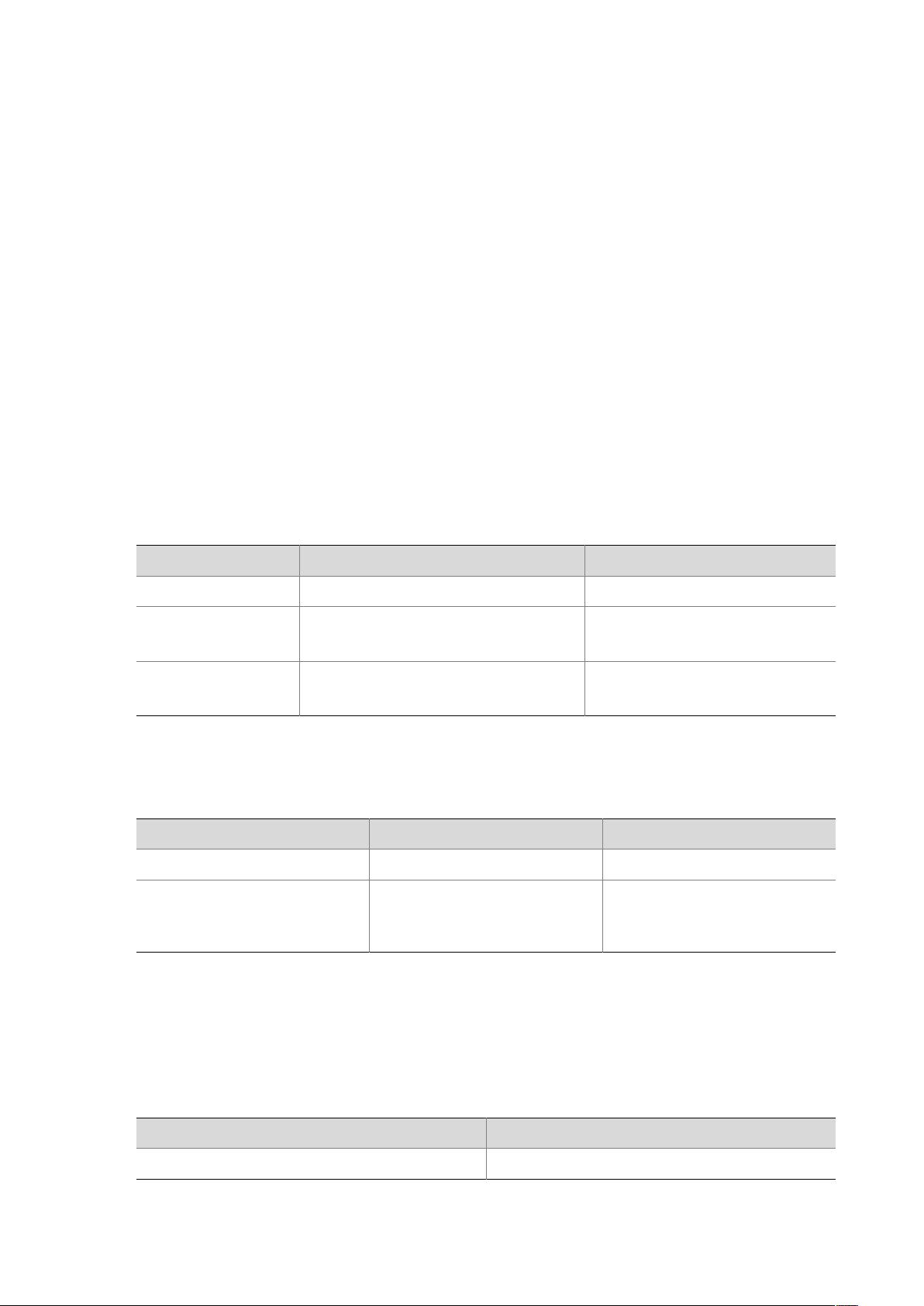

接下来,文档详细列举了多种防御ARP攻击的配置方法:

1. 配置ARP防止IP报文攻击功能:该功能可以防止设备因大量无法解析的IP报文而导致的性能下降。

2. ARP报文限速:限制ARP报文的速率,防止大量ARP报文对设备造成冲击。

3. 源MAC地址固定的ARP攻击检测:检测并阻止源MAC地址不一致的ARP报文,防止欺骗。

4. ARP报文源MAC一致性检查:确保ARP报文的源MAC与IP地址对应关系的正确性。

5. ARP主动确认:设备主动验证ARP缓存中的信息,避免受骗。

6. ARPDetection功能:提供ARP异常行为的检测和处理,包括静态绑定、动态学习和黑洞ARP等功能。

每一种配置都包括功能简介、配置步骤和显示维护方法,旨在帮助网络管理员有效地保护网络不受ARP攻击的影响。

通过这些配置,网络维护人员能够构建起一道防线,降低ARP攻击对网络的危害。文档还提供了典型配置示例,便于读者理解和应用。在实际网络环境中,结合具体网络拓扑和安全需求,选择合适的防御策略是至关重要的。

2022-03-14 上传

2019-07-02 上传

2021-11-29 上传

2008-04-20 上传

2021-12-15 上传

2014-11-09 上传

2011-10-22 上传

2023-04-11 上传

2021-12-31 上传

lghwys

- 粉丝: 0

- 资源: 4

最新资源

- 自学编程学习资料,Java教学资料,电子书,MySQL,Redis,MQ,计算机基础.zip

- ParseRevealer:使用 Parse 作为后端的渗透测试应用程序

- StellarisSimulator

- 550217-cat-energy-22:尼基塔(Nikita Toshchev)

- GTA5快速加载修补程序.zip

- Qiagen / Roche converter:将Qiagen XML文件转换为Roche Light CSV文件。-开源

- 自己将项目的mongo 换成mysql 学习.zip

- preyecto2

- 最新版linux jdk-18_linux-x64_bin.tar.gz

- todo-app-qa-frontend

- woocommerce-api-example:如何调用WooCommerce API

- 学习kingshard(一个mysql分库分表中间件).zip

- Worms-Similar-Game:我的第二场比赛是使用SFML库创建的,也是第一次使用Box2D库创建的,当时是在西里西亚工业大学信息学第四学期的一个类项目编程课程上进行的。 包括地图编辑器和可破坏对象

- WPF示例

- cheatsheets

- VC++ 摄像头视频捕获