ClamAV扫描流程详解

需积分: 7 190 浏览量

更新于2024-09-12

收藏 193KB PDF 举报

"ClamAV 是一款开源的反病毒软件,用于检测各种文件中的恶意软件。本文将深入探讨 ClamAV 扫描文件时的主要流程,包括数据结构初始化、引擎参数设置、签名加载以及扫描阶段。"

在 ClamAV 执行特定文件扫描(如 clamscan.c)时,遵循以下主要步骤:

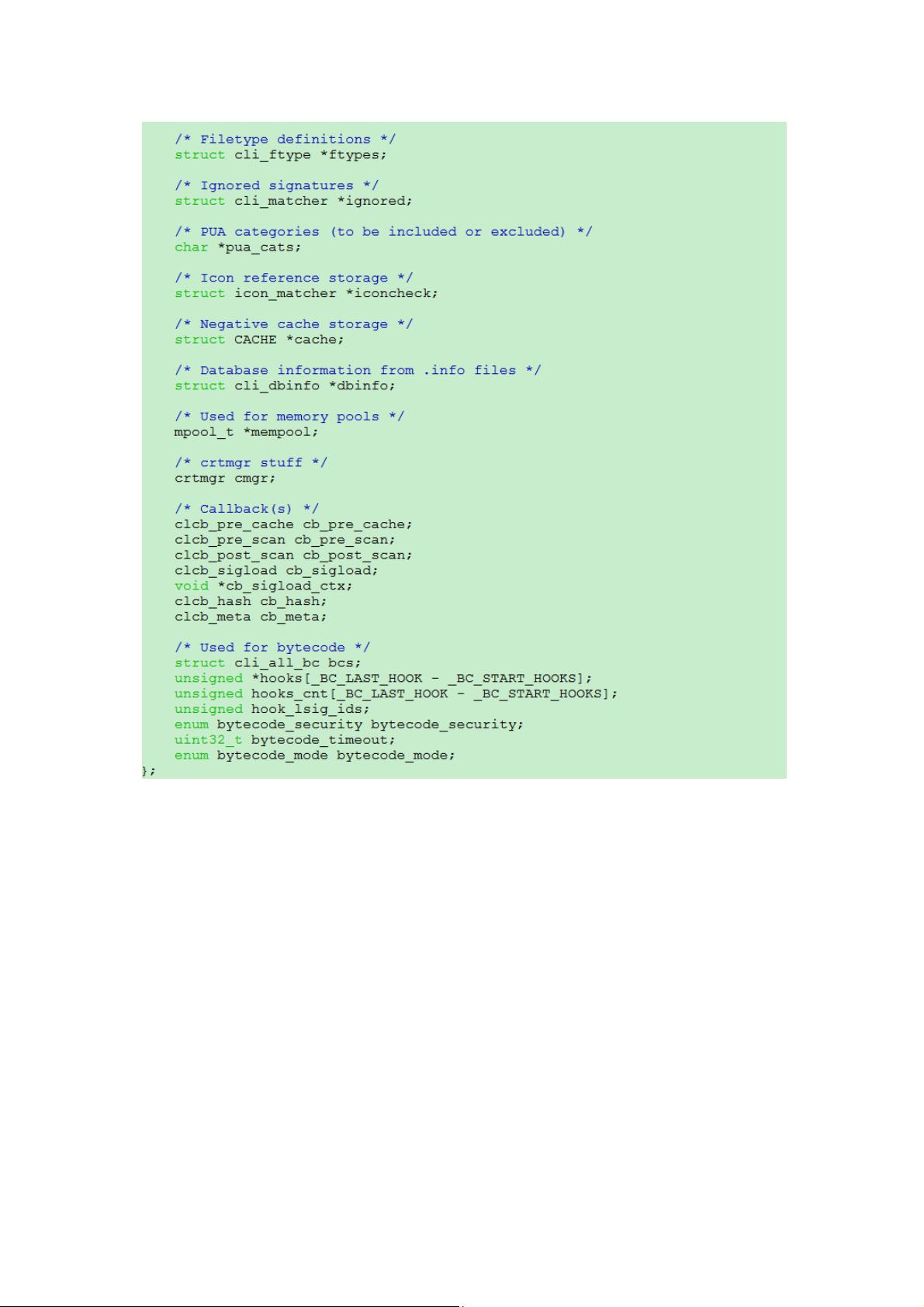

1. **初始化数据结构**

ClamAV 使用一系列的数据结构来控制扫描引擎的行为。其中,`cl_engine` 是一个全局数据结构,它管理着扫描引擎的运作。例如,`cli_matcher` 用于匹配不同类型的扫描:Boyer-Moore(BM)、Aho-Corasick(AC)和哈希(HASH)。`cli_bm_patt`、`cli_ac_patt` 和 `cli_hash_patt` 分别对应这些算法的模式。此外,`cli_mtarget` 数据结构会区分哪些类型支持 BM 扫描(如 GENERIC 和 PE),哪些类型仅支持 AC 扫描。还有针对不同过滤器的标志,如 GENERIC、PE、MAIL 和 ASCII,以及那些同时支持 BM 和过滤器的详细签名格式。

2. **引擎初始化**

扫描引擎的初始化是通过 `scanmanagercl_engine_new` 函数开始的,该函数创建并初始化了引擎结构。接下来,`cli_mpool_dconf_init` 负责动态配置,`crtmgr_init` 初始化证书管理,`cl_engine_set_str` 和 `cl_engine_set_num` 根据命令行参数设置配置变量。然后,`cl_load` 函数用于加载病毒数据库,确保引擎具备最新的威胁识别能力。最后,`phishing_init` 初始化钓鱼数据结构,以增强对网络钓鱼攻击的检测。

3. **加载签名**

签名是 ClamAV 检测病毒的关键,它们由 `cl_load` 函数加载。这些签名包含了病毒、木马和其他恶意软件的特征,使得 ClamAV 能够识别并报告潜在的威胁。

4. **扫描**

扫描阶段是整个过程的核心部分。在这一阶段,ClamAV 将使用之前初始化的数据结构和加载的签名来分析文件内容。它会检查文件的各个部分,与已知的恶意软件模式进行匹配,一旦发现匹配,就会标记该文件为潜在的恶意文件。

ClamAV 的扫描流程涉及复杂的算法和优化,以确保高效且准确地检测威胁。其灵活性和可扩展性使其能够处理各种文件类型和扫描场景,从而在安全防护领域扮演着重要角色。了解这些核心流程对于理解和优化 ClamAV 的性能至关重要,特别是对于系统管理员和安全研究人员来说。

311 浏览量

944 浏览量

176 浏览量

2021-07-12 上传

3193 浏览量

176 浏览量

173 浏览量

163 浏览量

eqmcc

- 粉丝: 0

- 资源: 4

最新资源

- star-wars-service

- 多LED显示模块-项目开发

- Msc_thesis

- 小刀娱乐网源码(带手机版) v3.73

- dotfiles:点文件和安装脚本,便于设置

- OBLOG 秋

- Stock_vis:股票可视化和比较

- mCerebrum-AutoSenseBLE

- 恢复

- Starter-Next.js:Next.js +打字稿+ Tailwindcss

- CMS Made Simple(CMSMS) v2.2.1

- 数据-行业数据-26、酒店装饰工程预算表建筑施工模板.rar

- DeepRain:使用 UNet 进行短期降水预测

- 商业公共建筑模型

- CSE391Object-orientedProgramming:国立中山大学2020年秋季CSE391面向对象程序设计

- Amazon-Review:使用情感分析在Amazon Review数据中构建机器学习模型