无线安全与大数据保护:隐形的威胁与防御策略

版权申诉

70 浏览量

更新于2024-07-01

收藏 18.78MB PPTX 举报

"该PPT文件主要探讨了大数据安全领域中的一个特定方面——看不见的无线安全问题。由ZerOne无线安全研究组织创建并维护,该团队在无线安全领域有丰富的研究成果,包括建立大型的无线安全讨论平台、发起WPA加密破解项目、开发反物质云无线破解平台以及开创无线安全课程等。团队成员来自多个行业,如安全公司、游戏公司、高校、公安和政府机构,他们对CNVD国家漏洞库和WooYun社区有所贡献,并出版了无线安全系列书籍。

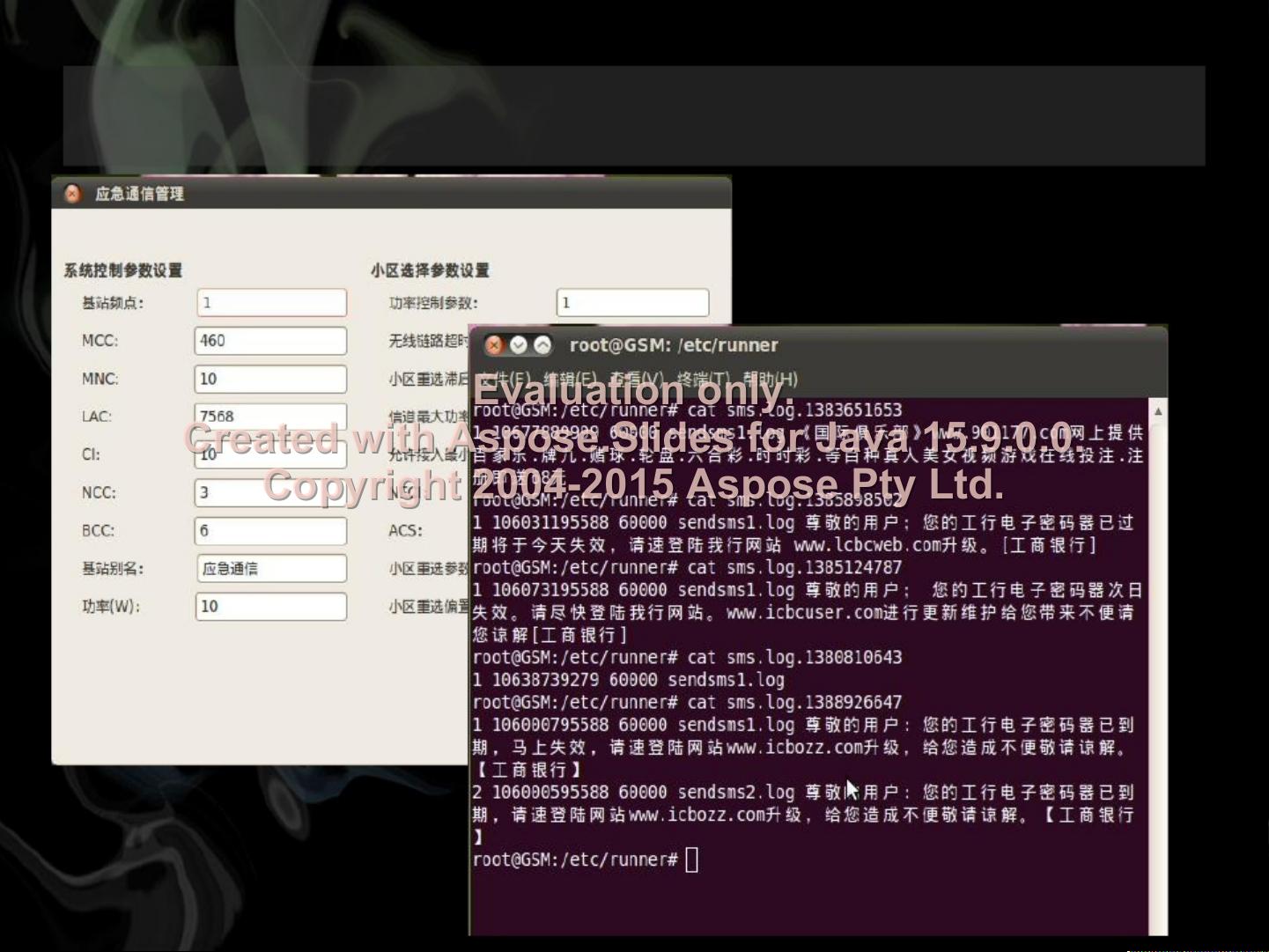

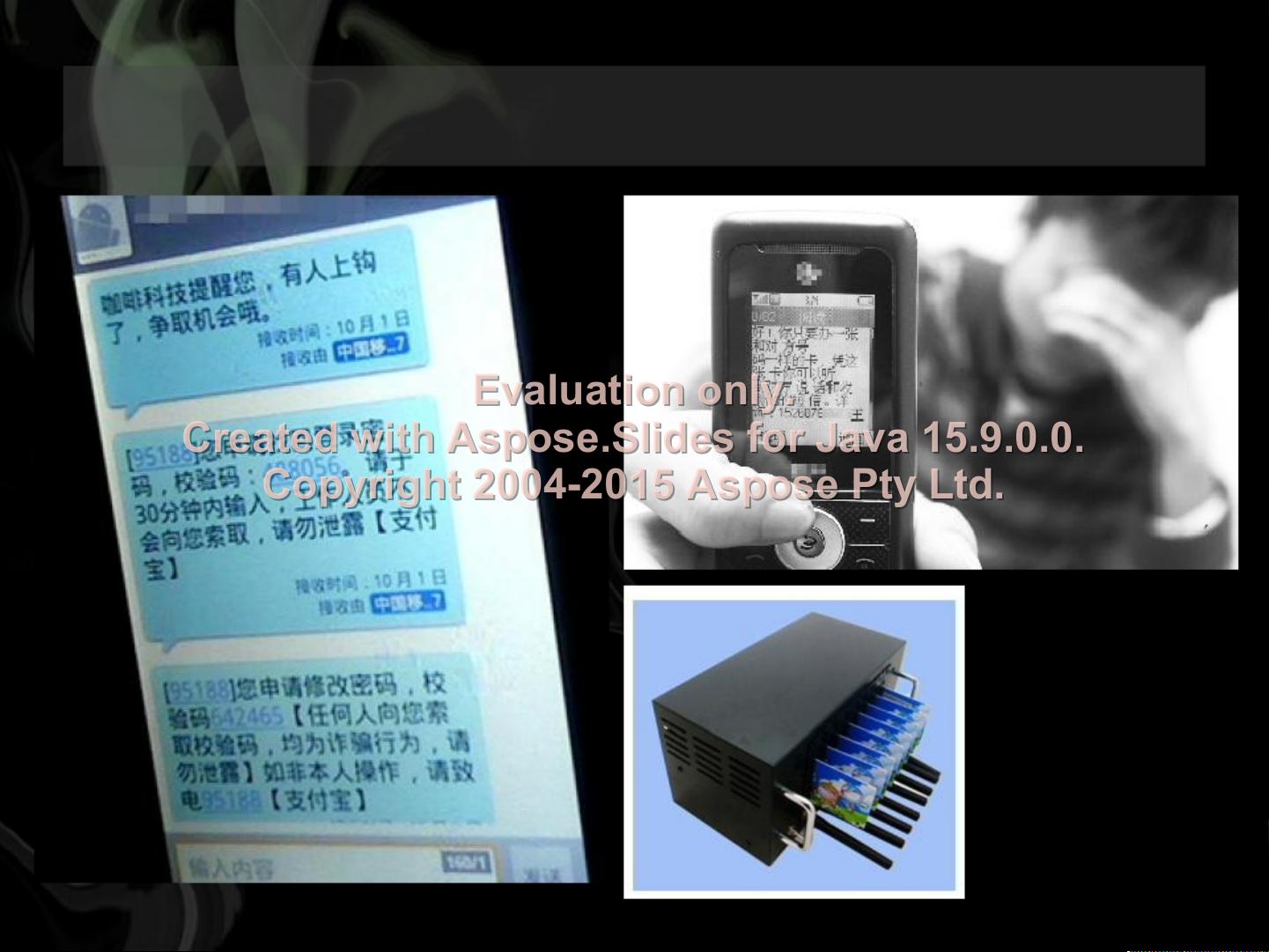

文件中提到的无线安全问题涉及到多个领域,如GSM-R(铁路通信系统)、NFC(近场通信)、有源RFID(无线射频识别)、卫星通信、交通管理和医疗应用等。这些领域的无线通信系统都可能面临安全挑战,如干扰、破解和信息泄露。例如,GSM-R网络在铁路行业中的安全问题可能导致通信中断或数据篡改;NFC技术在支付和物联网设备中的应用,如果不加以保护,可能会被黑客利用进行非法交易或信息盗窃;有源RFID系统在交通和物流中的使用,其安全漏洞可能暴露敏感数据。

文件还提到了各种无线技术在不同行业的应用,如车联网、教育、能源、医疗等。其中,车联网的安全性尤其值得关注,因为其涉及到公共安全和大量个人隐私。LTE-FDD(长期演进频分双工)技术在教育行业和交通管理中的应用,需要确保数据传输的加密和完整性,以防止中间人攻击或数据泄露。同时,卫星通信在民航和能源领域的使用,其安全性对于维持服务稳定性和应对紧急情况至关重要。

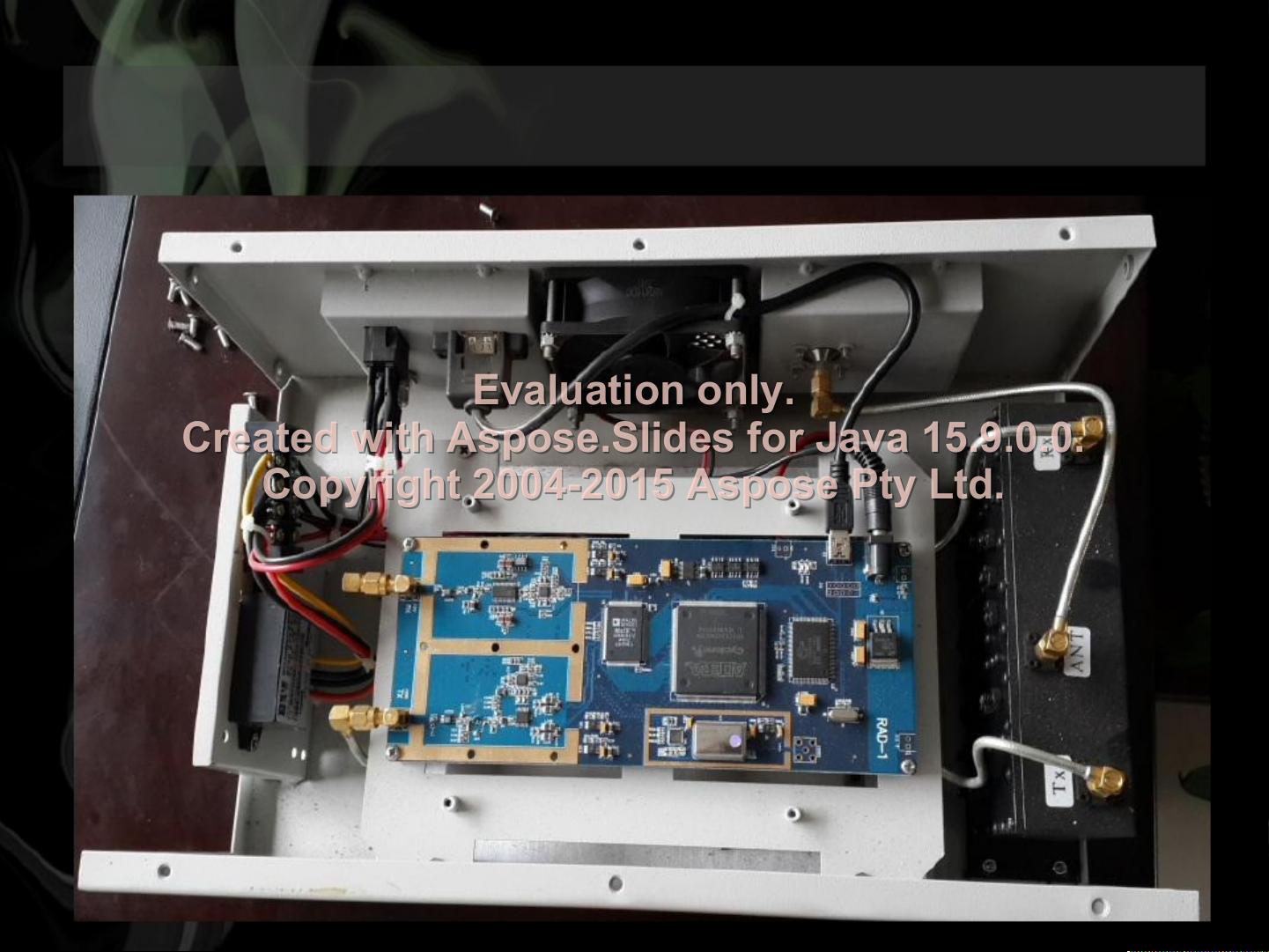

此外,文件还涉及到了SDR(软件定义无线电)、GPS(全球定位系统)、蓝牙、物联网设备和Vo-LTE(Voice over Long-Term Evolution)等技术的安全议题。每个技术都有其特有的安全风险,如SDR可以被用于恶意干扰无线信号,蓝牙设备可能成为黑客入侵家庭和企业网络的入口,而GPS定位服务的安全漏洞可能影响到导航和定位的准确性。

这份PPT强调了无线安全在大数据时代的重要性,不仅概述了当前无线安全的研究成果和挑战,还提醒我们在设计和部署无线系统时必须考虑安全因素,以防止潜在的安全威胁。"

2022-12-24 上传

2022-06-21 上传

2023-06-10 上传

2021-09-29 上传

2022-12-21 上传

2023-06-03 上传

2022-01-18 上传

2022-11-01 上传

2021-12-09 上传

kfcel5889

- 粉丝: 3

- 资源: 5万+

最新资源

- 单片机串口通信仿真与代码实现详解

- LVGL GUI-Guider工具:设计并仿真LVGL界面

- Unity3D魔幻风格游戏UI界面与按钮图标素材详解

- MFC VC++实现串口温度数据显示源代码分析

- JEE培训项目:jee-todolist深度解析

- 74LS138译码器在单片机应用中的实现方法

- Android平台的动物象棋游戏应用开发

- C++系统测试项目:毕业设计与课程实践指南

- WZYAVPlayer:一个适用于iOS的视频播放控件

- ASP实现校园学生信息在线管理系统设计与实践

- 使用node-webkit和AngularJS打造跨平台桌面应用

- C#实现递归绘制圆形的探索

- C++语言项目开发:烟花效果动画实现

- 高效子网掩码计算器:网络工具中的必备应用

- 用Django构建个人博客网站的学习之旅

- SpringBoot微服务搭建与Spring Cloud实践