面向网格计算的分布式匿名协作与安全认证算法

需积分: 10 170 浏览量

更新于2024-09-17

收藏 688KB PDF 举报

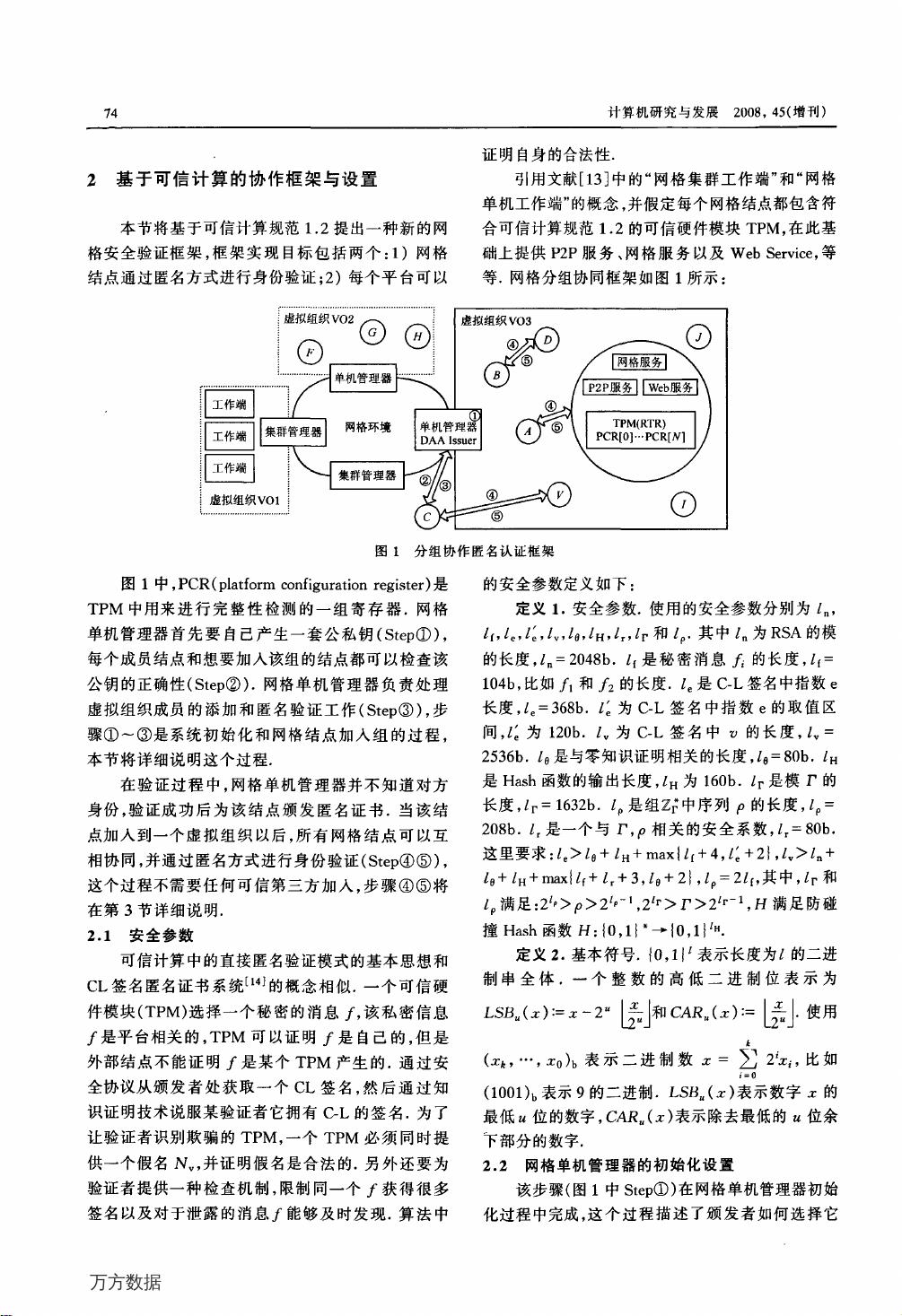

"该资源是一篇关于面向网格计算的分布式匿名协作算法的研究论文,由石志国、贺也平、淮晓永和张宏等人撰写,发表在《计算机研究与发展》期刊45期的增刊上。文章提出了一种基于可信计算技术的新型匿名组织认证算法,旨在为网格计算平台提供高效且可靠的匿名身份验证。"

本文重点讨论了在网格计算环境中实现分布式匿名协作的关键技术和方法。网格计算是一种将全球范围内的计算资源(如超级计算机、存储系统和网络)整合在一起,形成一个虚拟的、大规模的计算基础设施的技术。这种环境对数据安全和用户隐私保护提出了极高的要求,因为参与协作的节点可能来自不同的机构或组织,它们之间的信任关系复杂。

为了应对这一挑战,作者提出了一种利用可信计算(Trusted Computing, TC)技术的匿名组织认证算法。可信计算技术由可信计算组(Trusted Computing Group, TCG)倡导,其核心是可信平台模块(Trusted Platform Module, TPM),这是一个硬件安全模块,能够提供平台级别的安全性和不可篡改性。通过TPM,系统可以生成和验证平台的固有状态,确保计算过程的完整性。

该算法首先介绍了基于TPM的匿名身份认证机制,它允许网格计算节点在不暴露真实身份的情况下进行交互。匿名组织认证使得节点可以在保护自身身份的同时,证明其属于某个可信的组织或群体,从而满足了协作的必要条件。此外,文章还介绍了一种标记方法,用于在保持匿名性的前提下,追踪和管理这些匿名节点的行为,这对于维护网格计算环境的秩序和安全性至关重要。

匿名协作算法的设计考虑了效率和可靠性,旨在降低通信开销,提高系统的整体性能,并确保即使在存在恶意节点的情况下,网格计算也能正常运行。通过这种方式,算法不仅增强了节点之间的协作能力,还强化了整个网格的安全性,为分布式计算环境中的隐私保护提供了新的解决方案。

这篇论文深入探讨了网格计算中分布式匿名协作的关键问题,提出的算法结合了可信计算技术的优势,为解决身份认证和隐私保护提供了创新途径,对于推进网格计算领域的安全实践具有重要意义。

2021-08-10 上传

2011-11-02 上传

2021-04-28 上传

2011-10-23 上传

2015-11-10 上传

2009-12-10 上传

2022-07-03 上传

2013-06-20 上传

2010-12-30 上传

liangxiao_2011

- 粉丝: 0

- 资源: 35

最新资源

- 掌握压缩文件管理:2工作.zip文件使用指南

- 易语言动态版置入代码技术解析

- C语言编程实现电脑系统测试工具开发

- Wireshark 64位:全面网络协议分析器,支持Unix和Windows

- QtSingleApplication: 确保单一实例运行的高效库

- 深入了解Go语言的解析器组合器PARC

- Apycula包安装与使用指南

- AkerAutoSetup安装包使用指南

- Arduino Due实现VR耳机的设计与编程

- DependencySwizzler: Xamarin iOS 库实现故事板 UIViewControllers 依赖注入

- Apycula包发布说明与下载指南

- 创建可拖动交互式图表界面的ampersand-touch-charts

- CMake项目入门:创建简单的C++项目

- AksharaJaana-*.*.*.*安装包说明与下载

- Arduino天气时钟项目:源代码及DHT22库文件解析

- MediaPlayer_server:控制媒体播放器的高级服务器