"本文主要探讨了网络空间中的工控设备安全问题,特别是通过Web服务的漏洞进行的入侵。文中提到了各种工控架构组件,如SCADA、HMI、PLC、RTU等,以及相关的通信协议,如Ethernet/IP、Modbus等。作者指出,由于工控系统的特殊性,很多组件和协议未经充分的安全测试,存在易受攻击的风险。通过协议分析和ZoomEye搜索引擎,可以发现并可能入侵这些设备。"

在当前数字化趋势下,工控系统(Industrial Control Systems,ICS)的安全性变得至关重要。Web服务的广泛使用为工控设备带来了便捷,同时也引入了安全隐患。描述中提到,许多工控系统的沦陷始于Web层面,因为HTTP协议在应用层的普遍应用使得它对人类操作非常友好,但同时也容易被恶意利用。

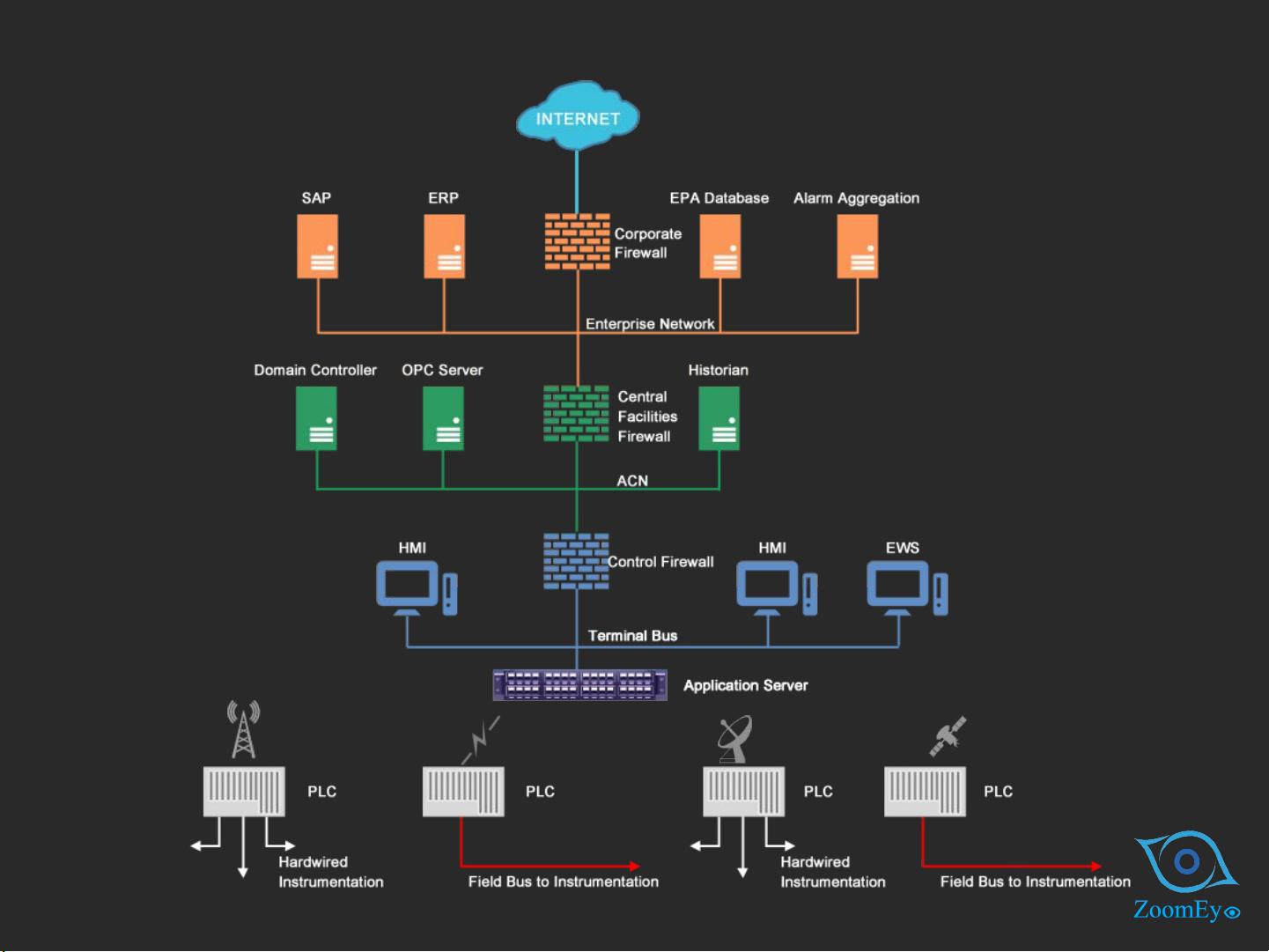

SCADA(Supervisory Control And Data Acquisition)系统是工控领域的重要组成部分,用于远程监控和控制工业过程。HMI(Human Machine Interface)作为用户界面,允许操作员与SCADA系统交互。PLC(Programmable Logic Controller)和RTU(Remote Terminal Unit)则常用于现场数据采集和设备控制。这些大组件往往与多种操作系统(如Win、VxWorks、QNX、Linux)和服务(如Web、Telnet、OPC等)相结合,采用特定的通信协议,如Ethernet/IP、Modbus、IEC61850-8-1(MMS)等进行信息交换。

然而,这些组件和协议的安全性并不总是得到足够的重视。例如,Ethernet/IP使用端口44818,通过CIP(Common Industrial Protocol)协议可以获取设备信息,但其安全措施可能不足。Modbus使用端口502,通常不包含认证和加密机制,这使得数据易于被截取和篡改。通过工具如Nmap和Wireshark,可以进行协议分析和设备发现。ZoomEye搜索引擎的示例表明,大量设备通过这些不安全的协议暴露在公共网络上,易受攻击。

由于工控系统强调稳定性和效率,往往忽视了安全更新和补丁的及时应用,这为黑客提供了可乘之机。同时,互联网的连接使得工控设备可以直接接入网络,增加了暴露的风险。因此,工控安全不仅需要关注协议的安全性,还需要对架构进行深度审查,加强防护措施,包括但不限于加强认证、实施加密传输、定期进行安全审计和更新组件。

总结来说,工控领域的安全挑战在于其架构的复杂性和部分组件的脆弱性。为了保护这些关键系统,必须对通信协议进行深入研究,识别潜在风险,并采取适当的安全策略和最佳实践,以防止未经授权的访问和攻击。