Metasploit入门指南:从零开始

需积分: 10 191 浏览量

更新于2024-07-18

收藏 5.24MB PDF 举报

"《最简metasploit手册》是一份由Scott Morris编写的指南,旨在帮助熟悉Metasploit但不知如何开始使用的读者掌握其使用方法。无论你使用Windows还是Linux作为主机操作系统,本指南都将引导你设置实验室环境进行学习。"

Metasploit是一款强大的渗透测试工具,被广泛用于网络安全领域,尤其是进行漏洞利用和安全评估。它包含了大量的模块,涵盖了网络扫描、漏洞验证、exploit执行等多个环节,使得安全研究人员和渗透测试工程师能够有效地测试目标系统的安全性。

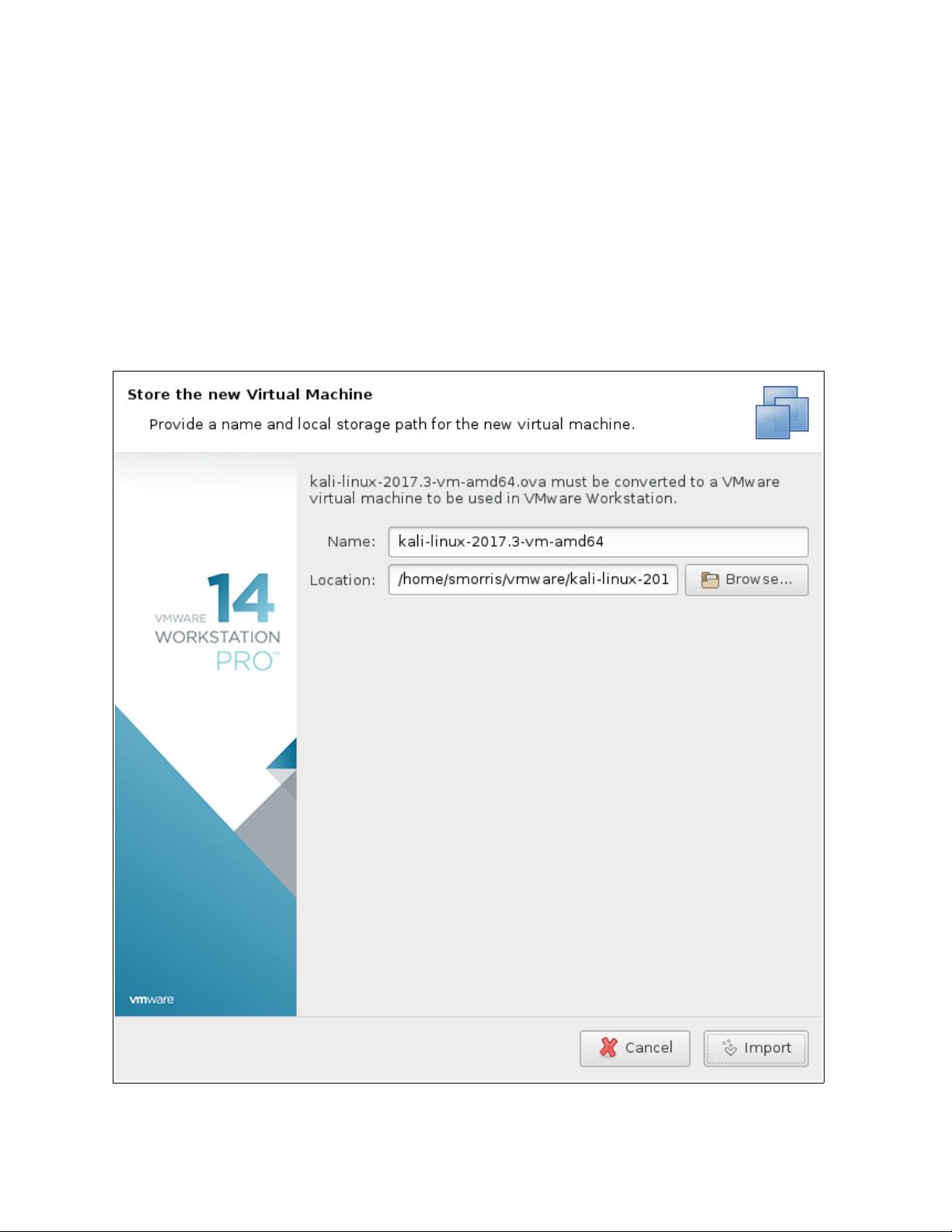

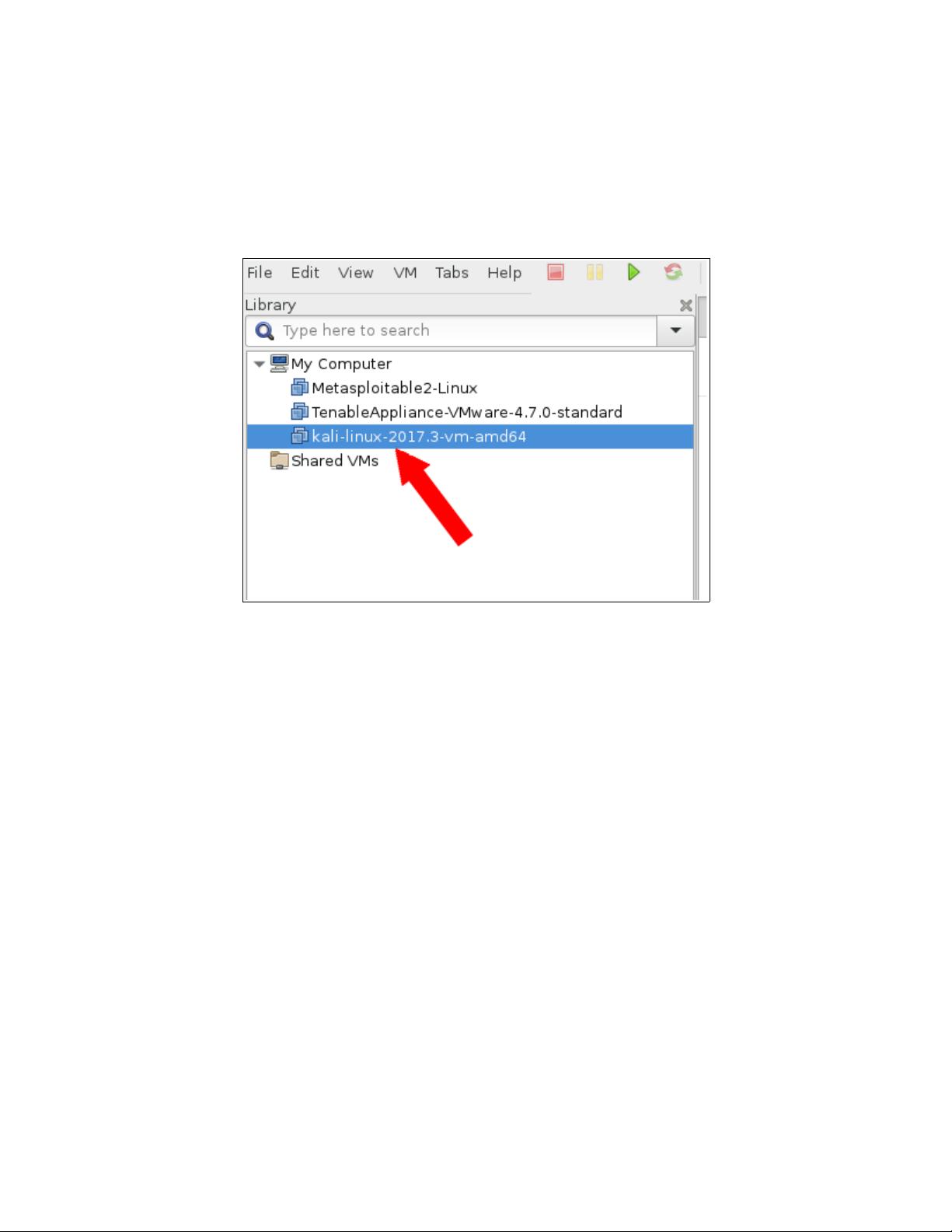

在《最简metasploit手册》中,作者Scott Morris(Andronicus)引入了VMware Workstation Pro虚拟机软件,它是创建和运行虚拟机环境的理想选择,特别是在搭建安全测试实验室时。Kali Linux则是一个专门针对渗透测试和数字取证设计的操作系统,预装了许多安全工具,包括Metasploit。Nessus是一个流行的安全扫描器,可帮助用户发现网络中的漏洞。而Metasploitable2是一个专门为安全测试构建的脆弱系统,它含有许多已知漏洞,适合用于练习Metasploit的攻击技术。

本指南将带领读者逐步了解Metasploit的基础知识,包括如何安装和配置环境,如何启动Metasploit框架,以及如何使用其提供的命令行界面(CLI)进行操作。这通常包括以下几个步骤:

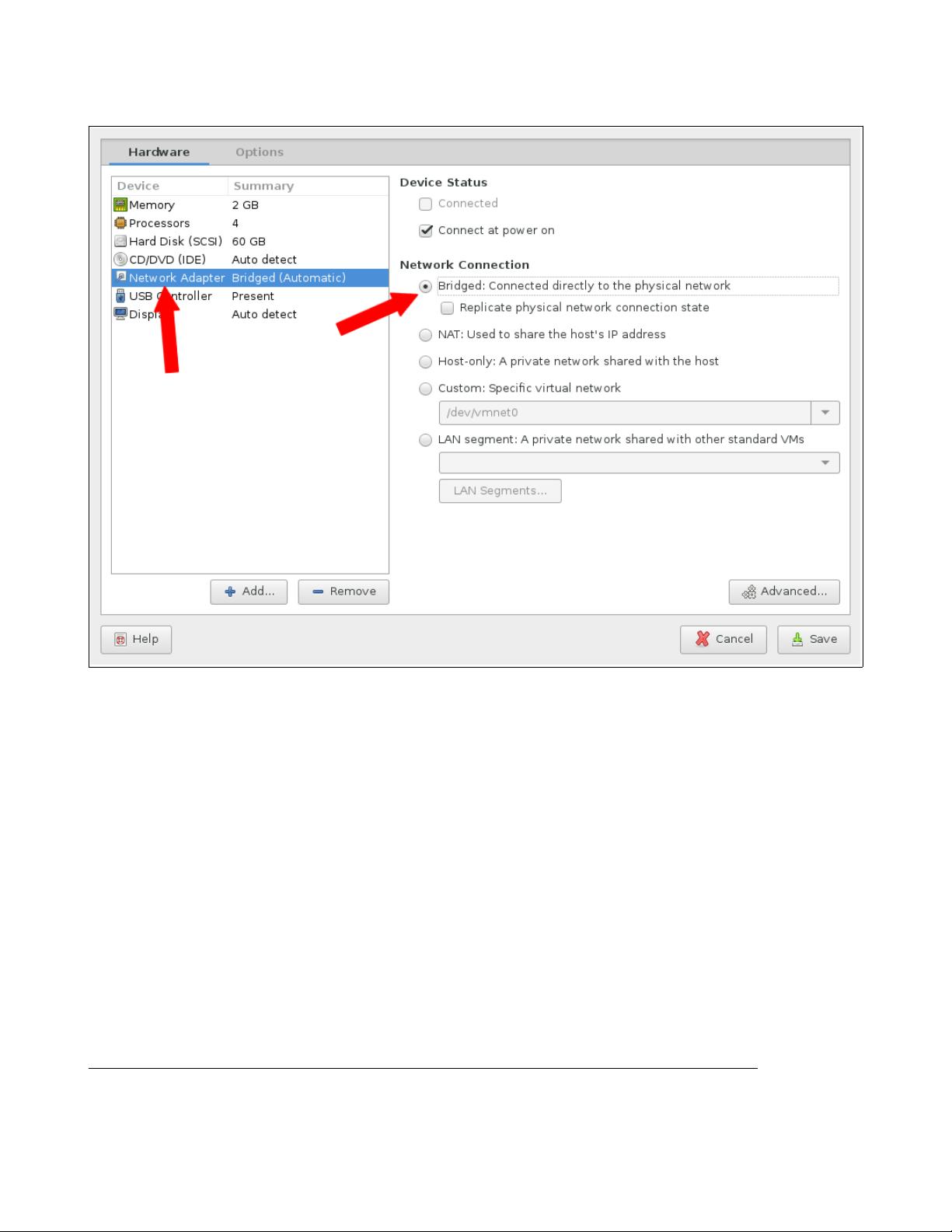

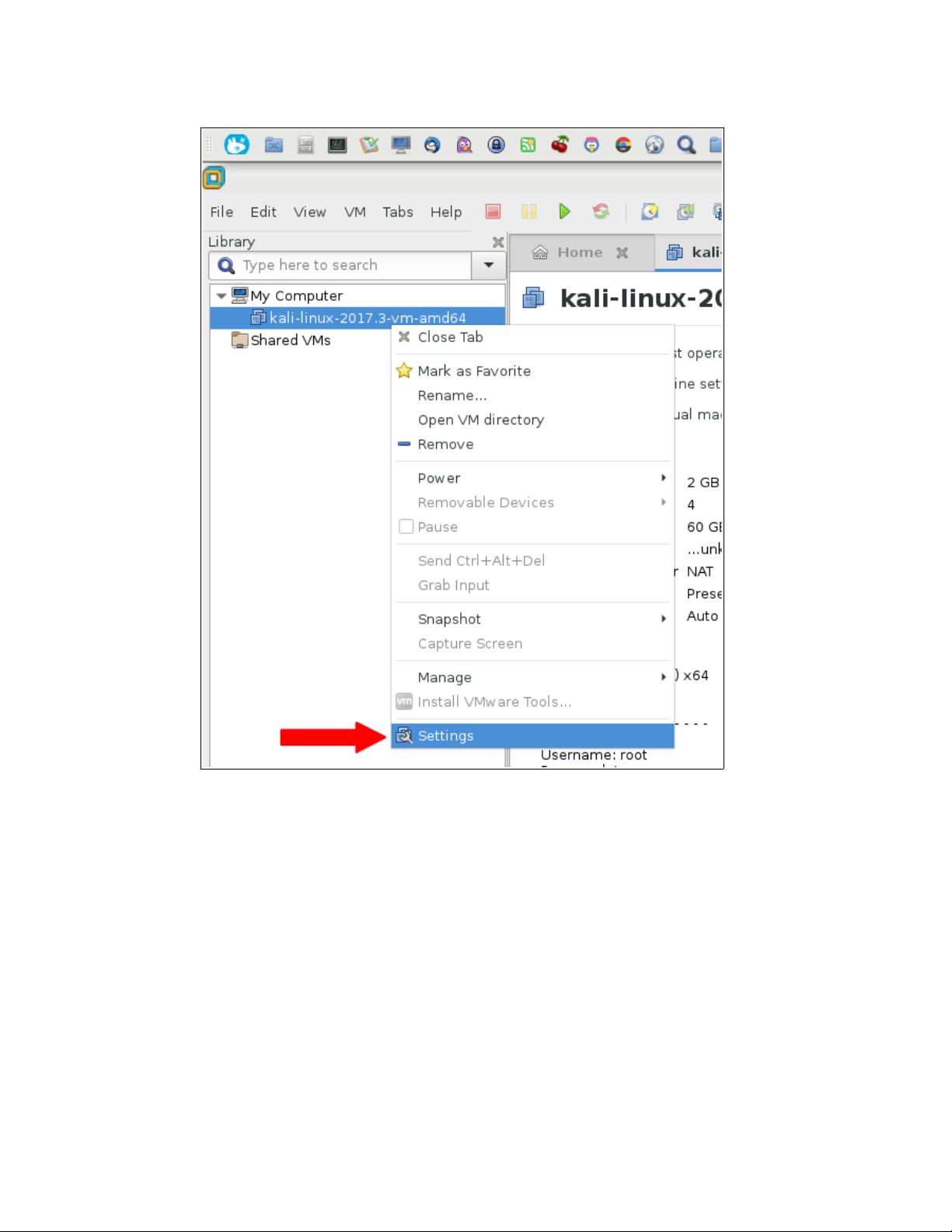

1. **环境准备**:首先,你需要安装VMware Workstation Pro并导入Kali Linux镜像,设置好网络连接模式(如NAT或桥接),确保Kali可以访问互联网和目标靶机(如Metasploitable2)。

2. **Metasploit框架安装**:在Kali Linux中,Metasploit通常已经预装,如果没有,可以通过包管理器(如`apt-get`)进行安装。

3. **框架启动**:启动Metasploit框架,通过命令`msfconsole`进入交互式终端。

4. **信息收集**:使用Nessus或其他扫描工具对目标系统进行扫描,收集可能的漏洞信息。

5. **漏洞利用**:在Metasploit中,选择合适的exploit模块,配置目标信息,然后执行攻击。

6. **会话管理**:一旦成功利用漏洞,Metasploit将建立一个会话,允许你进一步控制目标系统,进行权限提升或数据窃取等操作。

7. **安全测试报告**:在整个过程中,记录测试步骤和结果,生成详细的测试报告,以便于理解系统中的安全弱点并提出修复建议。

请注意,尽管Metasploit是强大的工具,但使用时必须遵守合法授权和道德规范,仅用于授权的渗透测试或教育目的,不能用于非法入侵或恶意活动。本指南的发布者和作者对任何由于非法使用该工具导致的损害不承担任何责任。

《最简metasploit手册》是一本适合初学者入门的教程,它以实践为主,结合具体案例,让读者能够在实际操作中掌握Metasploit的基本用法和渗透测试流程。

2011-09-20 上传

2017-06-03 上传

2021-09-14 上传

点击了解资源详情

点击了解资源详情

点击了解资源详情

点击了解资源详情

点击了解资源详情

weixin_43300023

- 粉丝: 0

- 资源: 1

最新资源

- Python库 | slick_webdriver-1.0.51-py3-none-any.whl

- NRDFReactor-开源

- 易语言超级列表框操作源码-易语言

- Hoja-de-Trabajo-5:Hoja-de-Trabajo 5 2 ejercicios

- OOP-Java:Java语言nesneseyönelimprogramlama olarak gruparkadaşımileyapmışolduğumuzdönemprojesi

- Service.Liquidity.Converter

- reading-notes:实时网址

- genius-starter-files

- 易语言API拖放功能源码-易语言

- spyasuda.github.io:以工作项目组合为特色的专业网站

- brainsatplay.github.io:我们的Brains @ Play前端网站

- 0559、数字电子技术基础实验指导书.rar

- IMU_Calibration

- UltraNice.tsr9pfc273.gaspCeI

- Edustack

- man子手