嵌入式Linux系统安全启动:NXP i.MX8A HAB与U-boot验证流程

版权申诉

77 浏览量

更新于2024-07-04

收藏 3.64MB PDF 举报

嵌入式Linux系统中的安全启动是一个关键的话题,特别是在物联网(IoT)设备和安全敏感的环境中。本文档由Thomas Perrot,一位来自Bootlin的嵌入式Linux和内核工程师,于2021年6月3日在LiveEmbeddedEvent上发表。该演讲主要探讨了在嵌入式Linux系统中实现安全启动的重要性、流程以及一个基于NXP i.MX8A HAB的解决方案。

安全启动的目标是确保系统的引导过程免受恶意软件攻击,通过维护一个信任链来验证每个加载阶段的软件完整性。这一过程包括以下几个核心概念:

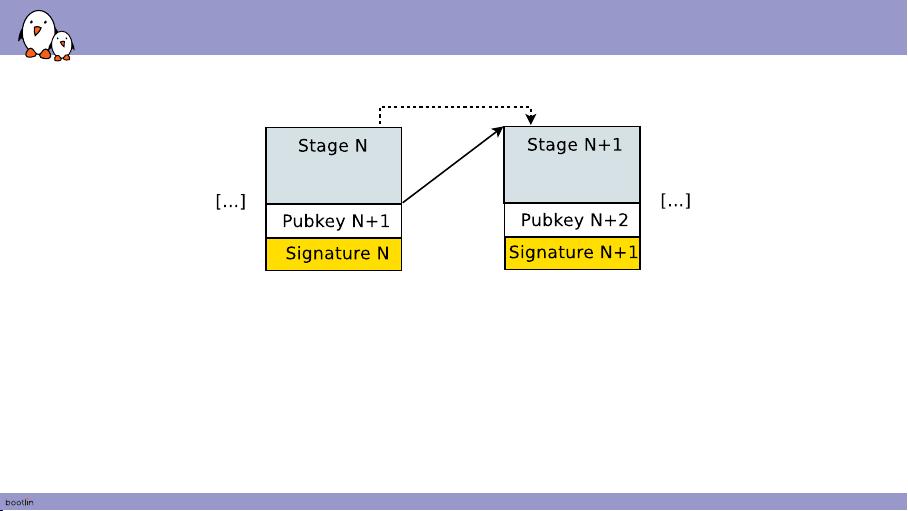

1. **链路的信任(Chain of Trust)**:安全启动依赖于一个可信的引导路径,从最底层硬件固件到操作系统内核。这个链条上的每一层都必须验证其来源和完整性,以确保只有授权的组件可以加载。

2. **签名过程**:每个可执行文件在启动过程中都需要被验证,通常涉及数字签名来证明其来源。这涉及到签名证书、公钥基础设施(PKI)和签名验证算法。

3. **工作流影响**:安全启动可能会影响系统的设计、开发和部署流程,需要在硬件设计时考虑安全模块,如UEFI固件或U-boot的Verified Boot特性,以及在内核加载时启用如dm-verity这样的验证技术。

演讲中,Perrot重点介绍了基于NXP i.MX8A HAB平台的安全启动实践,这可能包括了U-boot的验证功能,它确保U-boot本身是可信的,并作为安全启动链的第一个环节。此外,他还提到了dm-init和dm-verity,这是Linux内核中的两个特性,用于在内核引导过程中检查文件系统的完整性,进一步增强了系统的安全性。

为了实施安全启动,开发者需要遵循严格的开发和测试标准,确保整个过程中的软件和硬件组件都经过充分的审查和验证。Bootlin公司提供咨询、开发、培训和支持服务,帮助客户优化他们的嵌入式Linux系统以适应这种高安全性的需求。

这篇演讲提供了深入了解嵌入式Linux系统安全启动的实用指南,涵盖了原理、实践和可用的解决方案,对于保障设备的安全性和防止恶意软件入侵具有重要意义。

2018-12-17 上传

2011-05-08 上传

146 浏览量

2018-08-17 上传

2024-12-26 上传

2024-12-26 上传

车联网安全杂货铺

- 粉丝: 855

- 资源: 59

最新资源

- laravel-postgres-broadcast-driver:Laravel的Postgresql广播事件驱动程序

- 蓝色背景的商务剪影下载PPT模板

- LGames:好看又让人上瘾的开源游戏-开源

- Switchboard 4 Cyber-Abundance-crx插件

- Geofence_test

- webpack-4:基于webpack-4

- karkinos-patient

- New tab tasks-crx插件

- springboot034基于Springboot在线商城系统设计与开发毕业源码案例设计

- 情感检测系统:人脸图像情感检测系统-matlab开发

- Python库 | requirementslib-1.1.0-py2.py3-none-any.whl

- 作品集

- 精美中国风下载PPT模板

- association_validations

- 我们可以! 开源DaST与MVC和WebForms竞争

- 塔蒂尼美尼基尼