"HACK学习呀-实战审计某BC站源码,拿下权限1 [2019-12-27]"

需积分: 0 111 浏览量

更新于2023-12-26

收藏 2.35MB PDF 举报

2019年12月27日,[HACK学习呀]进行了一次实战审计某BC站(站点名不透露)的源码,并成功拿下权限。在审计过程中,[HACK学习呀]发现了一些重要的漏洞和可利用的细节,这些发现为渗透攻击提供了宝贵的线索和思路。

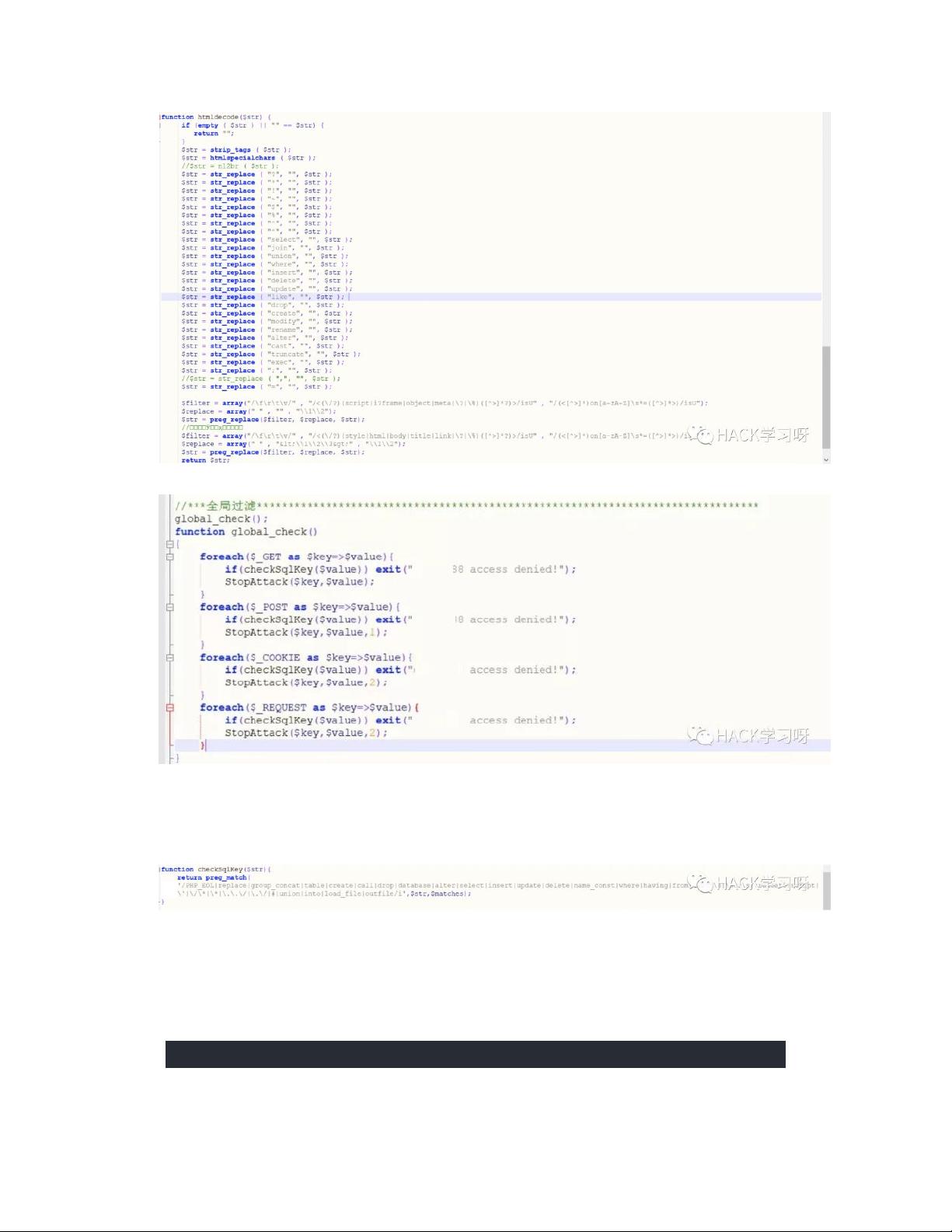

在审计过程中,[HACK学习呀]发现了几个重要的点。首先,源码中包含了conn.php文件,该文件具有全局过滤功能,一旦被调用,就会自动启用全局过滤。其次,源码中调用了str_check方法的地方一定包含了conn.php方法。这些发现为攻击者提供了利用漏洞的可能性,并加深了审计者对漏洞性质的理解和把握。

根据对源码的分析,[HACK学习呀]发现了目标站点的目录结构和前后台的默认解析规则。这为攻击者提供了更深层次的了解和渗透目标站点的可能性。通过对源码的细致分析,[HACK学习呀]发现了一些重要的文件,如Index.php、Function.php和Conn.php。特别是Conn.php文件中存放了丰富的过滤方法,为渗透攻击提供了可利用的漏洞细节。

在对Conn.php文件的深入分析中,[HACK学习呀]发现了一些重要的信息。例如,源码中对GET、POST、COOKIE和REQUEST的全部获取方法都调用了checksqlkey方法,这为攻击者提供了攻击的可能性。经过进一步的深入分析,[HACK学习呀]发现了一些重要的细节和思路,这些发现为攻击者提供了利用漏洞的可能性,也加深了攻击者对漏洞性质的理解和把握。

通过对源码的审计,[HACK学习呀]不仅仅发现了漏洞和可利用的细节,也深入理解了渗透攻击的思路和方式。审计过程中的细致分析和深入探索为攻击者提供了宝贵的线索和思路。通过这次实战审计,[HACK学习呀]不仅提高了自己的渗透攻击技能,也为其他渗透攻击者提供了宝贵的经验和启发。这次实战审计深刻地展现了渗透攻击的思维和方式,也为渗透攻击者提供了宝贵的经验和启发。

总而言之,2019年12月27日,[HACK学习呀]通过实战审计某BC站源码,并成功拿下权限。在审计过程中,[HACK学习呀]深入分析了源码的细节和漏洞,发现了一些重要的可利用细节和启发。这次实战审计不仅为[HACK学习呀]提供了宝贵的经验和启发,也为其他渗透攻击者提供了宝贵的线索和思路。通过这次实战审计,[HACK学习呀]深刻地展现了渗透攻击的思维和方式,也为渗透攻击者提供了宝贵的经验和启发。

2022-08-03 上传

2022-08-03 上传

2021-04-14 上传

2022-08-03 上传

2021-02-22 上传

2022-08-03 上传

2021-05-28 上传

2021-02-13 上传

高工-老罗

- 粉丝: 25

- 资源: 314

最新资源

- 基于Python和Opencv的车牌识别系统实现

- 我的代码小部件库:统计、MySQL操作与树结构功能

- React初学者入门指南:快速构建并部署你的第一个应用

- Oddish:夜潜CSGO皮肤,智能爬虫技术解析

- 利用REST HaProxy实现haproxy.cfg配置的HTTP接口化

- LeetCode用例构造实践:CMake和GoogleTest的应用

- 快速搭建vulhub靶场:简化docker-compose与vulhub-master下载

- 天秤座术语表:glossariolibras项目安装与使用指南

- 从Vercel到Firebase的全栈Amazon克隆项目指南

- ANU PK大楼Studio 1的3D声效和Ambisonic技术体验

- C#实现的鼠标事件功能演示

- 掌握DP-10:LeetCode超级掉蛋与爆破气球

- C与SDL开发的游戏如何编译至WebAssembly平台

- CastorDOC开源应用程序:文档管理功能与Alfresco集成

- LeetCode用例构造与计算机科学基础:数据结构与设计模式

- 通过travis-nightly-builder实现自动化API与Rake任务构建