"藏经阁-Web-Cache-Deception-Attack.pdf"

这篇文档主要探讨了Web缓存欺骗攻击(Web Cache Deception Attack),这是一种针对Web应用程序的安全威胁,由Omer Gil提出。Web缓存欺骗利用了CDN(内容分发网络)、负载均衡器以及反向代理服务器等中间缓存机制的漏洞,可能导致敏感信息泄露、跨站脚本(XSS)攻击和其他安全问题。

关于缓存:

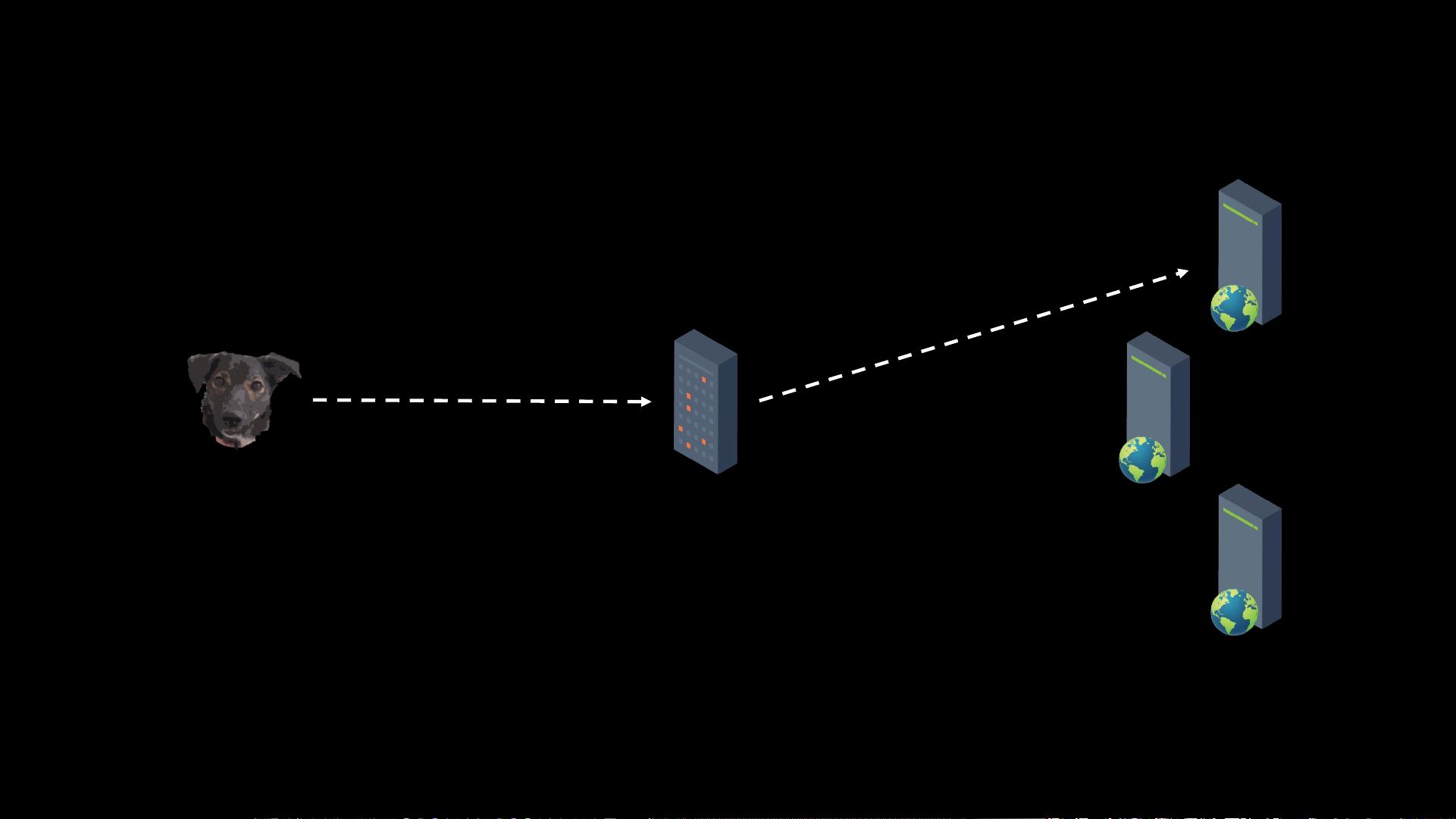

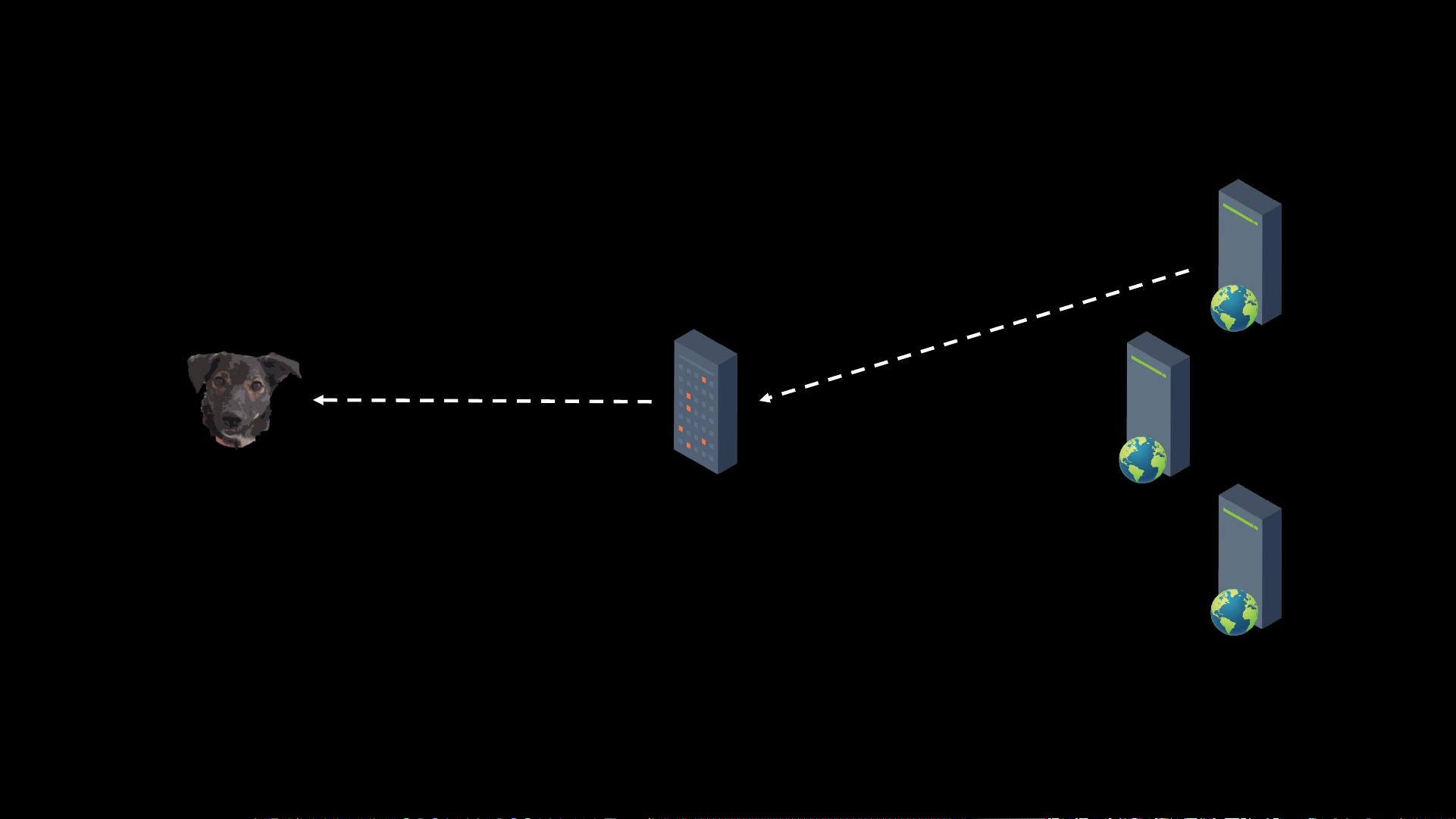

在Web环境中,缓存被广泛用于提高网站性能,减少服务器压力。CDN是一种分布式网络服务,可以将静态内容(如图片、样式表、JavaScript文件等)存储在全球各地的边缘节点上,用户请求时可以从最近的节点获取内容,从而加快加载速度。负载均衡器则会根据策略将用户请求分发到不同的服务器,以确保系统的高可用性和可扩展性。反向代理服务器位于DMZ(非军事区)内,作为内部服务器的代理,对外提供服务并可能缓存部分响应以加速后续请求。

攻击过程:

1. 攻击者创建一个不存在的URL,例如`/nonexistent.css`,并将其与目标网站的其他资源(如`/stylesheet.css`)关联起来。

2. 当合法用户访问目标网站的正常页面(如`/account.php`)时,由于缓存的存在,服务器可能会返回攻击者构造的不存在资源的响应。

3. 如果缓存系统没有正确处理这种请求,它可能会错误地将其他用户的敏感数据(例如`/account.php`的响应)作为不存在资源的替代内容返回给攻击者。

4. 这种情况下,攻击者可以通过分析返回的错误响应来获取原本不应公开的信息,或者通过跨站脚本漏洞(如XSS Jigsaw)执行恶意代码。

安全措施:

为了防止Web缓存欺骗攻击,Web开发者和管理员应采取以下措施:

1. 对缓存进行精细化管理,确保只有预期的资源被缓存和返回。

2. 实施严格的HTTP头部策略,如设置`Cache-Control`和`ETag`来控制缓存行为。

3. 使用安全的会话管理机制,避免敏感信息在URL中出现。

4. 定期审计和更新缓存配置,以修复已知的漏洞和安全问题。

5. 提供安全的默认设置,限制对敏感资源的缓存。

6. 使用内容安全策略(CSP)来限制浏览器加载的资源类型,防止恶意脚本执行。

总结来说,Web缓存欺骗攻击是利用Web缓存系统中的设计缺陷进行的一种攻击方式,它强调了在构建高性能Web服务时,安全性和性能优化之间的平衡至关重要。开发者和管理员必须时刻警惕此类攻击,并采取适当的预防措施来保护用户的数据安全。