Wireshark分析HTTPS传输:抓包步骤详解

需积分: 0 90 浏览量

更新于2024-08-05

1

收藏 2.71MB PDF 举报

"用Wireshark简单分析HTTPS传输过程-抓包过程"

本文主要介绍了如何使用Wireshark这一网络封包分析工具来理解HTTPS的传输过程。Wireshark是一款广泛使用的网络协议分析器,它能够捕获网络上的数据包并显示详细的信息,帮助用户深入理解网络通信的细节。

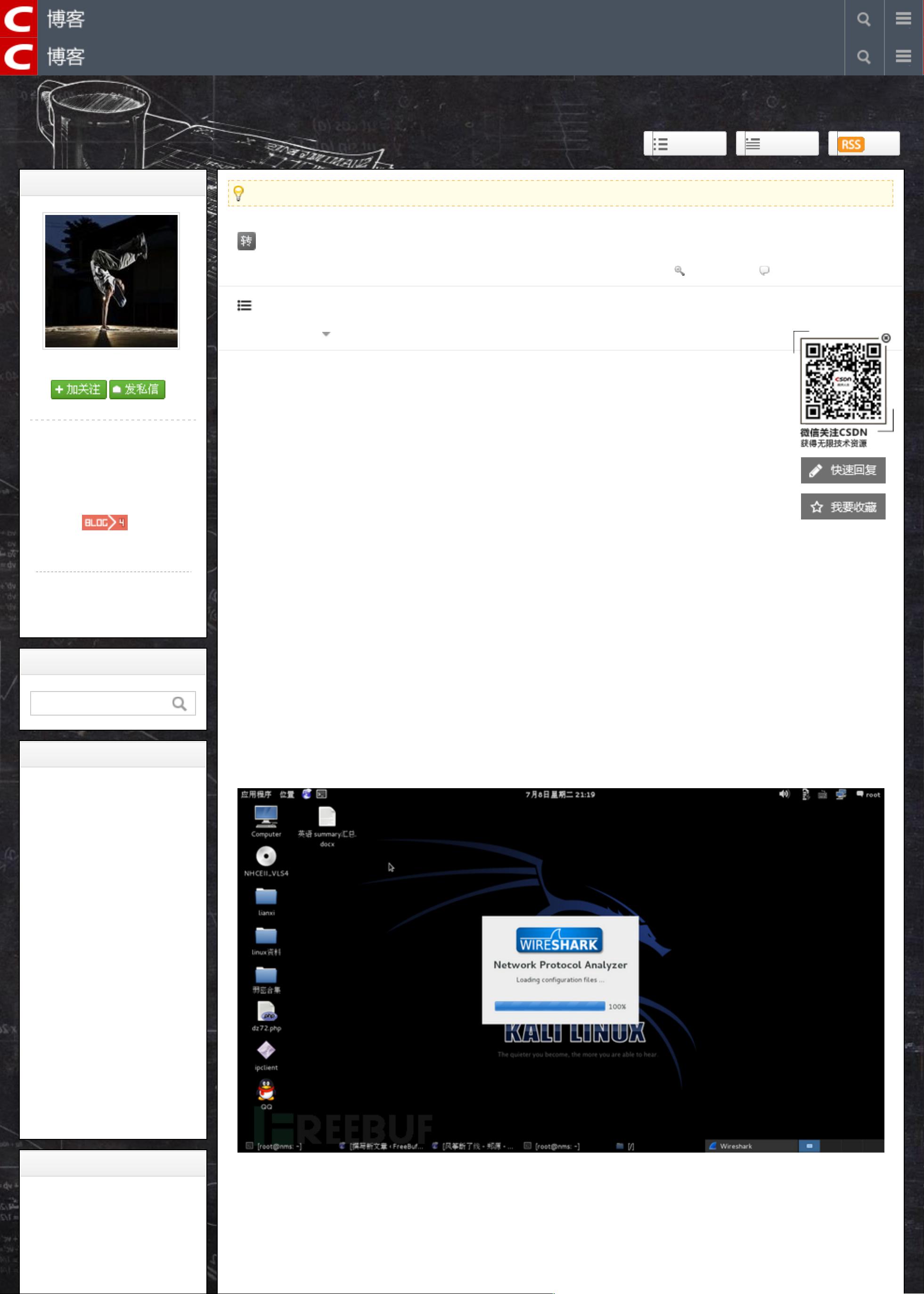

在实验环境中,作者选择了开源操作系统Kali Linux和Wireshark软件来进行分析。实验目的是观察HTTPS协议的传输流程,HTTPS是一种基于SSL/TLS的安全协议,用于加密HTTP通信,保护数据的隐私和完整性。

首先,打开Wireshark软件,然后在设置中选择"Edit" > "Preferences",进一步选择"Protocols"下的"SSL",这是为了专门关注HTTPS相关的数据包。点击开始后,Wireshark将开始监听网络流量。

在开始监听HTTPS传输数据时,由于网络数据传输通常非常快速,作者提到在捕获数据包时,数据可能会瞬间传输完毕,因此需要迅速分析捕获的包。HTTPS的数据包中包含了客户端和服务器之间的加密通信信息,包括握手过程、证书交换、加密密钥协商等步骤。

HTTPS的传输过程大致如下:

1. **TLS/SSL握手**:这个阶段是HTTPS连接建立的开始,客户端发送一个"ClientHello"消息,其中包含了支持的协议版本、加密套件等信息。服务器回应"ServerHello",选择双方都支持的协议版本和加密方式。

2. **服务器证书**:服务器会发送其数字证书,证书中包含了公钥,用于后续的加密通信。

3. **密钥交换**:客户端通过证书中的公钥计算出共享密钥,然后用这个密钥加密一个随机数发送给服务器,这个随机数将用于对称加密实际的数据传输。

4. **确认**:服务器确认接收到的密钥,并发送一个"ChangeCipherSpec"消息,通知客户端接下来的数据都将使用这个密钥加密。

5. **加密通信**:从现在开始,客户端和服务器之间的所有数据都将被加密,包括HTTP请求和响应。

6. **关闭连接**:当通信完成后,双方会进行“关闭连接”的过程,释放资源。

Wireshark在捕获这些数据包时,可以解析出握手过程中的各种信息,如协议版本、加密算法、证书详情等,这对于网络安全分析、故障排查或学习网络协议非常有帮助。

通过Wireshark这样的工具,开发者和安全专家能够深入了解网络通信的底层细节,对于优化性能、检测安全漏洞或调试应用程序都具有重要意义。同时,这也是一种有效的学习网络协议的方法,尤其是对于HTTPS这样的安全协议,能够直观地看到加密通信的过程,加深对其工作原理的理解。

3913 浏览量

3503 浏览量

113 浏览量

134 浏览量

点击了解资源详情

以墨健康道

- 粉丝: 34

- 资源: 307

最新资源

- CLOYD_CANOY.github.io

- 深圳金中环商务大厦工程投标方案.zip

- AlmonteSnow

- PT100热电阻温度阻值计算器

- Umbraco-Forms-Bootstrap-4-Theme:Boostrap 4框架的Umbraco Forms插件的主题

- rosetta-inspector:Rosetta服务器实施检查器

- ReactTutorialRepo:使用devCodeCamp的react教程创建的基本react应用程序

- Erbele:Erbele是一款轻巧但功能强大的macOS文本编辑器

- 易语言学习-WEBUI支持库1.1静态库.zip

- 土壤湿度检测电路的设计,打造智能浇花系统-电路方案

- AllHookedUp

- copylot:您的副驾驶学习和工作(Pomodoro-timer,Translate and Notes应用)

- v4l2-ar0330-qt-ok.rar

- AeroFontOne

- roguelike_prog2:roguelike_prog2

- DataReporter:基于移动平台的实时数据报告系统