PTN培训:掌握BCM56330 ACL原理与实战应用

需积分: 10 91 浏览量

更新于2024-07-18

收藏 2.33MB PPTX 举报

PTN技术系列培训:深入理解ACL(访问控制列表)

在PTN技术的培训中,ACL(Access Control List,访问控制列表)是一个核心概念,它对于网络的安全性和管理具有重要意义。ACL是一种基于规则的网络安全工具,用于定义网络流量的准入或拒绝策略,通过"允许"(Permit)和"拒绝"(Deny)指令来实现精细化的网络控制。

培训目标:

1. 理解ACL基础:学习者首先要明白什么是ACL,它是如何在网络中工作,以及它的基本配置和功能。

2. 硬件实现:针对BCM56330这样的交换芯片,学员将掌握ACL在硬件层面的具体实现原理,包括CAP(Content Aware Processor)策略引擎的工作机制。

3. 应用场合:讨论ACL在实际场景中的应用,例如过滤路由信息、控制远程访问(如telnet和SSH)、流量管理和QoS策略等。

4. 配置示例:通过思科和Raisecom的具体配置实例,学员将学习如何在实际环境中编写和应用ACL规则,如过滤特定IP地址间的通信和实施流量控制策略。

ACL配置与应用:

- 流量控制:通过配置access-list,如`access-list101`,可以限制特定IP地址范围内的FTP数据流量,例如在思科设备上,禁止172.16.4.0/24到172.16.3.0/24的数据传输。

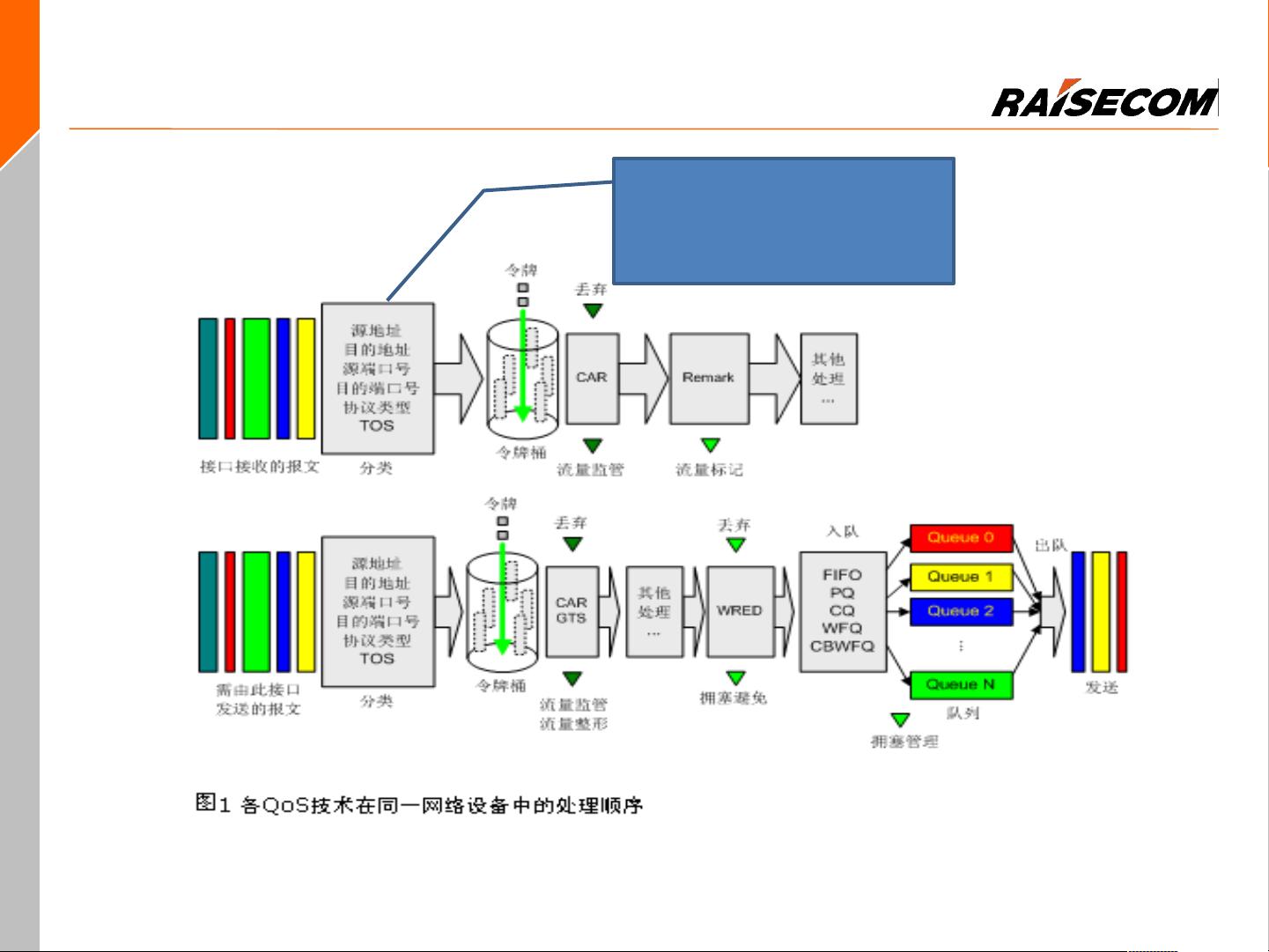

- QoS策略:ACL也被用于实现QoS(Quality of Service),通过区分不同优先级的流量并采取不同的处理策略,确保关键业务得到优先处理。

常见问题与挑战:

- 在实际应用中,可能遇到的问题包括配置复杂性、性能开销、误匹配和规则冲突等,学员需要理解和解决这些问题。

- 对于CAP策略引擎,理解其动作解析、执行流程以及在转发路径中的位置至关重要,这对于正确设计和优化ACL策略至关重要。

硬件模板与高级配置:

- 学员将学习ACL硬件模板的设计,这些模板决定了设备如何处理接收到的ACL规则,以达到最优的性能和灵活性。

PTN技术系列培训中的ACL技术部分涵盖了ACL的基本概念、配置实践、硬件实现原理、应用场景分析以及常见问题和解决方案。通过系统的学习,学员将能够有效地运用ACL技术来增强网络的安全性和可管理性。

2021-05-13 上传

2021-09-29 上传

2013-04-25 上传

2021-03-16 上传

2023-05-21 上传

2011-03-24 上传

疯癫程序猿

- 粉丝: 0

- 资源: 6

最新资源

- CoreOS部署神器:configdrive_creator脚本详解

- 探索CCR-Studio.github.io: JavaScript的前沿实践平台

- RapidMatter:Web企业架构设计即服务应用平台

- 电影数据整合:ETL过程与数据库加载实现

- R语言文本分析工作坊资源库详细介绍

- QML小程序实现风车旋转动画教程

- Magento小部件字段验证扩展功能实现

- Flutter入门项目:my_stock应用程序开发指南

- React项目引导:快速构建、测试与部署

- 利用物联网智能技术提升设备安全

- 软件工程师校招笔试题-编程面试大学完整学习计划

- Node.js跨平台JavaScript运行时环境介绍

- 使用护照js和Google Outh的身份验证器教程

- PHP基础教程:掌握PHP编程语言

- Wheel:Vim/Neovim高效缓冲区管理与导航插件

- 在英特尔NUC5i5RYK上安装并优化Kodi运行环境