详解DDoS攻击原理与低成本防护策略

需积分: 10 140 浏览量

更新于2024-07-15

收藏 1.03MB PDF 举报

DDoS攻击原理及防护方法论深入解析

在当今网络安全环境中,DDoS(分布式拒绝服务)攻击已成为一个日益严重的威胁。随着技术的发展,这种攻击手段愈发成熟,攻击规模和频率剧增,甚至出现了高达12G的攻击流量,这超出了许多专业机房的承受能力。DDoS攻击不仅限于单纯的网络干扰,它已演变成一种犯罪行为,形成了敲诈勒索的产业链。攻击者可以通过互联网轻易获取各种攻击脚本和工具,使得技术门槛降低,而防护成本却相对高昂。

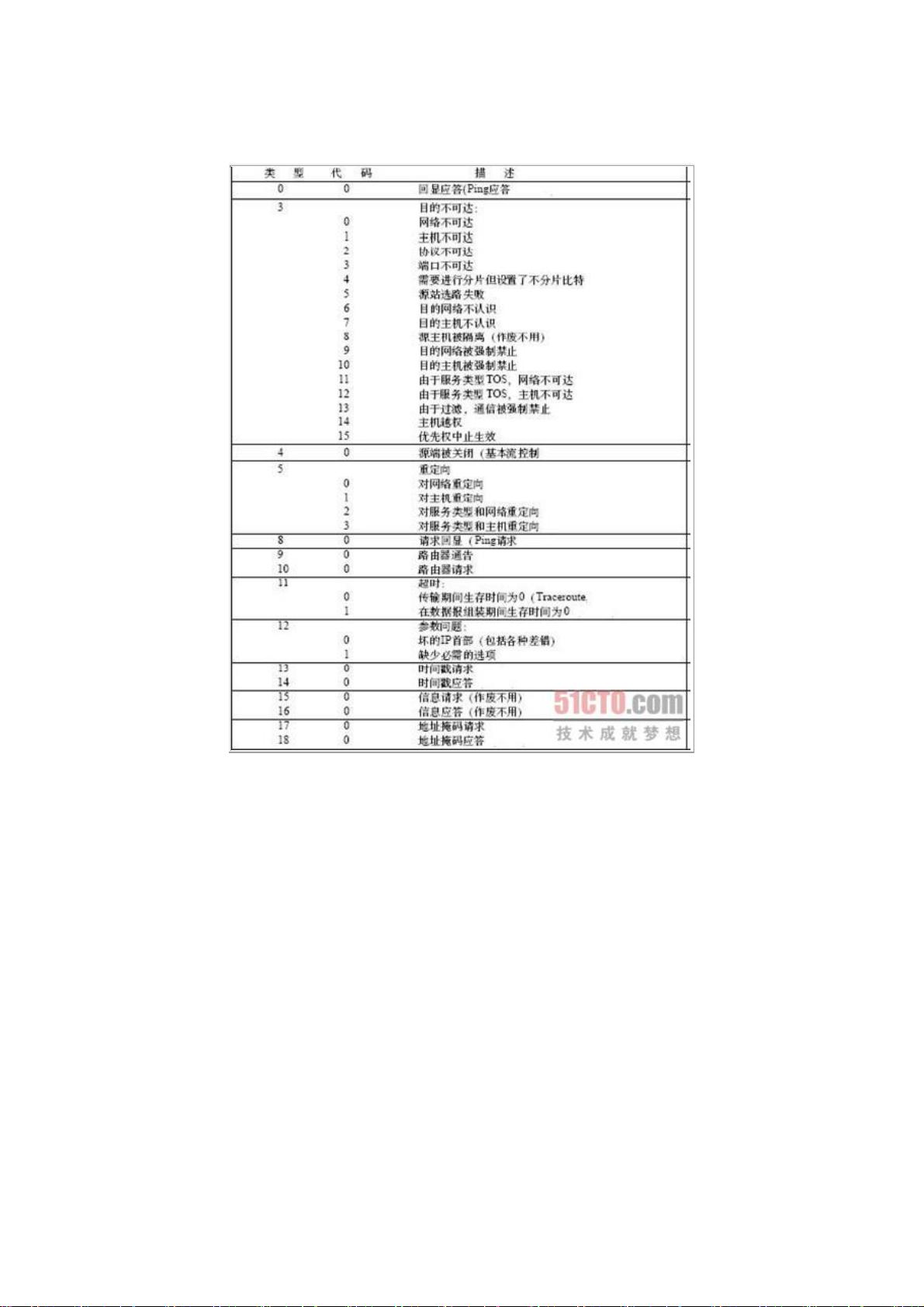

DDoS攻击的基本原理是利用大量分散的计算机或设备,通过发送大量的请求或数据包,使目标服务器或网络资源无法处理正常用户的请求,从而导致服务中断或性能下降。这种攻击通常分为两种类型:单点攻击和分布式攻击。单点攻击来自单一地点,而分布式攻击则是通过控制多台计算机在全球范围内协同发起攻击,利用它们之间的网络延迟来隐藏攻击源头,增加追踪难度。

防护DDoS攻击的方法主要包括以下几点:

1. **流量清洗**:部署专门的DDoS防护设备,如防火墙、负载均衡器和流量清洗中心,它们能够识别和过滤异常流量,保护目标服务器不被淹没。

2. **流量分发与冗余**:通过建立多个服务器节点,当一个节点受到攻击时,其他节点可以继续提供服务,确保业务连续性。

3. **检测与响应**:实施实时监控,一旦发现异常流量,立即采取应对措施,比如阻断攻击源或请求来源验证。

4. **容量规划**:定期评估和升级网络基础设施,以应对可能的未来攻击流量。

5. **法律与国际合作**:加强与执法机构的合作,打击DDoS攻击的幕后黑手,并推动国际间的信息共享和防御策略。

6. **教育与培训**:提高用户和企业对DDoS攻击的认识,提升网络安全意识,防止成为攻击的目标。

然而,面对这种成本低廉、技术门槛低的攻击手段,仅仅依靠技术防护可能不足以完全解决问题。法律层面的打击、社会的共同努力以及持续的技术创新都是应对DDoS攻击不可或缺的一部分。只有通过综合防御,才能有效遏制这种日益猖獗的网络安全威胁。

2013-05-31 上传

2019-09-25 上传

2021-05-25 上传

2021-09-20 上传

点击了解资源详情

2024-12-22 上传

2024-12-22 上传

2024-12-22 上传