2019暑期网络安全实训:实战漏洞利用与系统加固

需积分: 0 159 浏览量

更新于2024-06-30

收藏 14.98MB PDF 举报

网络安全实训是2019年暑期针对网络空间安全专业学生的重要教学活动,旨在提升学生的实践能力和对网络安全威胁的理解。实训内容覆盖了多个方面,从基础环境配置到高级攻防技术,以及系统的加固与安全检查。

首先,实训开始于环境部署,包括移动安全、协议安全和Web安全的基础环境设置。这涉及到移动设备的安全防护(如安卓木马的制作和绑定),以及网络协议层面的攻防技巧,如IP地址欺骗、ARP欺骗、ICMP欺骗、TCPRST攻击、TCPSYN洪水攻击和TCP会话劫持。此外,DNS欺骗攻击也在实训范围内,显示了对域名系统安全的重视。

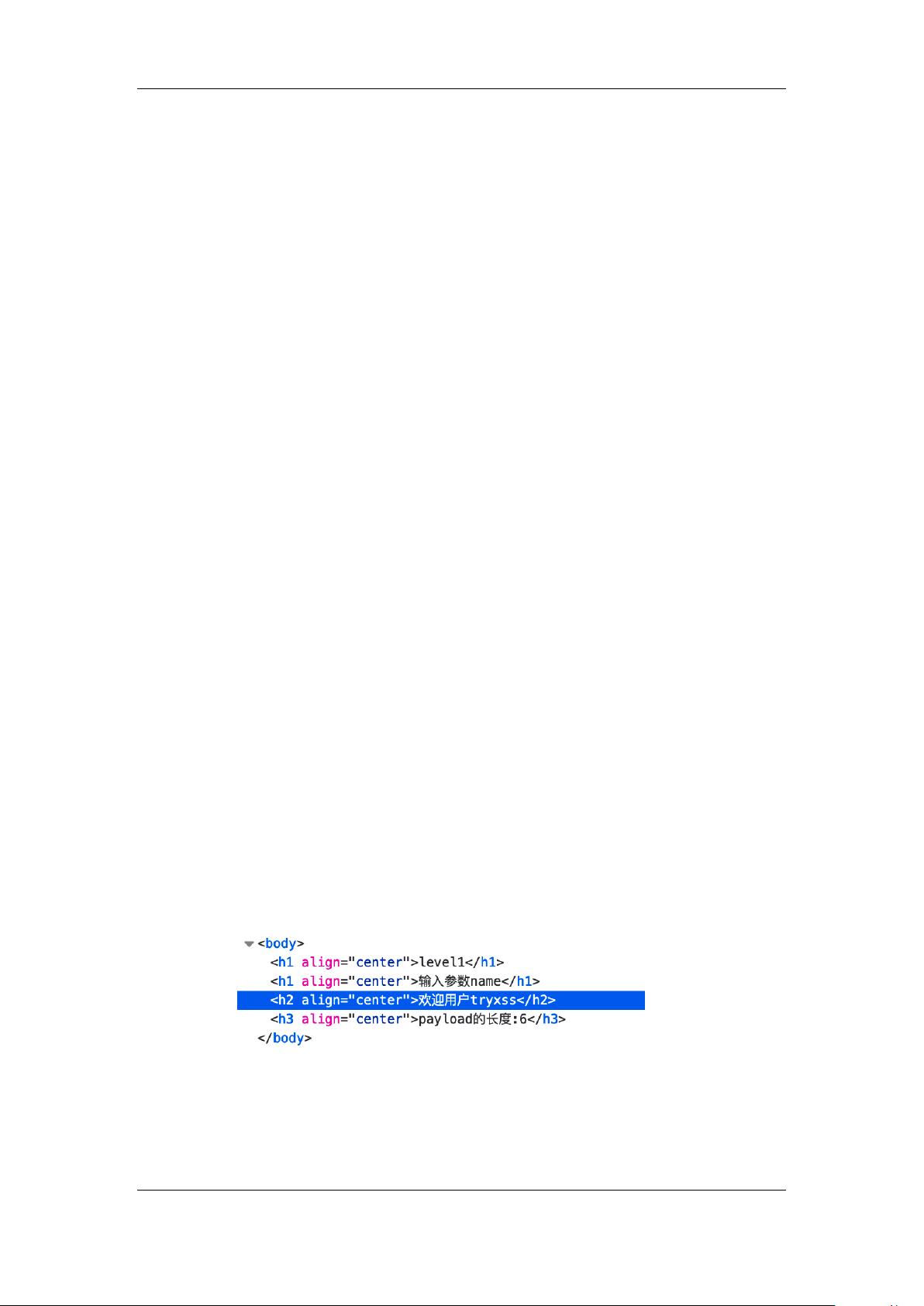

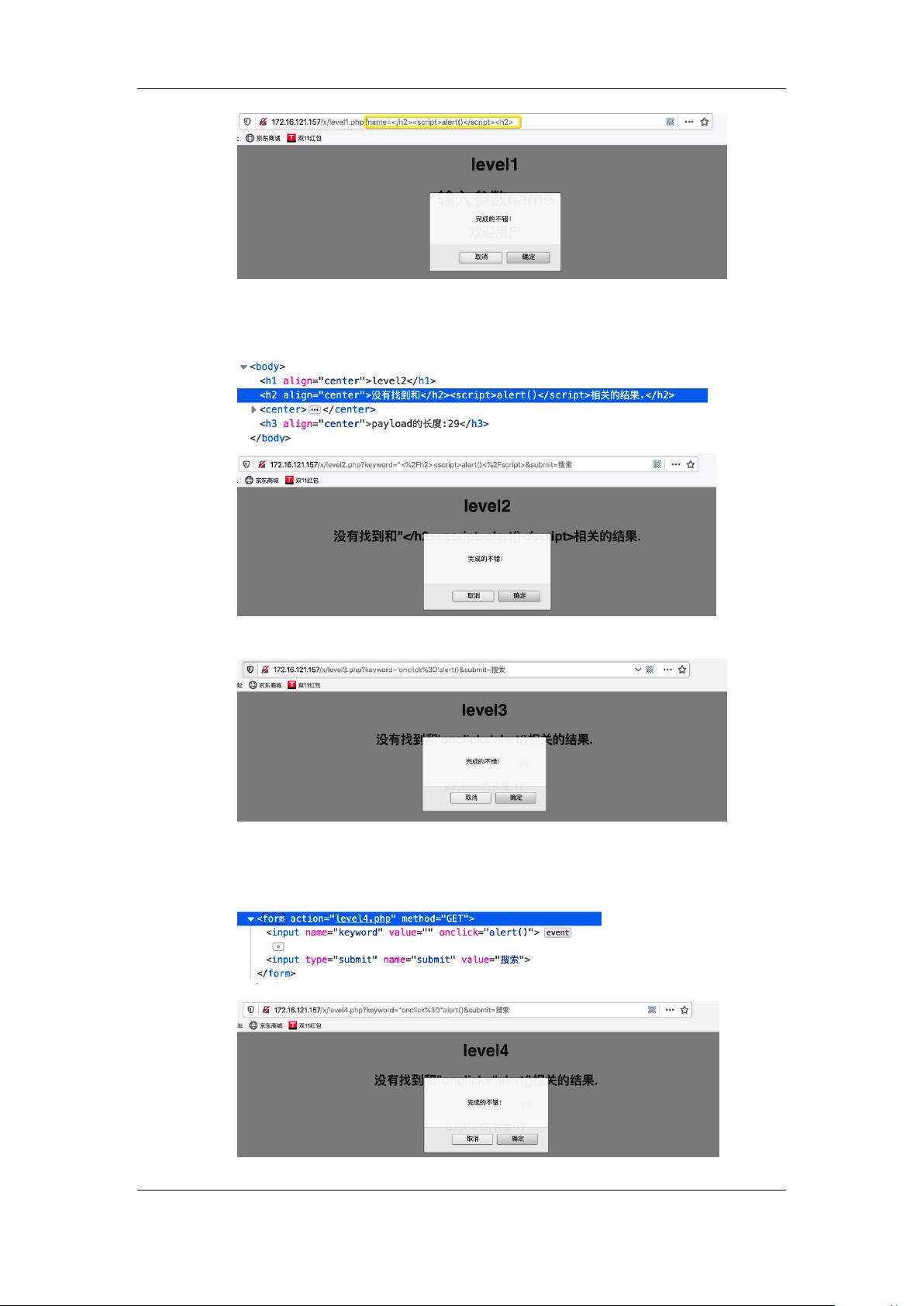

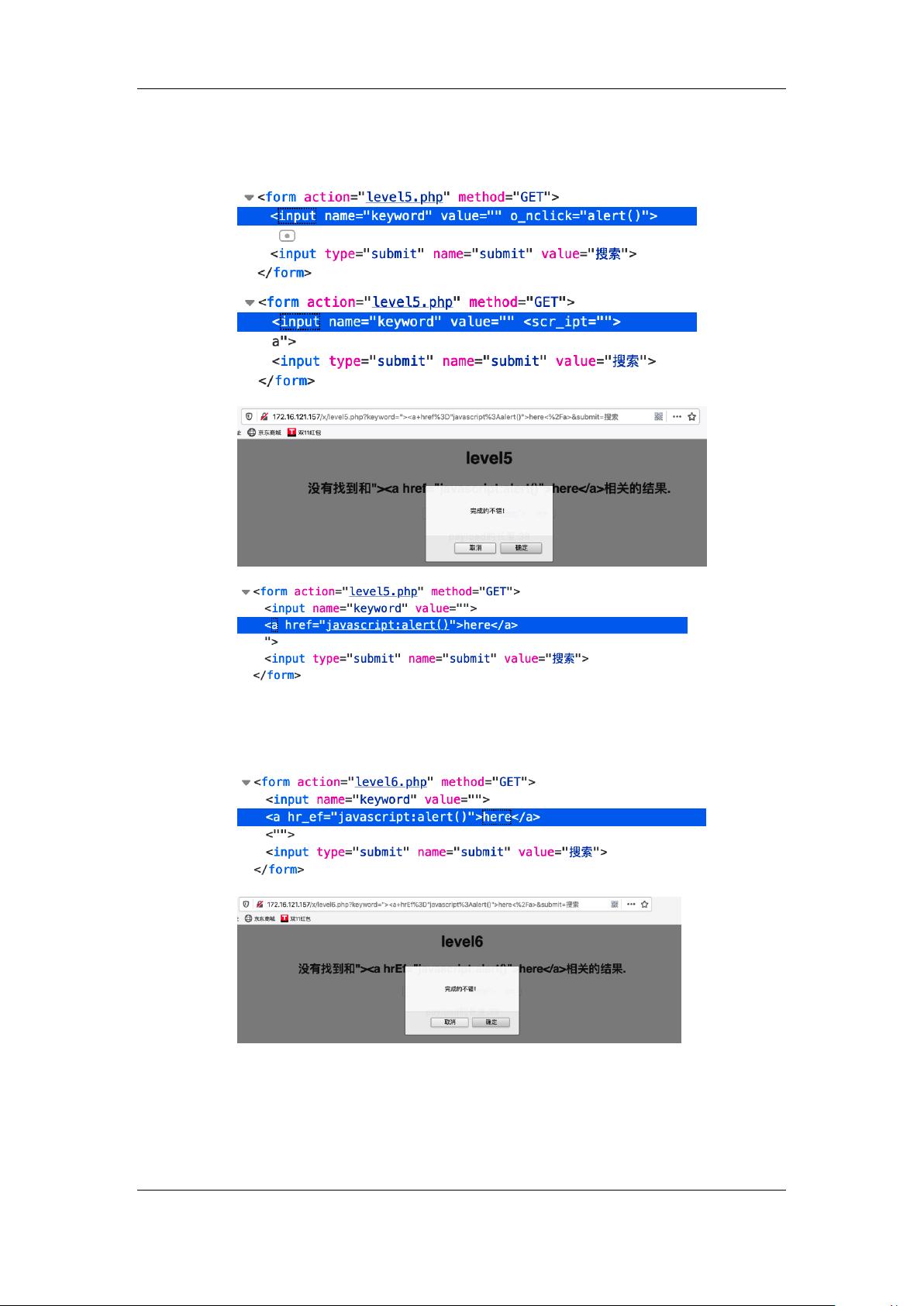

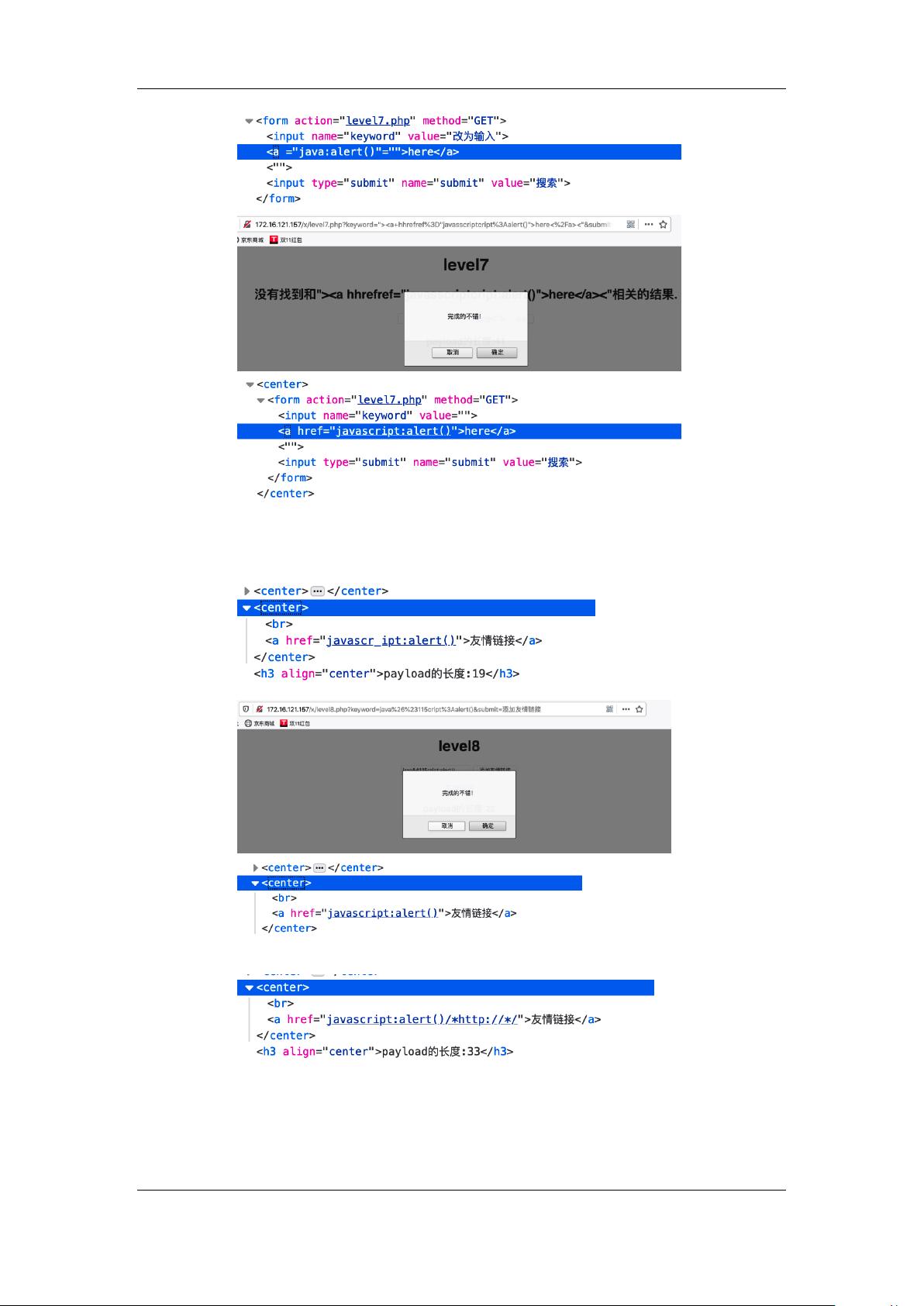

在Web安全攻防部分,学员们学习了SQL注入漏洞、跨站脚本(XSS)漏洞、文件上传漏洞、代码审计等,这些都是常见的Web应用安全问题。实训还强调了信息搜集和实战操作,如使用Kali Linux进行综合渗透测试,以提升对抗实际攻击的能力。

爬虫编程实训部分,通过撰写爬虫,学生们深入理解数据抓取和处理的潜在风险,同时也锻炼了他们利用技术获取信息的技能。最后,实训结束时,对Windows、Apache、Ubuntu16.04操作系统和MySQL数据库进行了基线检查和系统加固,确保防御体系的健全性。

通过这次实训,学生不仅掌握了具体的漏洞利用步骤,还理解了这些漏洞可能带来的严重后果,如数据泄露、系统篡改、恶意操作、操作系统控制权丧失,甚至可能导致整个系统的崩溃。同时,他们学会了如何从原理上防范SQL注入攻击,以及在实际环境中实施安全措施,提高了他们的网络安全意识和技术实践能力。这是一次理论与实践紧密结合的网络安全教育体验。

471 浏览量

116 浏览量

1169 浏览量

228 浏览量

1170 浏览量

2373 浏览量

2021-09-27 上传

马虫医生

- 粉丝: 30

- 资源: 324

最新资源

- 团队任务:introsort && shakesort

- fsdownload.rar

- Geerooniimoo.io

- full_MEAN_ministore

- project-library

- 曼德尔卡洛

- C语言及数据结构课程设计:超市信息管理系统.zip

- PepperTab-crx插件

- O-HARA_SNS

- 易语言数组剖析-易语言

- archetype-catalog.zip

- RNToDoAppFirebase:有多个列表和选项的待办事项

- holbertonschool-low_level_programming

- 磊科nw336无线网卡驱动 1085.2 中文版

- aesthetic-portfolio

- 遍历窗口控件判断内容被改变-易语言