云安全基础:术语、威胁与防护策略

需积分: 10 31 浏览量

更新于2024-07-14

收藏 2.88MB PPT 举报

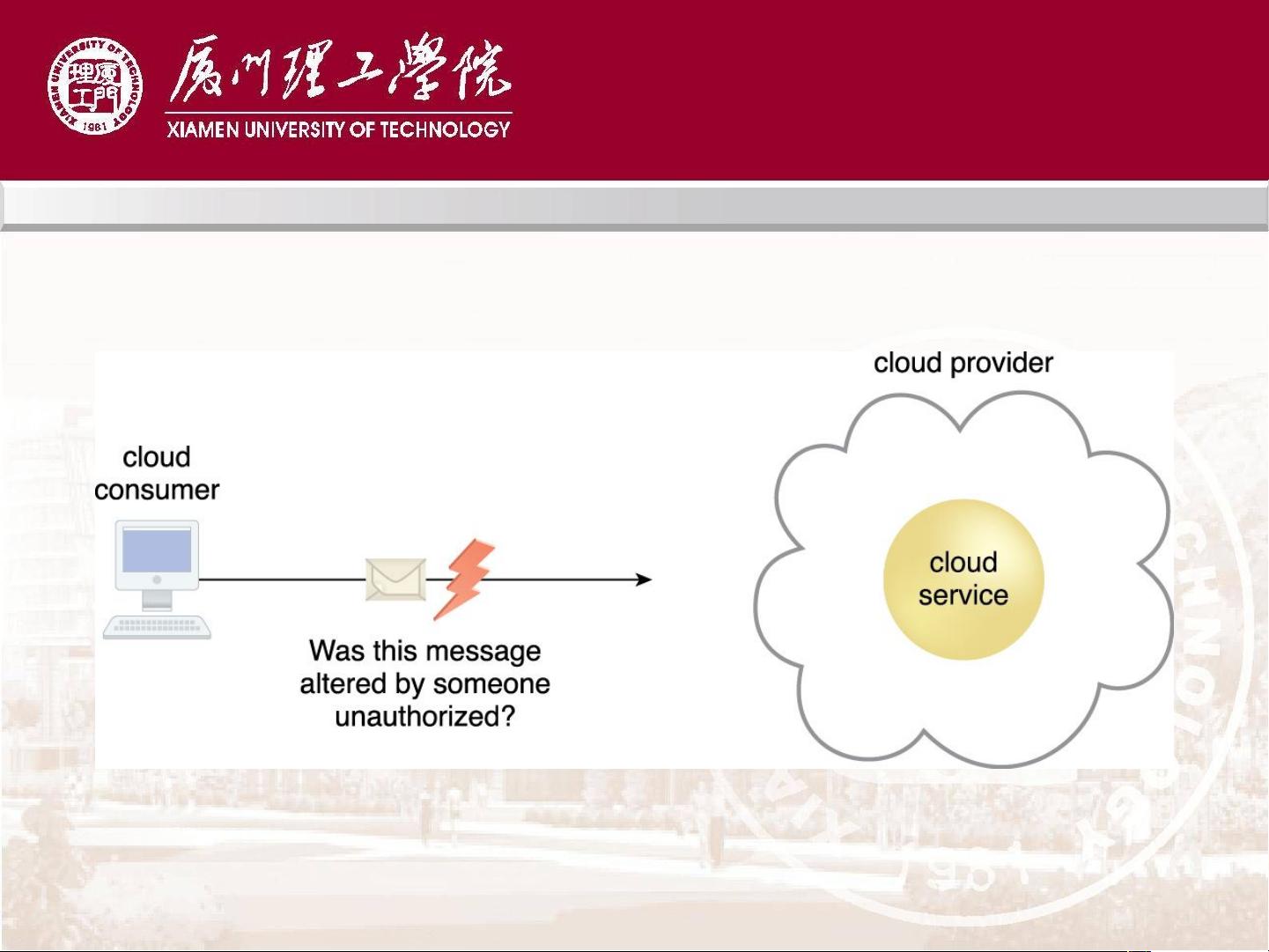

本章《基本云安全》深入探讨了云安全的核心概念、威胁来源以及主要威胁类型。首先,章节开始定义了几个关键的云安全术语,包括保密性、完整性、真实性以及可用性,这些都是衡量网络安全的基本特性。保密性确保数据不被未经授权的访问,完整性保护数据在传输和存储过程中不被篡改,真实性验证数据来源的真实性,而可用性则关乎系统是否能随时响应用户需求。

6.1节详细讲解了威胁和防护措施的概念,如威胁可以指未经授权的访问、软件漏洞和潜在风险,而安全控制、安全机制和安全策略则是应对这些威胁的重要手段。威胁作用者被分为内部和外部,涉及人和软件程序,包括匿名攻击者(试图从外部发起攻击)、恶意服务提供者(拦截和操纵数据)、授权的攻击者(合法但可能滥用权限)以及恶意的内部人员(滥用云资源访问权限)。

6.2节的关键点中,着重强调了匿名攻击者的不可信任性质,他们通常针对云边界之外的目标进行攻击。恶意服务提供者则通过窃取网络通信来实施恶意行为。授权的攻击者虽然有合法凭证,但仍需关注其可能的滥用行为。同时,恶意的内部人员是另一种潜在的安全威胁,他们利用内部访问权限进行不法活动。

6.3云安全威胁主要包括流量窃听、恶意媒介和拒绝服务攻击。流量窃听是指未经授权的第三方监听通信内容,恶意媒介可能是植入的恶意软件或被操控的设备,用于传播病毒或干扰服务。拒绝服务攻击则是通过大量请求或资源消耗,使得合法用户无法正常使用云服务。

例如,为了破坏竞争对手的业务,恶意竞争者可能会采用社会工程学手法(如假扮顾客或制造混乱),或者提供误导信息,导致商铺运营受阻,真实客户流失,这就是拒绝服务攻击的一种策略,虽然这是个比喻,但它揭示了此类攻击的实际破坏力。

总结来说,本章提供了关于云安全的基础知识,涵盖了安全术语、威胁识别和防御措施,以及常见云安全威胁的具体形式,这对于理解和保护云计算环境至关重要。学习者应理解并掌握这些概念,以便有效地管理和降低云环境中的风险。

2021-07-27 上传

2021-07-27 上传

2021-12-15 上传

2024-09-07 上传

356 浏览量

178 浏览量

119 浏览量

107 浏览量

267 浏览量

清风杏田家居

- 粉丝: 22

- 资源: 2万+

最新资源

- Struts In Action (Manning).pdf

- FPGA-CPLD 数字电路设计经验分享

- Ubuntu Server Administration(2009).pdf

- 2009年四级网络工程师模拟试题及答案

- dissecting mfc

- STK ——Satellite Tool Kit(卫星工具箱)学习课件

- c#word操作的常用方法

- MyEclipse中运行Shark源代码

- 棋盘覆盖问题.doc

- matlab函数大全

- 计算机组成原理答案,供大家参考

- Hough变换检测直线Matlab代码

- Advanced_bash_scripting_guide.pdf

- 26步获得 网站流量

- JAVA认证-310-055-Q&A-TEST KILLER

- 谭浩强C语言word版