Android安全审计与漏洞修复深度解析:策略与工具应用

需积分: 10 69 浏览量

更新于2024-07-21

1

收藏 2.33MB PDF 举报

本文主要探讨了Android软件安全审计与漏洞修复的相关经验和策略。作者宋申雷来自360信息安全部,他首先介绍了Android的安全机制,强调了其与Linux系统在权限管理上的相似性。在Android中,安全起始于基础的Permission,类似于Linux的用户ID(UID)和组ID(GID),用于细化操作权限和访问控制。每个Android应用(APK)都有自己的签名,确保其来源可信,且signature决定了APK的UID和GID分配。

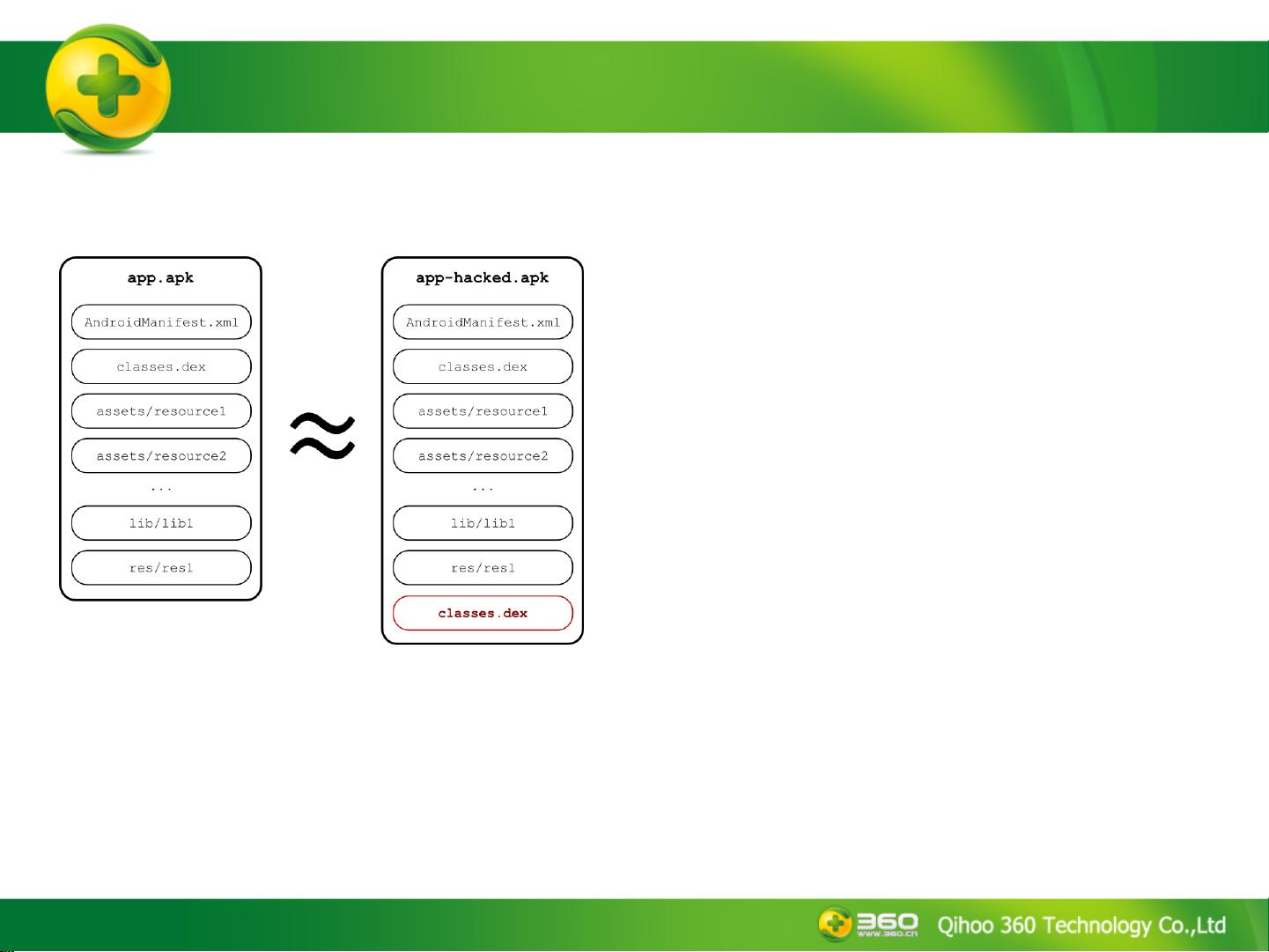

重点提及了一个著名的MasterKey漏洞案例,即通过签名的APP利用android:sharedUserId权限获取到android.uid.system这一高权限,从而可能注入恶意代码并获取root权限。文章还列举了安卓APP可能面临的攻击向量,包括文件读写安全、数据加密安全、通信协议安全(如HTTPS、WebView、SQLite等)、进程间通信(IPC)安全以及组件安全(如Activity、Broadcast等)。

针对Android APP的安全审计,文章提供了一系列的方法。基础审计方法包括获取APP的所有组件信息,分析AndroidManifest.xml中的intent和组件,利用工具如drozer或adbshell进行功能验证,以及扫描ContentProvider。此外,通过设置代理进行网络抓包,可以深入了解APP的通信行为。

更进一步的自动化审计方法被提到了,如定制脚本来自动识别攻击向量,通过Intent和DEX(Dalvik Executable)的静态代码特征扫描发现潜在漏洞,以及编写抓包脚本测试通信和Web安全问题。高级审计技术则包括HOOK(对关键函数进行干预)和DEBUG(动态调试)等手段,以定位和修复安全漏洞。

本文详细讲解了Android软件安全审计的关键步骤和技巧,旨在帮助开发者和安全专业人员更好地理解和应对Android应用中的安全威胁,确保应用的安全性和稳定性。

2022-02-06 上传

343 浏览量

130 浏览量

116 浏览量

129 浏览量

2021-11-08 上传

105 浏览量

2021-09-21 上传

2011-11-22 上传

frank_20080215

- 粉丝: 166

- 资源: 1772

最新资源

- 基于YOLO神经网络的实时车辆检测代码

- TravelAdvisor

- uiGradients-Viewer-iOS::artist_palette:一个开放源代码应用程序,用于查看https上发布的渐变

- 15套动态和静态科技风光类PPT模板-共30套

- Tonite

- 正点原子精英Modbus_Master_Template.zip

- 聚合物制造:移至Polymertools monorepo

- AboutMe

- Trello克隆

- IT资讯网_新闻文章发布系统.rar

- Simple Math Trainer Game

- igloggerForSmali

- Tomate

- 4,STM32启动文件.rar

- pghoard:PostgreSQL备份和还原服务

- hw9