Wireshark捕获过滤器实战:提升网络数据分析效率

需积分: 0 126 浏览量

更新于2024-08-05

收藏 804KB PDF 举报

"Wireshark 数据包分析实战(第 3 版)- 捕获过滤器"

在Wireshark中,捕获过滤器是一种强大的工具,用于在数据包被捕获之前过滤网络流量,以提高分析效率并节省系统资源。捕获过滤器使用一种称为Berkeley Packet Filter (BPF)的特殊语法,这是由libpcap/WinPcap库支持的。BPF语法允许用户精确地指定想要捕获的数据包特征,例如主机、端口或协议。

1. **BPF语法**

BPF语法提供了一种结构化的方法来定义过滤规则。它包括比较操作符、字段访问和逻辑运算符。例如,你可以使用`port 262`这样的表达式来只捕获目标或源端口为262的数据包。BPF语法还支持其他操作,如`src`和`dst`关键字来分别指定源和目的地址,以及`host`、`net`和`port`等来过滤特定的IP地址、网络范围或端口号。

2. **主机名和地址过滤器**

在捕获过滤器中,可以使用主机名或IP地址来过滤数据包。例如,`host example.com`将只捕获来自或发往example.com的数据包。如果需要过滤特定IP地址,如`192.168.1.1`,可以直接使用IP地址。

3. **端口过滤器**

如前述例子所示,通过指定端口号可以过滤特定服务的流量。例如,`port 80`将捕获HTTP流量,而`portrange 5000-5010`则捕获指定端口范围内的流量。

4. **协议过滤器**

可以通过协议名称来过滤特定类型的网络流量,如`tcp`、`udp`或`icmp`,这有助于专注于特定的传输协议。

5. **协议域过滤器**

对于更复杂的过滤需求,可以使用协议域过滤器,如`ip.addr eq 192.168.1.1`,这会捕获所有涉及指定IP地址的数据包,无论它们属于哪种协议。

6. **捕获过滤器表达式样例**

实际应用中,可以组合多个条件来创建复杂的过滤表达式。例如,`src host 192.168.1.1 and port 262`将捕获来自特定IP地址且目标端口为262的所有数据包。

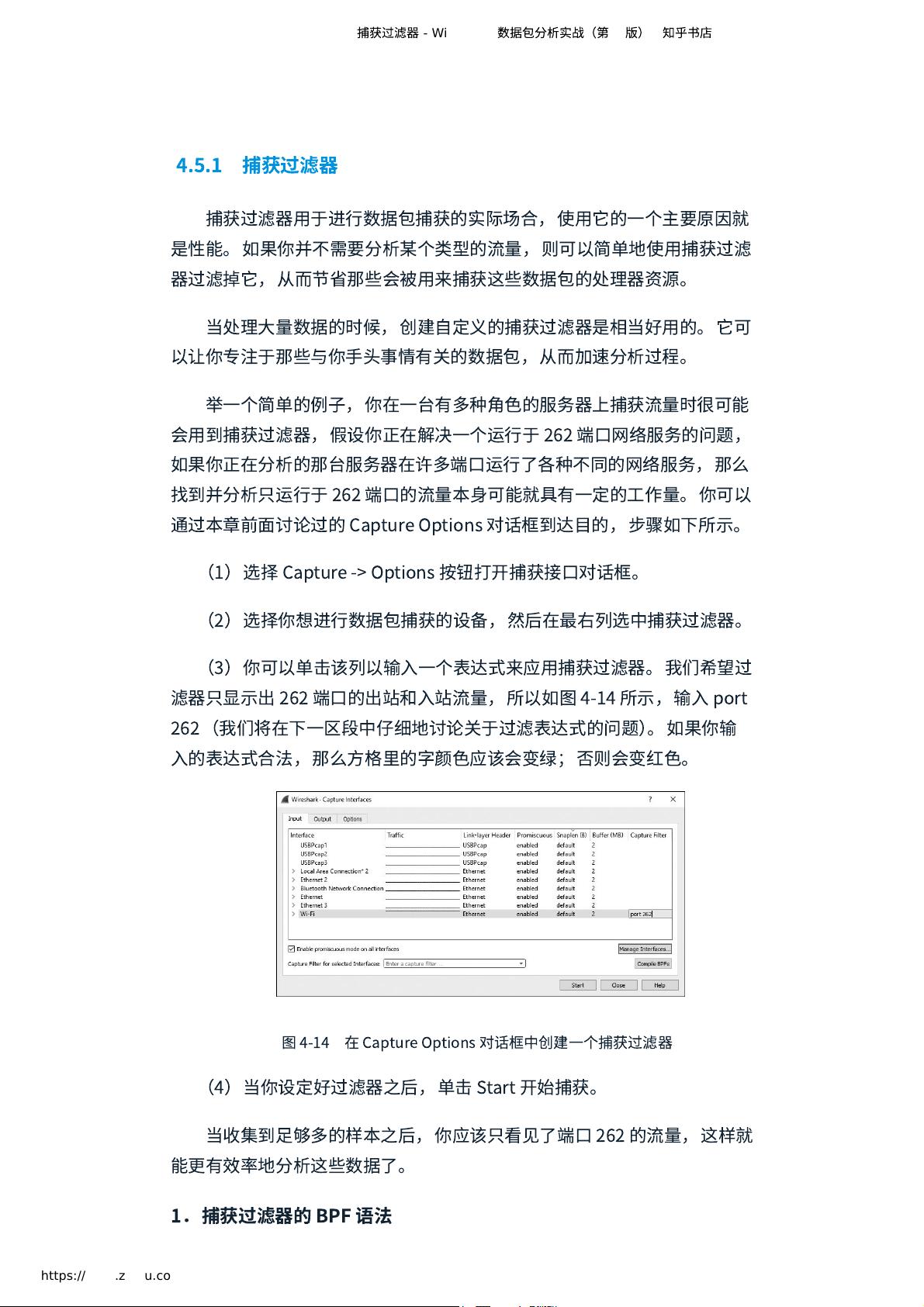

在Wireshark中设置捕获过滤器的步骤如下:

1. 打开`Capture` -> `Options`菜单。

2. 选择要捕获数据包的接口。

3. 在捕获过滤器栏输入过滤表达式,例如`port 262`。

4. 如果输入正确,过滤器方框将变为绿色,然后点击`Start`开始捕获。

通过熟练使用捕获过滤器,网络分析师能够有效地定位问题,快速过滤无关流量,从而更高效地进行网络诊断和分析。在处理大量数据或多服务的服务器时,这种能力尤为重要。

331 浏览量

2022-08-03 上传

247 浏览量

2024-03-18 上传

148 浏览量

2024-03-23 上传

2024-03-18 上传

傅融

- 粉丝: 32

最新资源

- Oracle数据库深度探索:体系结构与编程艺术

- 日语计算机词汇解析

- 理解JavaScript基础与HTML DOM操作

- 英语六级翻译核心词组与句子

- UNICODE:统一字符编码的全球解决方案

- 正则表达式详解:匹配与操作

- Together初学者指南:从零创建项目

- 《330 Java Tips》:汇集众多编程智慧

- 2005年中国系统分析员年第1期:软件开发模型比较与项目管理探讨

- 2008年4月四级计算机考试试卷回顾:数据库与SQL Server知识点梳理

- 配置Nokia Kjava开发环境指南

- 软件测试全解析:黑盒、白盒、灰盒及更多

- 基于CTT的通用试题库管理系统开发

- 精通Linux:从新手到高手的进阶教程

- C语言实现队列数据结构与源码详解

- 智能火灾报警系统:无线远程监控技术探索