"Windows 主机安全加固事项: 账户优化和服务关闭"

37 浏览量

更新于2024-02-01

收藏 682KB DOCX 举报

计算机安防加固事项是保护计算机免受恶意攻击、数据泄露和系统破坏的重要措施。本文将重点讨论windows主机的安全加固建议。

首先,在账户优化方面,建议对系统账户进行优化。具体操作包括设置强密码、删除多余账户和禁用Guest账户。可以使用"compmgmt.msc"命令或者打开"计算机管理"工具来查看是否存在不需要的账户,检查系统账号所属组是否正确以及是否需要锁定guest账户。对于不需要的账户,可以通过"本地用户和组"的"用户"选项来设置密码、删除或禁用账户。也可以使用命令行操作,使用"net user 用户名 /del"命令删除多余账户,使用"net user 用户名 /active:no"命令锁定账户以保证安全。需要注意的是,修改口令可能会影响其他系统的使用,所以需要谨慎操作。

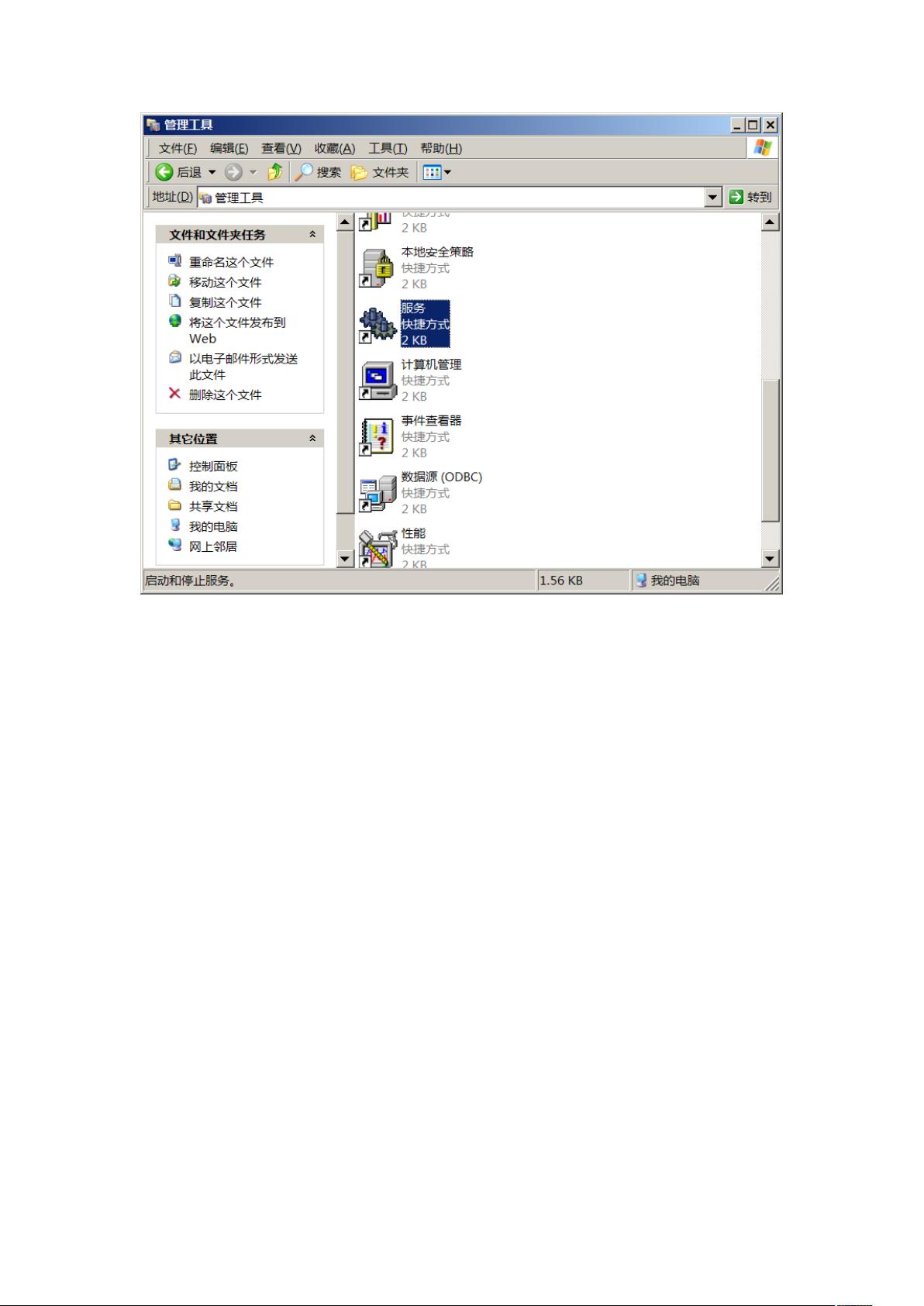

其次,在关闭非必需服务方面,建议查看服务列表并禁用不需要的服务。打开"控制面板",进入"管理工具",然后选择"服务"。在服务列表中,选择相应的服务,将启动类型设置为"已禁用",并将服务状态设置为"停止"。常见的非必需服务有很多,根据需要进行选择性关闭。关闭非必需服务可以减少系统暴露在外部攻击的风险,提高系统的安全性。

除了上述措施,还有其他一些重要的加固事项。例如及时安装操作系统的补丁更新,保持系统处于最新的安全状态;定期备份重要数据,并确保备份文件存储在安全的地方;安装强大的杀毒软件和防火墙,随时保护系统免受病毒和恶意软件的侵害;严格控制用户权限,确保用户只能访问他们需要的资源;加密重要的敏感数据,防止数据泄露。

在实施以上安全措施时,需要进行风险评估并根据实际情况制定相应的应对措施。根据风险程度,可以将风险分为高、中、低。各项措施的实施风险也需要根据具体情况来评估。需要注意的是,一些操作可能会影响到系统的正常运行,所以在实施之前需要做好充分的准备工作,并谨慎操作。

总之,计算机安防加固事项是保护计算机安全的重要措施之一。在windows主机中,优化系统账户和关闭非必需服务是重要的加固建议。同时,还需要注意其他的加固事项,如安装系统补丁、备份重要数据、安装杀毒软件等。在实施过程中,需要评估风险并采取相应措施,以确保计算机的安全和稳定运行。

2022-06-17 上传

2022-07-09 上传

2023-06-09 上传

2023-06-10 上传

2023-02-24 上传

2023-05-30 上传

2023-05-31 上传

2023-05-31 上传

2023-09-04 上传

zzzzl333

- 粉丝: 760

- 资源: 7万+

最新资源

- WPF渲染层字符绘制原理探究及源代码解析

- 海康精简版监控软件:iVMS4200Lite版发布

- 自动化脚本在lspci-TV的应用介绍

- Chrome 81版本稳定版及匹配的chromedriver下载

- 深入解析Python推荐引擎与自然语言处理

- MATLAB数学建模算法程序包及案例数据

- Springboot人力资源管理系统:设计与功能

- STM32F4系列微控制器开发全面参考指南

- Python实现人脸识别的机器学习流程

- 基于STM32F103C8T6的HLW8032电量采集与解析方案

- Node.js高效MySQL驱动程序:mysqljs/mysql特性和配置

- 基于Python和大数据技术的电影推荐系统设计与实现

- 为ripro主题添加Live2D看板娘的后端资源教程

- 2022版PowerToys Everything插件升级,稳定运行无报错

- Map简易斗地主游戏实现方法介绍

- SJTU ICS Lab6 实验报告解析