2024云曦考核Web复现:密码破解与购物漏洞利用

需积分: 0 6 浏览量

更新于2024-08-03

收藏 6.77MB DOCX 举报

"本文介绍了24年云曦考核中关于Web方向的部分题目,涉及Web安全及Burp Suite工具的使用,特别是 Intruder 模块在密码爆破和漏洞利用中的应用。"

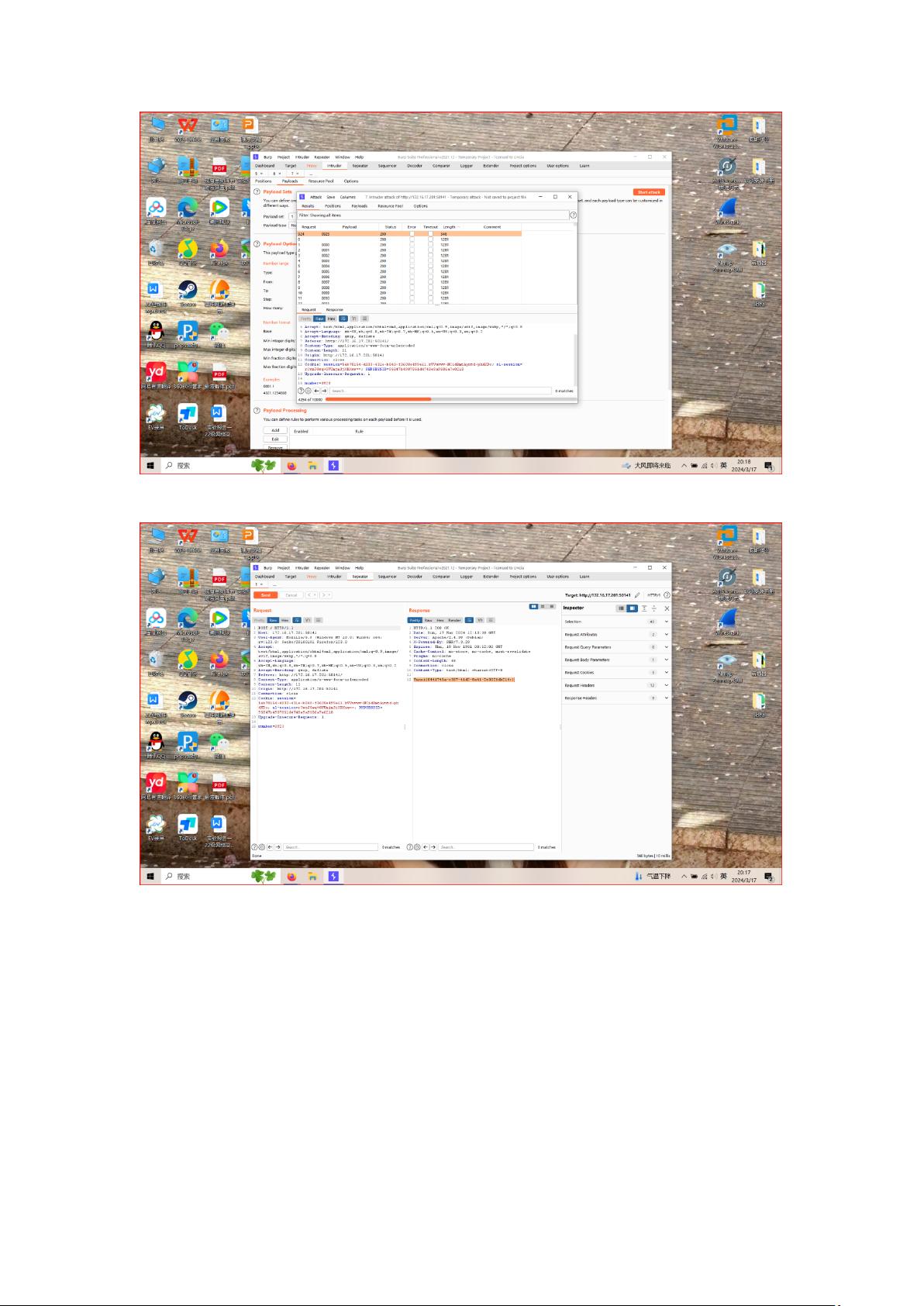

在这次云曦考核的Web方向题目中,首先是一个与“师姐的生日”相关的挑战。这个挑战涉及到了一个四位数的密码输入,通过尝试输入0000并观察服务器回显,可以判断出正确的密码格式。使用Burp Suite的代理功能进行抓包分析,发现POST请求中存在需要破解的参数。在对Burp Suite的Intruder模块进行学习的过程中,了解到它提供了四种不同的攻击模式:

1. Single payload (sinper):此模式适用于单一有效载荷集,将每个有效载荷逐个插入到指定位置,保持其他非目标位置不变,适合测试常规漏洞,如跨站脚本(XSS)。

2. Battering ram:该模式使用单一有效载荷集,将有效载荷一次性插入所有定义位置,适用于在HTTP请求的多个位置使用相同有效载荷的情况。

3. Pitchfork:这个模式允许使用多个有效载荷集,每个位置对应一个不同的有效载荷集,最多可支持8个。

4. Cluster bomb:最灵活的模式,每个定义位置都有自己的有效载荷集,所有组合都会被测试,最多也支持8个。

在设置好Intruder的payload类型和参数后,可以执行爆破尝试,通过比较不同长度的响应来确定正确密码,并使用Repeater模块重发请求以获取flag。

接下来的挑战是“云曦超市大甩卖”。在这个场景中,用户面临一个高价值的商品,但账户余额有限。通过分析网络流量,注意到购买操作导致的POST请求,其中包含商品ID、价格和购买信息。关键在于理解可以通过改变价格字段的值来实现负数扣费,从而增加账户余额。因此,通过修改请求,将价格设为负值,可以实现对系统的漏洞利用,进而获取flag。

这两个Web安全题目考察了考生对Web应用程序安全的理解,以及使用网络嗅探工具(如Burp Suite)进行渗透测试和漏洞挖掘的能力。在实际工作中,了解并熟练掌握这些技能对于网络安全专业人员来说至关重要,能够帮助他们检测和防止类似的安全威胁。

2023-06-15 上传

2024-10-21 上传

2024-10-21 上传

沐慈欣

- 粉丝: 232

- 资源: 2

最新资源

- Postman安装与功能详解:适用于API测试与HTTP请求

- Dart打造简易Web服务器教程:simple-server-dart

- FFmpeg 4.4 快速搭建与环境变量配置教程

- 牛顿井在围棋中的应用:利用牛顿多项式求根技术

- SpringBoot结合MySQL实现MQTT消息持久化教程

- C语言实现水仙花数输出方法详解

- Avatar_Utils库1.0.10版本发布,Python开发者必备工具

- Python爬虫实现漫画榜单数据处理与可视化分析

- 解压缩教材程序文件的正确方法

- 快速搭建Spring Boot Web项目实战指南

- Avatar Utils 1.8.1 工具包的安装与使用指南

- GatewayWorker扩展包压缩文件的下载与使用指南

- 实现饮食目标的开源Visual Basic编码程序

- 打造个性化O'RLY动物封面生成器

- Avatar_Utils库打包文件安装与使用指南

- Python端口扫描工具的设计与实现要点解析