虚拟机逃逸:安全模型的致命威胁

需积分: 29 200 浏览量

更新于2024-07-18

1

收藏 1.99MB DOCX 举报

"虚拟机逃逸技术是一种高级的攻击手段,它涉及到在虚拟环境中运行的恶意软件或程序绕过虚拟化层,直接控制宿主机。这种技术可能导致严重的安全风险,因为一旦成功逃逸,攻击者就能获取宿主机的全部权限,破坏整个系统的安全模型。虚拟机逃逸不仅仅是一个理论概念,而是现实世界中安全威胁的一部分,尤其在企业广泛采用虚拟化技术以优化服务器整合和降低能耗的情况下。

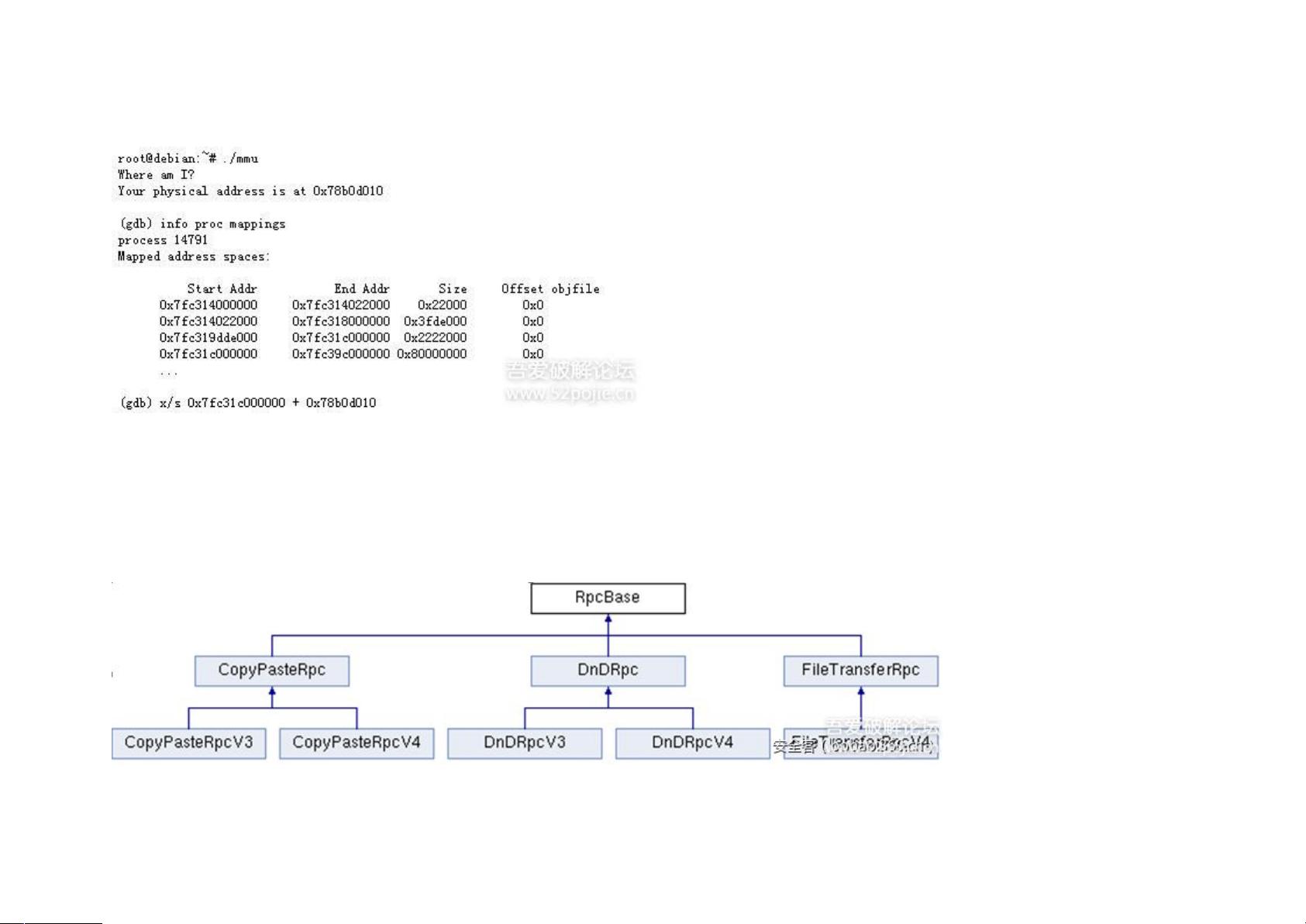

虚拟机逃逸的发生通常源于虚拟化软件的漏洞或设计缺陷。例如,2009年的Cloudburst事件就是一个实例,Immunity公司的研究员Kostya Kortchinsky开发的这个工具利用了VMware Workstation 6.5.1及其早期版本的显示功能bug,这个漏洞同样存在于VMware的其他产品中。攻击者通过这种方式可以利用虚拟机与物理设备(如视频适配器)之间的依赖关系,获取对宿主机的访问权限。

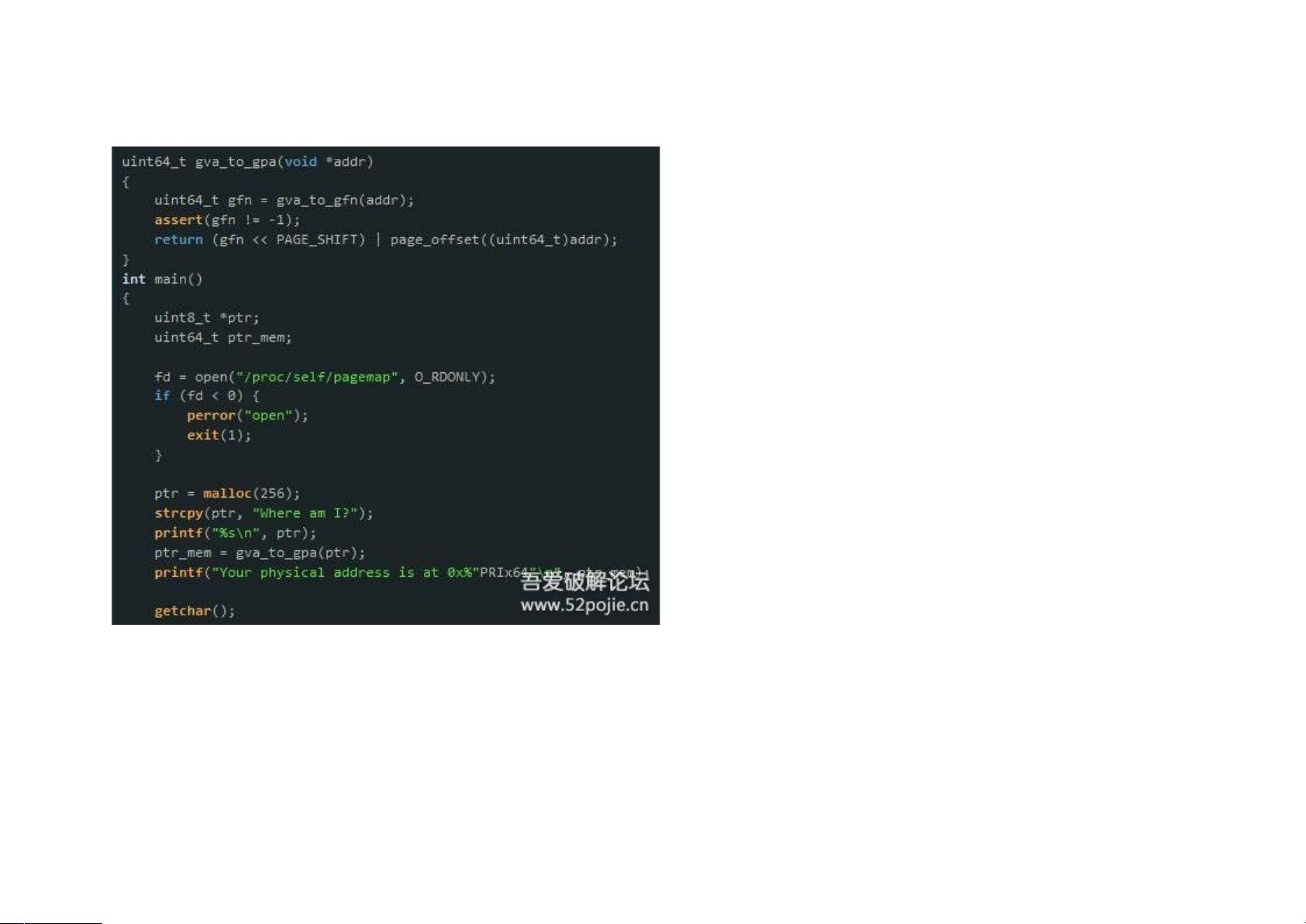

Kortchinsky的创新在于他利用了视频适配器的大规模共享内存来实施攻击。他指出,视频设备处理的数据复杂度高,因此其共享内存成为了理想的攻击目标。通过这种方式,攻击者不仅可以从虚拟机泄露的主机内存中获取信息,还能向主机内存的任何位置写入任意数据,实现对宿主机的控制。

虚拟机逃逸技术的研究和漏洞利用工具的发展持续不断,这意味着虚拟环境的安全防护必须时刻保持警惕。防御虚拟机逃逸通常需要虚拟化软件的频繁更新以修补潜在的漏洞,同时,也需要强化虚拟机隔离,限制虚拟机与宿主机的交互,以及使用深层安全监控工具来检测异常行为。此外,对于在虚拟机中进行的高风险活动,如测试病毒和恶意软件,应当采取严格的隔离措施,以防这些威胁突破虚拟机的边界。

虚拟机逃逸技术揭示了虚拟化安全的重要性和挑战,企业及个人用户都需要充分了解这一风险,并采取相应的安全策略以保护自己的系统免受此类攻击。随着虚拟化技术的普及,确保虚拟环境的安全已经成为网络安全策略不可或缺的一部分。"

242 浏览量

291 浏览量

点击了解资源详情

242 浏览量

2021-09-05 上传

2022-11-19 上传

238 浏览量

2021-09-18 上传

637 浏览量

路鱼G

- 粉丝: 0

- 资源: 13