Web应用安全测试:XSS过滤器逃逸和WAF绕过技术

下载需积分: 9 | PDF格式 | 1MB |

更新于2024-07-15

| 73 浏览量 | 举报

"XSS Filter Evasion and WAF Bypassing"

Cross-Site Scripting(XSS)是一种常见的 Web 应用程序漏洞,攻击者可以通过 inject 恶意脚本来盗取用户数据或控制用户行为。为帮助安全专业人员测试 XSS 漏洞,许多安全研究员开发了指南和备忘单。其中最出名的是 RSnake 创建的 "XSS Filter Evasion Cheat Sheet",后来捐赠给 OWASP。

本文档讨论了 XSS Filter Evasion 和 WAF Bypassing 的技术,旨在帮助安全专业人员学习和掌握 XSS 测试的技巧。本文档分为四个部分,分别介绍 bypass 黑名单过滤器、bypass 化名过滤器、bypass 浏览器过滤器和其他相关技术。

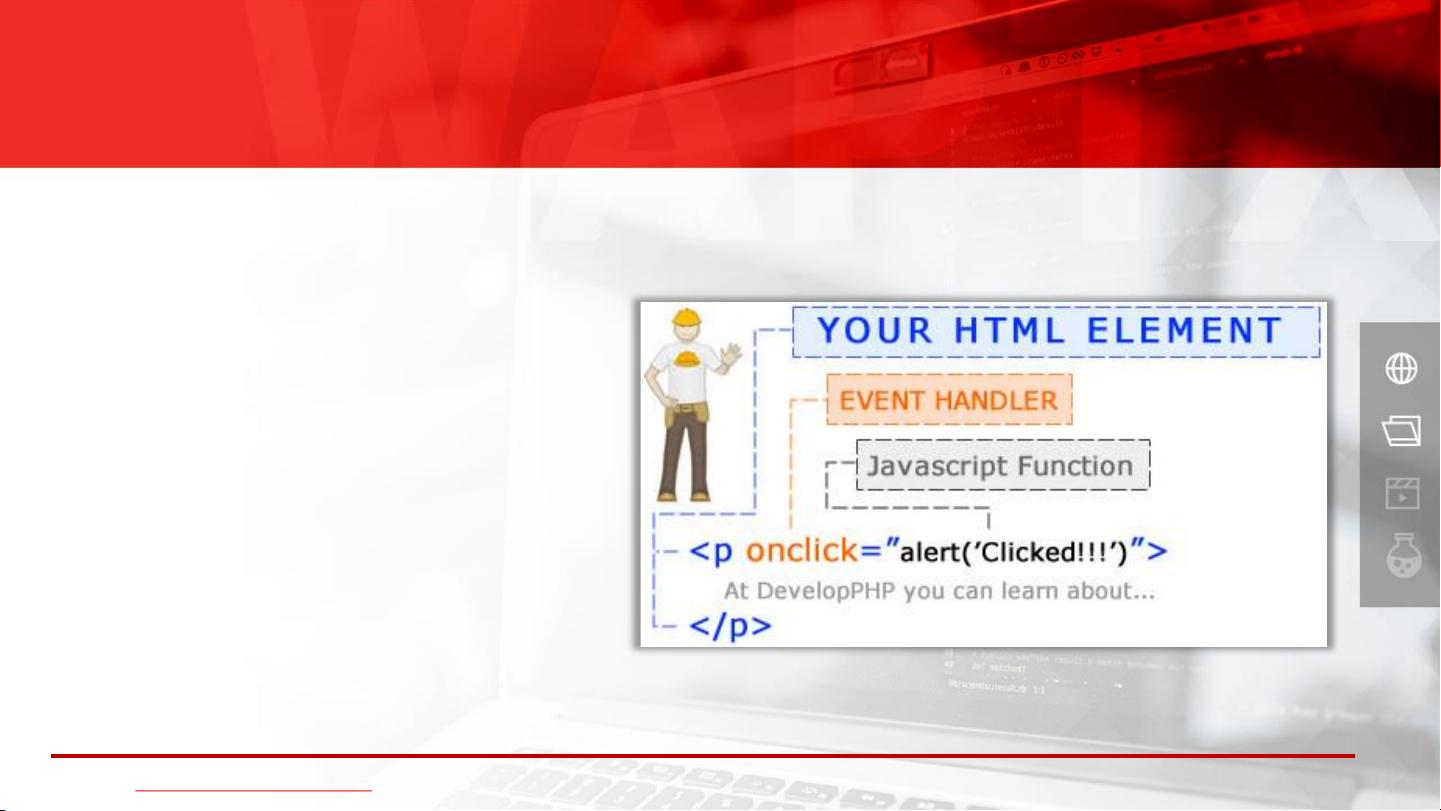

在学习 XSS 测试之前,需要了解一些基本概念,例如 Web 应用程序、过滤器、黑名单、白名单、sanitize 等。黑名单是一种常见的 XSS 防御机制,通过阻止恶意脚本的执行来防止 XSS 攻击。然而,黑名单并不是 foolproof 的,攻击者可以通过使用各种技术来 bypass 黑名单。

本文档将详细介绍各种 XSS Filter Evasion 技术,例如使用 Unicode 编码、使用 HTML 实体、使用 JavaScript Escape 序列、使用 CSS hack 等。这些技术可以帮助攻击者 bypass 黑名单和其他防御机制,成功地执行恶意脚本。

此外,本文档还将讨论 WAF Bypassing 的技术,例如使用 HTTP 头信息、使用 URL 编码、使用参数污染等。这些技术可以帮助攻击者 bypass Web 应用程序防火墙(WAF),从而成功地执行恶意脚本。

本文档旨在帮助安全专业人员学习和掌握 XSS 测试的技巧,提高 Web 应用程序的安全性。本文档将详细介绍 XSS Filter Evasion 和 WAF Bypassing 的技术,帮助读者更好地理解 XSS 攻击和防御机制。

知识点:

1. XSS 的定义和危害

2. XSS 防御机制,例如黑名单、白名单、sanitize 等

3. XSS Filter Evasion 技术,例如使用 Unicode 编码、使用 HTML 实体、使用 JavaScript Escape 序列、使用 CSS hack 等

4. WAF Bypassing 技术,例如使用 HTTP 头信息、使用 URL 编码、使用参数污染等

5. XSS 测试的技巧和方法

6. Web 应用程序安全的 importance 和挑战

通过学习本文档,读者将对 XSS 攻击和防御机制有更深入的理解,并能够更好地保护 Web 应用程序的安全。

相关推荐

cynthrial

- 粉丝: 135

最新资源

- 山东大学单片机实验教程之LCD 1602显示实验详解

- Dockerized Debian/Ubuntu deb包构建器:一站式解决方案

- 数字五笔:电脑上的手机笔划输入法

- 轻松实现自定义标签输入,Bootstrap-tagsinput组件教程

- Android页面跳转与数据传递的入门示例

- 又拍图片下载器:批量下载相册图片的利器

- 探索《Learning Python》第五版英文原版精髓

- Spring Cloud应用演示:掌握云计算开发

- 如何撰写奖学金申请书的完整指南

- 全面学成管理系统源码:涵盖多技术领域

- LiipContainerWrapperBundle废弃指南:细粒度控制DI注入

- CHM电子书反编译工具:一键还原内容

- 理解PopupWindows回调接口的实现案例

- Osprey网络可视化系统:开源软件平台介绍

- React组件:在谷歌地图上渲染自定义UI

- LiipUrlAutoConverterBundle不再维护:自动转换URL和邮件链接