Sniffer案例解析:蠕虫病毒、DOS攻击与路由环路流量检测

需积分: 3 154 浏览量

更新于2024-08-02

收藏 2.11MB DOC 举报

本篇文章主要介绍了如何通过Sniffer工具对三种不同类型的网络流量进行分析,包括蠕虫病毒流量、DOS攻击流量和路由环路流量。以下是详细的解读:

1. 蠕虫病毒流量分析

- 环境简介:针对某网络系统的广域网,使用Sniffer捕获并筛选出以HTTP协议为主的流量,因为HTTP流量大常引起关注。

- 找出产生网络流量最大的主机:通过对Sniffer Host Table功能的应用,根据数据包发送数量排序,识别出流量异常的主机,如22.163.0.9,该主机发出大量数据包而接收很少,可能受到蠕虫病毒影响。

- 分析流量:对这些异常主机的流量进行深入分析,查找潜在的网络威胁,例如可能的病毒传播模式。

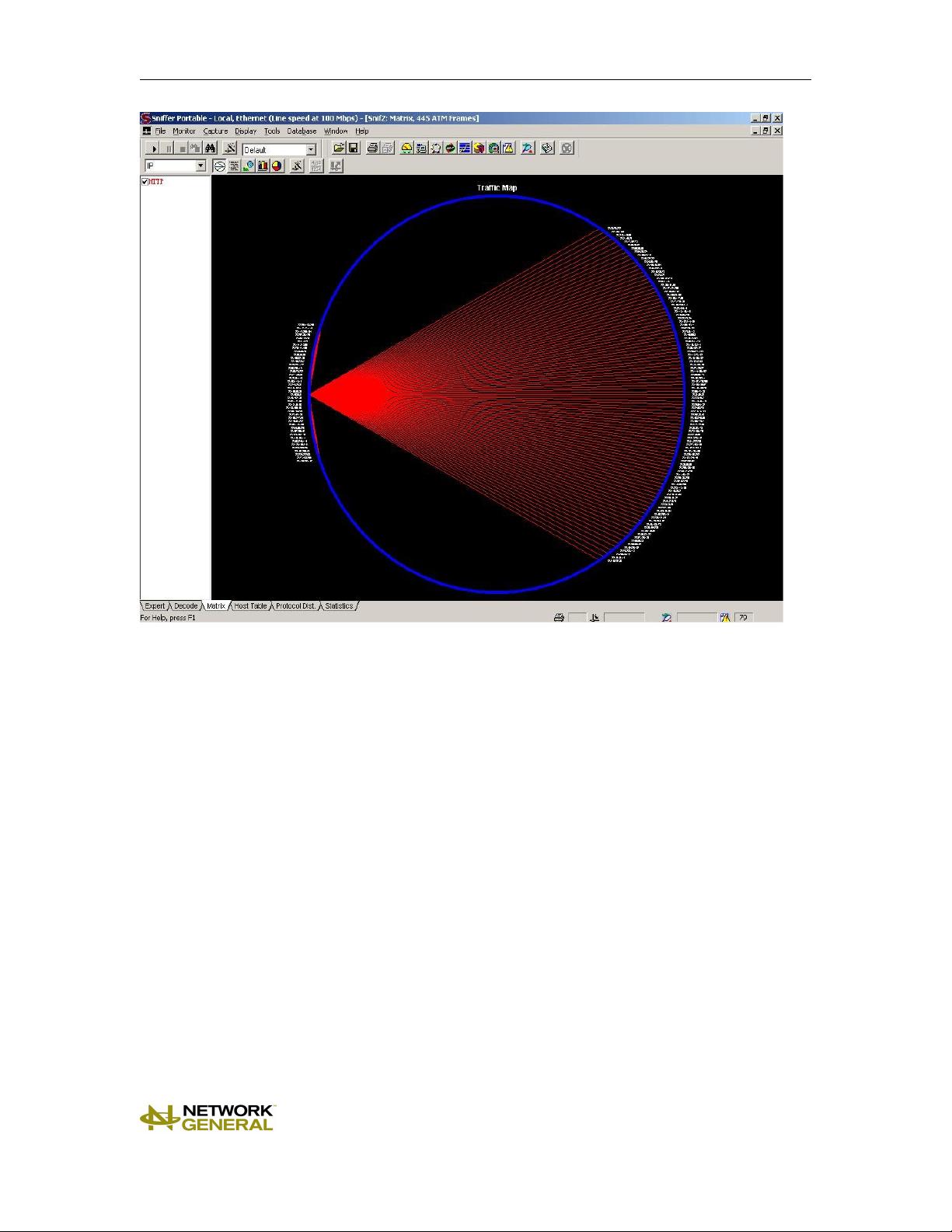

2. DOS攻击流量分析

- 环境及现象简介:DOS攻击通常导致网络流量剧增,这里通过Sniffer检测到异常流量并寻找源头。

- 找出目标主机:同样通过Host Table找出产生大量不正常流量的主机,如IP地址22.96.76.155等。

- 流量分析:进一步分析这些主机的通信行为,确定是否为恶意的分布式拒绝服务(DDoS)攻击。

3. 路由环流量分析

- 环境简介:当路由出现环路时,流量会不断循环,导致网络拥塞,Sniffer在此类场景下用于识别问题。

- 找出受影响主机:通过Sniffer观察网络流量,定位到产生异常流量的主机,可能是由于配置错误或恶意行为导致的路由环路。

- 流量分析:对这些主机的流量进行详细检查,修复环路,优化网络性能。

综上,本文提供了一套系统性的方法,通过Sniffer工具在实际网络环境中监控和诊断流量异常,帮助网络管理员快速识别和应对各种网络安全威胁,确保网络的稳定性和安全性。

2009-04-07 上传

2008-10-18 上传

2009-07-11 上传

2023-09-01 上传

2010-11-28 上传

1415 浏览量

king2004124

- 粉丝: 2

- 资源: 6

最新资源

- Manning - Java Persistence with Hibernate

- 2008年11月系统分析师系赛新技术

- quartusii中文指南

- 信息监理师2008年下半年试题

- 计算机网络实验指导书

- c语言试题下载。好东西啊。考试太简单了。

- linux的命令详解

- c#版的数据结构c#版的数据结构c#版的数据结构

- 基于 CAN总线 的变 电站测控 系统的设计方案

- 模糊PID液位控制系统的设计与实现

- ADSL用户如何防止路由器遭攻击

- 双容水槽液位控制虚拟现实环境的建立与仿真

- Mastering+Oracle+SQL学习笔记

- DS18B20一线总线数字式传感器的原理与使用

- SONY1394B相机说明

- An Introduction to TTCN-3