Windows Server 2003 CA配置指南:独立根CA与从属CA部署

版权申诉

125 浏览量

更新于2024-07-02

收藏 1.42MB DOC 举报

"Windows Server 2003 CA配置文档主要介绍了如何在Windows Server 2003操作系统中设置和部署证书权威机构(CA),包括独立根CA和独立从属CA的安装步骤,以及相关配置选项的解释。"

在Windows Server 2003中配置CA是构建公共密钥基础设施(PKI)的关键步骤,PKI主要用于身份验证和数据加密。CA作为信任的第三方,负责证书的颁发、管理、吊销和更新。在配置过程中,主要有以下几个关键知识点:

1. **CA类型**:

- **独立根CA**: 它是整个PKI的信任基础,不依赖于任何其他CA,其签发的证书可以被视为可信的。在安装时,可以选择导入现有密钥对或生成新的密钥对,根CA的默认密钥长度通常为2048位。

- **独立从属CA**: 依赖于根CA,用于扩展信任链。从属CA的密钥长度默认为1024位。

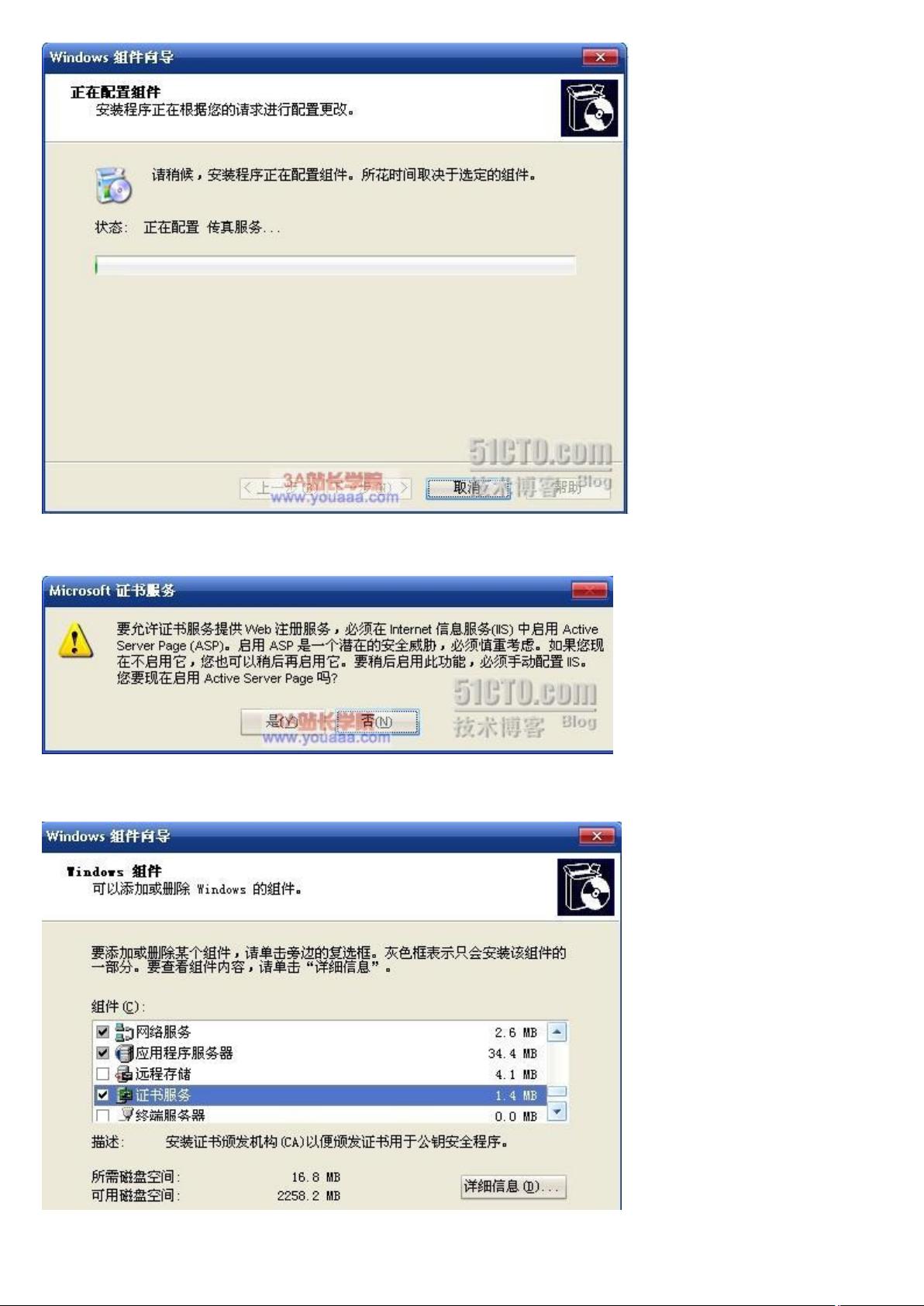

2. **安装过程**:

- 首先,在服务器上安装“应用程序服务器”角色,确保选中“证书服务”。

- 接着,根据需要选择CA类型,填写CA的公用名称,并设定有效期限。

- 在密钥选项中,决定是否允许此CSP(加密服务提供程序)与桌面交互,这会影响到服务能否正常运行。

- 选择存储CA信息的共享文件夹,对于非域环境,这很重要。

- 如果安装过程中遇到IIS ASP支持问题,可能需要手动启用ASP支持。

3. **从属CA的安装**:

- 与根CA安装类似,但选择“独立从属CA”。

- 提供父CA的公用名称,并根据父CA的状态决定申请方式:直接发送给网络上的CA或保存申请文件以手工提交。

- 从属CA的有效期限取决于其父CA的有效期限。

4. **证书吊销列表(CRL)**:

CRL是CA发布的,列出已被吊销的证书,确保接收方知道哪些证书不再有效。配置CA时,也需要考虑CRL的发布和更新机制。

5. **安全考虑**:

- CA的私钥应妥善保护,避免未经授权的访问,确保证书签发的安全性。

- CA的配置应遵循安全最佳实践,例如限制访问权限,定期备份和更新策略。

6. **证书申请流程**:

- 主体(用户或系统)生成密钥对,提交包含公钥的证书申请给CA。

- CA验证申请者的身份,然后用其私钥签署申请,生成证书。

- CA分发证书给申请者,申请者可以使用该证书进行身份验证或其他加密操作。

通过以上步骤,你可以成功地在Windows Server 2003环境中设置CA,建立一个可靠的PKI系统。不过要注意,实际操作时还需考虑组织的具体需求和安全策略,以及与其他系统和服务的集成。

2022-07-06 上传

180 浏览量

2022-07-07 上传

2022-07-07 上传

2022-07-06 上传

2022-07-07 上传

2022-07-06 上传

2022-07-07 上传

2022-07-07 上传

老帽爬新坡

- 粉丝: 99

最新资源

- ActiveMQ RAR 5.3.1 完整依赖包下载指南

- IPFS与以太坊智能合约文件上传集成指南

- React性能优先的高电压Form组件介绍

- Kotlin多平台库实现跨平台键值对存储解决方案

- myPhoneDesktop Client插件:手机与电脑间的桥梁

- 谷妹社区新版多人视频聊天软件发布

- 18B20温度传感器与数码管显示的51单片机项目教程

- 易语言图标提取工具源码解析与操作

- Raspberry Pi Pinout文档:开源社区与资源共享

- React项目开发指南:构建与部署

- YYCache: 打造iOS平台的极致缓存解决方案

- Torch Sparse 0.6.11版本whl包发布,需配合Torch 1.8.0+cpu使用

- Chrome插件OmniJoin Loader提升会议客户端安装启动体验

- 为Spark应用引入度量管理:spark-metrics库使用教程

- 易语言实现图片合成技术详解

- Bridgy: 实现网站与社交媒体的深度互联