802.1x协议详解:端口认证与配置

"802.1x配置原理与H3C交换机应用"

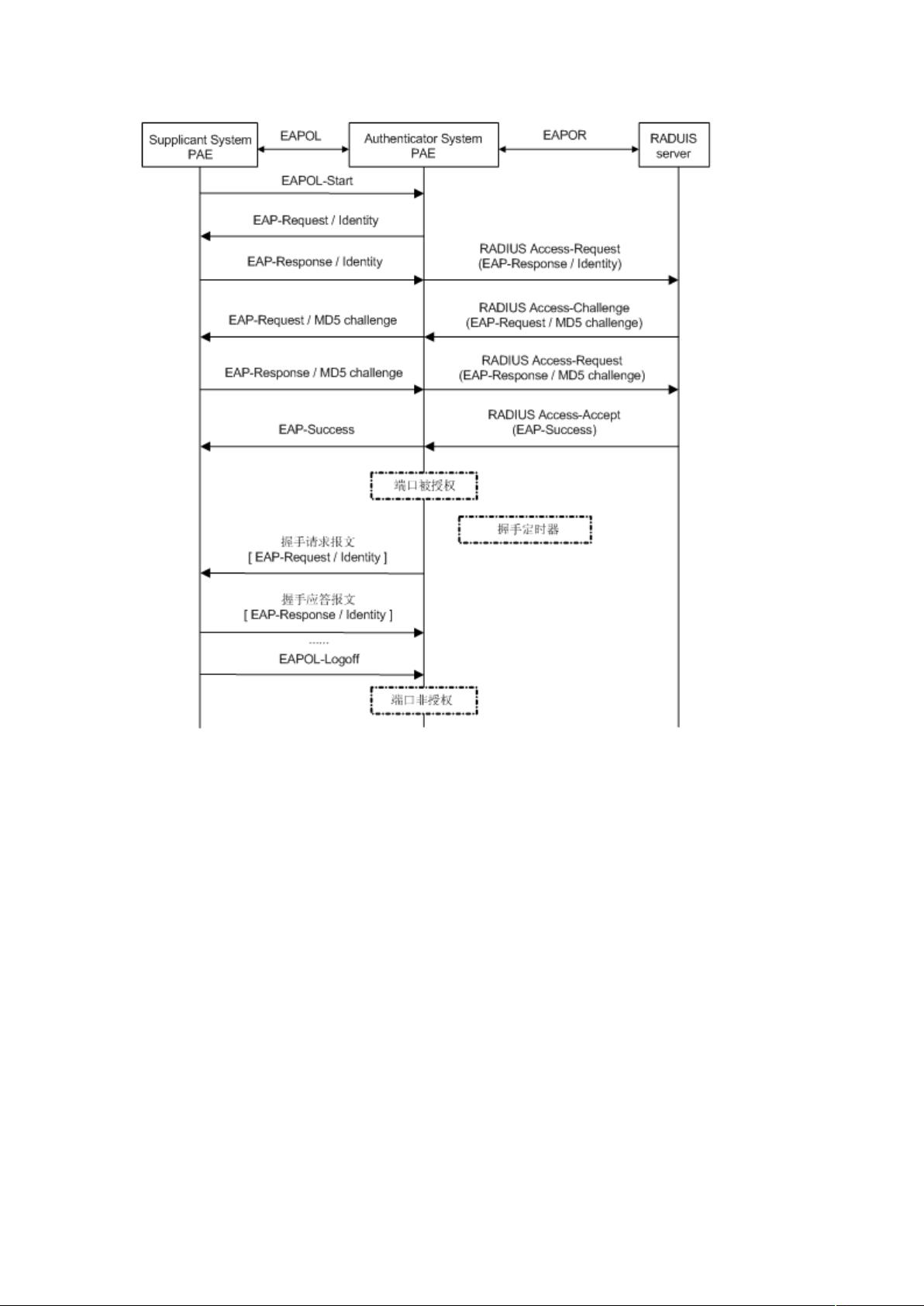

802.1x协议是IEEE为了提升无线局域网的安全性而制定的一种端口级网络接入控制标准,它后来被广泛应用于以太网,用于管理和控制用户设备的网络访问权限。802.1x的核心理念是基于端口的网络接入控制,即只有经过认证的设备才能通过特定端口访问网络资源。

在802.1x的体系架构中,涉及三个关键实体:

1. 客户端(Supplicant System):通常是用户终端设备,如计算机或手机,客户端需支持EAPOL协议,当用户尝试接入网络时,会启动客户端软件发起认证请求。

2. 设备端(Authenticator System):通常是网络设备,如H3C系列交换机,它提供物理或逻辑端口供客户端连接,并负责对客户端进行认证。设备端根据认证结果决定是否允许客户端访问网络。

3. 认证服务器(Authentication Server System):通常采用RADIUS服务器,存储用户账户信息,执行认证、授权和计费功能,决定用户能否访问特定的网络资源及权限级别。

在802.1x协议中,有四个关键概念:

1. PAE(Port Access Entity):执行认证算法和协议操作的实体,既包括设备端PAE也包括客户端PAE。

2. 受控端口(Controlled Port):设备端的端口,其状态可以被设置为授权或非授权,控制客户端的网络访问权限。

3. 受控方向(Controlled Direction):指数据流的方向,通常分为进站(Ingress)和出站(Egress),认证成功后,受控端口才会开放这两个方向的数据传输。

4. 端口受控方式(Port Control Policy):定义了设备端如何根据认证结果改变受控端口的状态,例如,未认证时关闭所有服务,认证成功后开放。

在H3C交换机上配置802.1x,通常涉及以下步骤:

1. 配置RADIUS服务器参数,确保交换机能与认证服务器通信。

2. 开启802.1x功能并指定受控端口。

3. 配置认证策略,如认证协议(如EAP-TLS、PEAP等)和认证服务器的地址。

4. 设置VLAN和权限策略,认证成功后将用户分配到相应的VLAN,赋予不同级别的网络访问权限。

通过以上配置,H3C交换机能够有效地实现对网络接入的控制,提高网络安全性和管理效率。对于企业或机构而言,802.1x提供了一种强大的工具来保护网络资源免受未经授权的访问,同时便于管理员进行用户管理和审计。

2015-05-29 上传

点击了解资源详情

点击了解资源详情

2021-10-14 上传

2010-03-07 上传

2022-07-07 上传

2011-11-17 上传

qq_37639737

- 粉丝: 0

- 资源: 1

最新资源

- 新代数控API接口实现CNC数据采集技术解析

- Java版Window任务管理器的设计与实现

- 响应式网页模板及前端源码合集:HTML、CSS、JS与H5

- 可爱贪吃蛇动画特效的Canvas实现教程

- 微信小程序婚礼邀请函教程

- SOCR UCLA WebGis修改:整合世界银行数据

- BUPT计网课程设计:实现具有中继转发功能的DNS服务器

- C# Winform记事本工具开发教程与功能介绍

- 移动端自适应H5网页模板与前端源码包

- Logadm日志管理工具:创建与删除日志条目的详细指南

- 双日记微信小程序开源项目-百度地图集成

- ThreeJS天空盒素材集锦 35+ 优质效果

- 百度地图Java源码深度解析:GoogleDapper中文翻译与应用

- Linux系统调查工具:BashScripts脚本集合

- Kubernetes v1.20 完整二进制安装指南与脚本

- 百度地图开发java源码-KSYMediaPlayerKit_Android库更新与使用说明