Web渗透面试精华:MSF与Burp工具详解与信息收集策略

版权申诉

在Web渗透测试面试集锦中,主要关注两个核心部分:MSF(Metasploit Framework)和Burp Suite的使用,以及渗透测试中的信息收集与漏洞扫描策略。

1. MSF与Burp Suite相关问题:

- Burp Suite 是一款强大的Web应用程序安全测试工具,其常用功能包括:仪表盘用于监控流量,漏洞扫描发现安全漏洞,代理功能可拦截和修改HTTP/HTTPS请求,测试器帮助自动化攻击和响应,重发器用于重复请求,定序器调整请求顺序,编码器处理数据,对比器用于分析前后请求差异,插件扩展提供了额外的功能,项目和用户选项则管理测试环境设置。

- 在木马类型中,`reverse_tcp`指木马会主动连接目标服务器,而`bind_tcp`则是木马监听本地端口等待连接,这两种模式在网络渗透中各有应用场景。

2. 信息收集阶段:

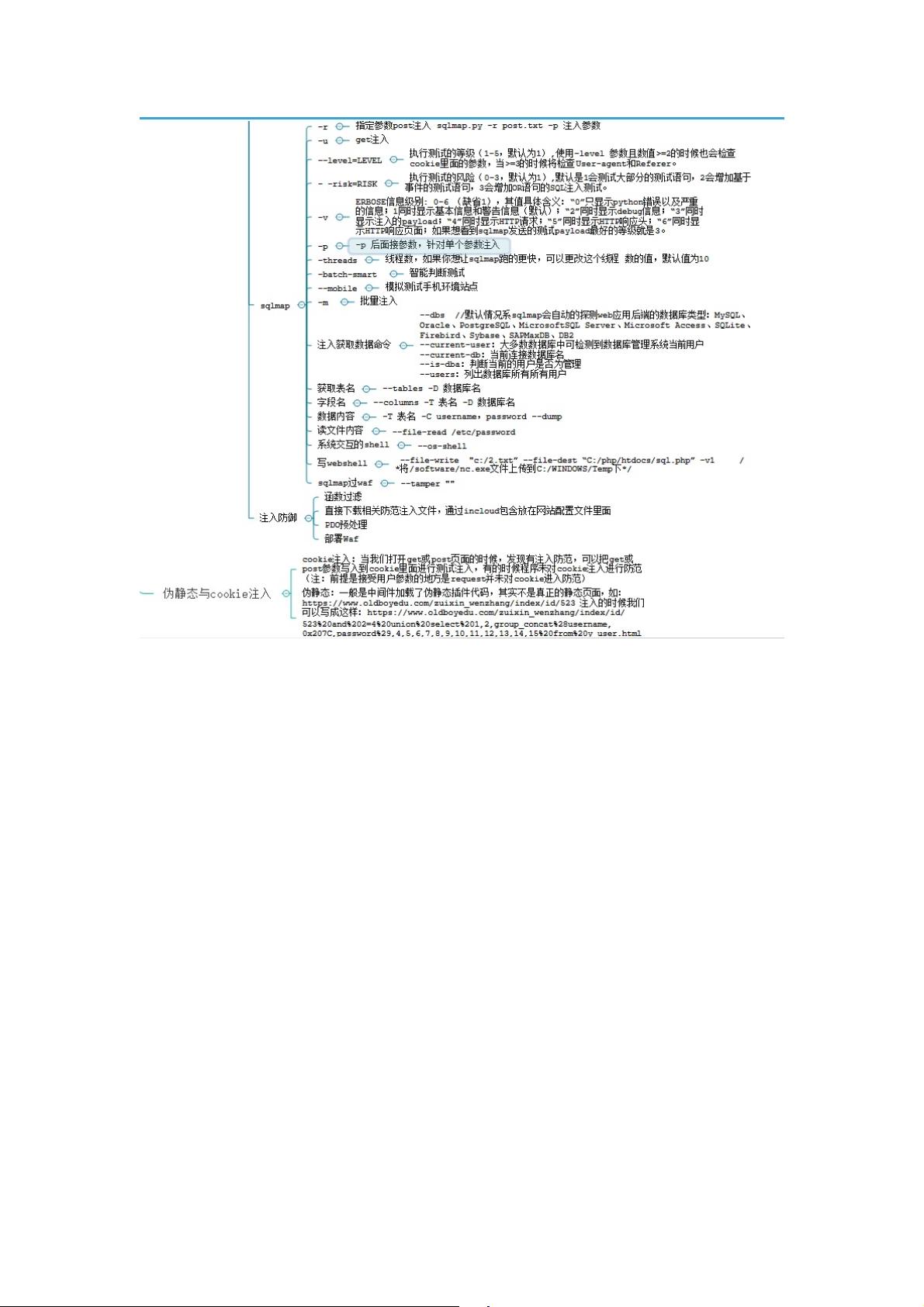

- 面试者强调在获取目标站点时,首先要进行基础的whois信息收集,包括域名注册者的基本信息。其次,通过查询相关平台查找可能存在的子站点和CMS漏洞,利用DNS漏洞、SSL证书、第三方服务等途径获取更多信息。此外,Nmap、Wappalyzer和御剑等工具用于检测服务器配置和Web应用的漏洞,例如IIS、Apache、Nginx等解析漏洞。

- 进一步的探索包括使用7KB、破壳工具来检查目录遍历和敏感文件泄露,以及Google Hacking来获取更多网站内部信息。敏感信息的收集包括源代码泄露、接口信息、社工信息等,同时利用专门的工具如Wappalyzer、钟馗之眼等进行网站指纹识别和DNS记录分析。

3. 漏洞扫描:

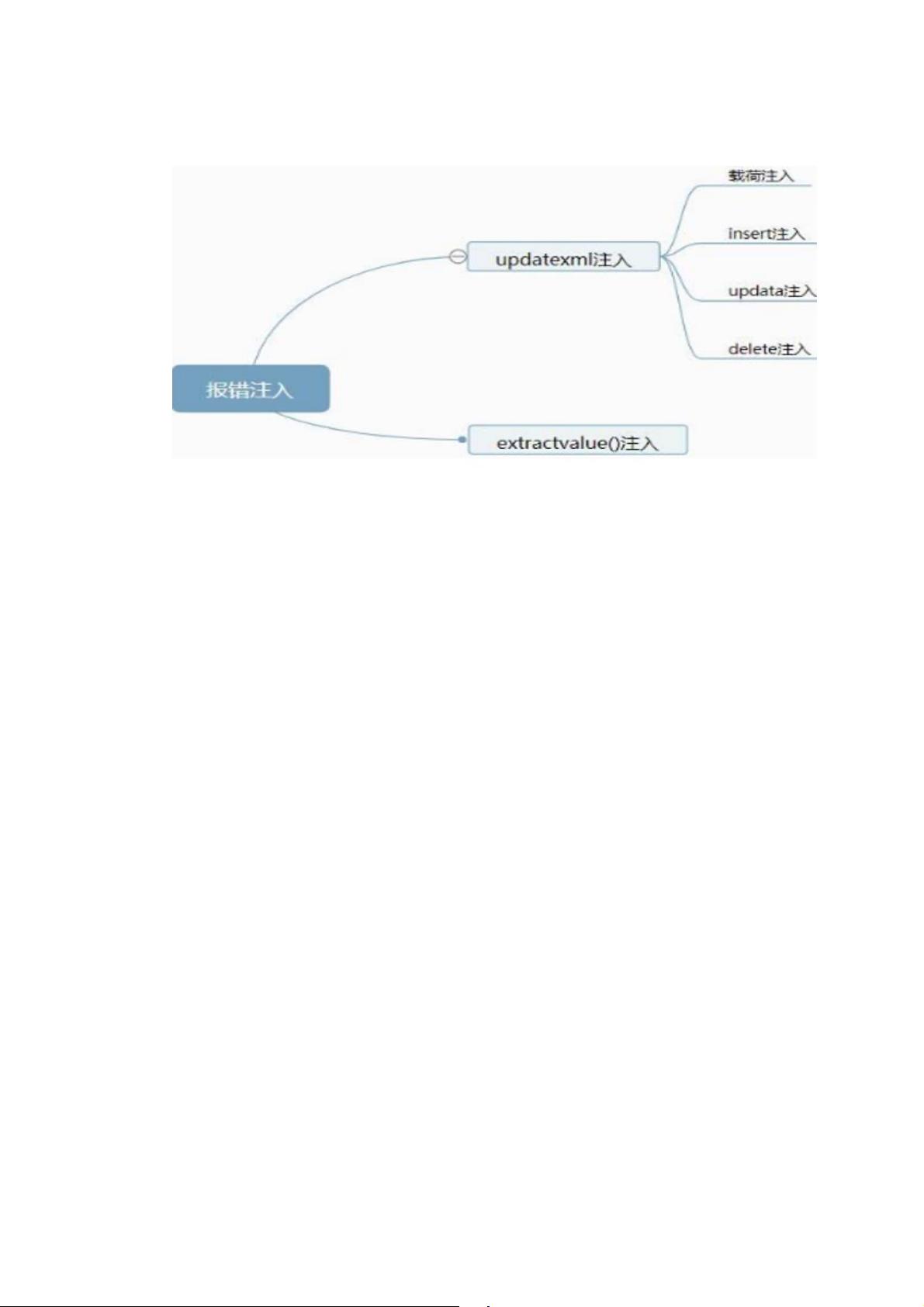

- 面试者推荐使用AWVS、AppScan、Xray等工具对Web应用进行深度扫描,检测XSS、XSRF、SQL注入等常见漏洞,以及更复杂的攻击向量,如命令执行、文件操作权限等。同时,nmap、天镜等工具用于系统级扫描,检测如MS08-067、MS17-010等高危系统漏洞。

这部分面试集锦涵盖了Web渗透测试的关键技术和策略,涉及到了工具的使用、信息收集和漏洞评估的全面流程,旨在考察应聘者的实战经验和对Web安全威胁的深入理解。

点击了解资源详情

点击了解资源详情

183 浏览量

Miracle_PHP|JAVA|安全

- 粉丝: 1w+

最新资源

- 《ASP.NET 4.5 高级编程第8版》深度解读与教程

- 探究MSCOMM控件在单文档中的兼容性问题

- 数值计算方法在复合材料影响分析中的应用

- Elm插件支持Snowpack项目:热模块重载功能

- C++实现跨平台静态网页服务器

- C#开发的ProgaWeatherHW气象信息处理软件

- Memory Analyzer工具:深入分析内存溢出问题

- C#实现文件批量递归修改后缀名工具

- Matlab模拟退火实现经济调度问题解决方案

- Qetch工具:无比例画布绘制时间序列数据查询

- 数据分析技术与应用:Dataanalys-master深入解析

- HyperV高级管理与优化使用手册

- MTK6513/6575智能机主板下载平台

- GooUploader:基于SpringMVC和Servlet的批量上传解决方案

- 掌握log4j.jar包的使用与授权指南

- 基础电脑维修知识全解析