Wireshark基础教程:抓取UDP/TCP数据包与过滤设置

需积分: 1 29 浏览量

更新于2024-09-09

收藏 332KB DOCX 举报

Wireshark是一款强大的网络协议分析工具,广泛应用于网络故障排查、安全审计和网络通信研究等领域。本教程将详细介绍如何使用Wireshark来捕获和分析UDP和TCP传输的数据包,包括设置网卡、配置过滤器以及使用TCPDUMP指令。

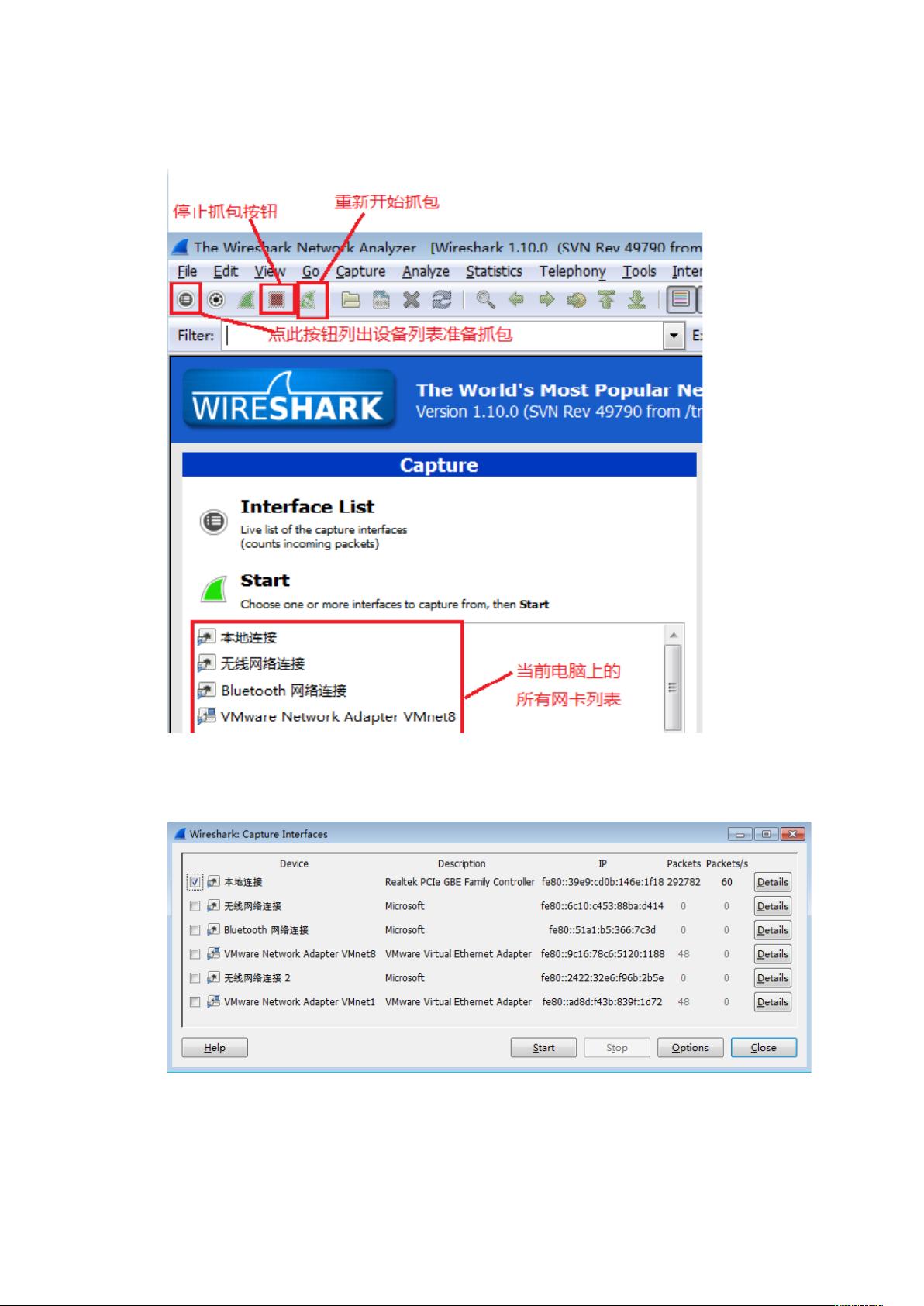

首先,确保正确安装并运行Wireshark。如果你的网卡列表为空,可能是安装问题,需重新安装并确认网卡驱动已正确加载。在软件界面,点击红色标记的按钮,如图一所示,会弹出网卡选择对话框,根据网络连接类型(有线或无线),选择相应的网卡,如“本地连接”或“无线网络连接”,然后点击“Start”开始抓包。

对于更精确的数据包筛选,Wireshark提供了灵活的过滤功能。例如,如果你想捕获特定IP地址的数据包,如163.177.64.211,可以在选项对话框的“CaptureFilter”栏输入`ip.src == 163.177.64.211`,然后开始抓包。多个IP可以用逻辑运算符“or”连接,如`ip.src == 163.177.64.211 or ip.src == 192.168.1.1`。

针对特定端口的数据包,比如TCP的25端口,可以在过滤器中输入`tcp.port == 25`。这样,软件只会抓取目标端口的数据包。对于UDP数据包,只需替换TCP部分为`udp.port == 25`。

为了跟踪一个连接的所有数据包,选中一个数据包后,右键点击并选择“FollowTCPStream”(TCP)或“FollowUDPStream”(UDP),这将展开一个对话框,展示该连接的完整数据交互。

除了Wireshark界面操作,还可以使用命令行工具TCPDUMP来抓包。例如,要抓取通过eth0网卡且包含25端口的数据包并保存至`/root/Desktop/smtp.cap`,命令行指令如下:

```bash

sudo tcpdump -i eth0 port 25 -w /root/Desktop/smtp.cap

```

同样,针对特定IP和端口的抓包,可以在命令中加入相应的IP地址,如:

```bash

sudo tcpdump -i eth0 host 163.177.64.211 port 25 -w /root/Desktop/smtp.cap

```

最后,从Linux系统抓取的数据包可能需要在Windows上用Wireshark解析,这时可以通过Wireshark的“File”>“Open Capture File”选项导入数据包文件进行查看。

Wireshark提供了丰富的功能和定制化的抓包选项,使网络技术人员能够深入理解网络行为,无论是基本的包捕获还是高级的筛选和分析,都能满足不同场景的需求。熟练掌握这些技巧,将极大地提升网络维护和监控的效率。

点击了解资源详情

147 浏览量

164 浏览量

250 浏览量

2012-09-07 上传

2011-05-08 上传

2011-12-12 上传

2023-09-24 上传

浅沫ZY

- 粉丝: 0

最新资源

- Java编码规范详解:提升代码质量

- Struts实战指南:构建高效Web应用

- 技术管理20年:从启蒙到感悟

- 串口通信实验:理解MFC下的Windows串口编程

- C++编程基础与学习笔记

- 嵌入式Linux开发全攻略:从入门到精通

- 互联网搜索引擎:工作原理与系统构建深度解析

- iBATIS SQL Maps开发详解:快速上手与优化策略

- Spring源代码深度解析:IoC容器与关键模块详解

- 24小时速成Visual C# 2008编程全指南

- 精通Symbian OS C++智能手机开发实战指南

- Windows CE编程疑难解答与资源分享

- DataGuard学习教程:从基础到高级

- 三层楼企业网络组建:VLAN划分与通信实现

- 安全入门:挑选示波器测试探头的全面指南

- 贪婪算法与最优化问题:从货箱装船到最短路径