无线网络安全实验:配置MAC地址过滤(自治型AP)

版权申诉

31 浏览量

更新于2024-08-15

收藏 1.1MB PDF 举报

配置MAC地址过滤(自治型AP)知识点摘要

本知识点总结了配置MAC地址过滤(自治型AP)的实验过程和原理,旨在掌握MAC地址过滤技术的原理及配置方法。实验的背景是确保机密会议进行时,网络接入的安全性,通过在AP设备上启用MAC地址过滤技术,严格控制接入的用户。

**MAC地址过滤技术原理**

MAC地址,即网卡的物理地址,也称硬件地址或链路地址,这是网卡自身的惟一标识。通过配置MAC地址过滤功能可以定义某些特定MAC地址的主机可以接入此无线网络,其他主机被拒绝接入。从而达到访问控制的目的,避免非相关人员随意接入网络,窃取资源。

**实验拓扑**

实验设备包括RG-WG54P1台、RG-WG54U 2块、PC2台。预备知识包括无线局域网基本知识。

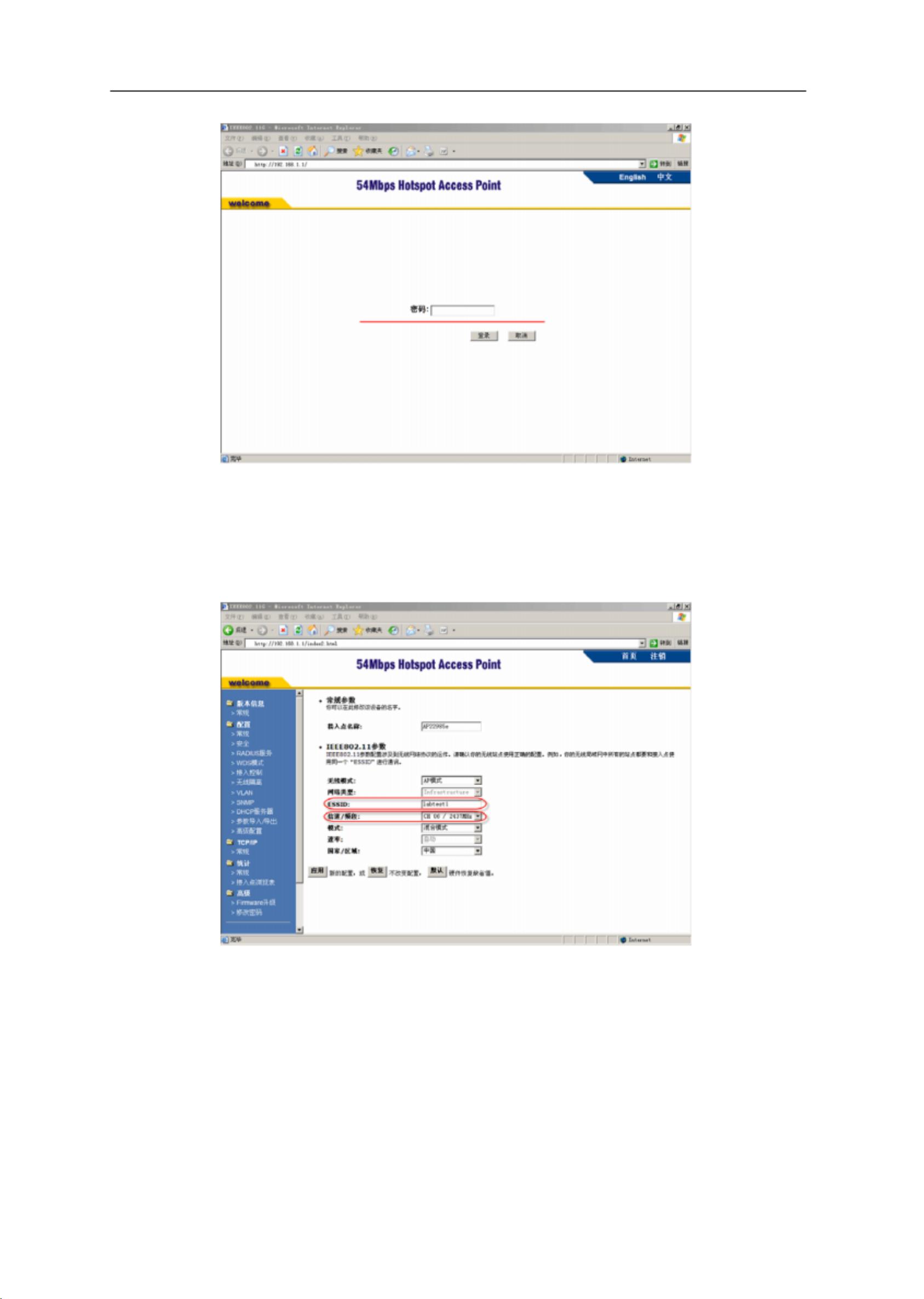

**实验步骤**

实验步骤包括配置STA1,与RG-WG54P相连接,配置STA1本地连接的TCP/IP设置,验证测试,配置RG-WG54P,搭建基础结构(Infrastructure)模式无线网络,配置IEEE802.11参数,ESSID,信道/频段等。

**MAC地址过滤配置**

配置MAC地址过滤功能可以严格控制接入的用户,达到访问控制的目的,避免非相关人员随意接入网络,窃取资源。在实验中,我们可以通过配置RG-WG54P的管理页面,添加或删除MAC地址列表,控制哪些设备可以接入无线网络。

**实验目的**

掌握MAC地址过滤技术的原理及配置方法,确保机密会议进行时,网络接入的安全性。通过本实验,用户可以了解MAC地址过滤技术的工作原理和配置方法,掌握无线网络安全的基本知识。

**实验结论**

通过本实验,用户可以掌握MAC地址过滤技术的原理及配置方法,确保机密会议进行时,网络接入的安全性。MAC地址过滤技术可以严格控制接入的用户,达到访问控制的目的,避免非相关人员随意接入网络,窃取资源。

2021-10-13 上传

2022-03-11 上传

2022-03-08 上传

2022-02-23 上传

2022-03-06 上传

hyj15659071652

- 粉丝: 0

- 资源: 7万+

最新资源

- BEM_github

- 生成艺术:越来越多的生成艺术项目集合

- fishcorecpe

- Turmoil

- 高斯白噪声matlab代码-project-finals:我的电子与通信工程学士学位的最终项目

- CentOS-7-x86_64-DVD-1503-01.zip

- 6DOF-case-of-sphere-falling.rar_fluent falling_fluent小球入水_入水模拟 F

- C/C++:符串排序.rar(含完整注释)

- allofplos:allofplos项目的存储库

- Tuesday

- DRIVE datasets.zip

- Sololearn_practice:sololearn网站上的python实践

- Tiny-E-Bike:小型自行车的开源硬件CAD

- Tubular

- 小狗:小狗为Nim获取HTML页面

- java《数据结构》教学辅助网站设计与实现毕业设计程序