客户端漏洞大揭秘:发现的三大风险与防范策略

需积分: 0 48 浏览量

更新于2024-08-05

收藏 2.58MB PDF 举报

在CSDN博客作者"weixin_30685047"的文章《几个有意思的客户端漏洞》中,作者分享了他们在进行客户端测试时发现的一些值得注意的安全漏洞。文章主要讨论了三个具体的漏洞案例:

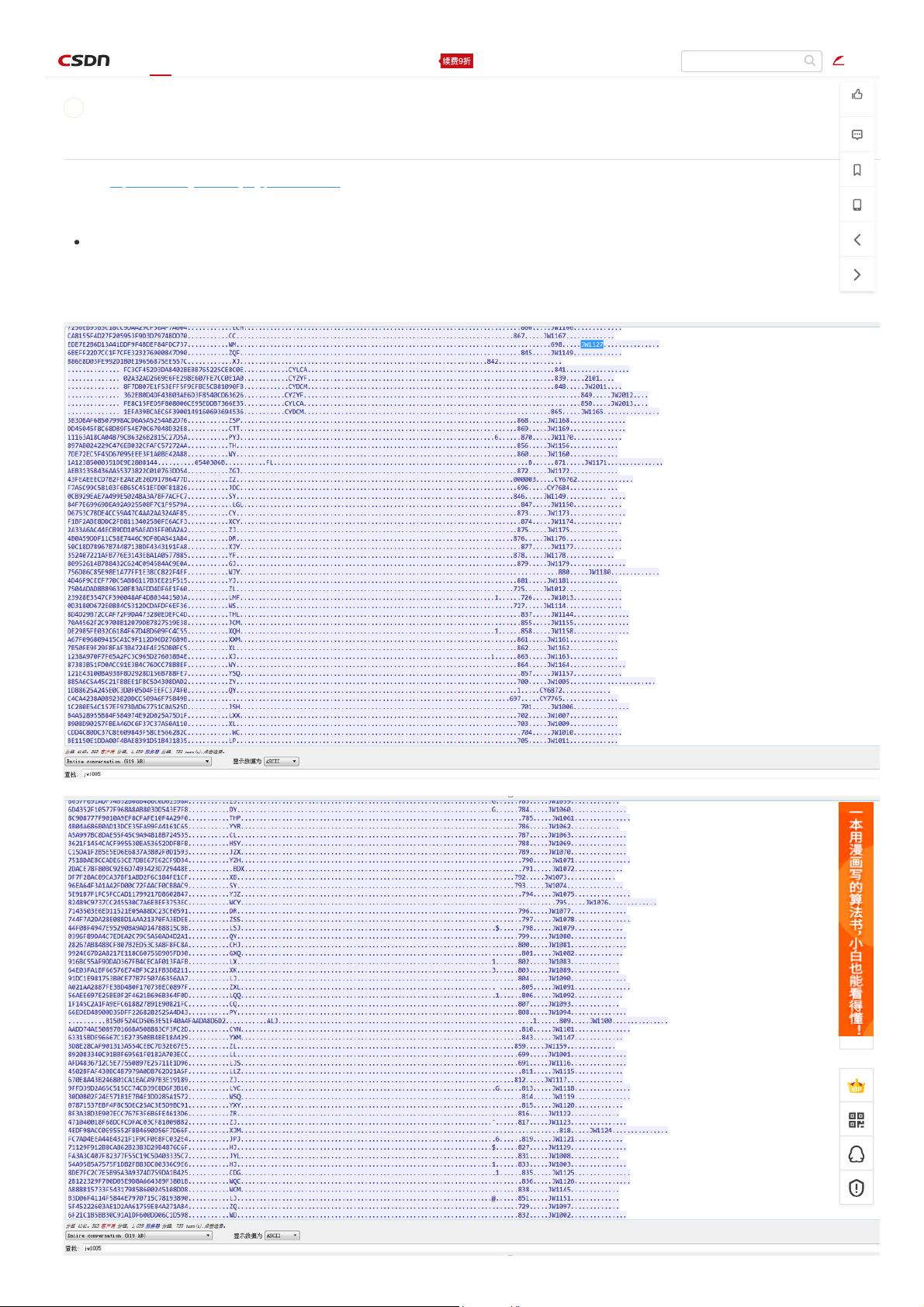

1. 非必要的数据传输:在系统登录过程中,一个看似非必要的数据包被意外地包含所有用户的用户名和加密的MD5密码。这可能导致未经授权的访问,因为攻击者可以利用这些信息直接尝试登录其他用户账户。

2. SQL注入:测试发现参数未经适当过滤就直接被插入到数据库查询中,这使得恶意用户能够构造恶意SQL语句,可能获取敏感信息或对数据库进行破坏性操作。

3. 万能密码登录:客户端存在本地静态文件信息泄露的问题,即登录成功的用户名和密码会被存储下来,这意味着攻击者一旦获取到这些信息,就可以无需输入正确的凭据就能登录任何用户账户。

此外,文章提到博主还设置了当前文章不允许评论,并指出密码采用了Base64加密,但这种设置并不能完全防止密码泄露的风险,因为攻击者可能仍然通过其他手段破解。

作者通过对这些漏洞的描述,提醒开发者和安全人员在客户端开发中注意数据处理的严谨性和安全性,特别是对用户输入的验证和数据传输加密措施的重要性。同时,文章也提到了移动客户端安全漏洞的等级划分,强调了不同级别漏洞对系统安全的影响程度,以便于评估和优先处理风险。

这篇文章提供了一次关于客户端漏洞实例分析的学习机会,对于了解和提升移动应用的安全防护策略具有实际价值。

2021-12-31 上传

2021-07-21 上传

2021-12-31 上传

2020-12-16 上传

2021-07-17 上传

2021-07-17 上传

2021-07-17 上传

2024-03-09 上传

2021-12-31 上传

KerstinTongxi

- 粉丝: 26

- 资源: 277

最新资源

- 单片机串口通信仿真与代码实现详解

- LVGL GUI-Guider工具:设计并仿真LVGL界面

- Unity3D魔幻风格游戏UI界面与按钮图标素材详解

- MFC VC++实现串口温度数据显示源代码分析

- JEE培训项目:jee-todolist深度解析

- 74LS138译码器在单片机应用中的实现方法

- Android平台的动物象棋游戏应用开发

- C++系统测试项目:毕业设计与课程实践指南

- WZYAVPlayer:一个适用于iOS的视频播放控件

- ASP实现校园学生信息在线管理系统设计与实践

- 使用node-webkit和AngularJS打造跨平台桌面应用

- C#实现递归绘制圆形的探索

- C++语言项目开发:烟花效果动画实现

- 高效子网掩码计算器:网络工具中的必备应用

- 用Django构建个人博客网站的学习之旅

- SpringBoot微服务搭建与Spring Cloud实践