OAuth2.0入门指南

"Getting Started with OAuth2.0"

OAuth2.0是互联网上广泛采用的授权框架,它允许用户安全地授予第三方应用访问其私有资源的权限,而无需分享其用户名和密码。OAuth2.0的核心是为了解决OAuth1.0版本中的复杂性问题,并提高易用性和安全性。

在OAuth2.0中,主要有四个角色:资源所有者(Resource Owner)、客户端(Client)、资源服务器(Resource Server)和授权服务器(Authorization Server)。资源所有者是拥有资源的用户,客户端是需要访问这些资源的应用,资源服务器存储并提供资源,授权服务器则负责验证用户身份并发放访问令牌。

OAuth2.0流程主要包括以下几个步骤:

1. 客户端引导资源所有者到授权服务器进行授权。这个过程中,客户端会传递一个应用标识(Client ID)以及请求的权限范围。

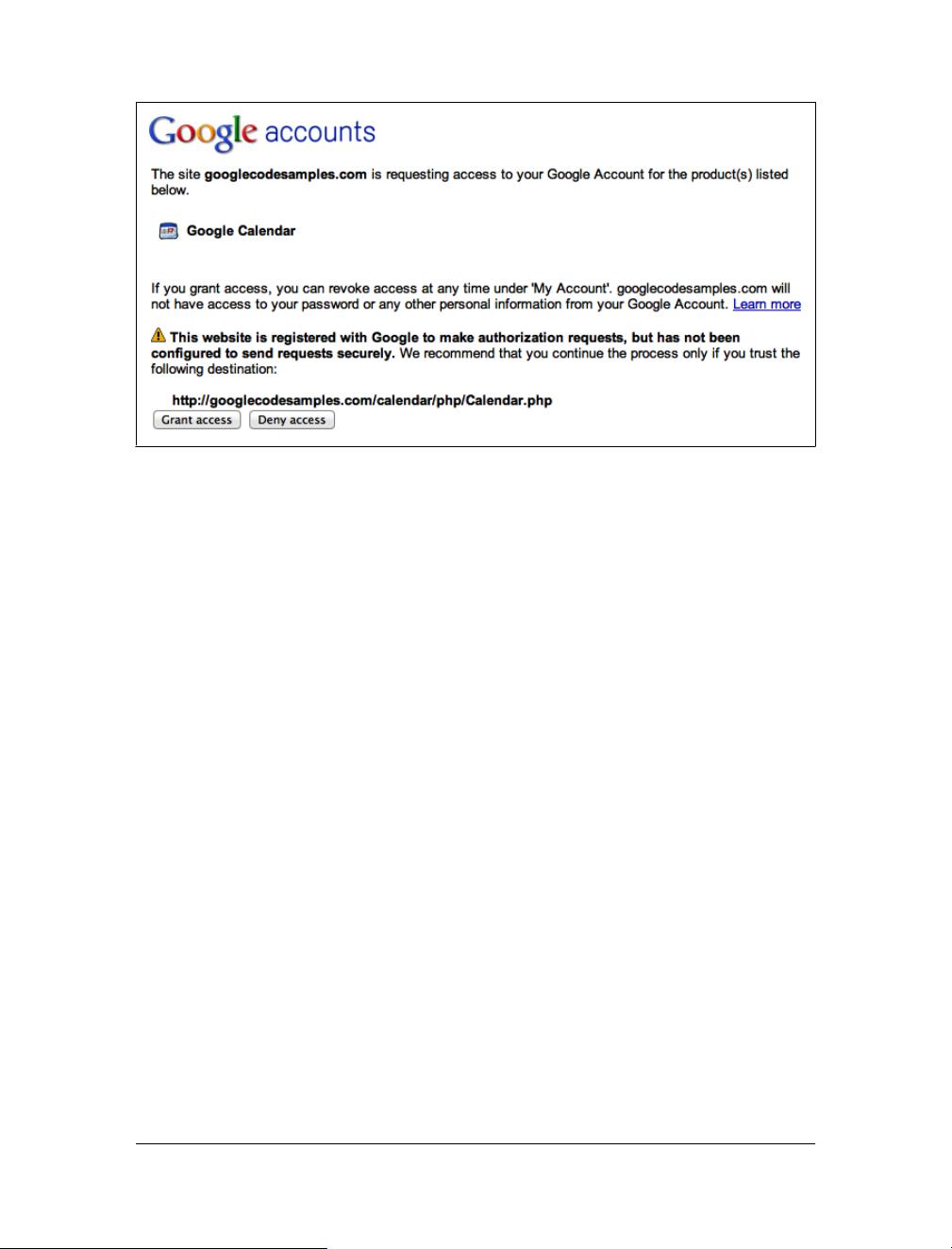

2. 资源所有者登录并同意或拒绝授权。如果同意,授权服务器将返回一个授权码(Authorization Code)。

3. 客户端使用授权码向授权服务器请求访问令牌(Access Token)。在这个步骤,客户端通常需要提供自己的秘密密钥(Client Secret)以证明身份。

4. 授权服务器验证客户端的身份和授权码的有效性,然后发放访问令牌。

5. 客户端使用访问令牌向资源服务器请求访问资源。资源服务器验证令牌后,允许客户端访问相应的资源。

OAuth2.0还支持几种不同的授权类型,如授权码(Authorization Code Grant)、简化授权(Implicit Grant)、密码授权(Resource Owner Password Credentials Grant)和客户端凭证(Client Credentials Grant),每种类型适用于不同的应用场景。

授权码流适用于Web应用,因为它能保护敏感的客户端密钥不直接暴露在浏览器中。简化授权流适合于JavaScript客户端,因为它是无状态的,但安全性较低。密码授权流适用于用户信任的客户端,如移动应用或桌面应用,可以直接获取用户的用户名和密码。客户端凭证流适用于服务器之间的交互,其中客户端本身就是受信任的实体。

OAuth2.0的一个关键安全特性是刷新令牌(Refresh Token)。当访问令牌过期时,客户端可以使用刷新令牌向授权服务器请求新的访问令牌,而无需再次让用户授权。

在实现OAuth2.0时,开发者需要注意以下安全最佳实践:

- 使用HTTPS确保通信安全,防止中间人攻击。

- 对客户端ID和密钥进行严格的管理,避免泄露。

- 设定合理的令牌有效期和刷新令牌策略,平衡用户体验与安全性。

- 避免在URL中传递敏感信息,如授权码和访问令牌。

OAuth2.0是一个灵活且安全的框架,它为开发人员提供了方便的方式来实现用户授权,同时保护了用户的隐私。理解并正确实施OAuth2.0对于构建与第三方服务集成的应用至关重要。

117 浏览量

305 浏览量

点击了解资源详情

点击了解资源详情

点击了解资源详情

2025-01-08 上传

2025-01-08 上传

2025-01-08 上传

kail2014

- 粉丝: 0

- 资源: 1

最新资源

- SandeshEPaper-Downloader

- 县干部在组织工作和关心后代工作会上的发言

- openlayers v6.3.1-dist.zip

- matlab的slam代码-Graph-SLAM-MATLAB:使用MATLAB代码绘制SLAM分配图

- openlayers v6.3.1.zip

- Leetcode-April-Challenge-2021:它包含《 Leetcode 2021年4月挑战》中的问题的解决方案

- jma-weather-api:取消日本气象厅的天气预报

- 五金模具维修经验

- automata:一个用于模拟有限自动机,下推自动机和图灵机的Python库

- cb-khayeemate

- powershell-pong:在powershell中乒乓! 因为为什么不

- Java编写的游戏服务端引擎.zip

- Redis-x64-3.0.500.zip

- 响应式博客设计网站模板

- FluentWPF:WPF的流利设计系统

- java版sm4源码-gmssl-java-sdk:gmssl-java-sdk