SHA-3增强HMAC安全:RSA会议上Sponge构造的分析

96 浏览量

更新于2024-07-15

收藏 211KB PDF 举报

本文主要探讨了在SHA-2基础上替换为SHA-3对HMAC(Hash-based Message Authentication Code)的安全性提升,特别是在MAC(Message Authentication Code)和PRF(Pseudorandom Function)安全性的理论分析。SHA-3被引入HMAC的设计中,具体表现为基于Sponge构造的HMAC,即Sponge-based HMAC。

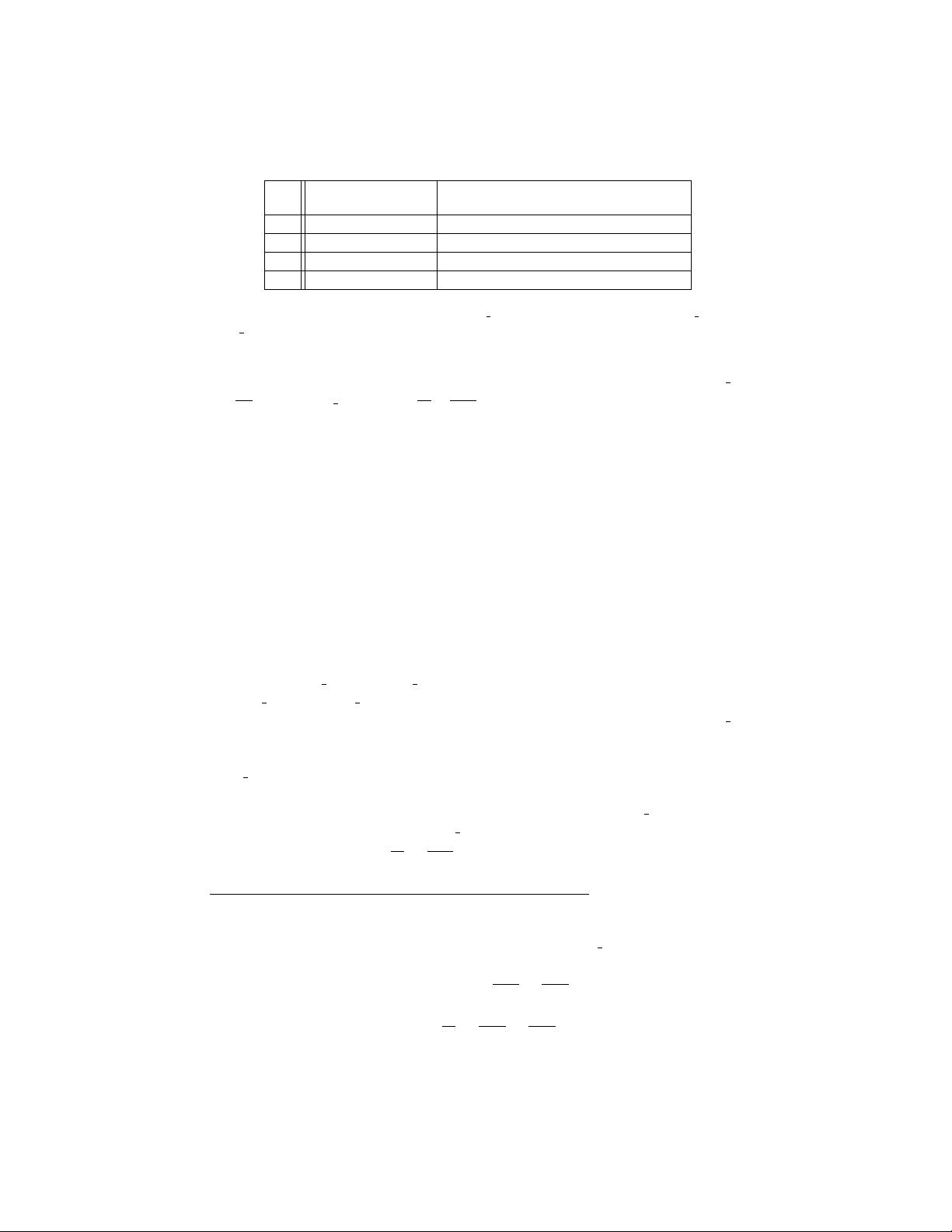

研究者首先针对Sponge-based HMAC进行了深入研究。他们提供了关于该构造的MAC安全性和PRF安全性的近似最优上界,分别是O(nq^2^n)和O(q^2^(2n)),其中n是哈希函数的输出长度,q是HMAC接收到的消息查询次数。这些结果表明,使用SHA-3构建的HMAC在安全性方面具有显著优势,尤其是在面对大量查询时。

接下来,文章将SHA-3-based HMAC与SHA-2为基础的两种常见HMAC构造进行了对比:MD(Merkle-Damgård)或ChopMD-based HMAC。对于MD-based HMAC,其MAC和PRF安全性的上界分别为O(ℓq^2^(2n)),这里,ℓ表示最大查询长度。而对于ChopMD-based HMAC,其上界为O(q^2^(2n) + ℓq^2^(2n)+t),t可能涉及到额外的复杂度。

通过比较,文章揭示了使用SHA-3替换SHA-2的优势,即在保持相同或类似查询复杂度的情况下,SHA-3-based HMAC提供了更为严格的安全保障。这为实际应用中的密码学设计提供了理论依据,尤其是在对安全性有高要求的环境中,如金融交易、数据加密等领域,选择SHA-3作为HMAC的基础哈希函数可以增强系统的安全性,降低被攻击的风险。

这篇研究论文深入探讨了SHA-3在提高HMAC通用安全性的潜力,为密码学研究人员和开发者提供了关于如何优化HMAC构造以抵御未来威胁的重要指导。

799 浏览量

146 浏览量

186 浏览量

121 浏览量

2022-07-14 上传

206 浏览量

222 浏览量

158 浏览量

weixin_38692836

- 粉丝: 4

最新资源

- A7Demo.appstudio:探索JavaScript应用开发

- 百度地图范围内的标注点技术实现

- Foobar2000绿色汉化版:全面提升音频播放体验

- Rhythm Core .NET库:字符串与集合扩展方法详解

- 深入了解Tomcat源码及其依赖包结构

- 物流节约里程法的文档整理与实践分享

- NUnit3.vsix:快速安装NUnit三件套到VS2017及以上版本

- JQuery核心函数使用速查手册详解

- 多种风格的Select下拉框美化插件及其js代码下载

- Mac用户必备:SmartSVN版本控制工具介绍

- ELTE IK Web编程与Web开发课程内容详解

- QuartusII环境下的Verilog锁相环实现

- 横版过关游戏完整VC源码及资源包

- MVC后台管理框架2021版:源码与代码生成器详解

- 宗成庆主讲的自然语言理解课程PPT解析

- Memcached与Tomcat会话共享与Kryo序列化配置指南