没有合适的资源?快使用搜索试试~ 我知道了~

首页蠕虫病毒原理与防范技术综述

蠕虫是一种寄生在网络的恶性病毒,随着互联网的高速发展而壮大,威胁着网络的安全。本文介绍了网络蠕虫病毒的分类、行为特征,通过与一般病毒对比分析得出其完整定义,重点讨论了蠕虫框架模型和运行机制,阐述了蠕虫病毒的传播过程和蠕虫病毒的破坏力及目前的发展趋势,针对蠕虫病毒运行的不同阶段提出了相应的控制方法,讨论了企业与个人二者在防范蠕虫病毒时应采取的措施。

资源详情

资源评论

资源推荐

蠕虫病毒技术综述

摘 要

蠕虫是一种寄生在网络的恶性病毒,随着互联网的高速发展而壮大,威胁

着网络的安全。本文介绍了网络蠕虫病毒的分类、行为特征,通过与一般病毒

对比分析得出其完整定义,重点讨论了蠕虫框架模型和运行机制,阐述了蠕虫

病毒的传播过程和蠕虫病毒的破坏力及目前的发展趋势,针对蠕虫病毒运行的

不同阶段提出了相应的控制方法,讨论了企业与个人二者在防范蠕虫病毒时应

采取的措施。

1

目 录

.............................................................................................................................................................2

1 蠕虫病毒的特性和定义..................................................................................................................3

1.1 蠕虫的原始定义...................................................................................................................3

1.2 蠕虫病毒的分类...................................................................................................................3

1.3 蠕虫病毒的行为特征...........................................................................................................3

1.4 蠕虫病毒与一般病毒的区别简介.......................................................................................4

1.5 蠕虫病毒的完整定义...........................................................................................................5

2 蠕虫病毒的功能模型及运行机制..................................................................................................5

2.1 蠕虫统一功能模型...............................................................................................................5

2.2 蠕虫病毒的功能流程...........................................................................................................6

2.3 蠕虫病毒的生成原理...........................................................................................................7

2.4 蠕虫病毒传播的过程...........................................................................................................7

3 蠕虫病毒的实例分析及发展趋势..................................................................................................8

3.1 几种著名的蠕虫病毒...........................................................................................................8

3.2 实例分析.............................................................................................................................10

3.3 蠕虫病毒的发展趋势.........................................................................................................18

4 蠕虫病毒的防范............................................................................................................................19

4.1 蠕虫病毒的控制方法.........................................................................................................19

4.2 企业防范蠕虫病毒措施.....................................................................................................19

4.3 个人用户对蠕虫病毒的防范措施.....................................................................................20

5 结语................................................................................................................................................22

6 参考文献........................................................................................................................................22

2

1 蠕虫病毒的特性和定义

1.1 蠕虫的原始定义

蠕虫这个生物学名词在 1982 年由 Xerox PARC 的 John F.Shoch 等人最早引

入计算机领域,并给出了计算机蠕虫的两个最基本特征::“ 可以从一台计算机

移动到另一台计算机” 和“可以自我复制”。他们编写蠕虫的目的是做分布式计算

的模型试验。在他们的文章中, 蠕虫的破坏性和不易控制性已初露端倪。最初的

蠕虫病毒定义是因为在 DOS 环境下,病毒发作时会在屏幕上出现一条类似虫子

的东西,胡乱吞吃屏幕上的字母并将其改形。 1988 年 Morris 蠕虫爆发后,

Eugene H.Spafford 为了区分蠕虫和病毒,给出了蠕虫的技术角度的定义,“计算

机蠕虫可以独立运行,并能把自身的一个包含所有功能的版本传播到另外的计

算机上。”

1.2 蠕虫病毒的分类

蠕虫病毒的分类有多种方法,目前主要按照作用的目的和传播的方式来划分。

从目的来看,蠕虫病毒大致分为两种。一种是面对大规模计算机使用

网络发动拒绝服务的计算机蠕虫;另一种是针对个人用户的以执行大

量垃圾代码的计算机蠕虫 。

从传播方式来看,蠕虫病毒大致分为两类。一类是利用系统漏洞,主

动进行攻击,可以造成计算机或互联网瘫痪。此类病毒爆发有一定的

突然性。另一类是利用电子邮件、恶意网页形式传播。此类病毒的传

播方式比较复杂多样,少数利用了微软应用程序的漏洞,更多的是利

用网络钓鱼形式对用户进行欺骗,这样的病毒造成的损失是非常大的,

同时也是很难根除的。

1.3 蠕虫病毒的行为特征

蠕虫病毒具有以下几种特征:

自我繁殖:蠕虫在本质上已经演变为黑客入侵的自动化工具,当蠕虫被

释放后,从搜索漏洞,到利用搜索结果攻击系统,到复制副本,整个流

3

程全由蠕虫自身主动完成。就自主性而言,这一点有别于通常的病毒。

利用软件漏洞:任何计算机系统都存在漏洞,这些就蠕虫利用系统的漏

洞获得被攻击的计算机系统的相应权限,使之进行复制和传播过程成为

可能。这些漏洞是各种各样的,有操作系统本身的问题,有的是应用服

务程序的问题,有的是网络管理人员的配置问题。正由于漏洞产生原因

的复杂性!,导致各种类型的蠕虫泛滥。

造成网络拥塞:在扫描漏洞主机的过程中,蠕虫需要判断其它计算机是

否存在;判断特定应用服务是否存在;判断漏洞是否存在等等,这不可

避免的会产生附加的网络数据流量。同时蠕虫副本在不同机器之间传递,

或者向随机目标发出的攻击数据都不可避免的会产生大量的网络数据流

量。即使是不包含破坏系统正常工作的恶意代码的蠕虫,也会因为它产

生了巨量的网络流量,导致整个网络瘫痪!造成经济损失。

消耗系统资源:蠕虫入侵到计算机系统之后,会在被感染的计算机上产

生自己的多个副本,每个副本启动搜索程序寻找新的攻击目标。大量的

进程会耗费系统的资源,导致系统的性能下降。这对网络服务器的影响

尤其明显。

留下安全隐患:大部分蠕虫会搜集、扩散、暴露系统敏感信息(如用户

信息等)并在系统中留下后门。这些都会导致未来的安全隐患。

1.4 蠕虫病毒与一般病毒的区别简介

一般病毒 蠕虫

存在形式 寄生 独立个体

复制形式 插入到宿主程序(文件)中 自身的拷贝

传染机制 宿主程序运行 系统存在漏洞

攻击目标 针对本地文件 针对网络上其他计算机

触发感染 计算机使用者 程序自身

影响重点 文件系统 网络性能、系统性能

4

防治措施 从宿主文件中摘除 为系统打补丁

1.5 蠕虫病毒的完整定义

通过上述分析,我们可以给出蠕虫病毒的完整定义:蠕虫是无须计算机使用

者干预即可运行的通过不停获得网络中存在漏洞的计算机上的部分或全部控制

权来进行传播的独立程序。

2 蠕虫病毒的功能模型及运行机制

2.1 蠕虫统一功能模型

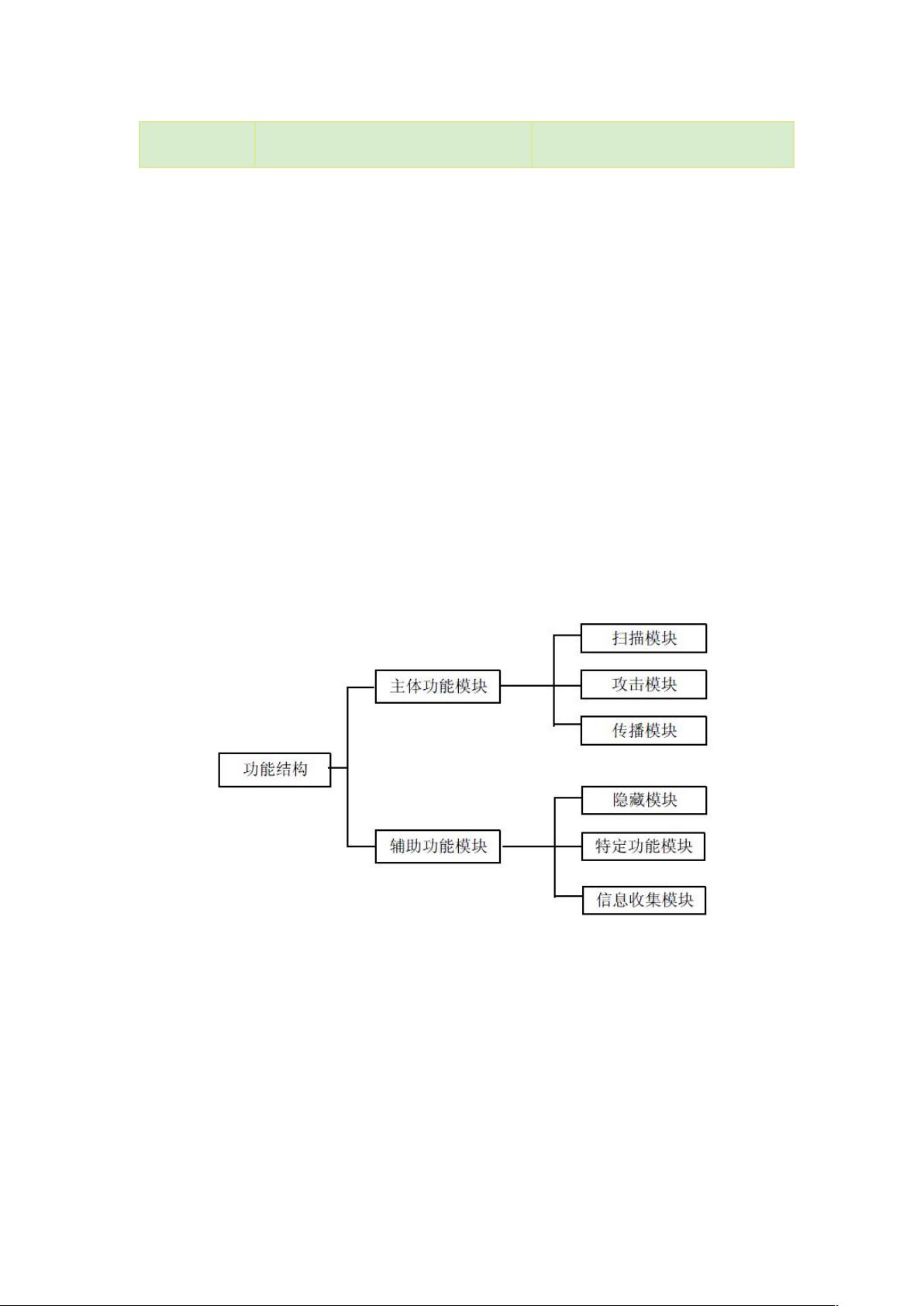

通过分析网络中近几年传播力、感染力、破坏力较强的蠕虫,并结合网络

蠕虫的主动攻击、行踪隐蔽、利用漏洞、产生安全隐患和破坏性等特征, 可将网

络蠕虫划分为两个部分:主体功能模块和辅助功能模块。下图给出了网络蠕虫

总体模型图。

图表 1 网络蠕虫总体模型图

对于主体功能模块,其主要完成复制传播流程,由 3 个模块构成:① 扫描

模块。完成对特定主机的脆弱性检测,决定采用何种攻击方式。② 攻击模块。

该模块利用①获得的安全漏洞,建立传播途径,该模块在攻击方法上是开放的、

可扩充的。③ 传播模块。传播模块是蠕虫程序的核心组成部分,可以采用各种

形式生成各种形态的蠕虫副本,在不同主机间完成蠕虫副本传递。蠕虫在进行

5

剩余22页未读,继续阅读

kill_to_none

- 粉丝: 0

- 资源: 10

上传资源 快速赚钱

我的内容管理

收起

我的内容管理

收起

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

会员权益专享

最新资源

- 2023年中国辣条食品行业创新及消费需求洞察报告.pptx

- 2023年半导体行业20强品牌.pptx

- 2023年全球电力行业评论.pptx

- 2023年全球网络安全现状-劳动力资源和网络运营的全球发展新态势.pptx

- 毕业设计-基于单片机的液体密度检测系统设计.doc

- 家用清扫机器人设计.doc

- 基于VB+数据库SQL的教师信息管理系统设计与实现 计算机专业设计范文模板参考资料.pdf

- 官塘驿林场林防火(资源监管)“空天地人”四位一体监测系统方案.doc

- 基于专利语义表征的技术预见方法及其应用.docx

- 浅谈电子商务的现状及发展趋势学习总结.doc

- 基于单片机的智能仓库温湿度控制系统 (2).pdf

- 基于SSM框架知识产权管理系统 (2).pdf

- 9年终工作总结新年计划PPT模板.pptx

- Hytera海能达CH04L01 说明书.pdf

- 数据中心运维操作标准及流程.pdf

- 报告模板 -成本分析与报告培训之三.pptx

资源上传下载、课程学习等过程中有任何疑问或建议,欢迎提出宝贵意见哦~我们会及时处理!

点击此处反馈

安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功

评论0