没有合适的资源?快使用搜索试试~ 我知道了~

首页Android APP渗透测试方法大全.pdf

资源详情

资源评论

资源推荐

Android APP 渗透测试方法大全

---by Gh0stClub

一、Android APP 渗透测试方法

1.测试环境

SDK: Java JDK, Android SDK。

工具: 7zip, dex2jar, jd-gui, apktool, IDA pro(6.1), ApkAnalyser, Eclipse,

dexopt-wrapper,

010 editor, SQLite Studio, ApkIDE。

apk 工具: android 组件安全测试工具, activity 劫持测试工具, android 击键记录

测试工具,

代理工具(proxydroid), MemSpector, Host Editor

2.客户端程序安全测试

2.1 数字签名检测

C:\Program Files\Java\jdk1.8.0_111\bin\jarsigner.exe -verify APK 文 件 路 径

-verbose –certs

当输出结果为“jar 已验证”时,表示签名正常

检测签名的 CN 及其他字段是否正确标识客户端程序的来源和发布者身份

如上图,说明测试结果为安全。

要说明的是,只有在使用直接客户的证书签名时,才认为安全。 Debug 证书、第三方(如

开发方)证书等等均认为风险。

2.2.反编译检测

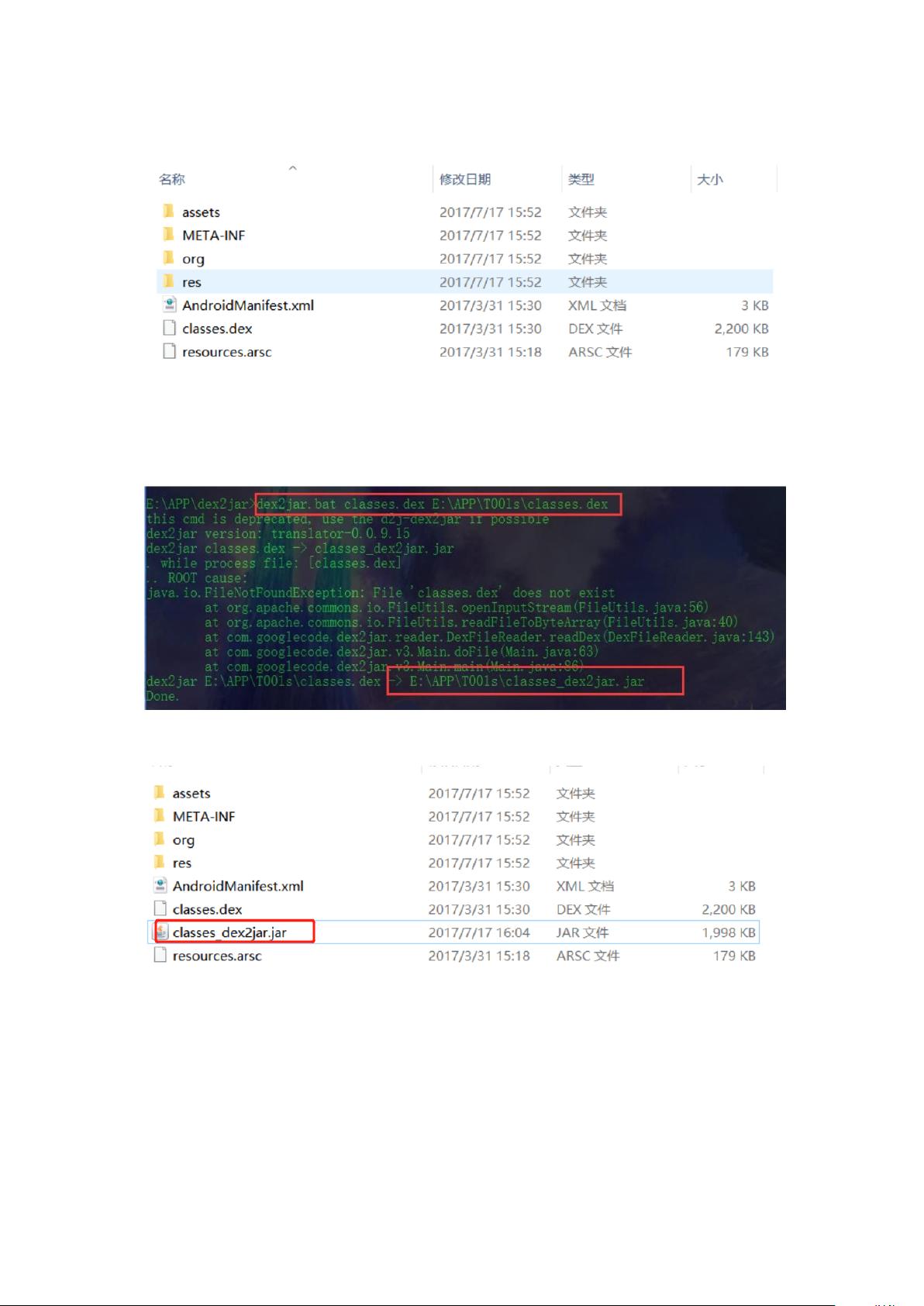

把 apk 当成 zip 并解压,得到 classes.dex 文件(有时可能不止一个 dex 文件,但文

件名大多类似)

使用 dex2jar 执行如下命令:

dex2jar.bat classes.dex 文件路径

得到 classes.dex.jar

然后使用 jd-gui 打开 jar 文件,即可得到 JAVA 代码。【注: 直接使用 smali2java 或

者 APKAnalyser 打开 apk 文件,也可反编译回 Java 代码】

【注:有时用 apktool 能够解包并查看 smali,但 dex2jar 却不行。如果 dex2jar 反编

译失败,可以试试看能不能恢复 smali 代码。】逆向后发现是没混淆的情况,是不安全的。

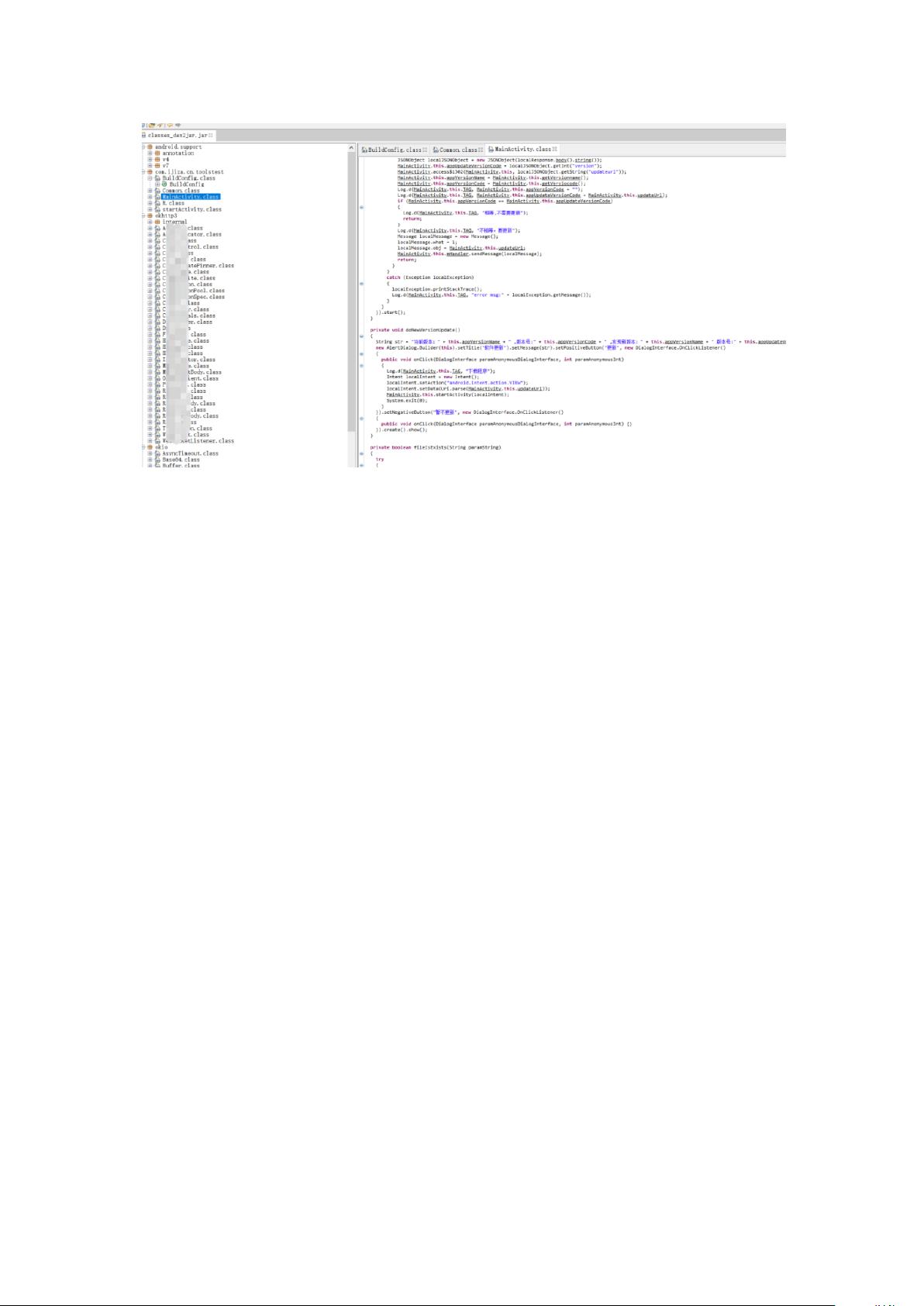

如果代码经过混淆,或者有加壳措施,不能完整恢复源代码的,都可以认为此项安全,混淆

后的代码样例,除了覆写和接口以外的字段都是无意义的名称。如下图已加密混淆,除了覆

写和接口以外的字段都是无意义的名称::

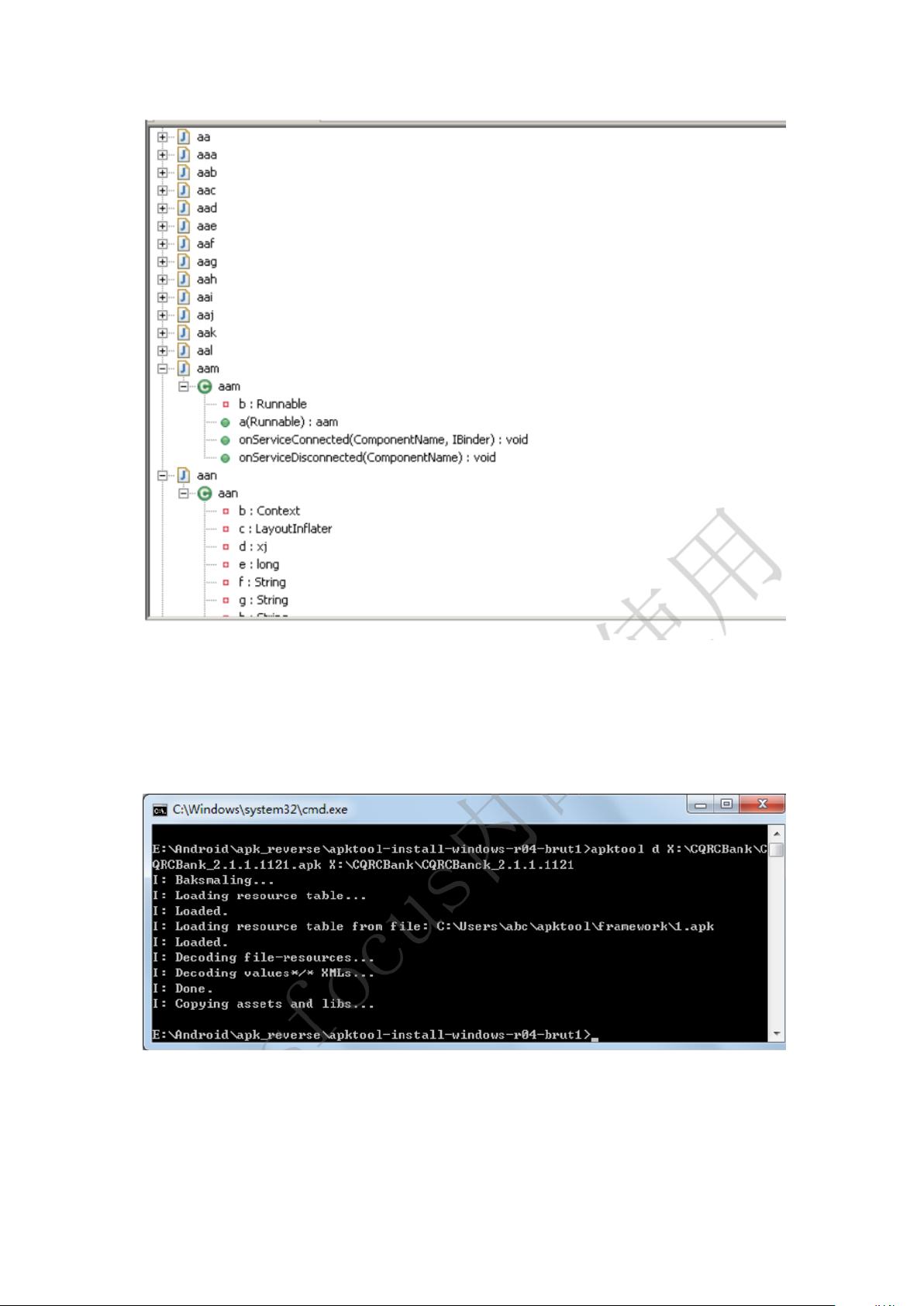

反编译为 smali 代码

使用 apktool 工具可以对 apk 进行解包。具体的解包命令格式为:apktool d[ecode]

[OPTS]<file.apk> [<dir>]。例如,对 CQRCBank_2.1.1.1121.apk 进行解包的命令如下。

1.如果只需要修改 smali 代码,不涉及资源文件的修改,可以在解包时加入 -r 选项(也

可

剩余136页未读,继续阅读

sec2024

- 粉丝: 4

- 资源: 34

上传资源 快速赚钱

我的内容管理

收起

我的内容管理

收起

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

会员权益专享

最新资源

- c++校园超市商品信息管理系统课程设计说明书(含源代码) (2).pdf

- 建筑供配电系统相关课件.pptx

- 企业管理规章制度及管理模式.doc

- vb打开摄像头.doc

- 云计算-可信计算中认证协议改进方案.pdf

- [详细完整版]单片机编程4.ppt

- c语言常用算法.pdf

- c++经典程序代码大全.pdf

- 单片机数字时钟资料.doc

- 11项目管理前沿1.0.pptx

- 基于ssm的“魅力”繁峙宣传网站的设计与实现论文.doc

- 智慧交通综合解决方案.pptx

- 建筑防潮设计-PowerPointPresentati.pptx

- SPC统计过程控制程序.pptx

- SPC统计方法基础知识.pptx

- MW全能培训汽轮机调节保安系统PPT教学课件.pptx

资源上传下载、课程学习等过程中有任何疑问或建议,欢迎提出宝贵意见哦~我们会及时处理!

点击此处反馈

安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功

评论0