没有合适的资源?快使用搜索试试~ 我知道了~

首页密码学与网络安全知识点整理.docx

密码学与网络安全知识点整理.docx

密码编码学与网络安全 第一章 概述 一、OSI安全框架 1、主要关注 ①安全攻击:任何危及系统信息安全的活动。 ②安全机制:用来保护系统免受侦听、阻止安全攻击及恢复系统的机制。 ③安全服务:加强数据处理系统和信息传输的安全性的一种服务。其目的在于利用一种或多种安全机制阻止安全攻击。 2、安全攻击 ①主动攻击: 以各种方式有选择地破坏信息,如添加、修改、删除、伪造、重放、冒充、乱序、病毒等,人为通过网络通信连接进行的。 可分为四类:伪装、重播、消息修改和拒绝服务。 ②被动攻击: (1)不干扰网络信息系统正常工作情况下,进行窃听或监测数据传输。 (2)计算机病毒、木马、恶意软件等。这些威胁一般是用户通过某种途径(如使用了带病毒的U盘,带病毒或木马或恶意软件的网页/图片/邮件等)感染上的。 3、安全服务 ①身份认证 Authentication 认证发送方和接收方的身份(对等实体身份认证); 认证信息的来源(数据源身份认证)。 ②访问控制 Access control 保护信息免于被未经授权的实体访问。 ③数据机密性 data confidentiality 保护数据免于非授权

资源详情

资源推荐

密码编码学与网络安全

第一章 概述

一、OSI 安全框架

、主要关注

安全攻击:任何危及系统信息安全的活动。

安全机制:用来保护系统免受侦听、阻止安全攻击及恢复系统的机制。

安全服务:加强数据处理系统和信息传输的安全性的一种服务。其目的在于利用一种或

多种安全机制阻止安全攻击。

、安全攻击

主动攻击:

以各种方式有选择地破坏信息,如添加、修改、删除、伪造、重放、冒充、乱序、病

毒等,人为通过网络通信连接进行的。

可分为四类:伪装、重播、消息修改和拒绝服务。

被动攻击:

()不干扰网络信息系统正常工作情况下,进行窃听或监测数据传输。

()计算机病毒、木马、恶意软件等。这些威胁一般是用户通过某种途径如使用了带病

毒的 盘,带病毒或木马或恶意软件的网页图片邮件等感染上的。

、安全服务

身份认证

认证发送方和接收方的身份对等实体身份认证;

认证信息的来源数据源身份认证。

访问控制

保护信息免于被未经授权的实体访问。

数据机密性

保护数据免于非授权泄漏,并防止流量分析

数据完整性

确保接收到的数据是由授权用户发出的或者是未被修改过的

不可否认性 !

防止通信方对通信行为的否认,包括源不可否认性和宿不可否认性

" 可用性服务 #$%#

系统或系统资源能够按照要求根据系统性能规范被授权系统的实体访问和使用

拒绝服务 &!'对可用性 #$ 的攻击

重播 &!'对机密性 的攻击

消息修改 ('对完整性 的攻击

伪装 )$'对身份认证 的攻击

*、安全机制(安全机制是用来检测、防止安全攻击,或从安全攻击中恢复的机制)

单一的安全机制不能保证所需的所有安全服务,最重要的安全机制之一就是密码编码机制

本课程的目标集中在密码编码机制。

加密!:隐藏或覆盖信息以使其具有机密性。

完整性:消息后面附加于一个短的键值。接收方接收信息和键值,再从接收的信息中创建一

个新的键值,并把新创建的键值和原来的进行比较。如果两个键值相同,则说明信息的完整性

被保全。

数字签名:信息发送方可对信息进行电子签名,信息接收方可以对签名进行电子检验。

身份认证交换:进行身份认证交换+时,两个实体交换信息以相互证

明身份。例如,一方实体可以证明他知道一个只有他才知道的秘密。

流量填充:流量填充,!是指在数据流中嵌入一些虚假信息,从而阻止对手企图

使用流量分析。

" 路由控制:路由控制是指在发送方和接收方之间选择并不断改变有效路由,

以避免对手在特定的路由上进行偷听。

- 公证:公证.是指选择一个双方都依赖的第三方控制双方的通信,如此即可避免

否认。为了避免发送方过后否认其曾经提过这样的请求,接收方可以牵涉第三方来保存发送方

的请求。

/ 访问控制:访问控制就是用各种方法,证明某用户具有访问该信息或系统所

拥有的资源的权利。

第二章 传统加密技术

一、密码学基本概念

、密码学0!'是研究信息系统安全保密的科学。

分类:密码编码学0!!'主要研究对信息进行编码1实现对信息的隐蔽。

密码分析学0!'主要研究加密消息的破译或消息的伪造。

、密码编码学系统特征

转换明文为密文的运算类型

所有加密算法都基于两个原理:代替和置换。

代替是将明文中的每个元素(如位、字母、位组或字母组等)映射成另一个元素。

置换是将明文中的元素重新排列。

上述运算的基本要求是不允许有信息丢失(即运算可逆)。

大多数密码体制,也称为乘积密码系统,都使用了多层代替和置换。

所用的密钥数量

对称密码算法(symmetric cipher):加密密钥和解密密钥相同,或实质上等同,即从一个易于

推出另一个,又称秘密密钥算法或单密钥算法。

非对称密钥算法(asymmetric cipher):加密密钥和解密密钥不相同,从一个很难推出另一个

又称公开密钥算法(!$ 2!,公开密钥算法用一个密钥进行加密1而用另一个进行

解密,其中的加密密钥可以公开1又称公开密钥(!$2,简称公钥。解密密钥必须保密1

又称私人密钥(!#2私钥,简称私钥。

处理明文的方式

分组密码(block cipher):将明文分成固定长度的组,用同一密钥和算法对每一块加密,输出

也是固定长度的密文。

流密码(stream cipher):又称序列密码。序列密码每次加密一位或一字节的明文。

二、典型几种古典密码技术

、替代

① 简单代替密码,又称单字母密码:明文的一个字符用相应的一个密文字符代替。

例:凯撒密码:0345356,对字母表的每个字母,用他之后的第三个字母来代替。

基于语言统计规律可破译。

② 多表代替密码:以一系列(两个及以上)代换表依次对明文消息的字母进行代换的方法。

明文中的字符映射到密文空间的字符还依赖于它在上下文中的位置。

与简单代替密码类似,只是映射是一对多的,每个明文字母可以加密成多个密文字母。

当对字母的赋值个数与字母出现频率成比例时。这是因为密文符号的相关分布会近似于平的,

可以挫败频率分析。然而,若明文字母的其它统计信息在密文中仍很明显时,那么同音代替密

码仍然是可破译的。例:57 密码,8 密码

、置换

通过执行对明文字母的置换,取得一种类型完全不同的映射,即置换密码。若该明文被视为一

个比特序列,则置换涉及到用密文比特模式代替明文比特模式

、转轮机

通过多个加密阶段的组合,能使密码分析变得极为困难。将机械转轮用线连起来完成通常的密

码替代;转轮机有键盘和一系列转轮;每个转轮是字母的任意组合;有 9 个位置来完成一种简

单的替代;转轮的输出拴连接到相邻的输入拴。

分组密码和数据加密标准

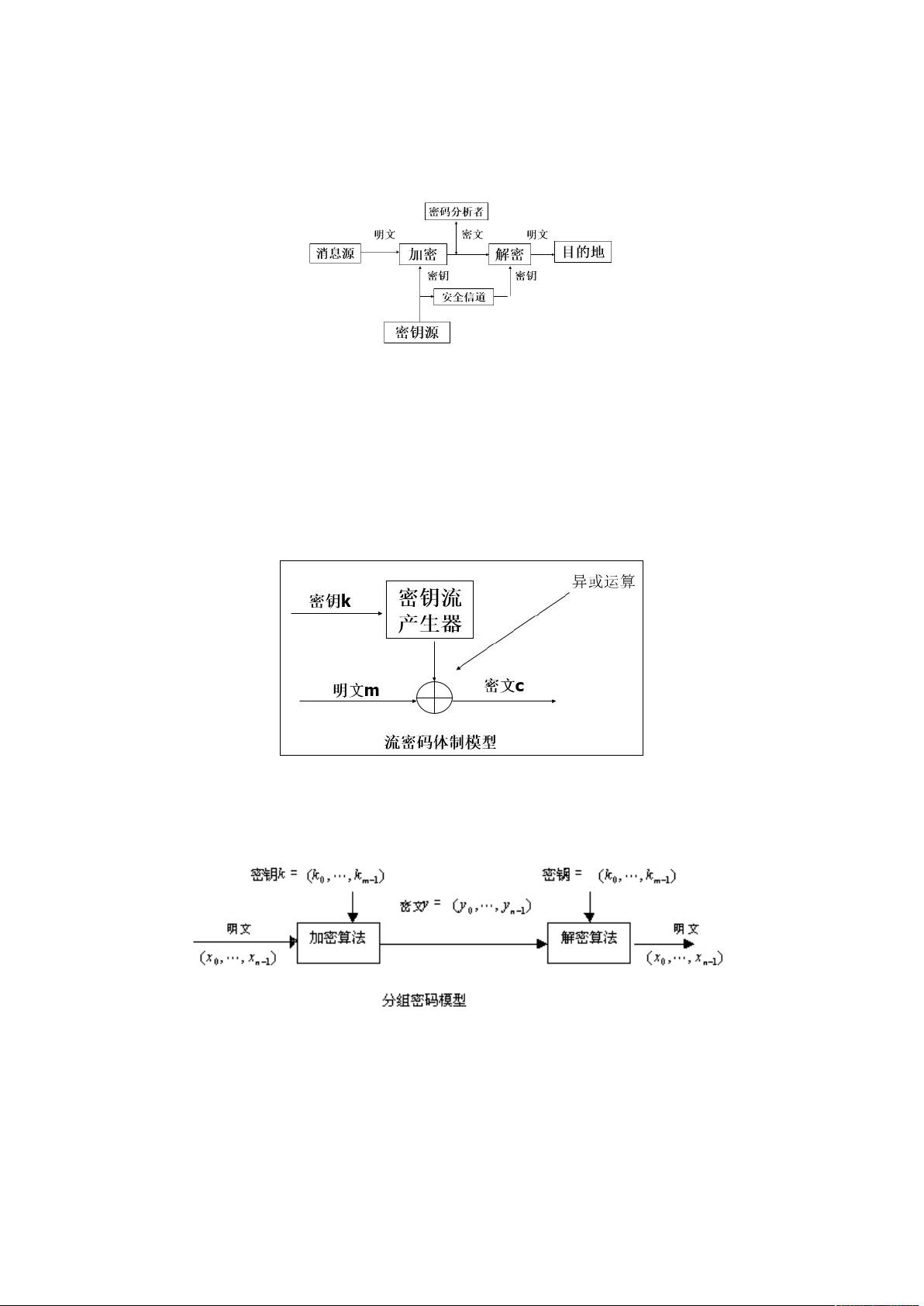

1. 密码系统的模型:

2. 对称加密又叫传统加密或单钥加密,加密密钥能够从解密密钥中推算出来,反过来也

成立。在大多数对称算法中,加密解密密钥是相同的。(所有古典密码都属于对称密码)

(对称算法的加密和解密分别表示为:Ek(M)=C,Dk(C)=M)

3. 单钥体制中,加密密钥和解密密钥是相同的(或可互推算的),系统的保密性取决于

密钥的安全性。

4. 对称算法可分为两类:

a) 一次只对明文中的单个位(有时对字节)运算的算法称为序列算法或序列密码,

流密码。(Vigenere 密码也是流密码)

b) 对明文的一组位进行运算,这些位组称为分组,相应的算法称为分组算法或分组

密码。现代计算机密码算法的典型分组长度为 64 位――这个长度大到足以防止分

析破译,但又小到足以方便作用。

5. 分组密码是将明文消息编码表示后的数字(简称明文数字)序列,划分成长度为 n 的

组(可看成长度为 n 的矢量),每组分别在密钥的控制下变换成等长的输出数字(简

称密文数字)序列。

6. Shannon 引入混淆和扩散这两个术语来刻画任何密码系统的两个基本构件,他关注的是

如何挫败基于统计方法的密码分析。

a) 扩散(Diffusion):明文的统计结构被扩散消失到密文中,,使得明文和密文之间

的统计关系尽量复杂

b) 混乱(confusion):使得密文的统计特性与密钥的取值之间的关系尽量复杂 .从而使

统计分析攻击不能凑效。

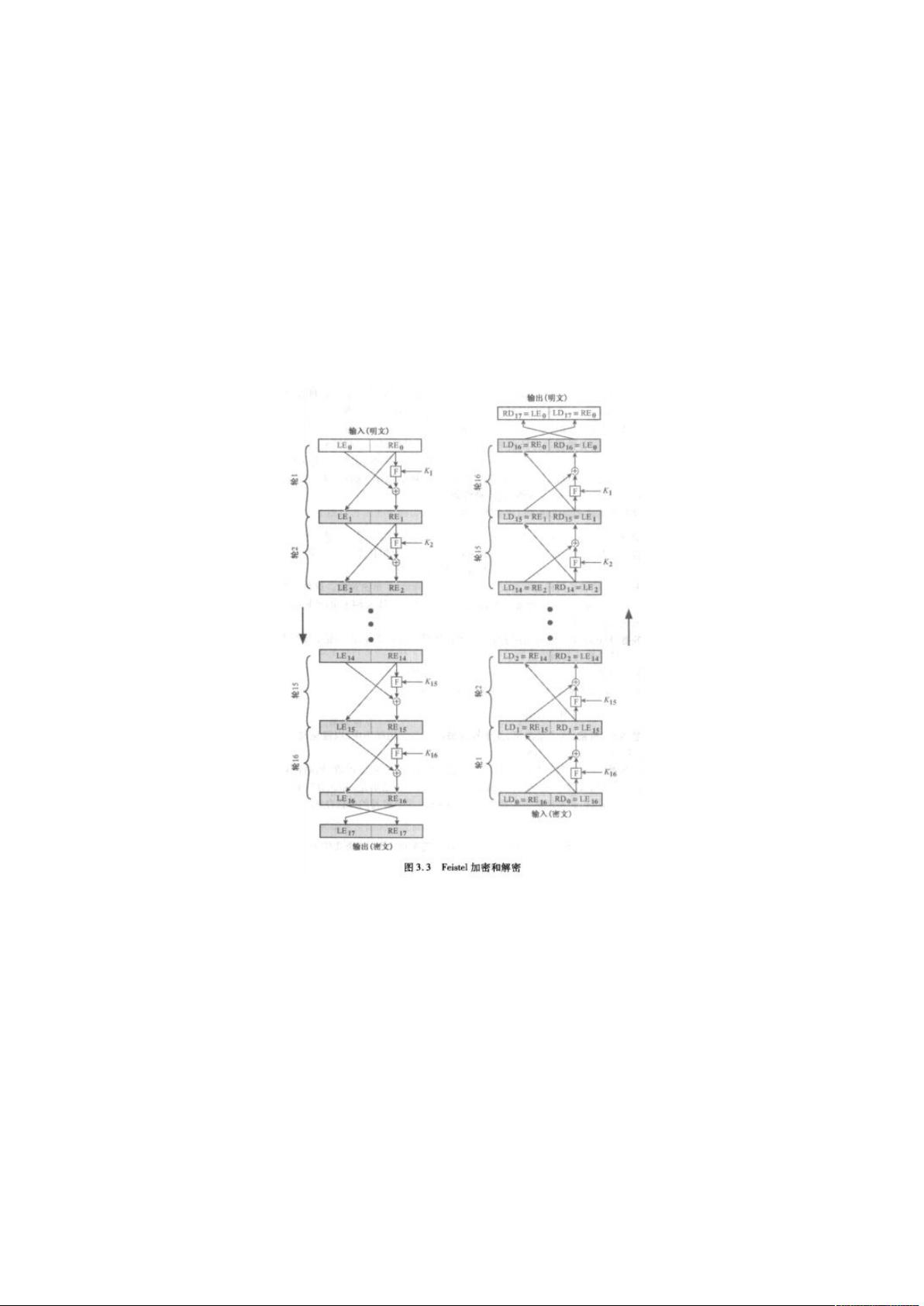

7. Feistel 密码结构:

加密算法的输入是长为 2w 位的明文分组和密钥 K,明文分组被分为等长的两部分 L

0

和

R

0

,这两半数据经过 n 轮迭代后组合成密文分组。第 i 轮迭代的输入 L

i-1

和 R

i-1

来自于上

轮迭代的输出,输入的子密钥 K

i

是由整个密钥 K 推导出的。一般说来,子密钥 K

i

与 K

不同,相互之间也不同。

解密过程本质上和加密过程一致,将密文作为算法的输入,逆序使用子密钥 K

i

。

***Feistel 密码是密码设计的一个主要原则,而不是一个特殊的密码。

8. Feistel 密码结构的具体实现依赖于以下参数:

a) 分组长度(分组越长意味着安全性越高,但是会降低加解密的速度,安全性的增

加来自于更好的扩散性)

b) 密钥长度(密钥越长意味着安全性越高,但是会降低加解密的速度,安全性的增

加来自于更好的抗穷尽攻击能力和更好的混淆性)

c) 迭代轮数(典型值为 16)

d) 子密钥产生算法

e) 轮函数 F

9. 数据加密标准(Data Encryption Standard, DES):

a) 分组加密算法:明文和密文为 64 位分组长度

b) 对称算法:加密和解密除密钥编排不同外,使用同一算法

c) 密钥长度:56 位,但每个第 8 位为奇偶校验位,可忽略

剩余33页未读,继续阅读

DUTzjh

- 粉丝: 6

- 资源: 39

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

最新资源

- 批量文件重命名神器:HaoZipRename使用技巧

- 简洁注册登录界面设计与代码实现

- 掌握Python字符串处理与正则表达式技巧

- YOLOv5模块改进 - C3与RFAConv融合增强空间特征

- 基于EasyX的C语言打字小游戏开发教程

- 前端项目作业资源包:完整可复现的开发经验分享

- 三菱PLC与组态王实现加热炉温度智能控制

- 使用Go语言通过Consul实现Prometheus监控服务自动注册

- 深入解析Python进程与线程的并发机制

- 小波神经网络均衡算法:MATLAB仿真及信道模型对比

- PHP 8.3 中文版官方手册(CHM格式)

- SSM框架+Layuimini的酒店管理系统开发教程

- 基于SpringBoot和Vue的招聘平台完整设计与实现教程

- 移动商品推荐系统:APP设计与实现

- JAVA代码生成器:一站式后台系统快速搭建解决方案

- JSP驾校预约管理系统设计与SSM框架结合案例解析

资源上传下载、课程学习等过程中有任何疑问或建议,欢迎提出宝贵意见哦~我们会及时处理!

点击此处反馈

安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功