没有合适的资源?快使用搜索试试~ 我知道了~

首页计算机网络构建企业级网络方案

计算机网络构建企业级网络方案

需积分: 20 12 下载量 196 浏览量

更新于2023-07-10

评论

收藏 154KB DOC 举报

本次设计主要针对企业网络构建规划方案进行简单设计,对企业网络的组建,各楼层信息点划分,企业网络拓扑图设计,使用防火墙及其设备的介绍,网络安全方案等。

资源详情

资源评论

资源推荐

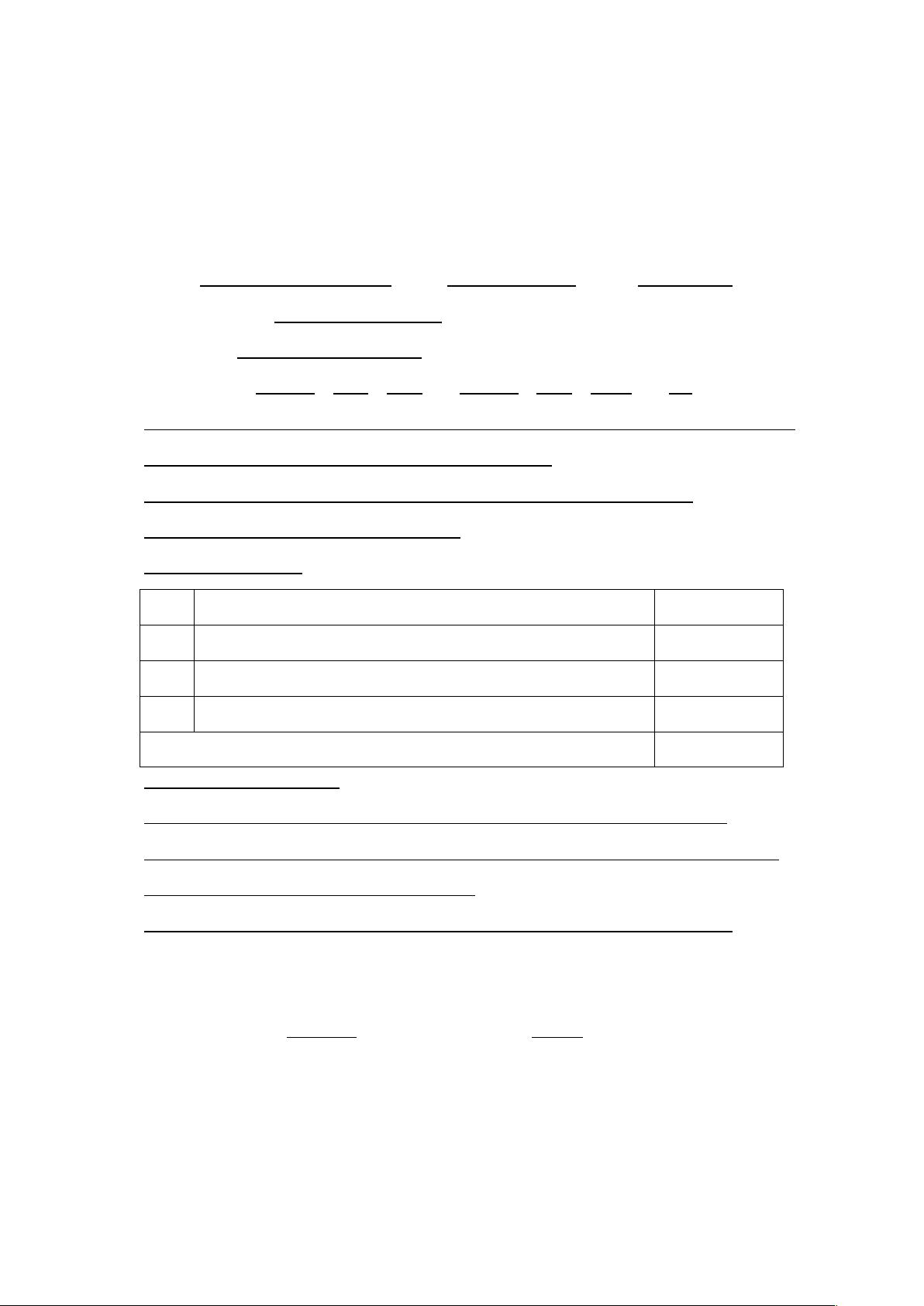

课程设计任务书

2009—2010学年第一学期

专业: 计算机应用技术 学号: 070601143 姓名: 尹晓宁

课程设计名称;计算机网络课程设计

设计题目: 构建企业级网络方案

完成期限:自 2009 年 12 月 14 日至 2009 年 12 月 20 日共 1 周

设计目的:构建企业网络,绘制拓扑结构,规划整个企业运行的网络,并进行日

常的维护 。

功能要求:根据企业需求,构建企业局域网网络,达到通信的目的。

一、 设计的任务: 企业上网方案的设计

二、 进度安排:

序号 阶段内容 所需时间

1

布置任务及调研 2天

2

系统分析与设计 2天

3

调试及报告撰写 3天

合 计 7天

三、 主要参考资料;

[1] 谢希仁 . 计算机网络教程 . 北京:人民邮电出版社 , 2006.

[ 2 ] P e t e r s o n L . L . a n d D a v i e B . S . C o m p u t e r N e t w o r k s A S y s t e m A p p r o c h M o r g a n

Kaufmann . 北京: 机械工业出版社, 2000.

[ 3 ] 雷振甲 . 网络工程师教程 . 北京:清华大学出版社 , 2004.

指导教师(签字): 教研室主任(签字):

批准日期: 年 月 日

摘 要

针对该企业深刻认识到业务要发展,必须提高企业的内部核心竞争力,而建立一个方

便快捷安全的通信网络综合信息支撑系统,已迫在眉睫。

根据该企业的行业特点和用户需求,从实际出发,制定合理的设计原则和行之有效的

方案。从现场勘察,到各个步骤的规划,每一步做到缜密的设计。

本次设计主要针对企业网络构建规划方案进行简单设计,对企业网络的组建,各楼层

信息点划分,企业网络拓扑图设计,使用防火墙及其设备的介绍,网络安全方案等。

关键词:企业网络,安全,天融信防火墙

目 录

第一章 企业内网现状描述......................................................................................................................................1

第二章 企业内网安全需求分析..............................................................................................................................2

第三章 企业内网安全方案设计原则......................................................................................................................2

3.1 安全体系结构..............................................................................................................................................2

3.2 安全方案设计原则......................................................................................................................................3

3.2.1 需求、风险、代价平衡的原则.......................................................................................................3

3.2.2 综合性、整体性原则......................................................................................................................4

3.2.3 一致性原则.......................................................................................................................................4

3.2.4 易操作性原则...................................................................................................................................4

3.2.5 适应性及灵活性原则......................................................................................................................4

3.2.6 多重保护原则...................................................................................................................................4

第四章 内网安全技术实现方案..............................................................................................................................5

4.1 物理安全......................................................................................................................................................5

4.2 网络安全......................................................................................................................................................6

4.2.1 网络结构安全...................................................................................................................................6

4.2.2 访问控制...........................................................................................................................................7

4.2.3 入侵检测...........................................................................................................................................9

4.2.4 病毒防护.........................................................................................................................................10

4.2.5 数据备份与恢复.............................................................................................................................10

4.3.1.安全管理原则.................................................................................................................................11

4.3.2.安全管理的实现.............................................................................................................................12

第五章 安全设备配置............................................................................................................................................12

5.1 企业内网网络安全拓扑图........................................................................................................................13

5.2 企业内网网络安全设备配置列表............................................................................................................13

第六章 附件............................................................................................................................................................14

6.1 防火墙产品介绍........................................................................................................................................14

6.2 天融信安全服务介绍................................................................................................................................16

6.2.1 专业的安全服务描述.....................................................................................................................16

6.2.2 服务范围.........................................................................................................................................18

6.2.3 服务方式.........................................................................................................................................18

6.2.4 服务实现目标.................................................................................................................................18

6.2.5 服务标准和规范.............................................................................................................................18

总结..........................................................................................................................................................................20

主要参考资料..........................................................................................................................................................21

第一章 企业内网现状描述

企业内网由于网络建设时间比较早,网络设备比较老,很多现在先进的网络技术支持

的不是很好,导致了结构的划分上不是很清晰,但大致可以分为六个组成部分,即;核心

骨干区、内网用户区、数据库服务器区、应用服务器区、WEB 服务器区和软件服务器区。

核心骨干区由两台 IBM8265 三层交换机组成,其中一台通过千兆光纤下联到各种楼层交换

机,形成了内网用户区;另外一台通过 155M 光纤下联到 2810 交换机,2810 交换机通过

100M 以太接口与各类软件服务器相联形成了软件服务器区;2810 交换机通过一条 100M

以太线路连接到 Catalyst3550 交换机,Catalyst3550 通过 100M 以太接口与各类 WEB 服务器

相联形成了 WEB 服务器区;IBM8265 通过一条 100M 以太线路连接到 Catalyst3548 交换机,

Catalyst3548 通过 100M 以太接口连接各类数据库服务器,形成了数据库服务器区;另外

IBM8265 通过 100M 以太接口直接连接各类应用服务器,形成了应用服务器区。所有的内

部数据都在核心层进行快速的交换/路由,以保证整个企业内网高效、快捷、安全的运转。

第二章 企业内网安全需求分析

企业内网为企业内网系统业务的开展带来了极大的方便 但随着网络应用的扩大和网络。

设备的老化,网络安全风险也变得更加严重和复杂,原来运转正常的网络现在经常发生网

络故障,严重影响了内部业务的开展 原来由单个计算机安全事故引起的损害可能传播到其。

它系统和主机,引起大范围的瘫痪和损失;另外,加上一些人缺乏安全控制机制和对网络

安全政策及防护意识的认识不足,这些风险可谓日益加重 这些风险由多种因素引起。 ,与网

络系统结构和系统的应用等因素密切相关。

在目前的网络中已经部署了一些安全产品,例如防病毒软件、防火墙系统等 原来清华。

德实公司的四台防火墙设备,在访问控制方面已经有了基本的防护功能,但设备的部署不

是很合理,没有充分发挥防火墙的访问控制功能,只有小部分服务器得到了防火墙的保护,

大部分服务器没有任何防护措施,完全暴露在公开网络中,其安全度可想而知 我们根据业。

务的需求重新划分了新的网络安全域,在核心交换机和数据库安全域之间没有任何的安全

防护,而这些数据又是网络中的核心,一旦数据发生问题这个的业务都会受到影响,所以

保护这些数据的安全是重中之重 因此为了保证。 企业内部网络系统的安全、稳定、高效的运

转,有必要对其网络安全进行专门设计。

第三章 企业内网安全方案设计原则

3.1 安全体系结构

网络安全的总体设计思想是围绕 MPDR2 模型的,要实现企业网络系统的安全,就要

从保护、检测、响应、恢复及管理五个方面对纵向网信息系统建立一套全方位的信息保障

体系。

P(Protection):防护 D(Detection):扫描、检测 R(Response):回应

R(Recovery):恢复/备份 M(Management):管理

保护;安全保护技术包括访问控制技术、身份认证技术、加密技术、数字签名技术、

系统备份等 信息系统的保护是安全策略的核心内容。 。

检测;检测的含义是对信息传输内容的可控性的检测,包括对信息平台访问过程的检

测,对违规与恶意攻击的检测,对系统与网络弱点与漏洞的检测等等 检测使信息安全环境。

从单纯的被动防护演进到积极防御,从概念化安全对策演变到在对整体安全状态认知基础

上的有针对性的对策,并为进行及时有效的安全响应以及更加精确的安全评估奠定了基础。

回应;响应是保证在任何时候信息平台能高效正常运行,要求安全体系提供有力的响

应机制 包括在遇到攻击和紧急事件时及时采取措施。 ,例如关闭受到攻击的服务器;反击进

行攻击的网站;按系统的安全状况加强和调整安全措施等等。

恢复;狭义的恢复指灾难恢复,在系统受到攻击的时候,评估系统受到的危害与损失,

按紧急响应预案进行数据与系统恢复,启动备份系统恢复工作等 广义的恢复还包括灾难生。

存等现代新兴学科的研究 保证信息系统在恶劣的条件下。 ,甚至在遭到恶意攻击的条件下,

仍能有效地发挥效能。

管理;管理是实现整个网络系统安全的重要保证,有了安全网络环境,但缺乏有效的

安全管理,安全就很难得以维持,只有建立严格安全管理制并强制执行,才能适应网络安

全的动态性和整体性。

网络安全是一个整体目标 如果全面的保护仍然不能确保安全。 ,就需要检测来为响应创

造条件;有效与充分地响应安全事件 将大大减少对保护和恢复的依赖。 ;恢复能力是在其它

措施均失效的情形下的最后保障机制 因此。 ,要在网络上构筑有效的安全保障体系,必须投

入必要的资源,全面加强五个方面的技术与管理,实现整体网络的安全目标。

3.2 安全方案设计原则

在对企业内网进行网络系统安全方案的设计和规划时,我们遵循以下原则:

3.2.1 需求、风险、代价平衡的原则

对任何一个网络,绝对安全难以达到,也不一定是必要的 对一个网络要进行实际的研。

究(包括任务、性能、结构、可靠性、可维护性等),并对网络面临的威胁及可能承担的风

险进行定性与定量相结合的分析,然后制定相应的规范和措施,确定系统的安全策略。

剩余22页未读,继续阅读

LHY127

- 粉丝: 1

- 资源: 5

上传资源 快速赚钱

我的内容管理

收起

我的内容管理

收起

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

会员权益专享

最新资源

- RTL8188FU-Linux-v5.7.4.2-36687.20200602.tar(20765).gz

- c++校园超市商品信息管理系统课程设计说明书(含源代码) (2).pdf

- 建筑供配电系统相关课件.pptx

- 企业管理规章制度及管理模式.doc

- vb打开摄像头.doc

- 云计算-可信计算中认证协议改进方案.pdf

- [详细完整版]单片机编程4.ppt

- c语言常用算法.pdf

- c++经典程序代码大全.pdf

- 单片机数字时钟资料.doc

- 11项目管理前沿1.0.pptx

- 基于ssm的“魅力”繁峙宣传网站的设计与实现论文.doc

- 智慧交通综合解决方案.pptx

- 建筑防潮设计-PowerPointPresentati.pptx

- SPC统计过程控制程序.pptx

- SPC统计方法基础知识.pptx

资源上传下载、课程学习等过程中有任何疑问或建议,欢迎提出宝贵意见哦~我们会及时处理!

点击此处反馈

安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功

评论0