网络安全实验报告:SQL注入到堆原理分析

需积分: 0 7 浏览量

更新于2024-07-01

1

收藏 3.51MB PDF 举报

"该资源是一份来自中国矿业大学计算机学院2017级信息安全专业的本科生袁孝健的网络攻防课程报告,涵盖了SQL注入、XML注入、跨站脚本攻击、文件上传漏洞以及PHP代码审计等多个实验内容,并深入探讨了堆原理及调试技术。报告详细分析了各种安全漏洞的工作原理、识别方法以及利用方式,旨在提升学生的网络安全防御能力。"

在报告中,袁孝健详细阐述了以下几个关键知识点:

1. SQL注入:这是一种常见的网络安全问题,发生在应用程序未能充分过滤或验证用户输入时。通过Less-1至Less-10的实验,学生可以了解如何利用SQL注入漏洞获取敏感信息、执行未授权操作甚至完全控制数据库。

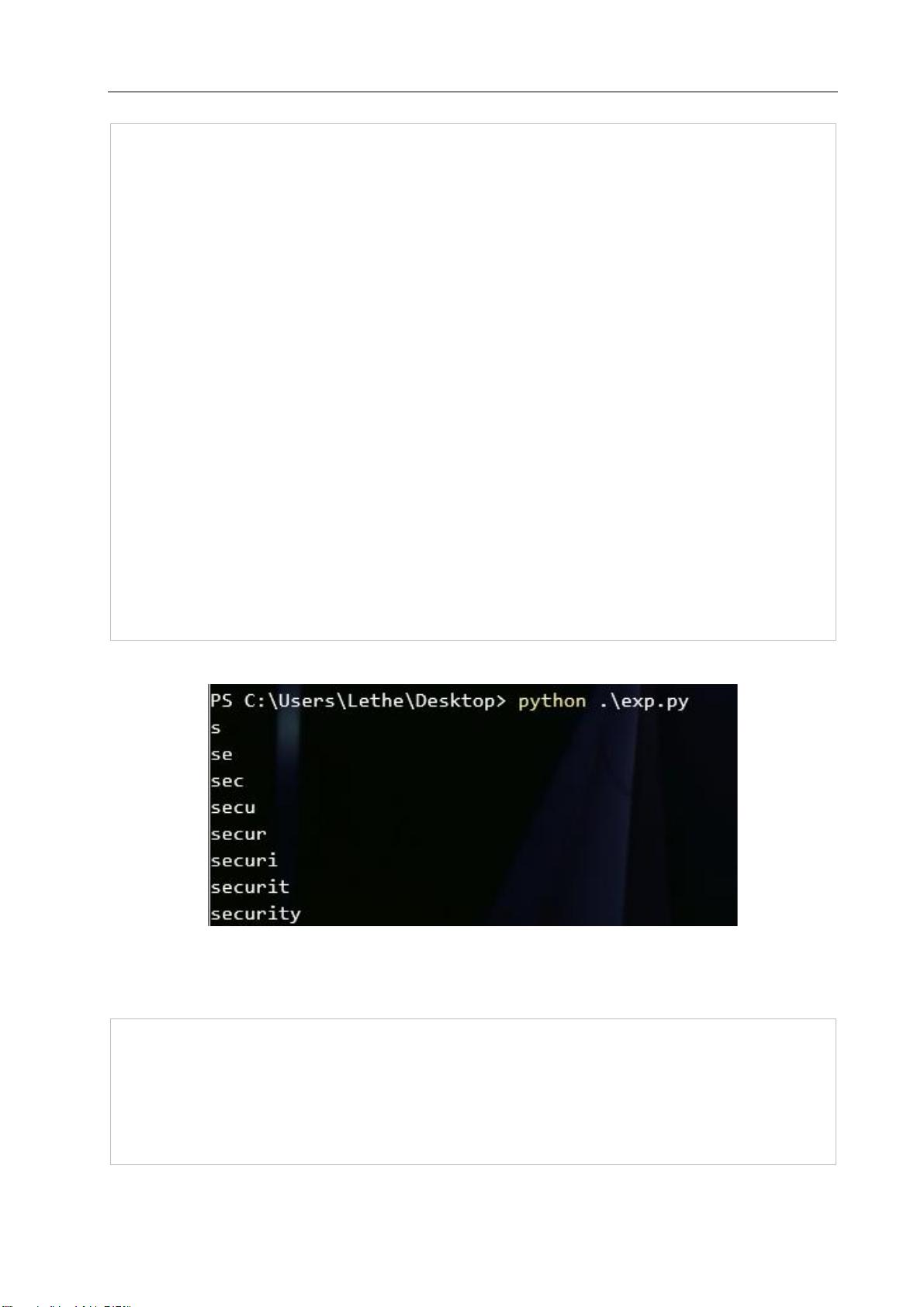

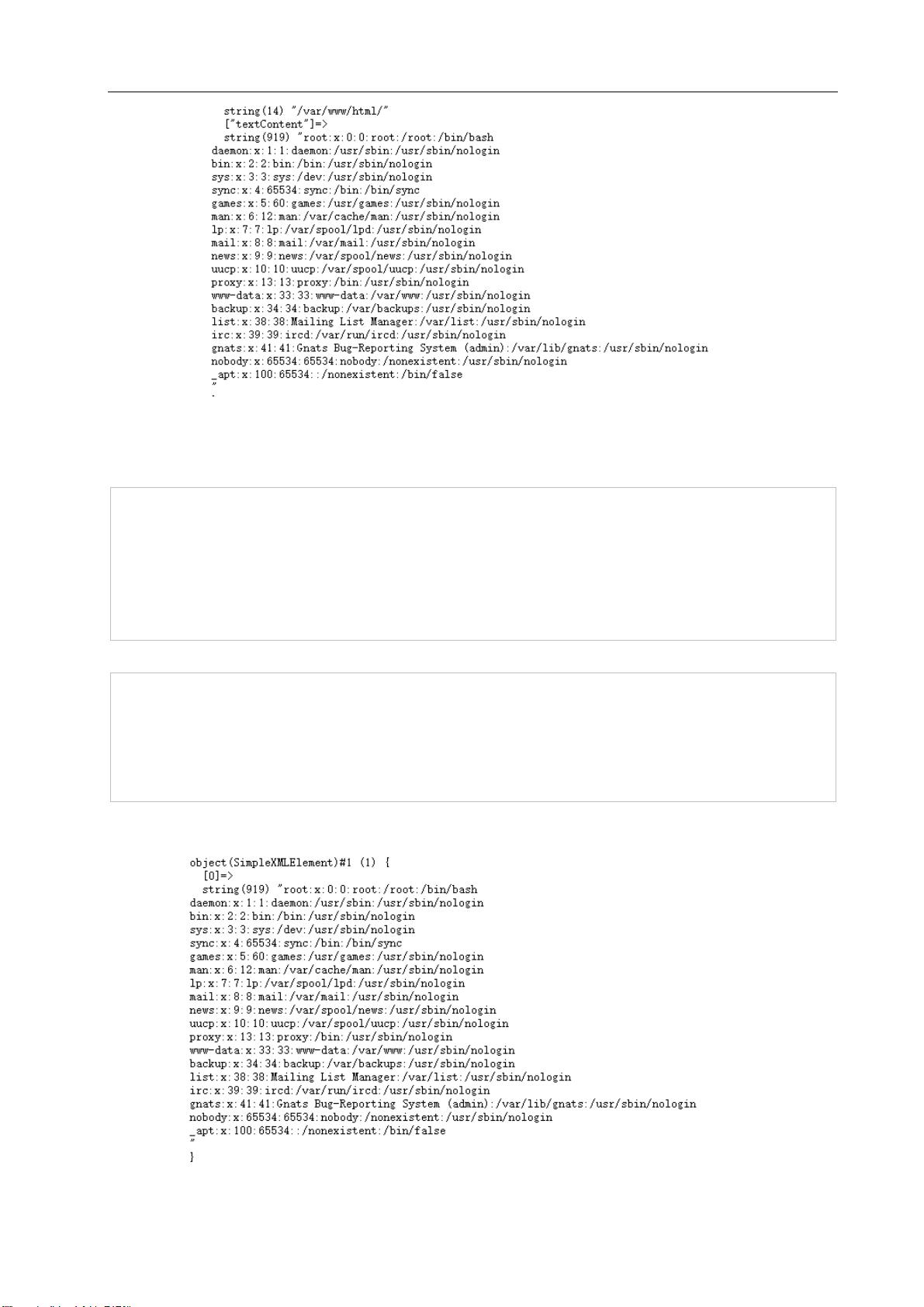

2. XML注入:报告讨论了DOMDocument、SimpleXMLElement和simplexml_load_string等函数的使用,以及如何利用Blind XXE(盲XML外部实体)进行攻击。这些实验让学生理解XML数据处理中的潜在风险。

3. 跨站脚本攻击(XSS):报告通过Level1到Level17的实验,演示了非持久性、存储型和DOM-based XSS的不同类型,以及如何防护和利用这些漏洞。

4. 文件上传漏洞:Pass-01到Pass-06的实验让学生掌握如何检测和利用文件上传漏洞,了解服务器上恶意文件的上传和执行机制。

5. PHP代码审计:报告特别提到了`in_array`和`filter_var`函数的潜在缺陷,这些函数在不正确使用时可能导致安全漏洞。同时,5.3部分讲解了实例化任意对象漏洞,这是PHP中一种允许攻击者创建或控制任何类实例的安全风险。

6. 函数调用栈帧调试:报告涵盖了不同的调用约定,如cdecl、stdcall、fastcall和thiscall,这些是理解程序执行和调试的关键。

7. 堆原理调试:这部分详细介绍了堆的工作原理,包括如何识别堆表、堆块的分配和释放、堆块的合并以及快表的使用,这些都是理解内存管理漏洞和堆溢出的基础。

8. 堆溢出利用:通过DWORDSHOOT案例,学生学习了如何利用堆溢出进行攻击,这是高级安全分析和漏洞利用技术的一部分。

这份报告全面地覆盖了网络安全攻防中的关键概念和技术,对于提高学生的实战能力和理论理解具有极大的帮助。

2022-08-03 上传

2022-08-03 上传

2024-01-24 上传

186 浏览量

244 浏览量

2024-01-24 上传

2022-07-25 上传

281 浏览量

Asama浅间

- 粉丝: 889

最新资源

- 深度探索JavaScript:专业开发实战技巧

- ActionScript 3.0 Cookbooks中文版:深度探索富互联网应用开发

- OSWorkflow 中文手册 v2.8:经典工作流解决方案

- Windows Workflow Foundation实战:C#和XAML示例

- MyEclipse 6 Java 开发中文教程:从入门到实战

- 单片机实践探索:35个创新实验案例

- Struts框架详解:构建高效Web应用

- DWR框架集成与JSF:AJAX开发教程

- 理解Cisco策略路由:实现灵活转发与QoS

- ASP.NET开发中的‘三层结构’详解与实践

- J2EE轻量级开发:框架选择与挑战

- PowerBuilder应用开发与事务管理实践

- IBM DB2 UDB 9 存储过程SQL参考指南

- IBM DB2 UDB 9 for Linux, UNIX, Windows: Command Reference

- Linux编程入门:硬件基础与软件架构探索

- JAVA网络编程:C/S模式与SOCKET实现