数据库权限设计:RBAC与ACL模型解析

"数据库权限设计原理"

在设计数据库权限时,关键在于理解并处理"Who对What进行How的操作"这一逻辑表达式。这涉及到确定哪个用户或角色可以对哪些资源执行特定的操作。权限设计需要考虑多种因素,如系统的维护性、灵活性和完整性,以适应不同项目的需求。

2.1权限设计原则

权限设计应遵循一些核心原则,以确保系统既易于理解和管理,又具有足够的弹性来应对变化。这些原则包括:

- 直观性:权限分配应清晰易懂,方便最终用户和管理员理解与操作。

- 简单性:尽量减少概念的复杂度,简化功能,避免试图通过一个系统解决所有权限问题。

- 扩展性:设计应允许权限系统随着需求的增长和变化而扩展,例如通过组的继承来避免权限的重复定义。

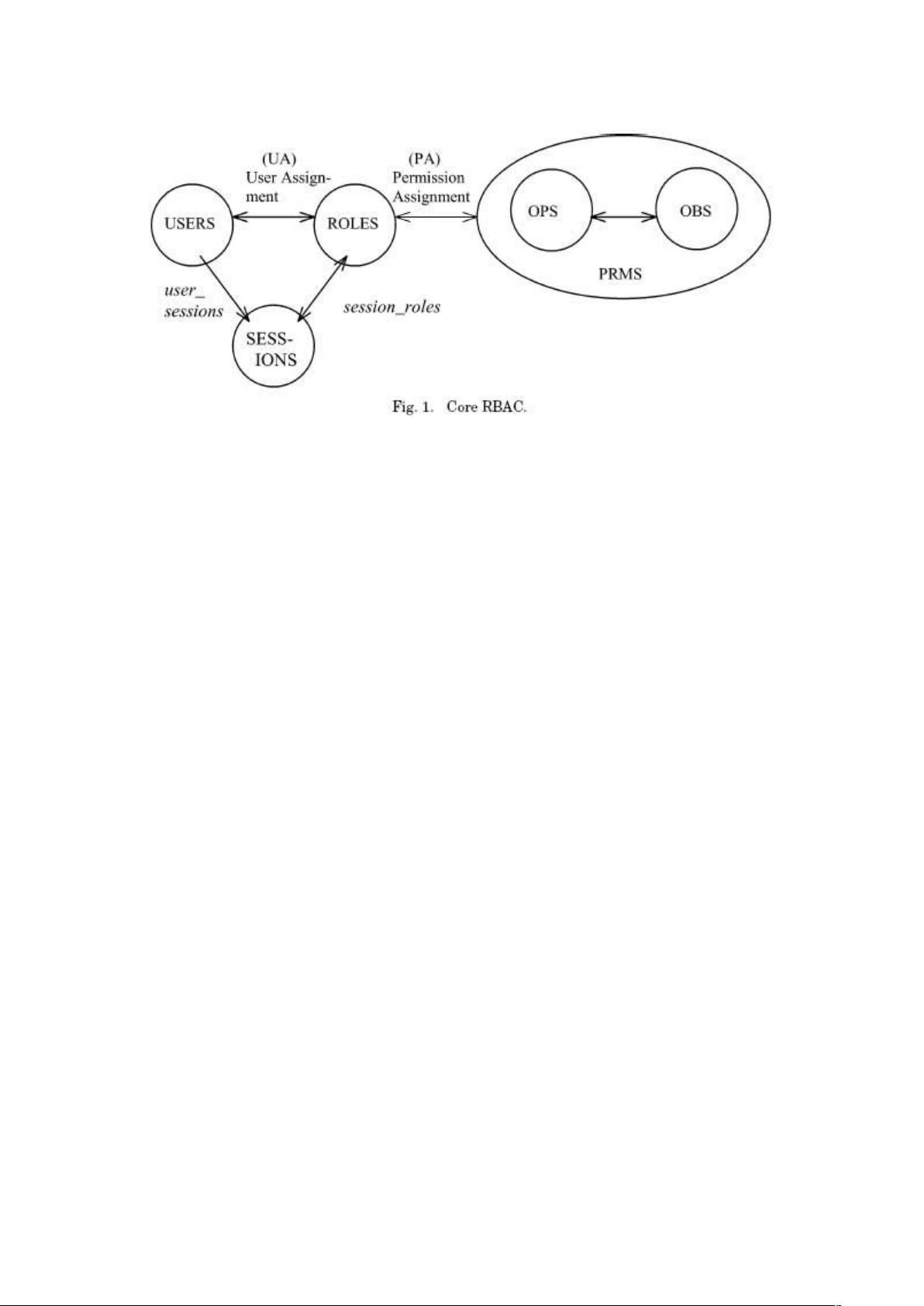

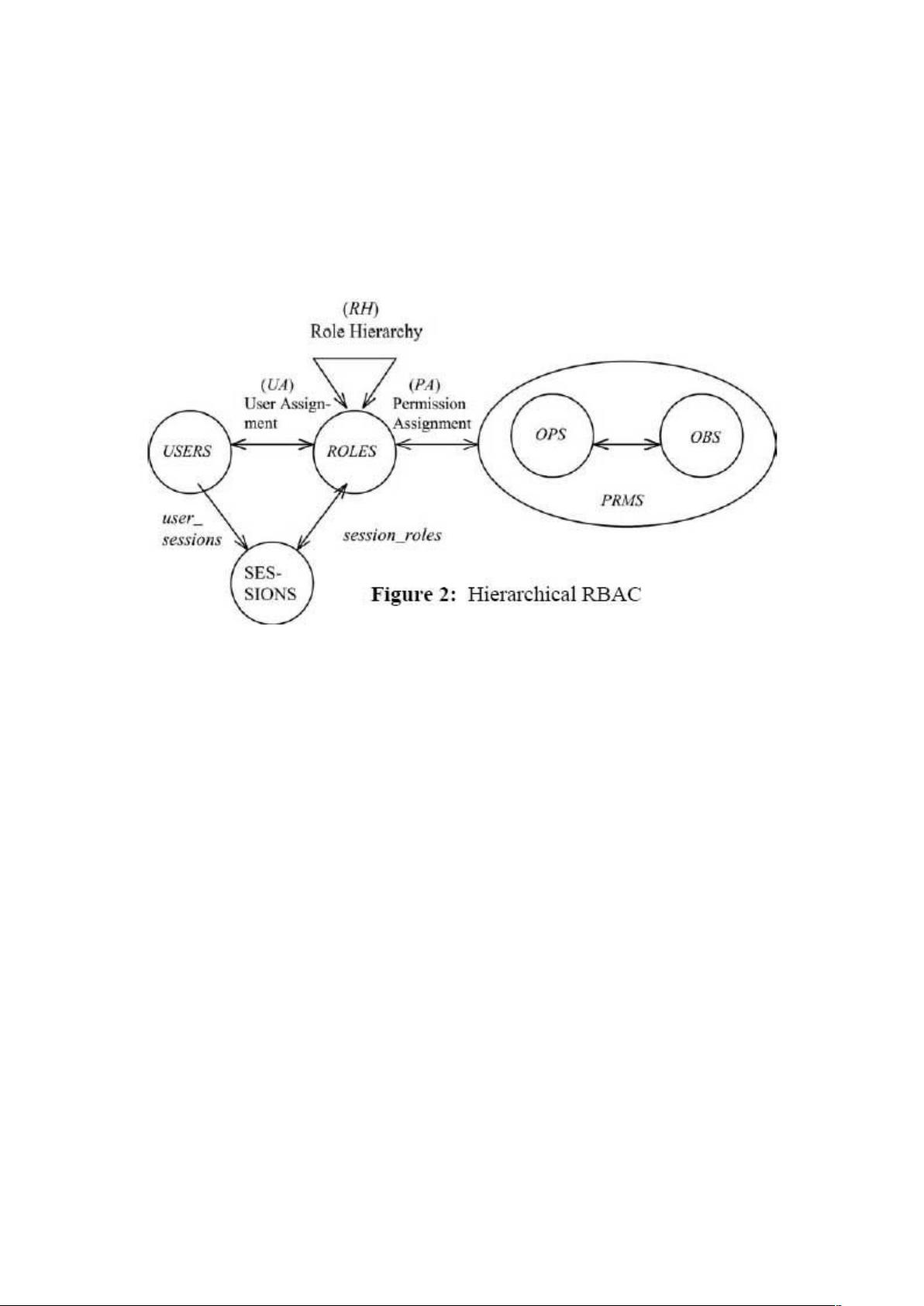

2.2 RBAC(Role-Based Access Control)模型

RBAC模型是当前企业环境中广泛采用的访问控制方法,它通过角色来管理权限,降低了授权管理的复杂性,并提供了对企业安全策略的灵活性。RBAC模型包含三个主要概念:角色、用户和权限。用户通过被分配到特定的角色来获得相应的权限,这样可以在不直接修改用户权限的情况下调整权限结构。

3.1 ACL(Access Control List)

ACL是一种自主型访问控制方法,常见于许多信息系统中,用于定义用户对资源的访问权限。通过ACL,可以详细指定每个用户或用户组对特定对象的读、写和执行权限。

在实际应用中,权限设计需要综合考虑以下几点:

- 根据项目需求选择合适的访问控制方法,如DAC(自主型)、MLS(强制型)或RBAC(角色型)。

- 设计权限体系时,要区分业务逻辑和权限逻辑,确保权限系统服务于业务流程。

- 权限的粒度控制,确保既不过于细化导致管理复杂,也不过于粗放导致安全性下降。

- 考虑权限的动态调整,随着用户角色的变化或业务规则更新,权限系统应能快速响应。

- 保护敏感数据和关键操作,限制非授权用户的访问,以保障系统的安全性。

通过理解这些基本原理和模式,开发者可以设计出既安全又适应性强的数据库权限系统,以满足各种复杂的企业应用场景。

点击了解资源详情

点击了解资源详情

点击了解资源详情

2009-09-28 上传

2012-12-26 上传

2010-06-09 上传

2010-06-12 上传

2022-06-05 上传

2022-06-08 上传

sinat_24256099

- 粉丝: 0

- 资源: 1

最新资源

- chef-chruby:chruby实用程序的厨师食谱

- Sitecore.Services.Client-boilerplate:非常简单的实体服务实现(包括控制器,存储库,模型等)

- hwkim94.github.io:数据

- js代码-笔试代码提交 sample

- SoapyPlutoSDR:此存储库移至pothoswareSoapyPlutoSDR

- nano-2.9.1.tar.gz

- NALab2

- lulu888

- imgsize:一个简单的Web应用程序,用于调整图像大小

- HelloID-Conn-Prov-Source-PowerSchool-SIS-Students:PowerSchool SIS-来源-学生

- 美萍诊所管理系统标准版

- advanced-nodejs

- nano-2.7.3.tar.gz

- Just A Lovely Little Adventure-开源

- cipher-crypt:被时间遗忘的密码的加密墓

- wap-pp.github.io