SpringCloudZuul在微服务架构中的关键角色与实践

131 浏览量

更新于2024-08-28

收藏 976KB PDF 举报

"本文主要探讨了SpringCloud微服务架构中的全链路实践,特别是SpringCloudZuul在其中的关键作用。作者提到了SpringCloud的强大生态和便捷性,并表示会在后续内容中详细介绍各个组件的使用。文章核心聚焦于Zuul的Filter过滤器,包括pre、route、post和error四种类型的过滤器,以及它们在实际应用中的作用。同时,文章还涉及了oAuth2.0JWT的授权验证实现策略,即授权验证可以在后端服务中或Zuul中完成。"

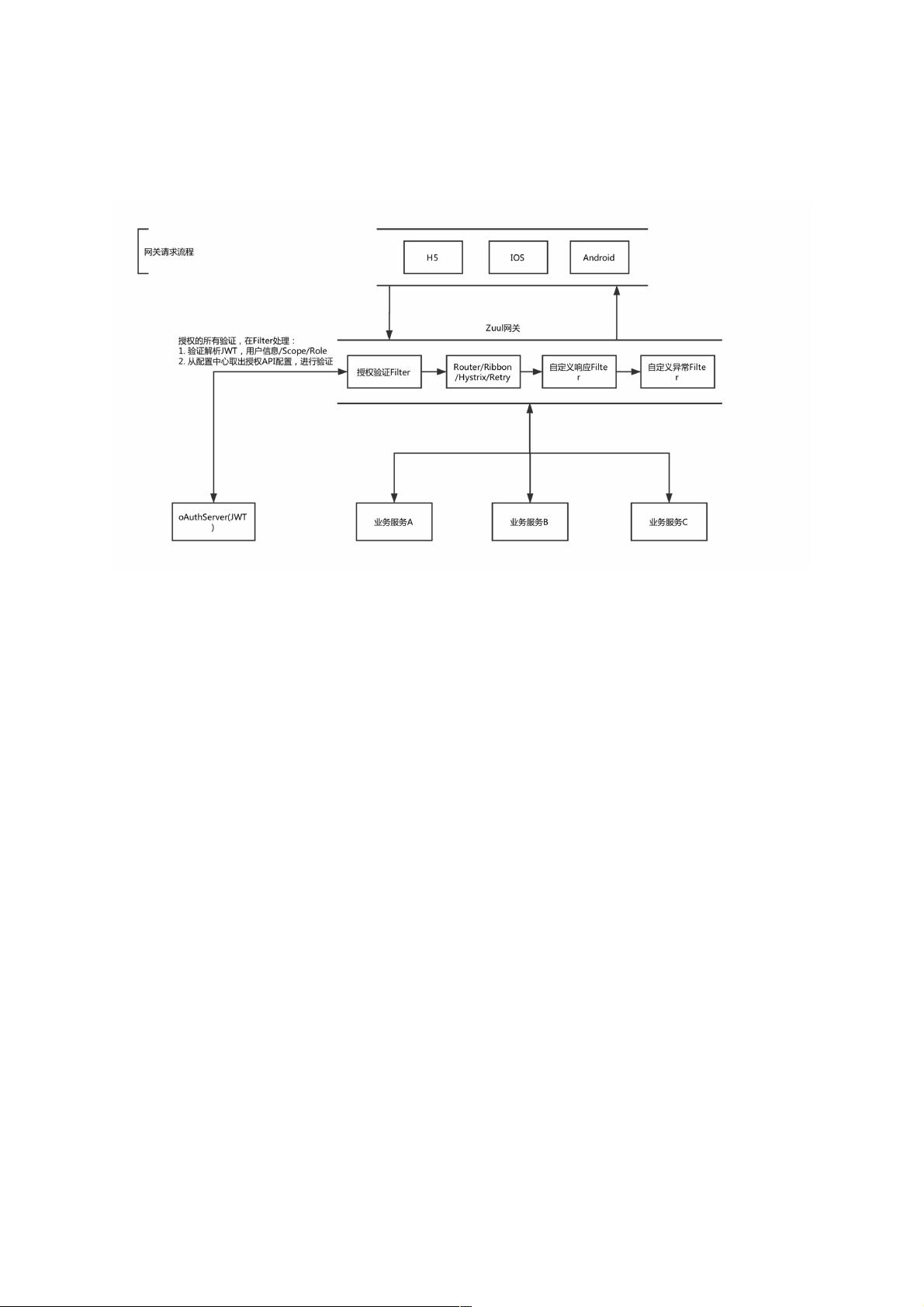

SpringCloud微服务架构全链路实践是一篇关于企业级微服务实战的文章,其中重点讨论了SpringCloud的核心组件之一——SpringCloudZuul。SpringCloudZuul作为边缘服务和API网关,扮演着连接客户端与微服务集群的重要角色。它不仅提供路由转发功能,还集成了负载均衡、熔断和重试等机制,增强了系统的稳定性和可靠性。

在Zuul的过滤器机制中,预过滤器(pre)在请求被路由之前运行,常用于身份验证和安全检查,如文中提到的AccessTokenFilter,用于oAuth2.0JWT的授权验证。路由过滤器(route)在确定目标服务并进行路由时执行,虽然文中未详细展开,但在实际应用中可能涉及动态路由策略。后过滤器(post)在请求成功路由到后端服务后运行,通常用于统一响应格式,例如CustomResponseFilter。错误过滤器(error)则在其他过滤器出现异常时执行,用于捕获和处理错误,如CustomErrorFilter,用于返回统一的错误信息。

关于oAuth2.0JWT的授权验证,文章提出了两种实现方式。一种是在每个后端服务中配置为ResourceServer,每个服务都需要处理授权,而Zuul仅负责转发。另一种是将Zuul作为ResourceServer,后端服务无需处理,由Zuul执行JWT的解析和验证,确保请求API的权限匹配。

这篇文章揭示了SpringCloudZuul在微服务架构中的关键地位,以及如何利用其过滤器特性来实现安全、高效的服务调用。通过理解这些实践,开发者可以更好地设计和优化自己的微服务系统。

559 浏览量

1094 浏览量

369 浏览量

223 浏览量

137 浏览量

2025-01-09 上传

184 浏览量

2024-11-08 上传

2024-11-08 上传

weixin_38698174

- 粉丝: 3

- 资源: 980

最新资源

- MacPlayer64bit22d-苹果电脑播放器

- 支持图文点击全屏左右切换的jquery瀑布流效果

- phaser-plugin-advanced-timing:显示FPS,帧间隔和性能信息。 移相器2CE

- JS-CSS-Clock:显示实时的模拟时钟。 专为CSS和JavaScript的实践而设计

- WebAccess实战技巧一:按钮条的制作方法.rar

- connmap:connmap是X11桌面小部件,可在世界地图上显示当前网络对等设备的位置(仅使用i3wm进行了测试)。用C和libcairo制成

- 热敏传感器模块(4线制).rar

- 火车头同义词替换库伪原创词库共计16w词

- -演示移动格子

- 带模拟 退火 的 RJMCMC //随机过程_MATLAB_代码_下载

- myPortfolio:React灵敏的投资组合

- 4-互联网(含16).rar

- commons-io2.6.jar

- Construindo-o-seu-primeiro-jogo--de--naves-DIO

- 西门子 Smart Line 精彩系列面板宣传册.zip

- neurolib:易于为计算神经科学家进行全脑建模:brain::laptop::woman_scientist_dark_skin_tone: