强化服务器安全:iptables防火墙配置实例解析

需积分: 11 18 浏览量

更新于2024-07-19

收藏 841KB PDF 举报

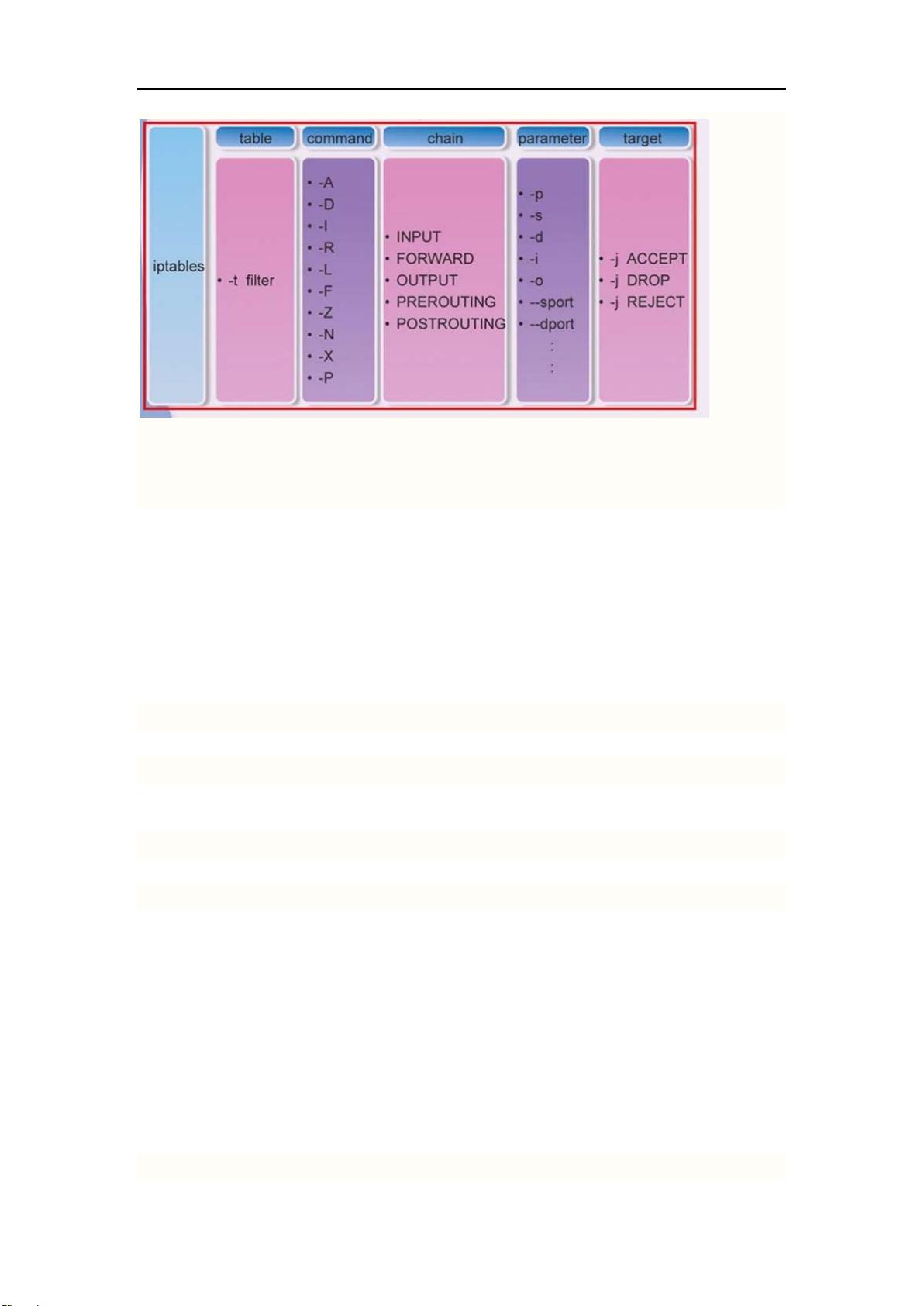

本文档详细介绍了如何通过配置iptables防火墙来增强服务器的安全性,适合对网络安全有一定了解但希望进一步提升服务器防护能力的读者学习。iptables,即Internet Protocol Table,是Linux系统中的一个强大的网络包过滤和管理工具,由内核组件netfilter和用户空间工具iptables共同构成。

首先,我们来了解一下iptables的基本概念。netfilter是内核级的网络包过滤框架,它定义了一系列的信息包过滤表,包含了用于控制包处理的规则集。iptables则是用户空间的应用,它提供了易于使用的命令行界面,使得用户可以方便地添加、修改或删除这些规则,而无需重启系统。

iptables主要包含三个核心表:

1. **filter** 表:主要用于数据包过滤,包括input、output和forward三个规则链。input链处理进入本机的数据包,output链处理发出的数据包,而forward链则处理转发的数据包,比如路由。

2. **nat** 表:涉及网络地址转换(NAT),包括prerouting、postrouting和output链。prerouting链在数据包到达目的地之前进行地址转换,常用于实现DNAT,即将内网的服务端口映射到外部网络。postrouting链则在数据包离开内部网络时进行地址变换。

3. **mangle** 表:主要用于修改数据包内容,进行流量整形或添加标识,它包含INPUT、OUTPUT、NAT、POSTROUTING和PREROUTING五个规则链。例如,通过mangle表的PREROUTING链,可以对数据包的目的地址进行修改,实现网络地址转换的功能。

接下来,文档提供了四个具体的实战案例,帮助读者更好地理解和运用iptables:

- **例1**:保护公司Web服务器。通过iptables配置,可以限制特定IP地址对服务器的访问,确保只有授权的客户端能够连接。

- **例2**:利用iptables搭建路由器,通过SNAT(Source Network Address Translation)功能,让内部网络的机器能够通过路由器的公共IP地址访问互联网。

- **例3**:限制访问,针对某个IP地址或地址范围设置访问策略,提高服务器安全性。

- **例4**:使用DNAT功能,将内网Web服务器的端口映射到路由器的外网端口,实现内外部网络的通信。

在配置iptables时,需要注意规则的顺序和策略选择,以确保网络流量按照预期的方式流动,并且遵循最小权限原则,只允许必要的通信通过。总结来说,掌握iptables的配置方法对于保护服务器免受攻击,优化网络流量,以及实现灵活的网络策略至关重要。

点击了解资源详情

点击了解资源详情

点击了解资源详情

点击了解资源详情

点击了解资源详情

点击了解资源详情

点击了解资源详情

点击了解资源详情

点击了解资源详情

machen_smiling

- 粉丝: 507

- 资源: 1984

最新资源

- 全国江河水系图层shp文件包下载

- 点云二值化测试数据集的详细解读

- JDiskCat:跨平台开源磁盘目录工具

- 加密FS模块:实现动态文件加密的Node.js包

- 宠物小精灵记忆配对游戏:强化你的命名记忆

- React入门教程:创建React应用与脚本使用指南

- Linux和Unix文件标记解决方案:贝岭的matlab代码

- Unity射击游戏UI套件:支持C#与多种屏幕布局

- MapboxGL Draw自定义模式:高效切割多边形方法

- C语言课程设计:计算机程序编辑语言的应用与优势

- 吴恩达课程手写实现Python优化器和网络模型

- PFT_2019项目:ft_printf测试器的新版测试规范

- MySQL数据库备份Shell脚本使用指南

- Ohbug扩展实现屏幕录像功能

- Ember CLI 插件:ember-cli-i18n-lazy-lookup 实现高效国际化

- Wireshark网络调试工具:中文支持的网口发包与分析