Nmap网络扫描完全指南:基础与技术

下载需积分: 9 | PDF格式 | 1.4MB |

更新于2024-07-17

| 29 浏览量 | 举报

"这是一本全面介绍Nmap的指南,涵盖了网络扫描的基础知识和技术,包括互联网协议、TCP和UDP协议、ICMP、Nmap的基本使用方法以及各种扫描技术的详细解释,如SYN扫描、连接扫描、隐身扫描、版本检测、UDP扫描等,并涉及到IDLE扫描的工作原理和实施步骤。"

在《Syngress - A Comprehensive Guide to Nmap》中,作者深入浅出地介绍了网络扫描的重要概念和工具Nmap。首先,书中提到了互联网的基础——互联网协议(Internet Protocol, IP)和传输控制协议(Transmission Control Protocol, TCP),其中TCP是互联网上最广泛使用的面向连接的协议,涉及TCP端口和TCP握手过程。而无连接的User Datagram Protocol (UDP)同样被提及,包括UDP端口及没有握手过程的特点。

接下来,书中详细阐述了Internet Control Message Protocol (ICMP),这是一种用于网络诊断和错误报告的协议,对网络管理员进行故障排查至关重要。此外,Nmap作为一款强大的网络发现和安全审计工具,其基本使用方法在第一章中被详尽介绍,如Nmap扫描过程、命令行使用、目标指定、权限需求、支持文件的位置和使用等。

第二章主要聚焦于Nmap的各种扫描技术。这些技术包括:

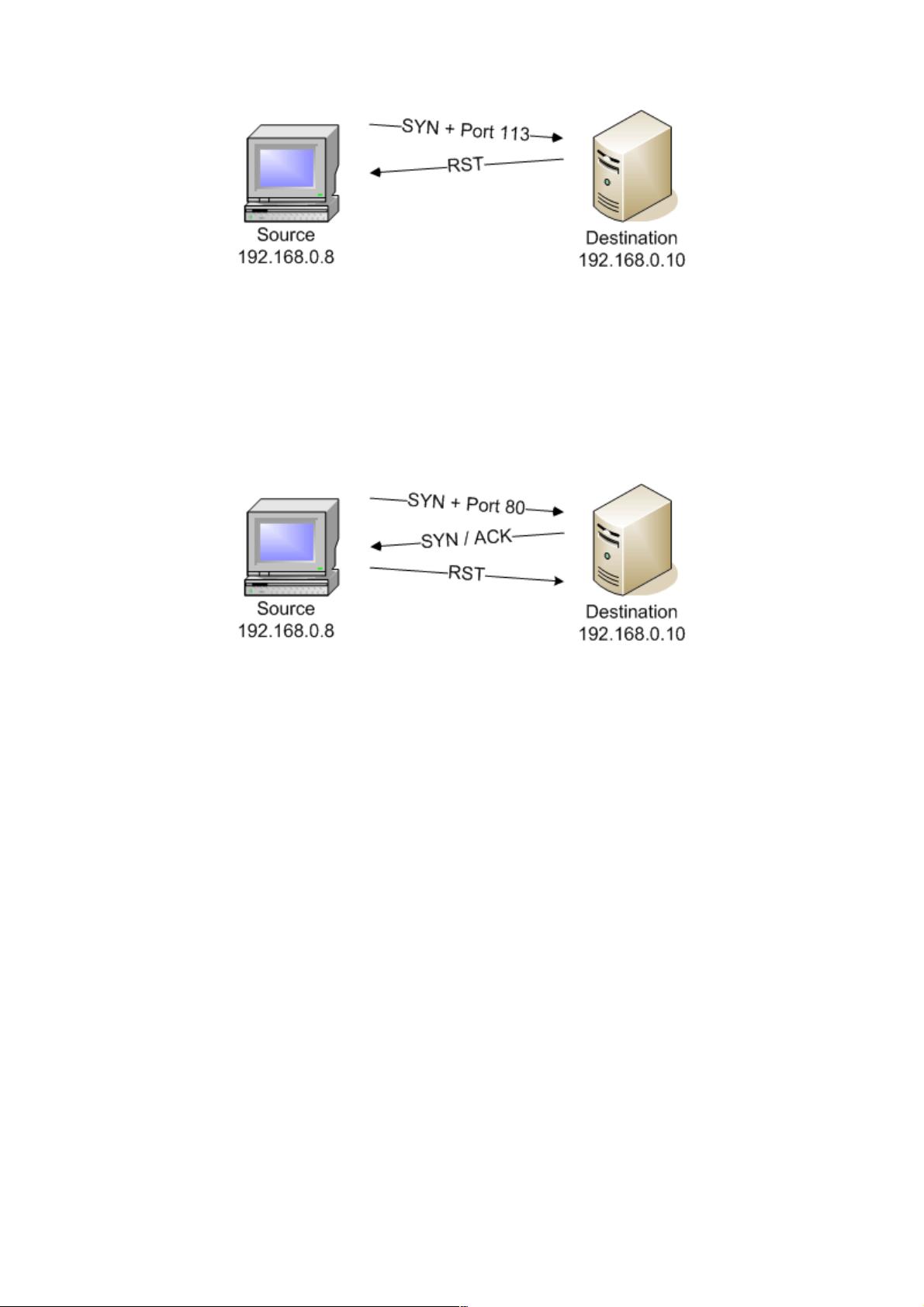

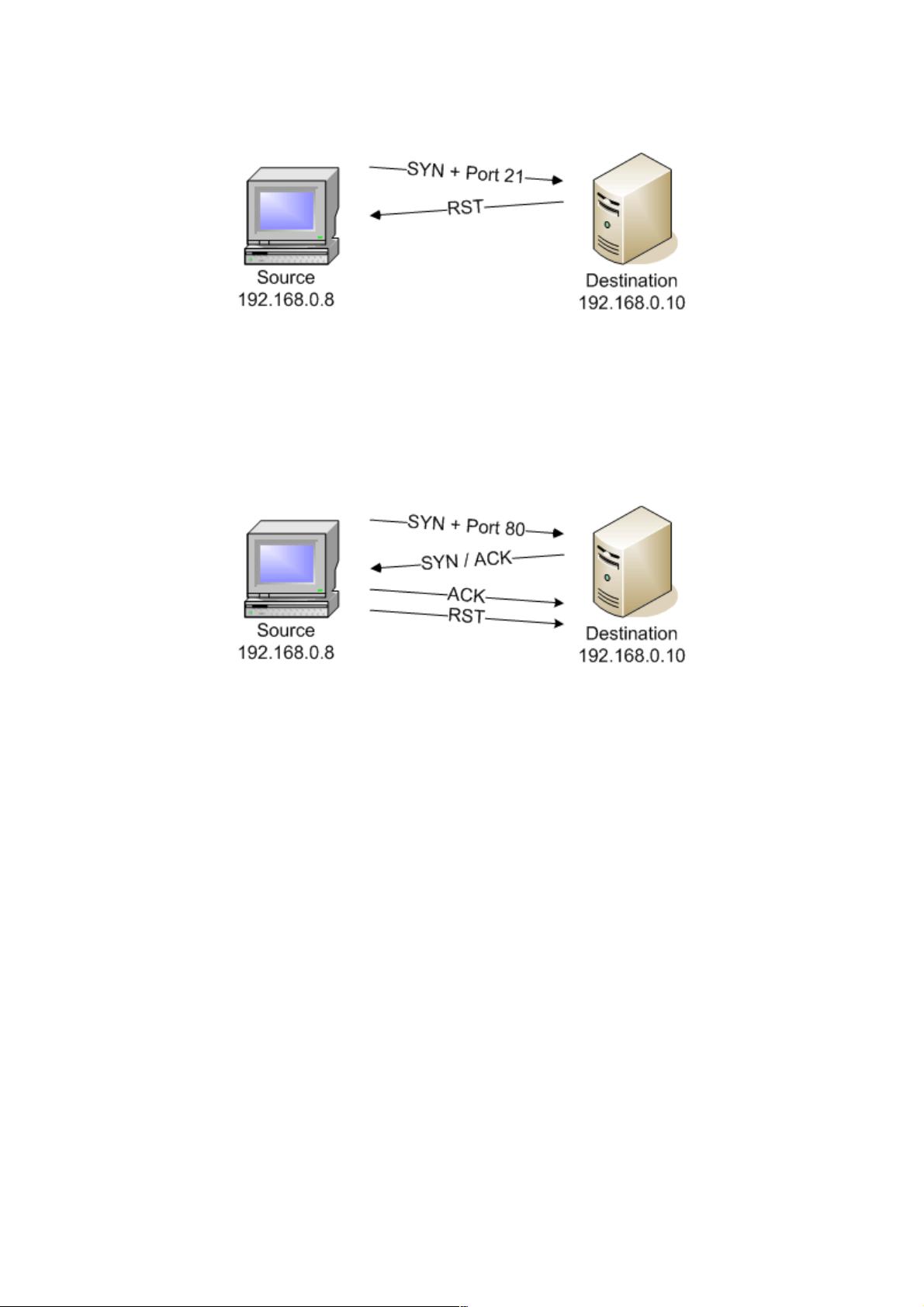

1. TCP SYN扫描(-sS):只发送SYN数据包,不会完成三次握手,可以隐蔽地探测主机是否在线。

2. TCP connect()扫描(-sT):直接尝试与目标建立完整的TCP连接,适合检测服务状态。

3. 隐身扫描,包括FIN扫描(-sF)、Xmas Tree扫描(-sX)和Null扫描(-sN):通过发送非标准的TCP旗标来检测目标,以减少被检测到的风险。

4. Ping扫描(-sP):利用ICMP回显请求来探测主机的活跃性。

5. 版本检测(-sV):识别目标系统和服务的版本信息,提高扫描的精确度。

6. UDP扫描(-sU):用于检测运行在UDP端口上的服务。

7. IP协议扫描(-sO):扫描目标主机支持的所有IP协议。

8. ACK扫描(-sA):用于检测防火墙规则和端口过滤。

9. Window扫描(-sW):确定目标主机的TCP窗口大小,有助于理解其网络配置。

10. RPC扫描(-sR):查找远程过程调用(RPC)服务。

11. List扫描(-sL):列出可用的扫描类型。

12. IDLE扫描(-sI<zombiehost:[probeport]>):通过借用“僵尸”主机的IP ID来隐蔽扫描,降低了扫描源被发现的可能性。

IDLE扫描部分还详细解释了其实现原理、准备工作和扫描过程的分解,这对于理解和执行高级扫描策略至关重要。

这本书为读者提供了关于Nmap及其扫描技术的全面知识,无论是网络安全初学者还是经验丰富的专业人士,都能从中受益匪浅,提升网络侦查和防护能力。

相关推荐

drjiachen

- 粉丝: 172

- 资源: 2138

最新资源

- 第33课

- 行业分类-设备装置-一种扩散性纸张增湿设备.zip

- 电子发票管理系统 衡德电子发票台账 v2.4

- qle:QMK徽标编辑器

- sEMG_Basic_Hand_movements:sEMG 基本手部运动的 Matlab 代码-matlab开发

- 立体像对的空间前方交会-点投影系数法+共线方程严密法(C# winform)

- 塔夫

- ImDisk Toolkit:Windows 版 Ramdisk 和映像文件的挂载-开源

- weatherForcast

- 行业分类-设备装置-一种承托、贴靠式安装的装配式墙体.zip

- 贷款合同管理 宏达贷款合同管理系统 v1.0

- shopping-list-modules-day

- psiat1

- Meross:研究Meross MSS310智能插头

- apache-maven-3.6.3-bin

- Eduonix-[removed]JavaScript游乐场,该资源库探索了不同的JS组件,功能以及如何使工具直观