Web提权技巧:一句话木马的免杀艺术

需积分: 13 129 浏览量

更新于2024-08-30

收藏 765KB PDF 举报

"一句话的艺术-web提权.pdf"

这篇文章主要探讨的是如何在Web环境中,尤其是在存在安全防护软件的情况下,利用Webshell(通常是一句话木马)进行权限提升或执行任意代码的技术。随着网络安全意识的增强,许多服务器现在都会安装像阿D保护盾、安全狗、护卫神、360网站卫士等安全软件,这些软件提供了多种功能,包括防止SQL注入、XSS攻击、检测危险代码文件、管理数据库权限、监控网站流量、管理日志、控制进程、查看端口状态、保护系统账号以及抵御DDoS和CC攻击等。

文章指出,尽管这些安全措施广泛部署,但在某些情况下,攻击者仍然可能通过Webshell,尤其是“一句话”木马来绕过这些防护。由于大马(大型木马)更容易被检测到,攻击者更倾向于使用不容易被察觉的一句话木马。然而,即使一句话木马已经存在于目标服务器上,如果无法绕过WAF(Web应用防火墙)的检测,那么它也无法发挥实际作用。

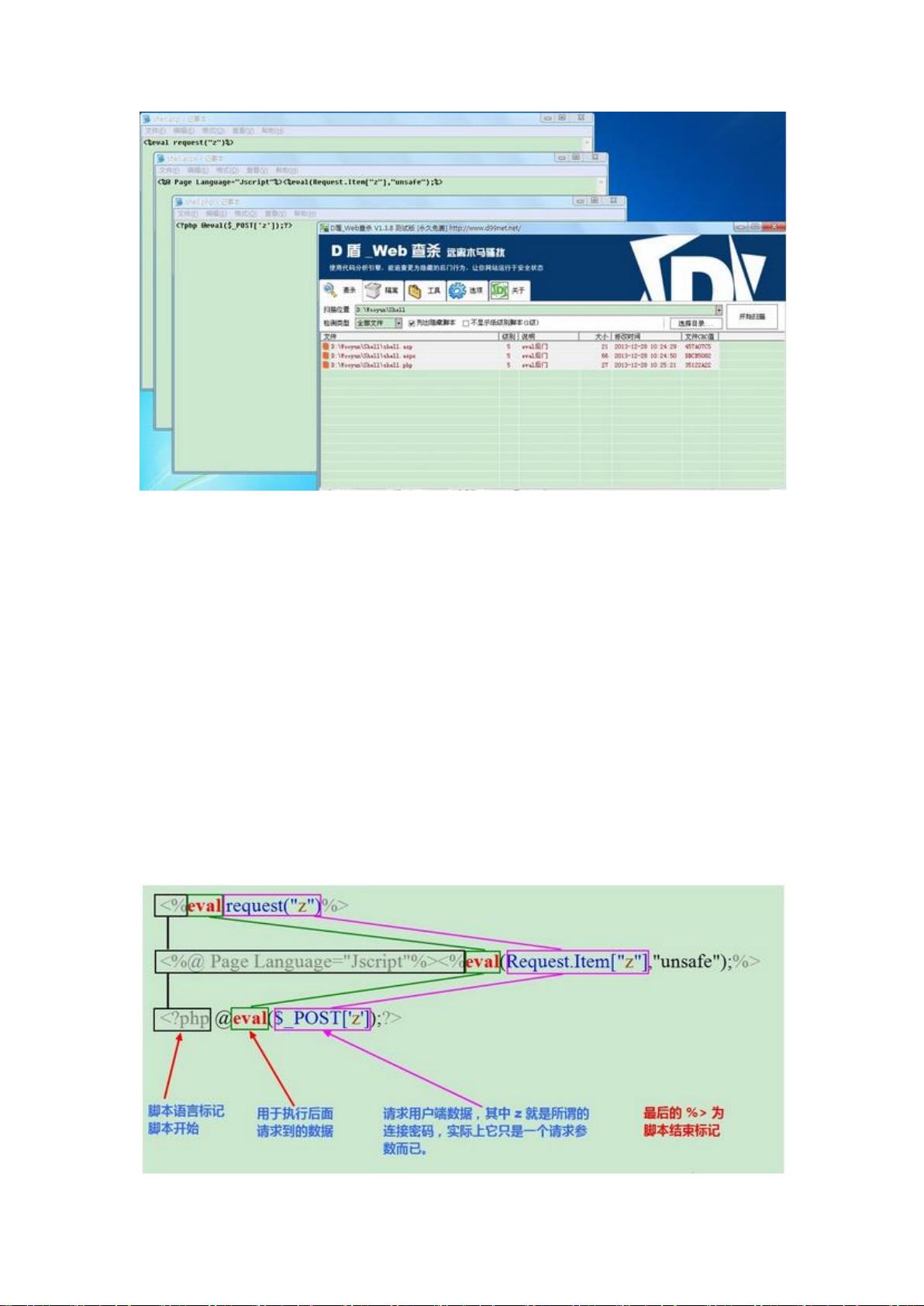

技术细节部分,作者提到免杀(Evasion)策略,即通过修改或绕过安全软件的特征码识别,使得一句话木马能逃过检测。这类似于Windows环境下制作免杀可执行文件的方法,但相对而言,免杀Shell更为简单。文章以ASP、ASPX、PHP的一句话木马为例,展示了它们的结构相似性,并通过实例展示了D盾(一个Web查杀工具)对这些原生木马的查杀情况。

接下来,文章可能会进一步介绍如何分析和修改这些一句话木马,使其能够避开安全软件的检测。这可能涉及到编码技巧、编码混淆、利用HTTP请求的不同方式(如POST、GET等)以及可能的反动态分析方法,如使用动态生成的代码或随机参数。此外,文章可能还会讨论如何利用这些免杀后的一句话木马执行特定操作,如读取或修改文件、控制系统功能或者进一步渗透网络。

这篇文章深入探讨了Web提权的技术,特别是如何在面对现代安全防护时,有效利用和规避检测的一句话木马策略。对于理解Web安全攻防战的复杂性以及提升安全防护措施的必要性具有重要意义。

2022-06-21 上传

433 浏览量

1217 浏览量

886 浏览量

3394 浏览量

7808 浏览量

18418 浏览量

2358 浏览量

3923 浏览量

yangzisujin

- 粉丝: 6

- 资源: 72

最新资源

- SSM动力电池数据管理系统源码及数据库详解

- R语言桑基图绘制与SCI图输入文件代码分析

- Linux下Sakagari Hurricane翻译工作:cpktools的使用教程

- prettybench: 让 Go 基准测试结果更易读

- Python官方文档查询库,提升开发效率与时间节约

- 基于Django的Python就业系统毕设源码

- 高并发下的SpringBoot与Nginx+Redis会话共享解决方案

- 构建问答游戏:Node.js与Express.js实战教程

- MATLAB在旅行商问题中的应用与优化方法研究

- OMAPL138 DSP平台UPP接口编程实践

- 杰克逊维尔非营利地基工程的VMS项目介绍

- 宠物猫企业网站模板PHP源码下载

- 52简易计算器源码解析与下载指南

- 探索Node.js v6.2.1 - 事件驱动的高性能Web服务器环境

- 找回WinSCP密码的神器:winscppasswd工具介绍

- xctools:解析Xcode命令行工具输出的Ruby库