Linux LUKS磁盘加密技术详解与实践

需积分: 17 178 浏览量

更新于2024-09-10

收藏 285KB PDF 举报

"这篇文档介绍了Linux磁盘加密技术的应用,特别是LUKS(Linux Unified Key Setup)的使用方法,包括LUKS的特点、加密过程、映射和挂载等关键步骤。"

在Linux环境中,磁盘加密是一项重要的安全措施,用于保护存储在硬盘上的数据免受非法访问。LUKS作为Linux下的标准加密解决方案,它提供了跨发行版的兼容性和多用户密码支持。LUKS的独特之处在于,其加密密钥与用户口令分离,即使口令泄露,也能迅速更改口令而不必重新加密整个硬盘。

LUKS是基于devicemapper机制的,这意味着它能够将物理磁盘分区转换为逻辑设备,这个逻辑设备位于/dev/mapper目录下,并且只有在正确输入解密口令后才能访问。这个过程涉及几个主要步骤:

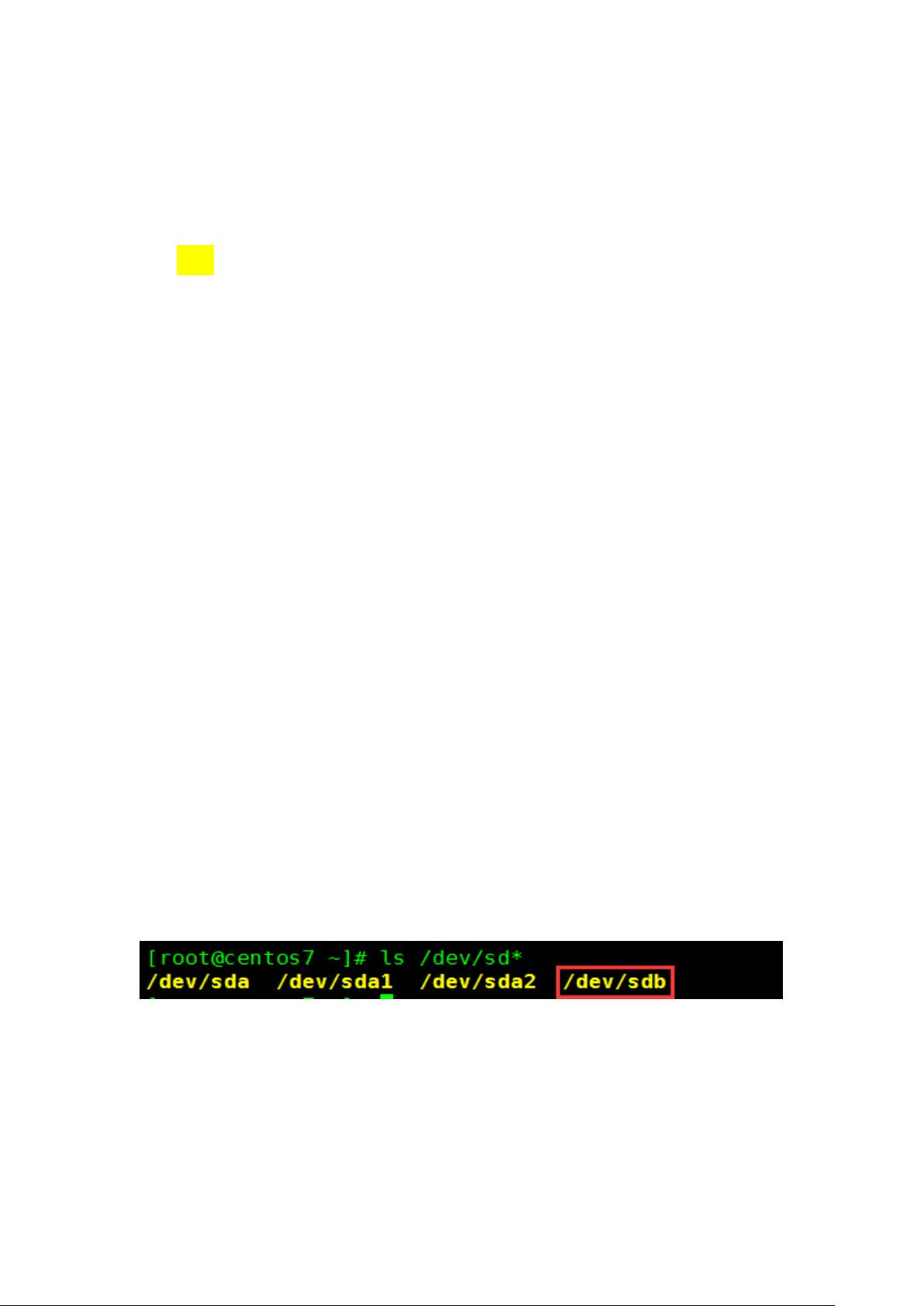

1. **磁盘准备**:首先,需要添加一块新的磁盘并进行分区。在示例中,使用`fdisk`命令对/dev/sdb进行分区。

2. **加密分区**:使用`cryptsetup luksFormat`命令对指定分区(如/dev/sdb1)进行加密,这一步需要谨慎操作,确认无误后输入设备密码。

3. **映射分区**:使用`cryptsetup luksOpen`命令打开加密分区,创建一个新的逻辑设备,如`test_disk`,此时需要输入加密时设置的密码。

4. **检查状态**:通过`cryptsetup status`命令查看加密设备的状态,确保一切正常。

5. **格式化挂载**:对映射后的设备(/dev/mapper/test_disk)进行格式化,例如使用`mkfs.ext4`创建ext4文件系统,然后创建挂载点(如/disk),最后使用`mount`命令将其挂载。

LUKS的这种工作方式提供了高级的数据安全性,同时也保持了操作的便利性。用户可以添加、删除或修改密钥,以便在不同场景下管理访问权限。此外,LUKS还支持密钥恢复,以防主密钥丢失。

Linux磁盘加密技术,尤其是LUKS,为Linux系统提供了强大的数据保护手段,通过标准的加密格式和灵活的密钥管理,确保了用户数据的安全性和隐私。对于企业或个人用户来说,合理使用LUKS能够有效防止数据泄露,增加系统的安全性。

154 浏览量

183 浏览量

322 浏览量

214 浏览量

154 浏览量

点击了解资源详情

点击了解资源详情

193 浏览量

325 浏览量

Rio520

- 粉丝: 342

- 资源: 86

最新资源

- bruno-415.github.io:我的网站

- STM32与迪文屏通信(二):延时关灯.rar

- HexFrvr-cosX.zip

- ci_ajax_json

- Core FTP FTP软件 LE v2.2.1907

- 153146_phase3

- LegacyBar:https 的端口和扩展

- 企业主机模板

- firstRepository:这是一个描述

- EPAM_Java_HW

- TooManyBuffs

- 禅道项目管理软件 v9.5.1

- capswitch:从 code.google.compcapswitch 自动导出

- OBLOG 拥抱死亡

- 带有RGB LED的频谱分析仪-项目开发

- TaskScheduler:使用Spring Boot的TaskScheduler