OWASP Top 10:关键应用安全风险揭秘

"OWASP Top 10 2013"

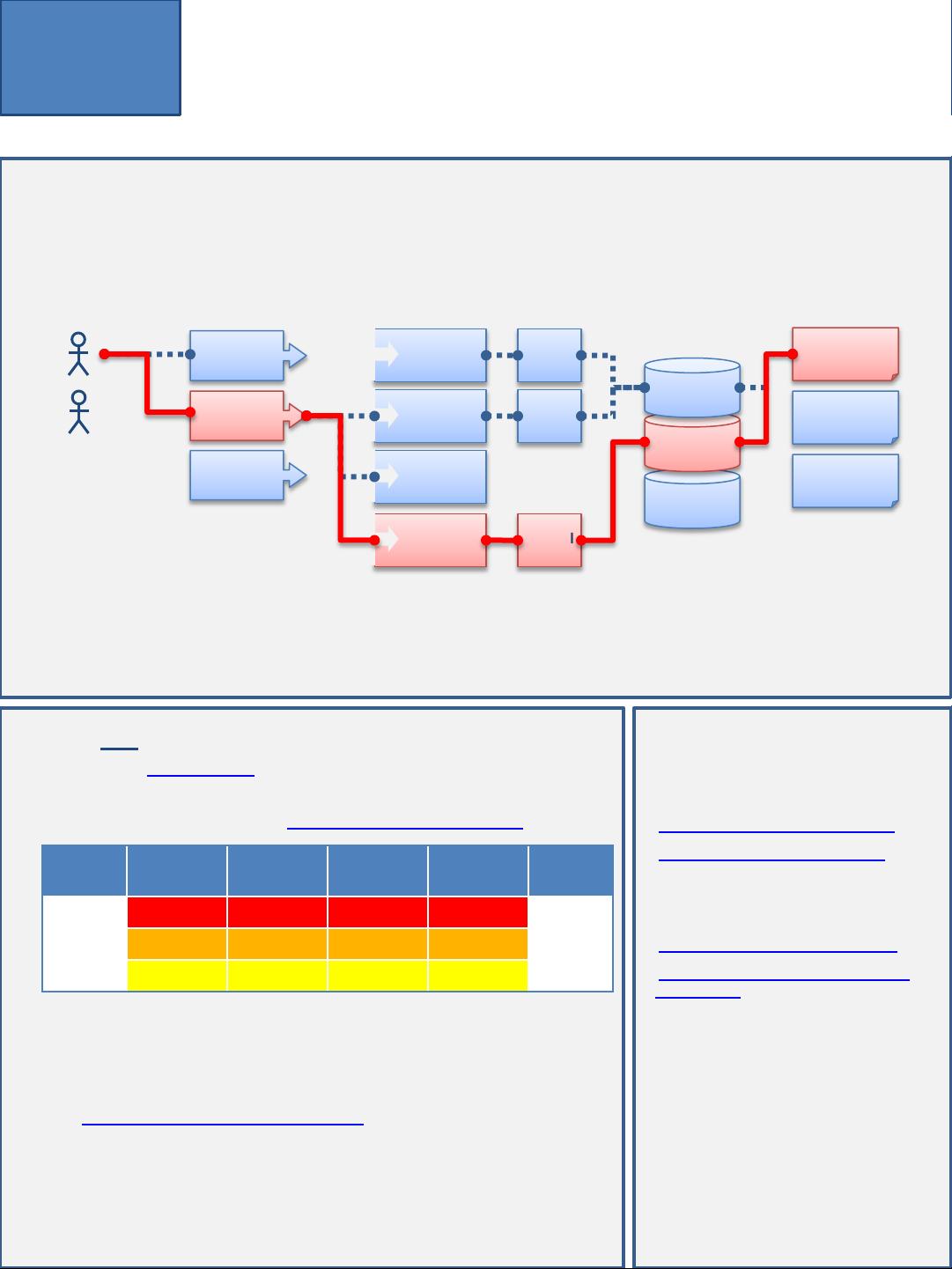

OWASP(开放网络应用安全项目)是一个全球性的非盈利组织,致力于提高软件的安全性。OWASP Top 10 是该组织发布的一个重要报告,它列出了软件开发中面临的十大最严重安全风险。这个列表对企业和开发者来说具有极高的参考价值,因为它帮助识别并优先处理可能导致严重安全漏洞的关键问题。

2013年版的OWASP Top 10报告是OWASP Top 10项目的第八个版本,自2003年首次发布以来,它已经成为业界公认的应用安全基准。这份报告受到多个标准机构、书籍、工具和组织的引用,如MITRE、PCI DSS、DISA和FTC等,这表明了OWASP Top 10在识别和解决应用安全问题上的权威性。

报告指出,不安全的软件已经对金融、医疗、国防、能源等关键基础设施构成了威胁。随着数字基础设施变得越来越复杂且相互连接,实现应用安全的难度也在呈指数级增长。因此,我们无法再容忍那些在OWASP Top 10中列出的相对简单但严重的安全问题。

OWASP Top 10 2013年的十大安全风险可能包括以下内容(具体排名可能会根据当时的情况有所变化):

1. 注入攻击(Injection):例如SQL注入、命令注入等,允许攻击者通过输入恶意代码来执行未授权的操作。

2. 不安全的认证(Broken Authentication and Session Management):如弱密码策略、易被预测的会话ID等,使攻击者可以窃取或伪造用户身份。

3. 敏感数据暴露(Sensitive Data Exposure):包括未加密的个人信息、信用卡号等,容易被非法获取。

4. 跨站脚本攻击(Cross-Site Scripting, XSS):允许攻击者在用户浏览器上执行恶意脚本,窃取用户数据或控制用户会话。

5. 使用易受攻击的组件(Using Components with Known Vulnerabilities):过时或有已知漏洞的第三方库可能导致系统被攻击。

6. 安全配置错误(Security Misconfiguration):如服务器、应用程序和框架的默认配置,未进行适当的定制和加固。

7. 失效的身份验证(Insecure Direct Object References, IDOR):直接访问对象的引用,允许攻击者绕过权限控制。

8. 安全日志和监控不足(Insufficient Logging and Monitoring):缺乏有效的日志记录和监控,使得攻击难以检测和响应。

9. 安全设计缺陷(Broken Access Control):如权限管理不当,导致用户能够访问他们不应拥有的资源。

10. 钓鱼和其他社会工程攻击(Phishing and Social Engineering):利用人性弱点诱骗用户提供敏感信息。

这个列表不是一成不变的,随着时间的推移和安全威胁的变化,OWASP Top 10会定期更新,以反映最新的安全挑战。了解和应对这些风险,对于构建更安全的软件环境至关重要。

点击了解资源详情

点击了解资源详情

点击了解资源详情

2014-07-09 上传

2022-08-03 上传

点击了解资源详情

2024-03-26 上传

2023-04-12 上传

2024-09-16 上传

hackerwo

- 粉丝: 2

- 资源: 9

最新资源

- pacific

- holbertonschool访谈

- 易语言DOS命令net的使用源码-易语言

- weather-app:使用Flask和OpenWeather API的Weather App

- ehchao88.github.io

- IT202-Spring2021-project2

- WWTBAM

- 易语言代码管理系统源码-易语言

- 行动中的春天:我在“行动中的春天”(第5版)中的练习中定义的“ Taco Cloud”应用程序的实现,Craig Walls,曼宁出版社

- Reach.io:亲密,故意和真实联系的应用程序

- 行业文档-设计装置-一种既有生土建筑土墙体木柱木梁加固装置.zip

- abesamma.github.io:您需要了解的所有关于我的信息

- magang-iris:IRIS源代码和实习进度的文档

- Recep_field_analysis

- 少儿涂色-易语言

- seriesflix