2014年移动恶意代码黑产全解析:攻击方式与行为总结

版权申诉

152 浏览量

更新于2024-07-07

收藏 6.05MB PDF 举报

《揭秘移动恶意代码黑色产业链》是一份由安天实验室于2014年发布的研究报告,详细探讨了自2010年至2014年间移动恶意代码的发展趋势和主要威胁。该报告重点关注了移动安全领域面临的严峻挑战,特别是针对Android系统的恶意活动。

在过去的几年里,移动恶意代码主要表现为以下几个方面:

1. **扣费与金融攻击**:

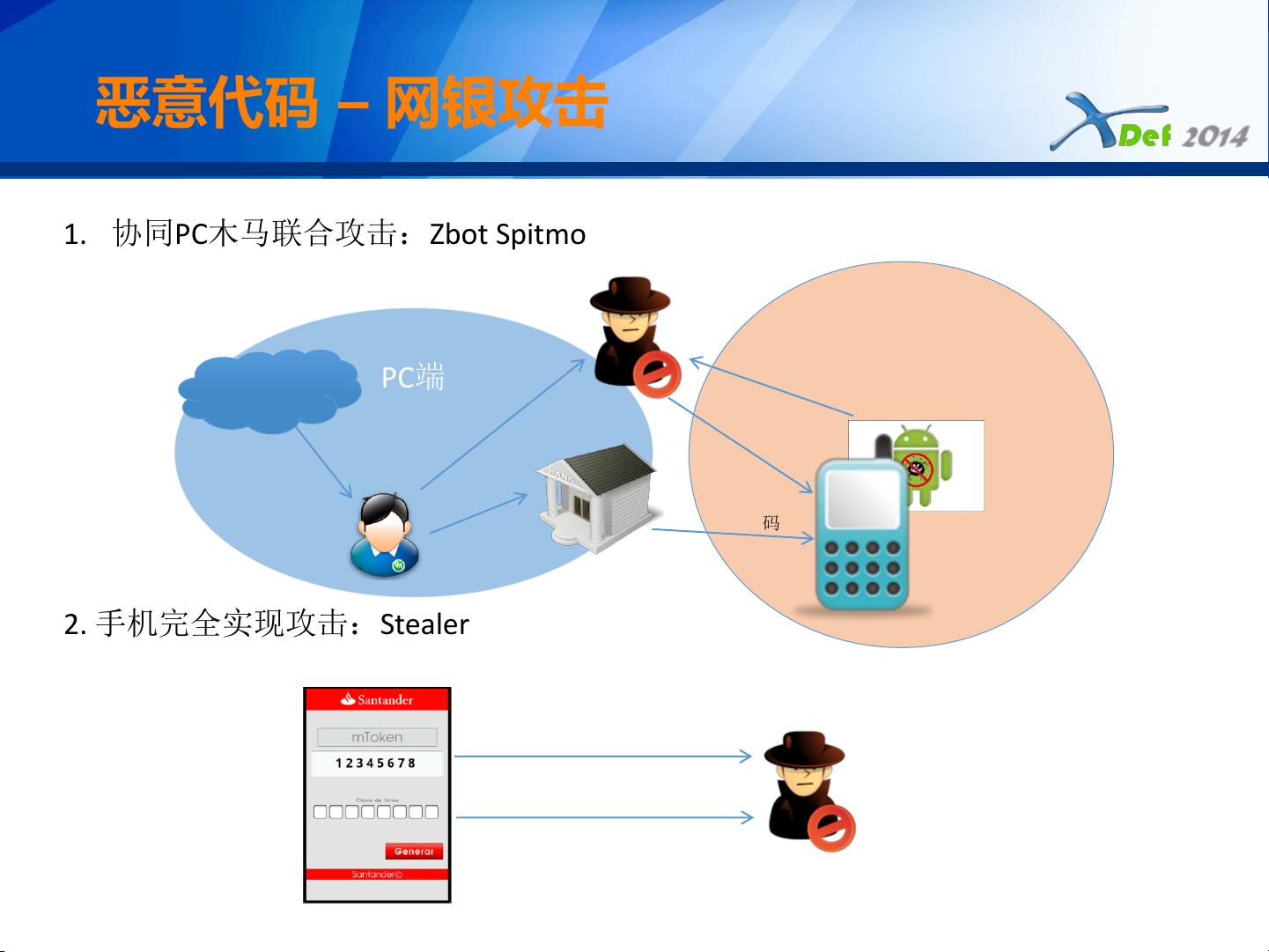

- 国内外都存在SP扣费行为,国外还涉及到攻击网银和钓鱼攻击,如ZbotSpitmo、SmsZombie等,国内则有恶意推广和短信欺诈。

- 针对网银的安全威胁,恶意代码如Stealer可以实现手机完全攻击,诱导用户上传银行密码和短信内容,进行信息窃取。

2. **欺诈与诱骗**:

- 恶意代码如Trojan/Android.Faketaobao.a通过伪装成淘宝客户端窃取账户密码,而Trojan/Android.Luckycat.b则通过监听并替换招行手机客户端的登录界面进行欺诈。

- 攻击者利用虚假登录界面(如Faketaobao、Kaka、Tramp和remotS)诱骗用户输入敏感信息。

3. **恶意推广与广告**:

- 报告中提到的MMarket可能是与恶意应用分发相关的,Counterclank、KungFu等可能是特定的恶意软件家族,它们通过虚假推送或欺骗安装达到推广目的。

4. **远程控制与隐私侵犯**:

- GingerMaster、Geinimi等恶意代码具备远程控制功能,可以通过远控指令执行操作,而Stealer和Xwodi则涉及隐私窃取,包括上传用户隐私数据。

5. **短信拦截与防护**:

- SmsZombie和Fakeguard等恶意代码会拦截短信,可能导致用户的短信信息被盗用。

6. **恶意行为分类与典型家族**:

报告列举了一系列恶意行为类型,如短信扣费、恶意广告、隐私窃取等,并分析了多个典型的恶意家族,如Zbot、Adrd等。

《揭秘移动恶意代码黑色产业链》揭示了移动设备安全形势的严峻性,强调了攻击者目标明确、手段多样、行为恶劣的特点,同时也提供了对于防范和打击这些威胁的重要参考。报告旨在提高公众对移动安全的认识,促进网络安全领域的对话、交流与合作。

2021-04-16 上传

2023-07-01 上传

2023-07-22 上传

2023-10-12 上传

2023-10-17 上传

2023-10-11 上传

2023-08-05 上传

2023-07-17 上传

mYlEaVeiSmVp

- 粉丝: 2124

- 资源: 19万+

最新资源

- C语言快速排序算法的实现与应用

- KityFormula 编辑器压缩包功能解析

- 离线搭建Kubernetes 1.17.0集群教程与资源包分享

- Java毕业设计教学平台完整教程与源码

- 综合数据集汇总:浏览记录与市场研究分析

- STM32智能家居控制系统:创新设计与无线通讯

- 深入浅出C++20标准:四大新特性解析

- Real-ESRGAN: 开源项目提升图像超分辨率技术

- 植物大战僵尸杂交版v2.0.88:新元素新挑战

- 掌握数据分析核心模型,预测未来不是梦

- Android平台蓝牙HC-06/08模块数据交互技巧

- Python源码分享:计算100至200之间的所有素数

- 免费视频修复利器:Digital Video Repair

- Chrome浏览器新版本Adblock Plus插件发布

- GifSplitter:Linux下GIF转BMP的核心工具

- Vue.js开发教程:全面学习资源指南