WEB安全测试:SQL/XSS攻击防范与CSRF检测要点

需积分: 47 133 浏览量

更新于2024-09-07

1

收藏 2.15MB DOCX 举报

在Web安全测试大纲中,主要关注的是确保Web应用程序免受常见的安全威胁,包括SQL注入、XSS注入以及跨站请求伪造(CSRF)。这些漏洞可能会导致数据泄露、系统被破坏或者用户的隐私权受到侵犯。

1. **输入校验**:这是基础的安全措施,包括长度校验和特殊字符校验。测试者需检查前端和后端的验证逻辑是否一致,防止恶意输入绕过验证。比如,在个贷申请中,如果输入身份证号码为空,后台应提示错误,而实际测试中发现保存成功,这就暴露了验证问题。

2. **文件上传下载**:确保文件上传时的格式、大小、路径、文件名和内容检查,防止恶意用户上传恶意文件或利用文件名和路径漏洞进行攻击。在下载过程中,应特别留意URL中的路径,如`http://10.116.15.151:9003/vfs2/XXX.exl`,可能存在潜在的安全风险。

3. **SQL注入**:这是一种常见的Web漏洞,通过构造特定的SQL语句来获取、修改或删除数据库信息。在提供的示例中,如`http://10.116.15.151:9003/vfs2/admin/sysUserQueryResult.html?d-29880-p=10-1=1`和`http://10.116.15.151:9003/vfs2/admin/editSysUser.html?userId=1=1`,展示了使用工具(如AppScan或AWVS)进行SQL注入测试的过程。

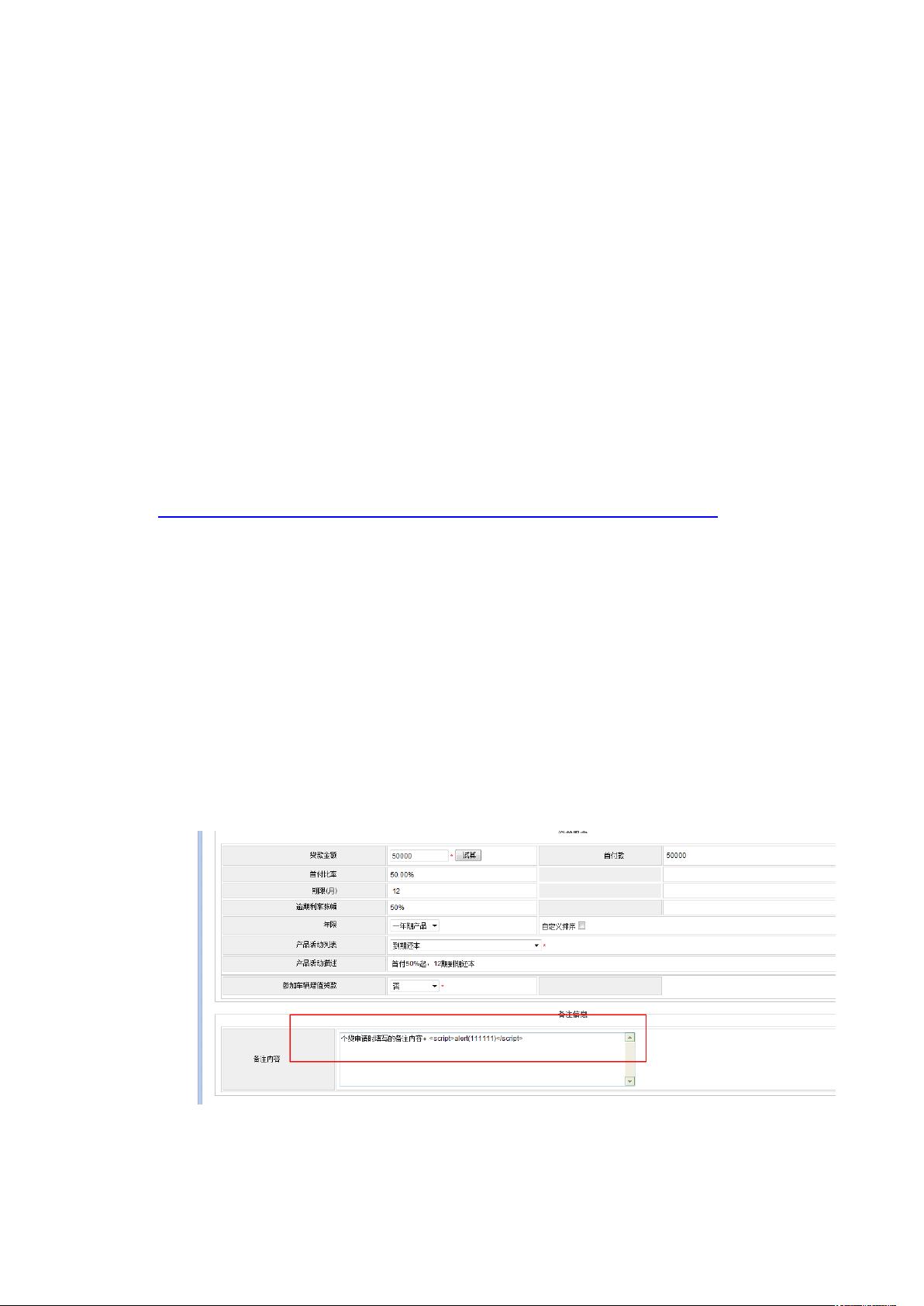

4. **XSS注入**:跨站脚本攻击,攻击者通过恶意脚本嵌入到网页中,影响其他用户。在个贷申请中,备注内容、利率查询页面、联合贷利率详情页以及用户详细信息页都存在XSS注入的风险,如`<script>alert(document.cookie)</script>`和`<script>alert('XSS')</script>`。

5. **跨站请求伪造(CSRF)**:测试者会模拟用户在不同页面的行为,看是否存在权限滥用。例如,一个页面权限失效后,另一个页面是否能继续执行预期之外的操作。在无checkcode的页面中,确认是否存在token防止这种攻击。

6. **用户账号和密码规则**:验证用户输入的账号和密码是否符合预设的复杂度规则,如长度、字符类型限制,同时检测是否存在防止SQL注入的参数化查询或使用哈希算法存储密码。

总结来说,Web安全测试大纲要求全面覆盖各个方面的安全控制,通过实际操作和工具测试来确保网站或应用在面对各种常见攻击手段时能够有效防护,保护用户数据和系统安全。开发者和测试人员需要不断更新对这些威胁的认识,并实施相应的防御策略。

2017-10-31 上传

2022-08-08 上传

点击了解资源详情

2009-02-28 上传

2008-10-26 上传

2009-04-30 上传

2020-10-21 上传

weixin_42930230

- 粉丝: 0

- 资源: 1

最新资源

- NIST REFPROP问题反馈与解决方案存储库

- 掌握LeetCode习题的系统开源答案

- ctop:实现汉字按首字母拼音分类排序的PHP工具

- 微信小程序课程学习——投资融资类产品说明

- Matlab犯罪模拟器开发:探索《当蛮力失败》犯罪惩罚模型

- Java网上招聘系统实战项目源码及部署教程

- OneSky APIPHP5库:PHP5.1及以上版本的API集成

- 实时监控MySQL导入进度的bash脚本技巧

- 使用MATLAB开发交流电压脉冲生成控制系统

- ESP32安全OTA更新:原生API与WebSocket加密传输

- Sonic-Sharp: 基于《刺猬索尼克》的开源C#游戏引擎

- Java文章发布系统源码及部署教程

- CQUPT Python课程代码资源完整分享

- 易语言实现获取目录尺寸的Scripting.FileSystemObject对象方法

- Excel宾果卡生成器:自定义和打印多张卡片

- 使用HALCON实现图像二维码自动读取与解码